الخطوة 1. إرسال الطلب

قبل إقامة اتصال، سيتم إرسال طلب لتحديد الخادم الأفضل.

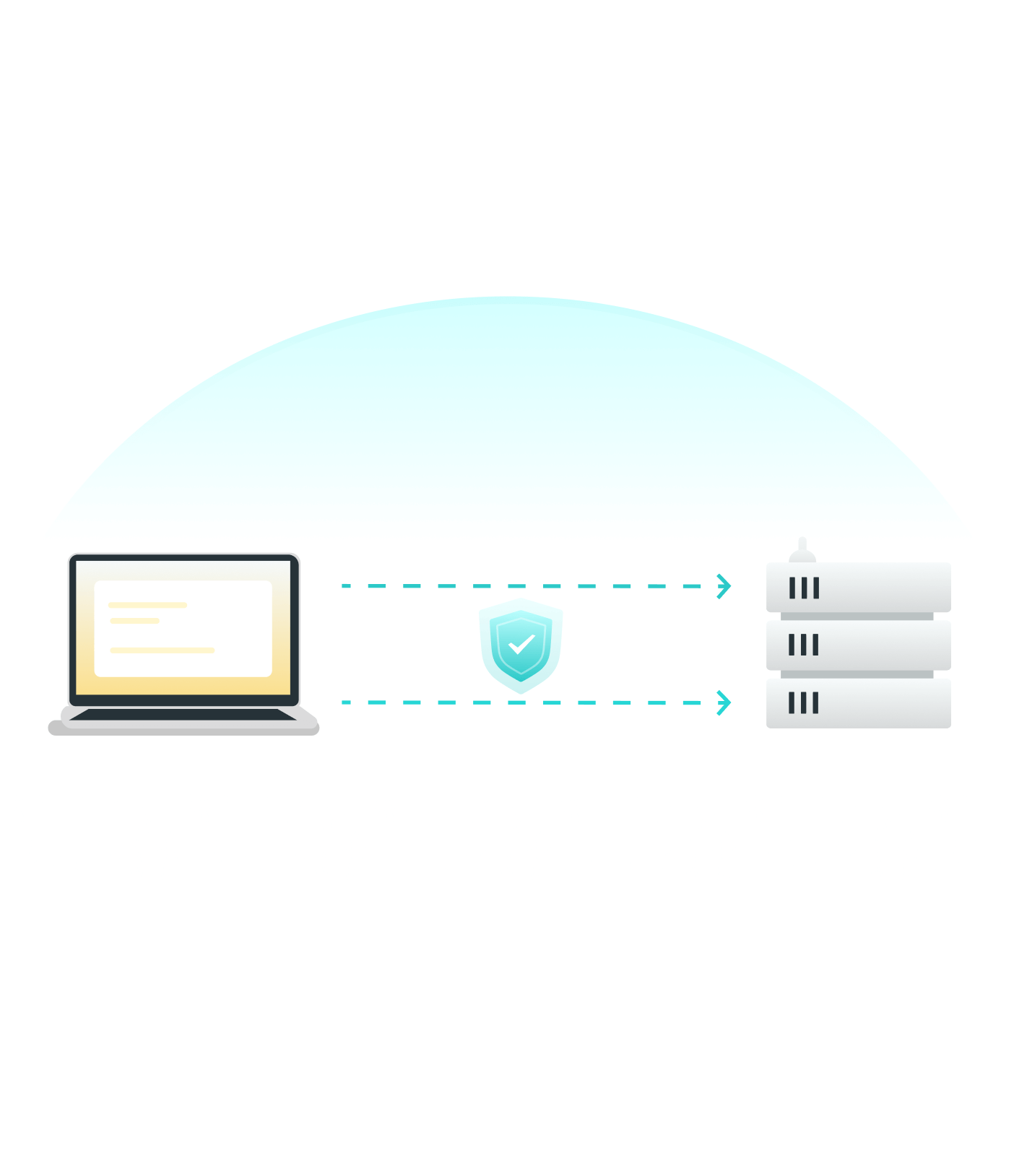

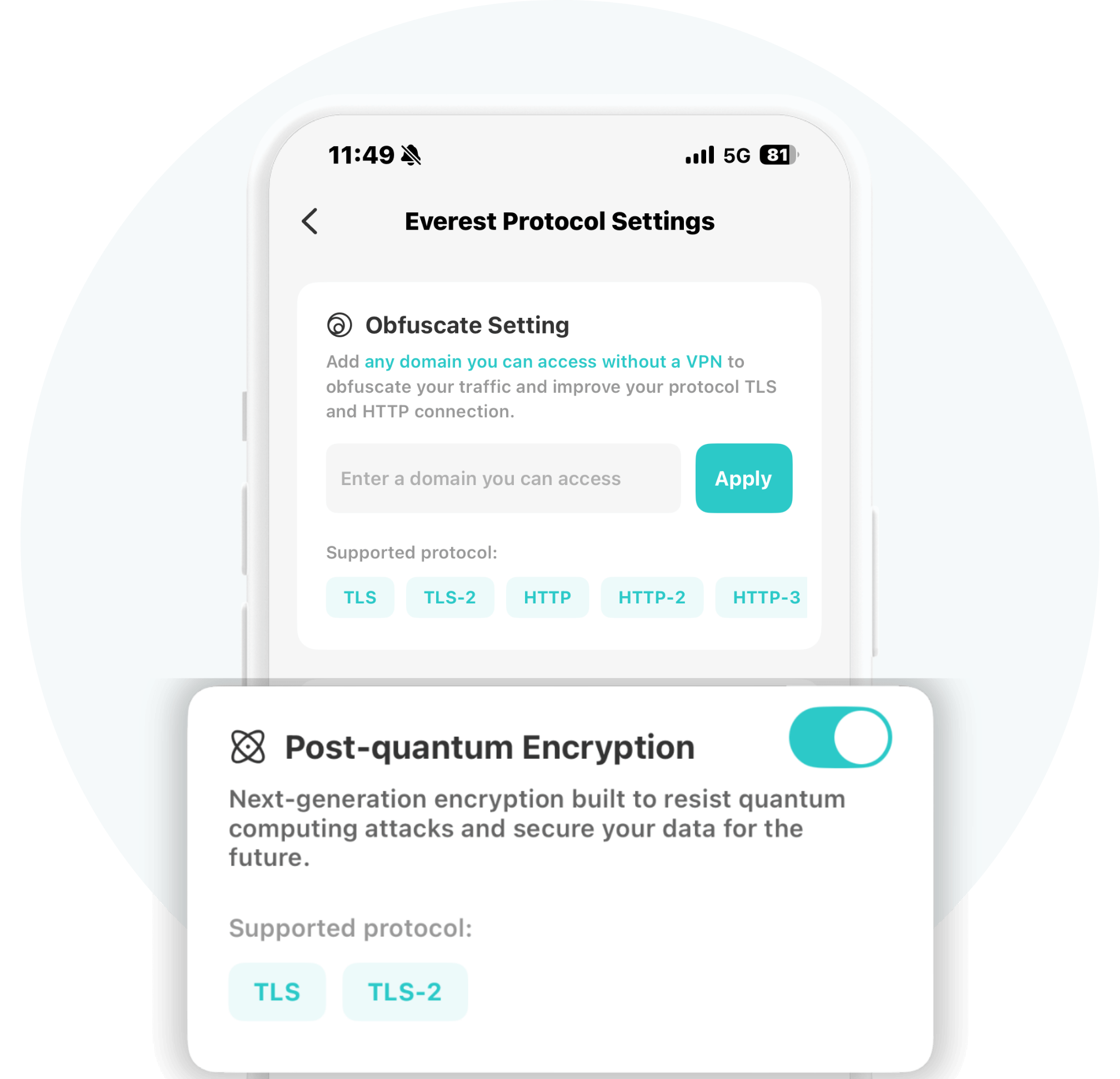

الخطوة 2. بناء نفق آمن

تم استلام الطلب، آمن نفق VPN سيتم بناؤه بين جهازك وخادم VPN.

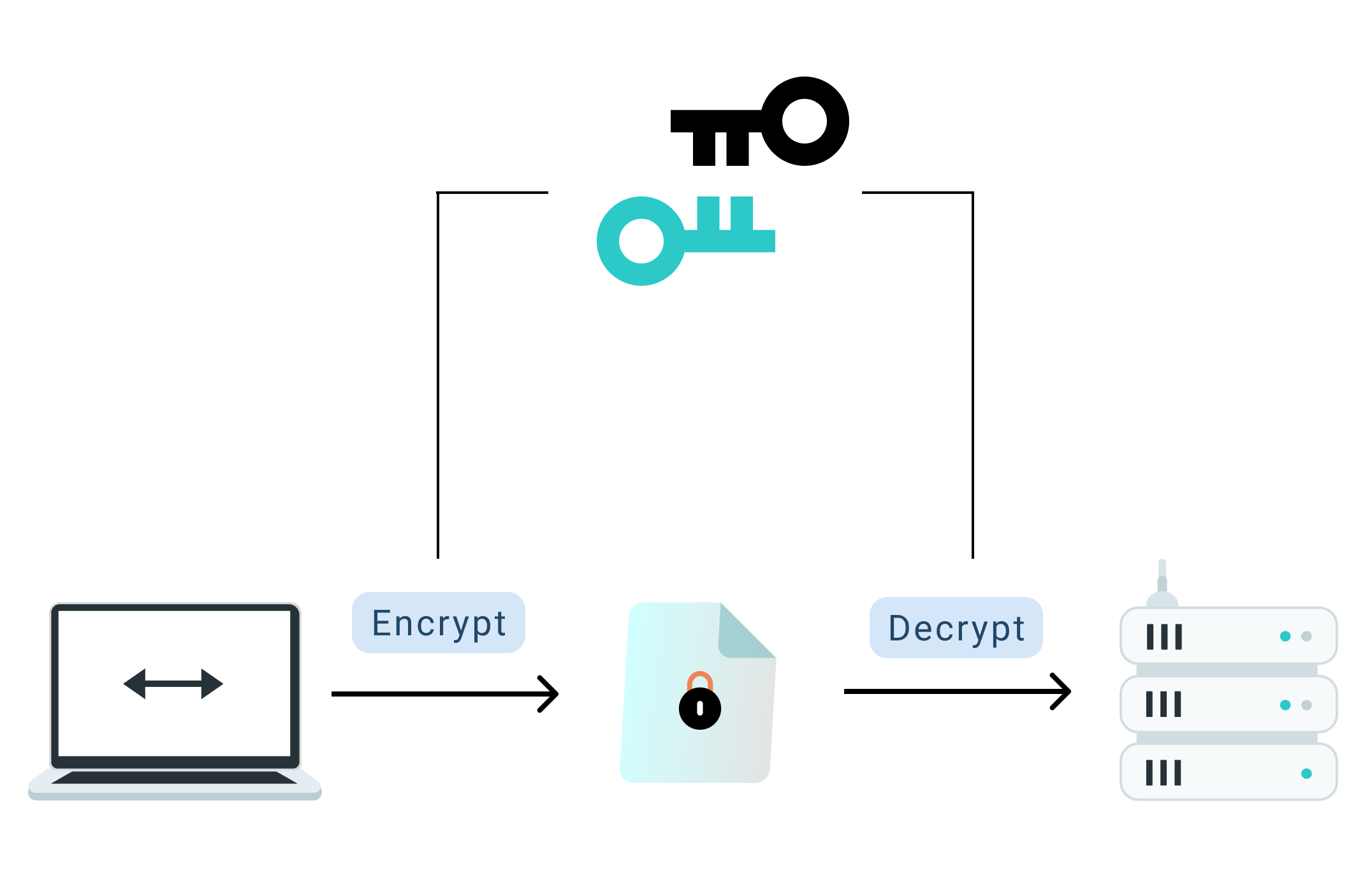

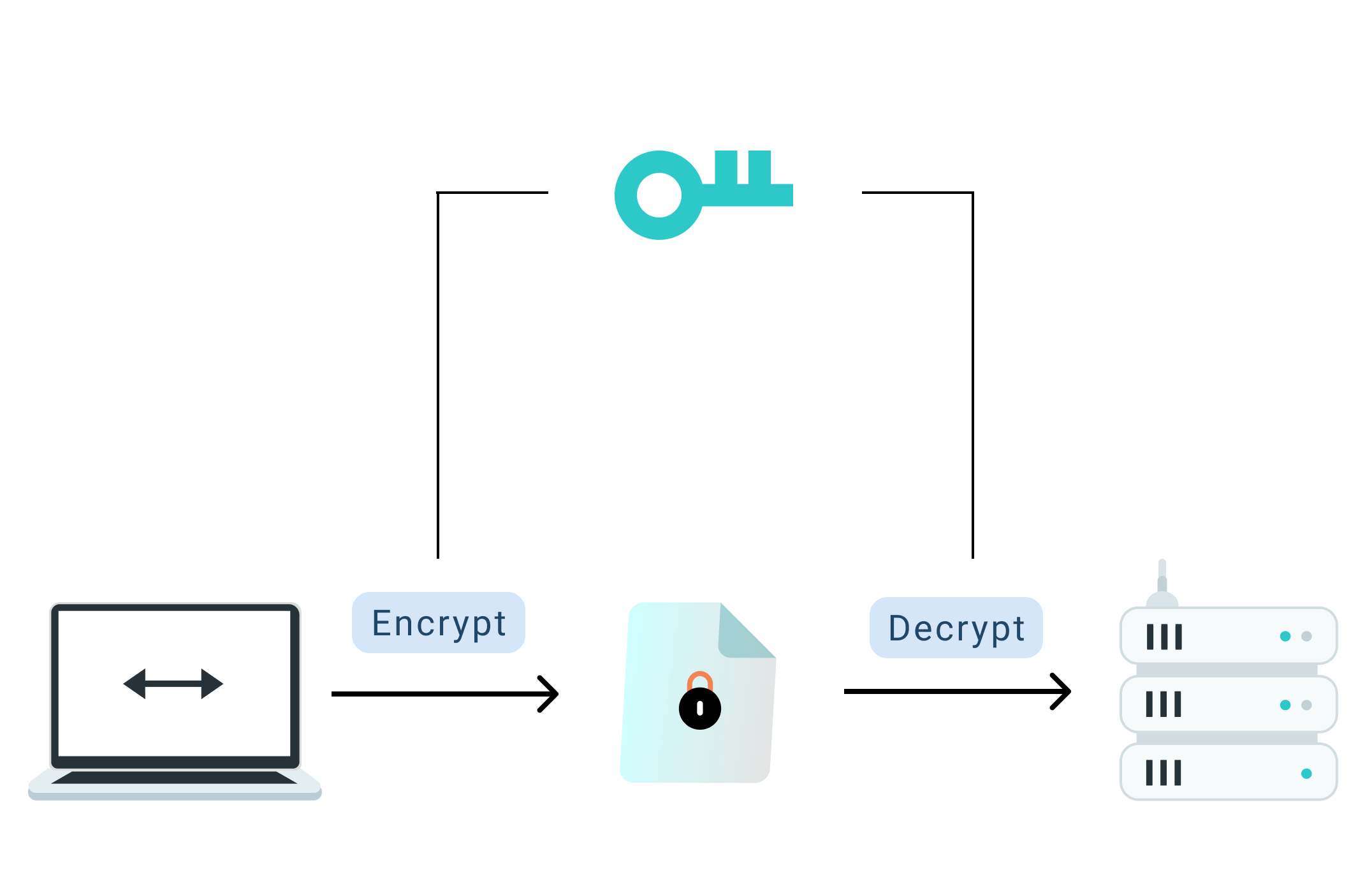

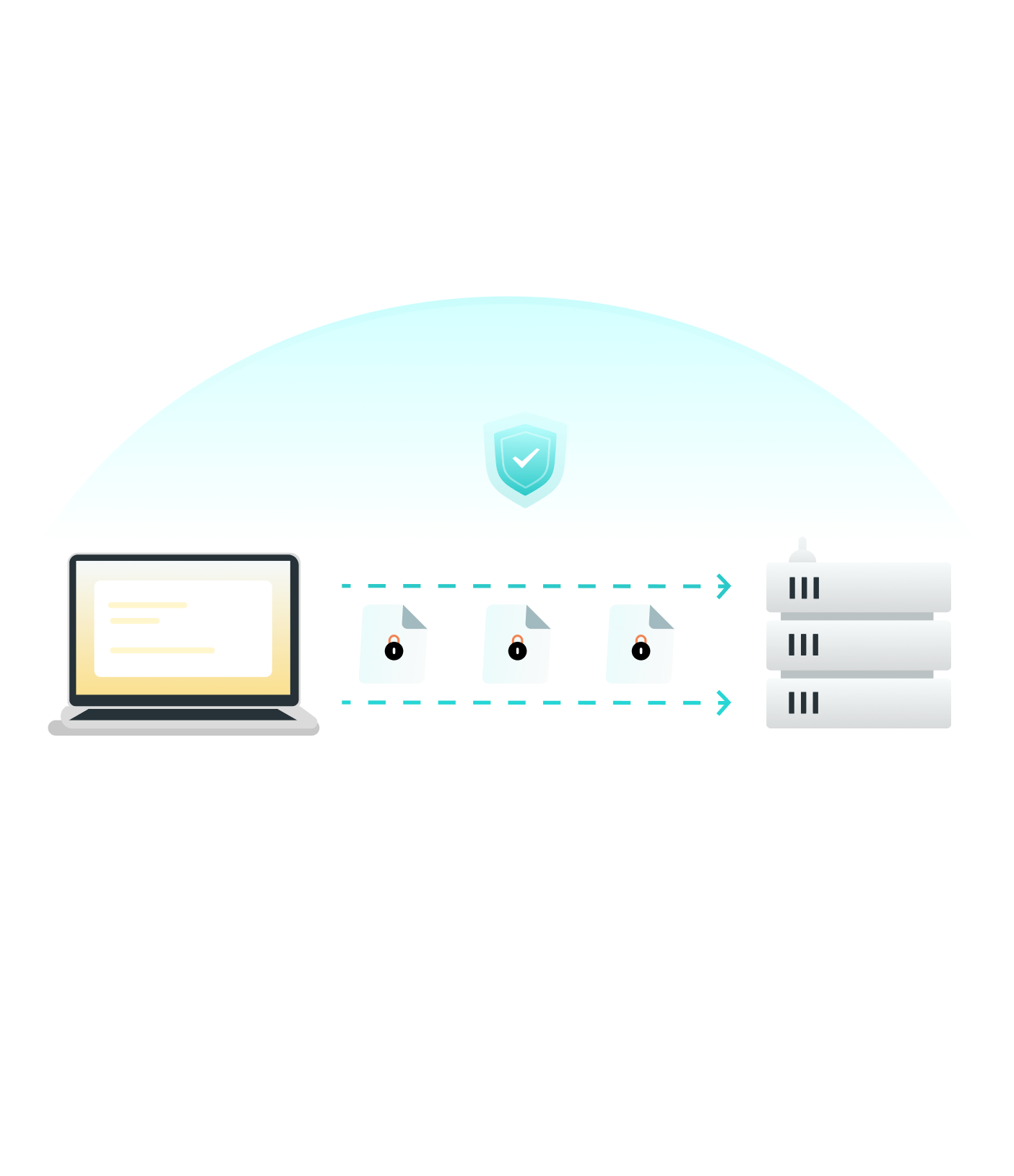

الخطوة 3. تشفير البيانات

يُستخدم التشفير المتماثل من أجل “مصافحة” آمنة للتحقق من الهوية وتبادل مفتاح جلسة. ثم يتحول الاتصال بسلاسة إلى تشفير متماثل سريع لباقي البيانات.

الخطوة 4. فك تشفير البيانات

يقوم خادم VPN بفك تشفير البيانات إلى نصها الأصلي ويرسل البيانات إلى الموقع المقصود.

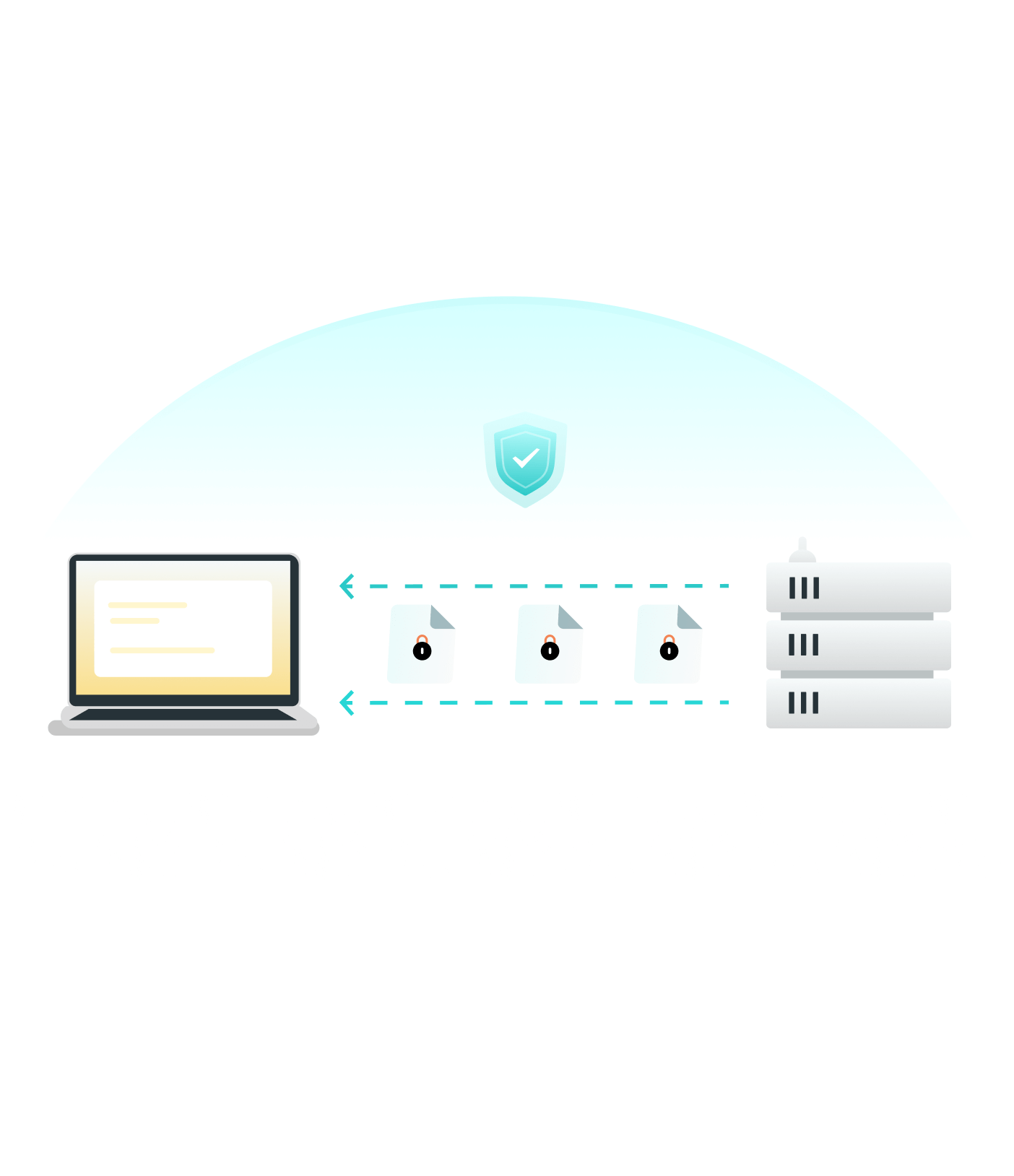

الخطوة 5. مسار العودة

يشفّر خادم VPN البيانات من الموقع ويعيدها إليك عبر النفق.