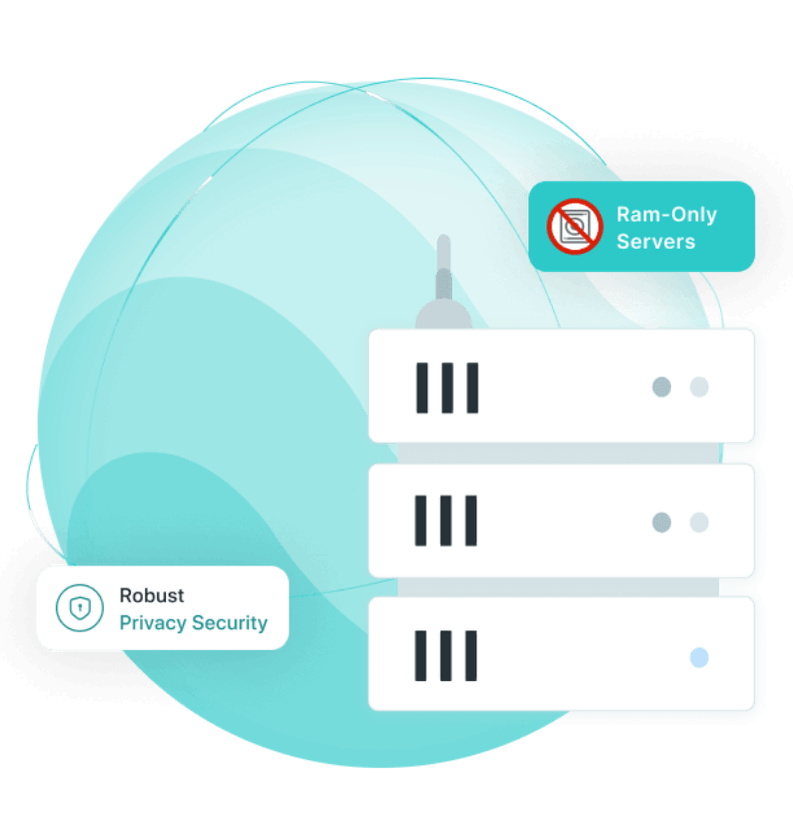

Audit senza log

Il nostro impegno no-log nella Politica sulla privacy è stato sottoposto ad audit da una delle società di revisione Big Four. Il revisione indipendente si verifica che non raccogliamo dati che possano identificare gli utenti o tracciare le loro attività online.