Protege tu privacidad en línea con herramientas modernas y una comprensión clara.

TL;DR:

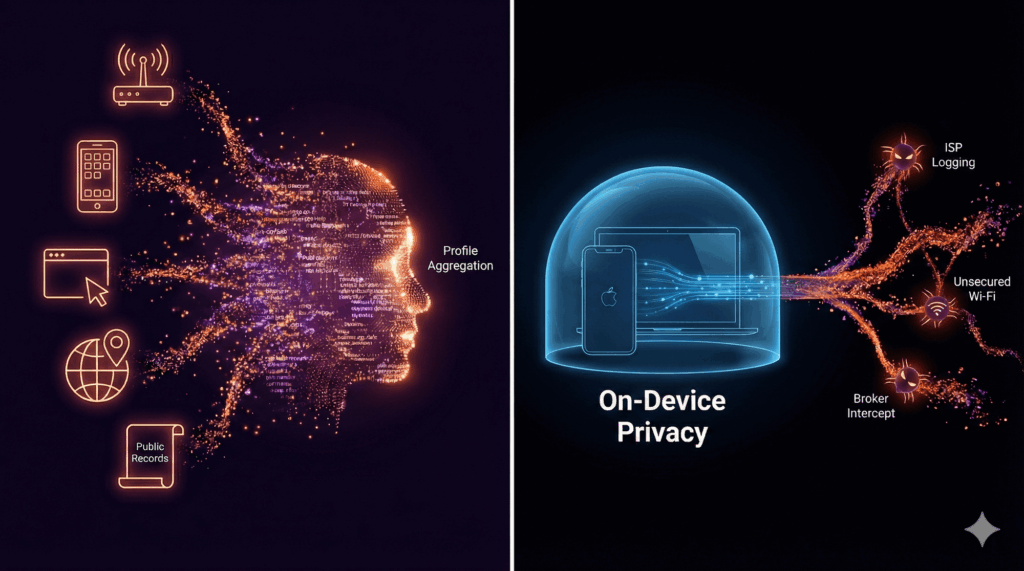

Los corredores de datos recopilan silenciosamente información personal detallada de su dispositivo, aplicaciones, dirección IP y comportamiento de la red. Aunque las funciones de privacidad de Apple bloquean gran parte del seguimiento de aplicaciones, no pueden detener la recopilación a nivel de red, como el registro de ISP, la monitorización de Wi-Fi público y el perfilado basado en IP.

Una estrategia de privacidad en capas es esencial. Agregar un VPN de confianza como X-VPN ayuda a proteger el lado de la red al cifrar tu tráfico y ocultar tu dirección IP en todas las aplicaciones, sin requerir que te registres o entregues detalles personales.

Table of Contents

¿Qué son los corredores de datos?

Los corredores de datos son empresas que recopilan, analizan y venden información personal, a menudo sin el conocimiento del usuario. Su escala es enorme: según el informe oficial de corredores de datos de la Comisión Federal de Comercio (PDF), los principales corredores de datos poseen colectivamente miles de millones de puntos de datos sobre cientos de millones de consumidores, extraídos de fuentes tanto en línea como fuera de línea.

A menudo crean perfiles detallados sin saber nunca tu nombre. En su lugar, combinan:

- Direcciones IP

- Historial de ubicaciones

- Metadatos de uso de la aplicación

- Características del dispositivo

- Comportamiento de compra

- Registros públicos

- Actividad en redes sociales

- Datos filtrados en violaciones anteriores

Esta información se agrupa en categorías, como “viajero probable”, “nuevo padre”, “entusiasta del fitness” o “hogar de altos ingresos”, y se vende a anunciantes, aseguradoras, grupos políticos y empresas de análisis.

Dónde los corredores de datos recopilan su información

Los corredores de datos no dependen de una sola fuente de datos. Combinan pequeñas señales de tu dispositivo, tus aplicaciones, tu actividad en la red e incluso registros públicos. Cuando estas piezas se fusionan, forman una imagen sorprendentemente precisa de quién eres.

Aquí están los flujos de datos más comunes:

- Registros de ISP Su proveedor de servicios de Internet ve patrones de tráfico a nivel de dominio a menos que todo el tráfico esté completamente cifrado.

- Rastreadores de Aplicaciones Depredadores Mientras que las aplicaciones legítimas utilizan herramientas estándar para su funcionalidad, algunas aplicaciones maliciosas incrustan códigos de seguimiento ocultos (SDKs) diseñados específicamente para eludir las reglas de privacidad y recopilar datos de comportamiento.

- Huella Digital del Navegador Los rastreadores analizan el tamaño de tu pantalla, la versión del sistema, las fuentes instaladas y el modelo del dispositivo para identificarte incluso sin cookies.

- Datos Geográficos Basados en IP Tu dirección IP revela tu región, ciudad y a veces incluso tu vecindario.

- Registro de Wi-Fi Público Los hoteles, aeropuertos y cafeterías a menudo registran identificadores de dispositivos y marcas de tiempo de conexión.

- Registros Públicos y Actividad Social Los registros de propiedad, las compras en línea y las interacciones en redes sociales contribuyen a una huella digital más amplia.

Individualmente, estas señales parecen inofensivas. Pero cuando se combinan, revelan patrones sobre tus intereses, rutinas e identidad, lo que es la razón por la cual un enfoque en capas para la privacidad es esencial.

Por qué los corredores de datos son un riesgo real

Este no es solo un problema publicitario. Los reguladores han expresado serias preocupaciones sobre cómo los corredores de datos manejan información sensible. Un informe regulatorio de KPMG de 2024 reveló que ciertos corredores de datos estaban vendiendo datos de ubicación GPS precisos que podrían rastrear a individuos hasta lugares sensibles.

Este tipo de información puede revelar:

- Condiciones médicas

- Afiliación religiosa

- Empleo o participación militar

- Rutinas diarias y hábitos

Para los usuarios de Apple, esto destaca cómo los riesgos de privacidad se extienden mucho más allá de la configuración del dispositivo. El ecosistema de datos circundante es igualmente importante.

Para protegerse contra este riesgo más amplio, la encriptación de red de extremo a extremo es esencial. Un VPN de confianza como X-VPN puede ayudar a lograr esto de manera simple y efectiva. Puedes descargar nuestro VPN para iOS — incluyendo opciones gratuitas que no requieren cuenta para comenzar.

Para profundizar en cómo la encriptación a nivel de red protege su información, lea nuestra guía relacionada: Cómo X-VPN Protege Datos Personales Sensibles

Lo que Apple ya te protege de

Apple incluye potentes funciones de privacidad diseñadas para limitar el seguimiento directo por parte de anunciantes y aplicaciones de terceros. Estas funciones reducen la exposición de datos a nivel de dispositivo y aplicación.

Las principales herramientas de privacidad de Apple incluyen:

- Transparencia en el seguimiento de aplicaciones (ATT): Las aplicaciones deben pedir permiso antes de rastrear su actividad en otras aplicaciones y sitios web.

- Protección de la privacidad del correo: Oculta tu dirección IP y bloquea los píxeles de seguimiento incrustados en los correos electrónicos.

- Prevención Inteligente de Seguimiento (ITP) de Safari: Limita el seguimiento de cookies de terceros y reduce los métodos de huellas digitales.

- iCloud Private Relay: Oculta tu dirección IP y cifra las consultas DNS dentro de Safari.

Estas protecciones reducen significativamente ciertas formas de seguimiento, pero solo cubren una parte del ecosistema de datos más amplio.

Las brechas de privacidad que Apple no puede cubrir

Incluso con la fuerte postura de privacidad de Apple, algunas exposiciones permanecen fuera de su control. Estas brechas provienen de cómo funcionan las redes y cómo los terceros utilizan datos agregados.

Las principales brechas incluyen:

- Visibilidad del ISP en tu actividad en internet

- Registro por parte de operadores de Wi-Fi público

- Tráfico de aplicaciones fuera de Safari

- Inferencia regional basada en tu dirección IP

- Identificación de dispositivos por redes publicitarias

En resumen: Apple protege tu dispositivo y aplicaciones, pero no todo el camino de red por el que viajan tus datos.

Cómo los usuarios de Apple pueden reducir la exposición (7 pasos prácticos)

La protección de la privacidad no tiene por qué ser complicada. Unos pocos hábitos simples, combinados con las funciones integradas de Apple, pueden reducir significativamente la cantidad de datos que los corredores de datos recopilan sobre ti.

1. Oculta tu dirección IP en todo el tráfico

Safari oculta tu IP dentro del navegador, pero las aplicaciones, plataformas de streaming y procesos en segundo plano aún la revelan. La forma más sencilla de proteger todo el tráfico es usar un VPN como X-VPN, asegurando que tu iPhone, iPad o Mac encripte cada conexión.

- Consejo Profesional: Activa la función Kill Switch en X-VPN. Esto asegura que si tu Wi-Fi se cae o cambia a 5G, tu dirección IP real nunca se exponga accidentalmente a tu ISP, ni siquiera por un segundo.

2. Limitar permisos de la aplicación

Las aplicaciones a menudo solicitan más acceso del que realmente necesitan.

Revisa los permisos para:

- ubicación precisa

- Bluetooth

- fotos

- sensores de movimiento

- acceso a la red local

Monitorea lo que están haciendo las aplicaciones a través de:

Configuración → Privacidad y seguridad → Informe de privacidad de la aplicación

3. Usa Private Relay al navegar en Safari

Oculta tu IP y cifra las consultas DNS para la actividad de Safari, reduciendo el seguimiento de sitios web.

4. Evita iniciar sesión en cuentas en Wi-Fi público

Las redes públicas registran rutinariamente identificadores de dispositivos y marcas de tiempo de conexión.

Cifra tu conexión antes de acceder a cuentas sensibles.

5. Usa iCloud Ocultar Mi Correo para Registros en Línea

Los alias únicos evitan que las empresas coincidan con tu actividad en diferentes plataformas.

6. Borrar cookies y tokens persistentes regularmente

Incluso con las protecciones de Safari, los tokens de larga duración pueden generar continuidad de seguimiento a menos que se eliminen manualmente.

7. Monitore el Informe de Privacidad de Safari

Este informe muestra cuántos intentos de seguimiento bloqueó Safari y qué dominios intentaron seguirte.

Reflexiones finales: La privacidad en línea en 2026 requiere capas.

Apple ofrece excelentes características de privacidad, probablemente las mejores en hardware de consumo convencional, pero los corredores de datos operan mucho más allá del alcance de cualquier dispositivo individual.

Proteger su privacidad hoy requiere un enfoque en capas:

- Las protecciones integradas de Apple (Nivel de dispositivo)

- Configuraciones de permisos inteligentes (Nivel de aplicación)

- Conexiones de red encriptadas (Nivel de red)

Ninguna herramienta única bloquea todo, la combinación lo hace.

Por qué la encriptación VPN llena la brecha crítica de la red

Un VPN añade la protección a nivel de red que Apple no puede proporcionar:

- Cifra el tráfico de todas las aplicaciones, no solo de Safari.

- Oculta tu dirección IP real de los ISP.

- Previene la monitorización de Wi-Fi público

- Reduce el perfilado conductual a largo plazo.

La ventaja de “sin cuenta”

La mejor manera de vencer a los corredores de datos es no darles nada que rastrear. A diferencia de muchos servicios que requieren una dirección de correo electrónico solo para comenzar una prueba, creando un rastro de papel instantáneo, X-VPN te permite conectarte de inmediato sin registrarte.

Minimizamos los datos que proporcionas, dejando menos para que alguien los recoja o robe. Y con nuestra estricta Política de No Registros (completada por una de las Cuatro Grandes firmas de auditoría en 2026; puedes leer más aquí: https://xvpn.io/resources/xvpn-no-logs-audit-2026), aseguramos que, mientras evitamos que tu ISP vea tus datos, nosotros tampoco los miramos.

Tracker Blocker: Detén los scripts ocultos antes de que te rastreen

X-VPN también incluye un bloqueador de rastreadores integrado. Con un solo interruptor, X-VPN bloquea scripts de seguimiento ocultos y cookies antes de que puedan recopilar tu información. El resultado: navegación sin rastreo y tiempos de carga de página notablemente más rápidos.

Para más detalles, explora X-VPN Update for macOS: New Features & Enhanced Security

Preguntas frecuentes

¿Qué son los corredores de datos?

Los corredores de datos son empresas que recopilan, analizan y venden información personal sobre individuos, a menudo sin interacción directa con el usuario. Recopilan datos de muchas fuentes, incluidas aplicaciones, sitios web, direcciones IP, registros públicos, historial de ubicaciones e incluso violaciones de datos pasadas. Esta información se combina en perfiles de consumidores detallados que se venden a anunciantes, aseguradoras, grupos políticos y empresas de análisis.

¿Qué hacen los corredores con tu información?

Los corredores de datos agregan datos de múltiples fuentes y crean perfiles detallados que predicen su comportamiento, hábitos, intereses e identidad. Categorían a las personas en segmentos, como “viajero probable”, “nuevo padre”, “hogar de altos ingresos” o “entusiasta del fitness”, y venden esta información a empresas que desean dirigir anuncios, ajustar precios, analizar riesgos o influir en decisiones.

¿Cómo puede un VPN ayudarme a protegerme de los corredores de datos?

Un VPN te ayuda a protegerte de los corredores de datos al encriptar todo el tráfico que sale de tu dispositivo y enmascarar tu dirección IP real. Incluso si las aplicaciones o sitios web intentan recopilar información, un VPN impide que los ISP, las redes Wi-Fi públicas, los anunciantes y los rastreadores de terceros vean qué servicios accedes o desde dónde te estás conectando. Esto hace que sea mucho más difícil para los corredores de datos construir perfiles basados en tu ubicación, comportamiento de navegación o actividad en la red. Una opción confiable como X-VPN añade esta esencial privacidad a nivel de red además de las protecciones integradas de Apple.