تشفير VPN هو جزء مهم من عمل VPN، مما يضمن حماية بيانات الإنترنت الخاصة بك من الاختراق والتنصت والاعتراض.

للحصول على فهم أعمق لتشفير VPN، بما في ذلك عمله وفوائده، اقرأ هذه المدونة. سنقدم دليل شامل يفكك التعقيدات إلى لغة سهلة الفهم.

Table of Contents

ما هي تشفير VPN؟

تشفير VPN عادة ما يبدأ باستخدام بروتوكول TLS مع نوع واحد من خوارزمية التشفير لتحويل الحزم إلى نص مشفر، مما يجعلها غير قابلة للقراءة وتبدو بمعنى غير مفهوم – مثل الكلام السخيف. يمكن لشخص ما يمتلك المفتاح الصحيح للفك تشفير الرسالة الأصلية فقط، مما يضمن عدم قدرة الأشخاص غير المصرح لهم على قراءة بياناتك عبر الإنترنت، وبالتالي حماية البيانات الخاصة من التسرب.

ها هو سيناريو لك لفهم مصطلح التشفير بوضوح.

・سيناريو: أرسلت آن رسالة إلى بوب باستخدام VPN.

・النص الأصلي: مرحبا، بوب!

・النص المشفر: jdhfakfhi22o4

・رسالة قرأها شخص آخر: jdhfakfhi22o4

・رسالة قرأها بوب (الذي لديه المفتاح): مرحبا، بوب!

💡في حالات عملية محددة:

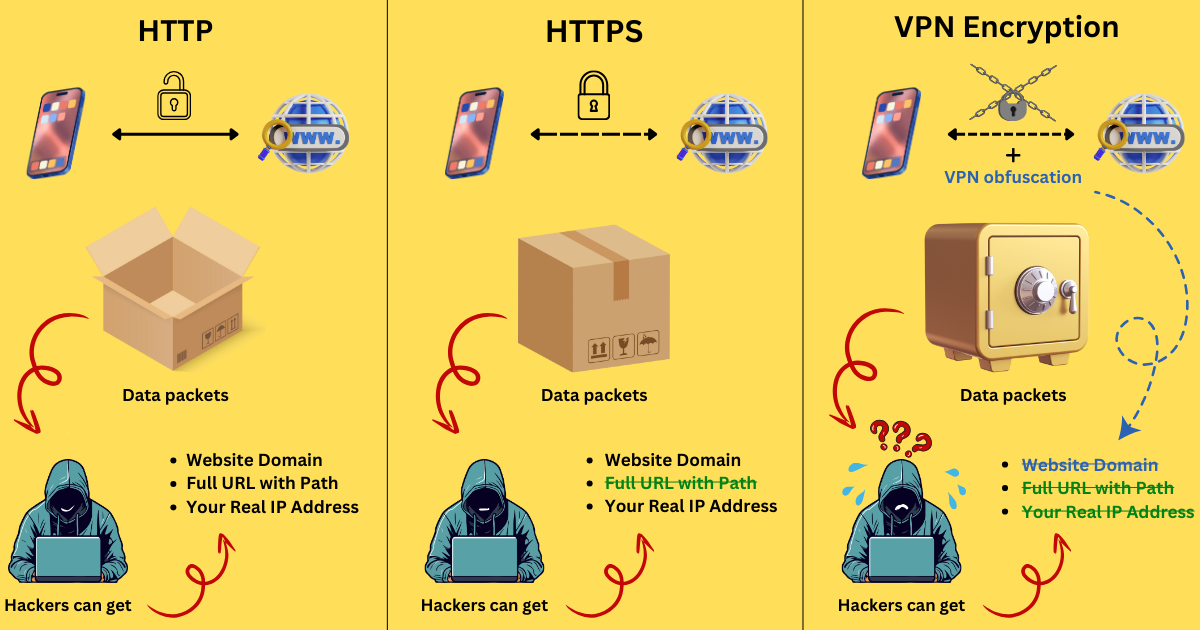

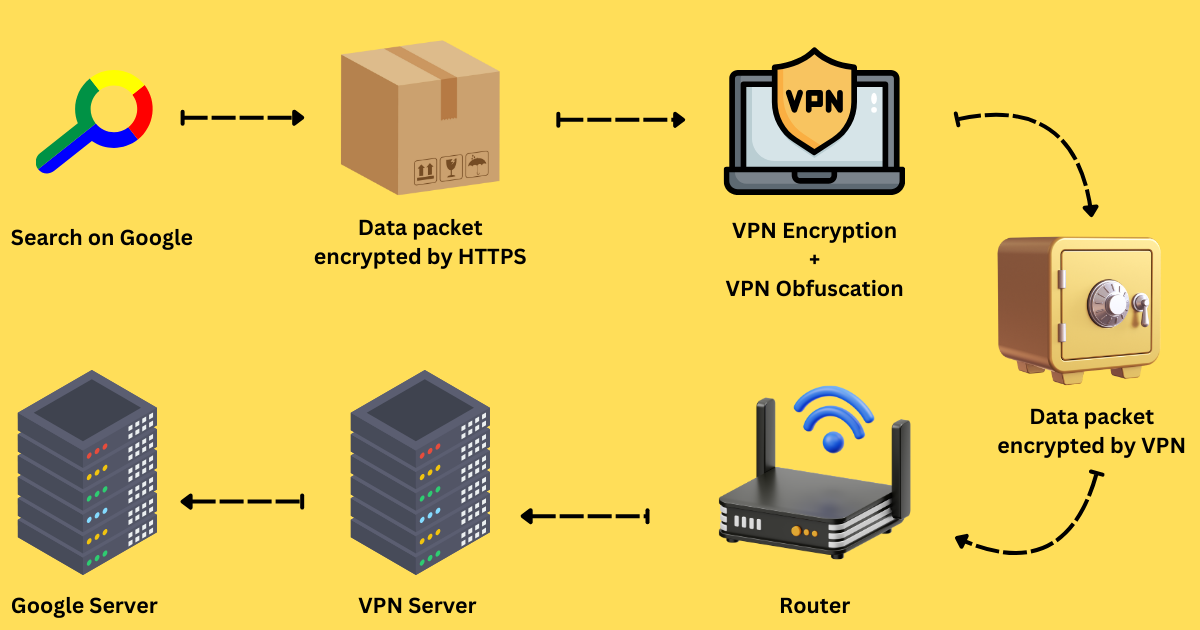

・الوصول إلى الخدمات غير المشفرة: عند الوصول إلى تطبيقات أو مواقع الويب التي لا تقدم تشفير البيانات، مثل استخدام بروتوكول HTTP، يخفي تشفير VPN النطاق، والصفحات التي تزورها، وعنوان IP الحقيقي الذي سيتم الكشف عنه وإلا، مما يمنع الأطراف الثالثة من اعتراض وعرض بياناتك.

・الوصول إلى الخدمات المشفرة: بالنسبة للخدمات التي تستخدم حماية مثل بروتوكول HTTPS، يضيف تشفير الـ VPN درعًا إضافيًا لحزم التشفير التطبيقي، مما يجعل بياناتك عبر الإنترنت أكثر صعوبة في فك تشفيرها بطبقتين من تشفير TLS وإخفاء هويتك.

تنبيه، بعض مزودي خدمة VPN الموثوق بهم، مثل X-VPN، يقدمون إخفاء VPN إضافيًا جنبًا إلى التشفير. يمكن أن يوفر هذا التزامن أقنعة إضافية على أساس تشفير البيانات، مما لا يجعل بياناتك غير قابلة للقراءة فحسب، بل يقنعها أيضًا كحركة عادية لتوفير تجربة أونلاين أكثر أمانًا وأغنى.

لخصاً، تشفير VPN هو النواة الأساسية لشبكات الـ VPN، وهو ميزة لا تحمي فقط خصوصية المستخدم ولكنها تحافظ أيضاً على سرية تصفحهم عبر الإنترنت.

💡يمكنك النقر على الرابط لمعرفة المزيد حول 30 ميزة لشبكة الخصوصية الافتراضية (VPN) وكيفية استخدامها بشكل صحيح.

كيف تعمل تشفير VPN؟

إذا كنت قد حصلت بالفعل على VPN، وتنوي الاتصال بخادم لتصفح صفحة ويب معينة، سيعمل تشفير VPN على النحو التالي.

الخطوة 1. إرسال الطلب

عندما تقوم بالاتصال بخادم VPN وتقوم بأي نشاط شبكي، يتم إرسال طلبك إلى عميل VPN أولاً.

الخطوة 2. بناء نفق

عند استلام الطلب، يقوم خدمة VPN بإنشاء اتصال آمن نفق VPN إلى الخادم البعيد الذي تكون متصلاً به، مما يمنع الأشخاص الخارجيين من عرض البيانات أو التلاعب بها.

الخطوة 3. تشفير البيانات

يتم نقل بياناتك إلى خادم الشبكة الافتراضية الخاصة من خلال هذا النفق وتشفيرها. إليك نظرة عامة موجزة عن عملية التشفير:

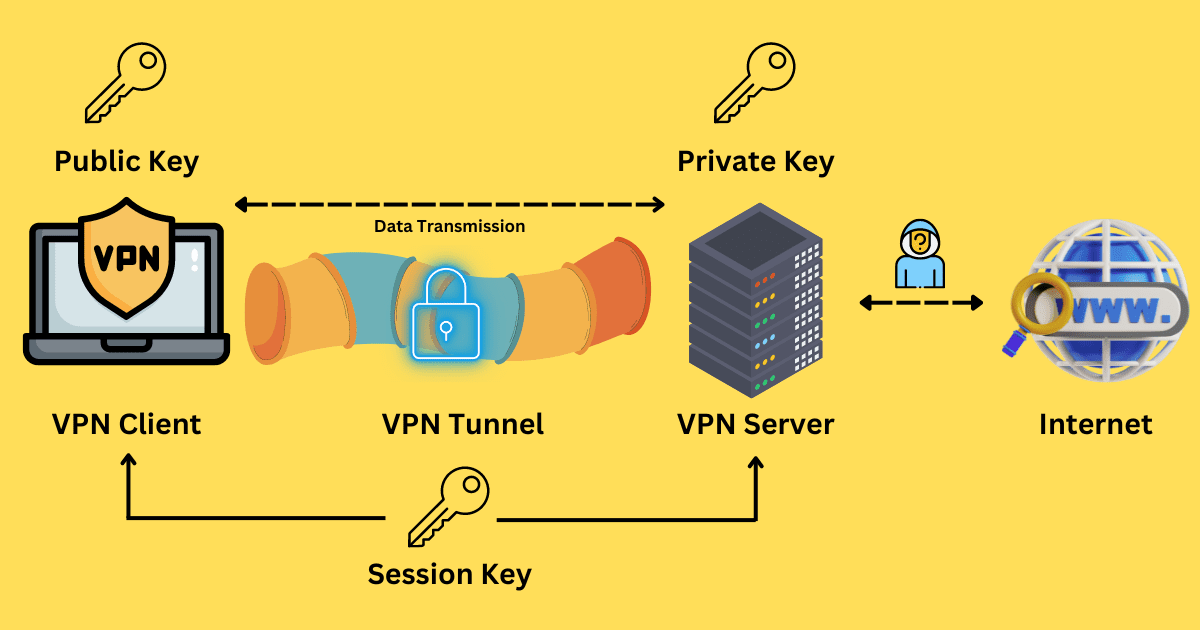

مفتاح التبادل غير المتماثل:

- يجب على عميل VPN وخادم VPN القيام بـ مصافحة . يرسل العميل رسالة ترحيب إلى الخادم، تحتوي على خوارزميات التشفير المدعومة من قبله.

- يستجيب الخادم للمرحبا، يحدد خوارزمية، ويُرسل رسالة إلى العميل تحتوي على شهادة TLS الخاصة به (صادرة من سلطة الشهادات).

- يتم تضمين مفتاح العام لتبادل المفاتيح غير المتماثل في الشهادة المرسلة إلى العميل.

- بمجرد استلام شهادة TLS، يقوم العميل بالتحقق منها مع السلطة الإصدار لتأكيد هوية الخادم. يمنع الأطراف الثالثة الخبيثة من اعتراض الاتصال.

- بعد المصادقة، يستخدم عميل الشبكة الافتراضية الخاصة مفتاحًا عامًا لتشفير البيانات (مفتاح تماثلي)، والتي يتم إرسالها بعد ذلك إلى خادم الشبكة الافتراضية الخاصة.

- ثم يمكن لخادم الـ VPN فك تشفير المفتاح المتماثل باستخدام مفتاح خاص مطابق للمفتاح العام.

2. التشفير المتماثل:

- سيستخدم المرحلة الثانية تشفير متماثل لإنشاء مفتاح تشفير متماثل فريد جديد، المعروف أيضًا بـ مفتاح الجلسة.

- عندما يتم إنشاء مفتاح الجلسة، يجب على كل من عميل VPN وخادم VPN استخدام هذا المفتاح الفريد لتشفير/فك تشفير البيانات أثناء جلسة الـ VPN.

3. نقل البيانات

- ثم سيتم إرسال المفتاح المشفر إلى خادم الـ VPN بواسطة خوارزمية التشفير.

4. فحص النزاهة

- أخيرًا، سيستخدم الخادم خوارزمية السلامة للتحقق من عدم تلاعب البيانات المشفرة وفك تشفير المفتاح المتماثل بالمفتاح الخاص.

- الآن، يمكن تشفير/فك تشفير بياناتك بواسطة عميل VPN والخادم عبر المفتاح المتماثل.

الخطوة 4. فك تشفير البيانات

يقوم الخادم بفك تشفير البيانات إلى نصها الأصلي ويُرسلها إلى الموقع المقصود.

الخطوة 5. مسار العودة

يقوم خادم الشبكة الافتراضية الخاصة بتشفير البيانات من الموقع وإرسالها من خلال نفق الشبكة الافتراضية الخاصة إلى جهاز المستخدم، حيث يقوم العميل بفك تشفيرها وعرضها.

فوائد تشفير شبكة الخاصة الافتراضية (VPN)

في الواقع، تشفير VPN هو الوظيفة الأكثر أهمية لـ VPN، حيث يحدد بشكل أساسي فعالية و موثوقية الحماية عبر الإنترنت.

باستخدام تشفير VPN ، ستحصل على الفوائد من الجوانب التالية:

الأمان: سيكون البيانات عبر الإنترنت غير قابلة للوصول للقراصنة، مما يحجب بشكل فعال المخاطر عبر الإنترنت التي قد تواجهها، مثل هجمات DDoS، والاحتيال، والتصيُّد الاحتيالي.

・الخصوصية: تشفير VPN لن يسمح للمؤسسات الخارجية استهداف أنشطتك التصفحية. لا يمكن لمقدمي خدمة الإنترنت أو مزودي المنتجات أو الإعلانات الوصول إلى معلوماتك الشخصية.

التجهيز: سيتم إخفاء عنوان IP الخاص بك وآثار الشبكة. ستقوم تشفير VPN بـ “تقنين” هويتك للحفاظ على الاستمرارية عبر الإنترنت.

تجاوز القيود الجغرافية: يسمح لك حركة المرور المشفرة بالوصول إلى المحتوى المقيد جغرافيًا، مثل استخدام مكتبات Netflix للبث من مناطق أخرى أو شراء YouTube Premium بأقل سعر.

مكونات رئيسية لتشفير شبكة الخاصة الافتراضية (VPN)

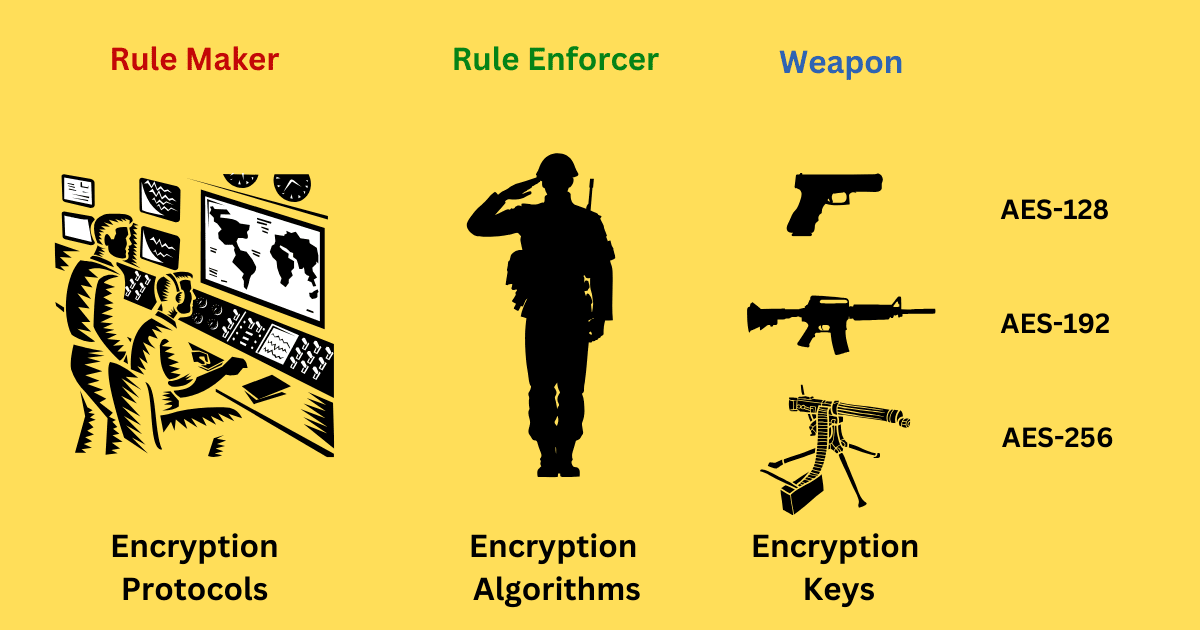

في العملية الكاملة لتشفير الشبكة الافتراضية الخاصة، هناك 3 مكونات أساسية يجب أن تتعلم عنها.

بروتوكولات التشفير – Rule Maker: حدد القواعد والأساليب لنقل البيانات.

خوارزميات التشفير – قاعدة المفرض: قم بتنفيذ التشفير/فك التشفير الفعلي وفقًا للقاعدة.

مفاتيح التشفير – أسلحة الفرضية: قدم قيم الخوارزميات للتشغيل.

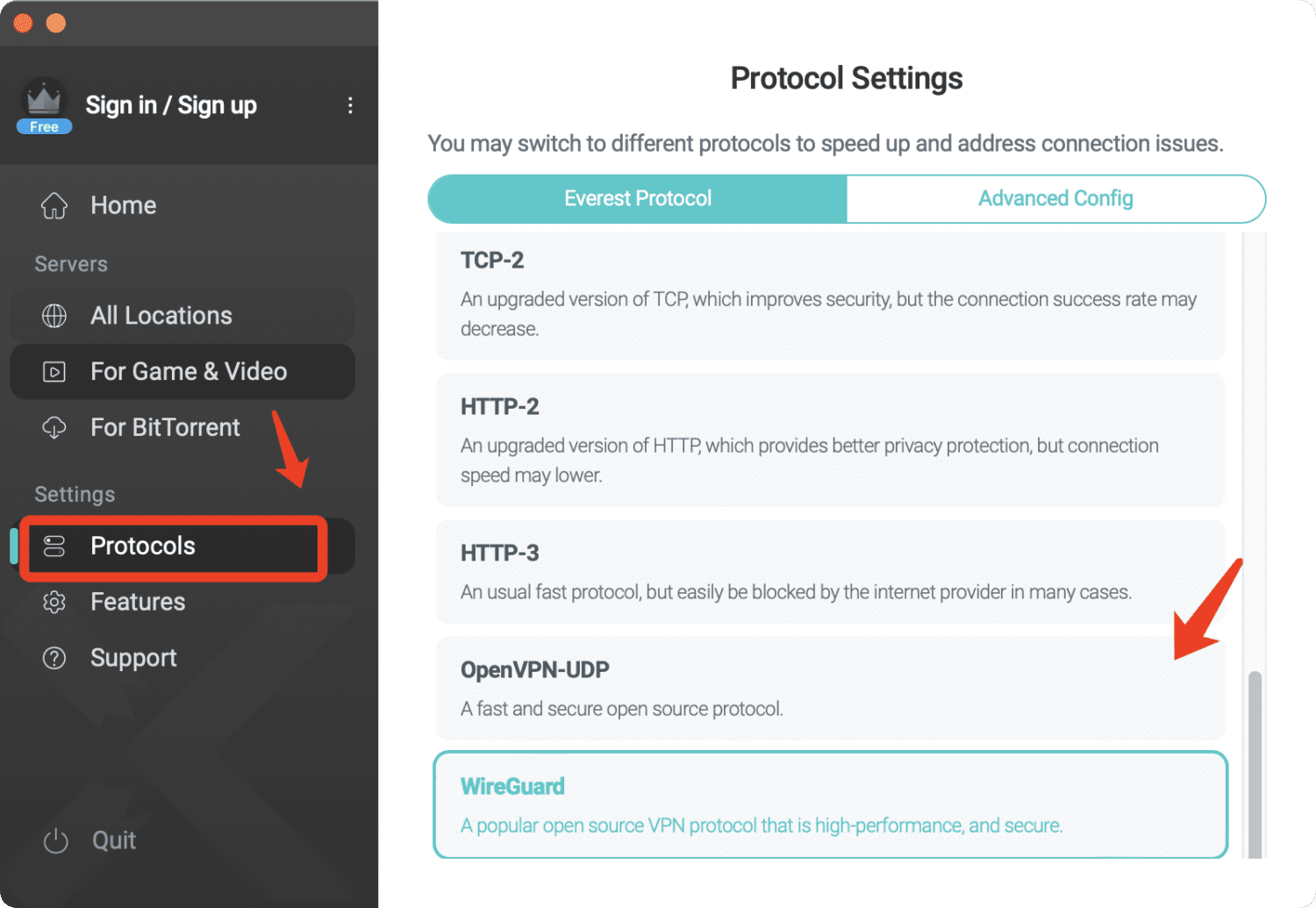

بروتوكولات التشفير

في تشفير الشبكة الافتراضية الخاصة، يحدد بروتوكول الشبكة الافتراضية الخاصة كيفية تشفير البيانات ونقلها – استخدام بروتوكولات الشبكة الافتراضية الخاصة المختلفة سيؤدي إلى تأثيرات تشفير مختلفة.

البروتوكولات الشائعة لشبكة الخوادم الافتراضية الخاصة مدرجة أدناه:

・OpenVPN: بروتوكول VPN مفتوح المصدر الكلاسيكي، مشهور بأمانه القوي وموثوقيته.

・WireGuard: أحدث بروتوكول مفتوح المصدر مع سرعة متألقة وبساطة وأمان.

・L2TP/IPsec: يجمع بروتوكول L2TP مع IPsec، المعروف بالمرونة والقابلية للتكوين المميزة.

・IKEv2/IPsec: لديه سرعة إعادة الاتصال السريعة للغاية، مما يجعله مناسبًا جدًا للأجهزة المحمولة.

💡بالإضافة إلى البروتوكولات العامة، قد قام العديد من مزودي الرصاص بإدخال بروتوكولات VPN خاصة بخدماتهم، مثل بروتوكول إيفرست لـ X-VPN.

・إيفرست: بروتوكول خاص يتمتع بقدرة ممتازة على فتح الحظر وسرعة وأمان ممتازين.

بروتوكول | قدرة التشفير | سرعة | فتح القدرة |

|---|---|---|---|

OpenVPN | ✦✦✦ | ✦✦✦ | ✦✦✦ |

WireGuard | ✦✦✦ | ✦✦✦ | ✦✦✦ |

L2TP/IPsec | ✦✦✦ | ✦✦✦ | ✦✦✦ |

IKEv2/IPsec | ✦✦✦ | ✦✦✦ | ✦✦✦ |

إفرست | ✦✦✦ | ✦✦✦ | ✦✦✦ |

خوارزميات التشفير

خوارزميات التشفير هي صيغ رياضية تستخدم لتحويل النص العادي إلى نص غير قابل للقراءة ومشوش والعكس، مما يضمن عدم قدرة الأفراد غير المصرح لهم على فهم البيانات مباشرة.

أكثر الخوارزميات استخداماً هي معيار التشفير المتقدم، المعروف أيضاً باسم AES، والمعتبر معياراً لتشفير شبكة الاتصال الافتراضية الحديثة. ومن المعروف بأمانه القوي في تشفير البيانات ونقلها.

AES-256، الإصدار الأكثر أمانًا، يقوم بتشفير البيانات إلى بلوكات بحجم 256 بت، مما يجعل من الصعب تقريبًا على القراصنة فك تشفيرها عن طريق هجمات القوة الغاشمة بسبب القوة الحسابية المطلوبة. وهذا هو السبب في أن مزودي خدمة VPN الرائدين مثل X-VPN يستخدمون تشفير AES-256.

💡الوصفات الأخرى المعروفة معروضة أدناه:

・ChaCha20: معروف بسرعته وأمانه، يستخدم في بروتوكولات جديدة مثل WireGuard.

بلوفيش: أقدم خوارزمية تشفير مع العديد من الثغرات.

・3DES: تحسين خوارزمية DES، ولكن ليس بنفس الأمان ك AES.

توظف بروتوكولات VPN المختلفة خوارزميات تشفير مختلفة – مجموعة البروتوكولات والخوارزميات تحدد مستوى الأمان وفعالية تشفير VPN.

💡الخوارزميات الرئيسية المدعومة من قبل بروتوكولات VPN الشهيرة:

・OpenVPN – AES (128-bit, 192-bit, 256-bit), Blowfish

・IPsec – AES (128 بت، 192 بت، 256 بت)، 3DES، بلوفيش

・IKEv2/IPsec – AES (128 بت، 192 بت، 256 بت)، 3DES

・واير جارد – ChaCha20

・L2TP/IPsec – AES (128 بت، 192 بت، 256 بت)، 3DES

مفاتيح التشفير

تشير مفاتيح التشفير في شبكة الخاصة الافتراضية إلى سلاسل عشوائية من البيانات المستخدمة بالاشتراك مع الخوارزميات لتشفير أو فك تشفير البيانات عبر الإنترنت.

عموماً، نفس الخوارزميات تأتي بأحجام مفتاح مختلفة. كلما زاد طول المفتاح، زاد الوقت اللازم لاختراقه، مما يؤدي إلى تشفير أقوى. ولهذا السبب، حتى أسرع أجهزة الكمبيوتر على وجه الأرض ستستغرق مليارات السنين لاختراق AES-256.

💡مثال:

・AES: يدعم أحجام مفاتيح 128 و 192 و 256 بت.

・بلوفيش: يدعم أطوال مفتاح متغيرة من 32 إلى 448 بت.

عادةً ما تكون هناك 2 أنواع من المفاتيح المشاركة في تشفير VPN: المفاتيح المتماثلة والمفاتيح غير المتماثلة. كل نوع يلعب دورًا كبيرًا في ضمان الأمان و سلامة نقل بيانات VPN.

أنواع تشفير شبكة الخاصة الافتراضية

بناءً على أنواع المفاتيح المختلفة، يتم تصنيف تشفير VPN باستخدام بروتوكول TSL بشكل شائع أيضًا إلى التشفير غير المتماثل و التشفير المتماثل.

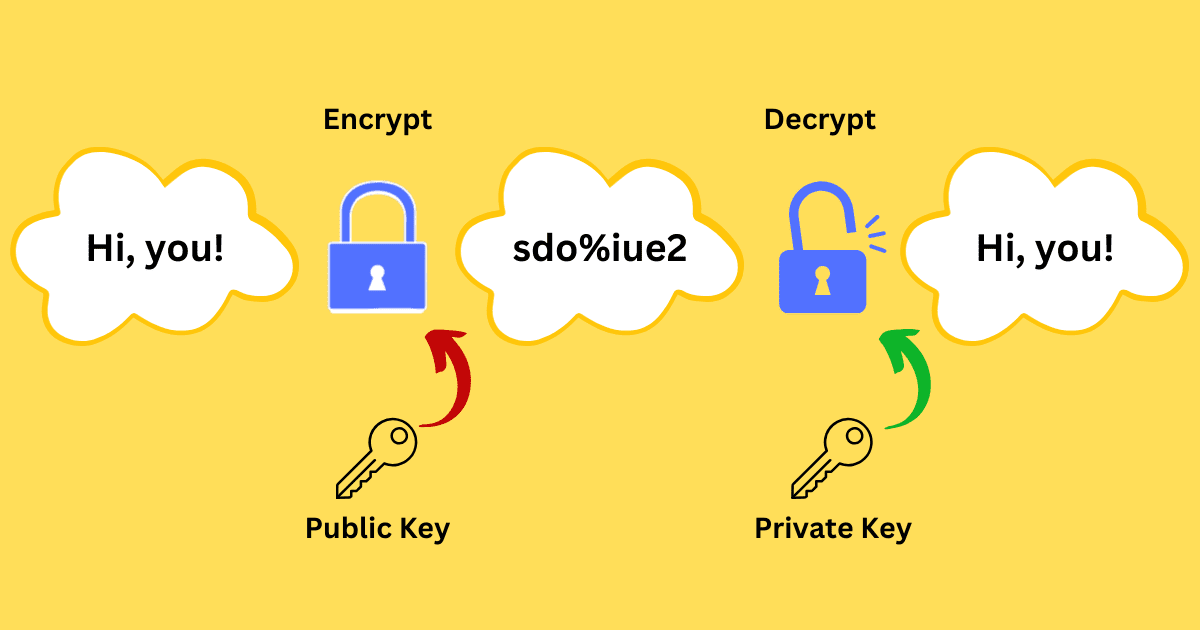

تشفير غير متماثل

التشفير غير المتماثل يُستخدم عادةً خلال المرحلة الأولية لإنشاء اتصال VPN (المعروف أيضًا باسم handshake).

خلال عملية المصافحة، تقوم التشفير غير المتماثل بإنشاء زوج من المفاتيح العامة والخاصة. سيرسل المرسل البيانات مشفرة باستخدام المفتاح العام، بينما سيرمز المستقبل النص المشفر باستخدام المفتاح الخاص.

💡إليك مثال لتفهم هذا المصطلح بوضوح.

سيناريو: تريد آن أن ترسل رسالة خاصة إلى بوب.

إنشاء المفاتيح:

・بوب ينشئ زوجًا من المفاتيح.

・المفتاح العام: boB123

・المفتاح الخاص: cutebOb

توزيع المفاتيح:

・بوب يرسل المفتاح العام إلى آن ويحتفظ بالمفتاح الخاص لنفسه.

تشفير:

・أن تقوم آن بإنشاء رسالة ليتم إرسالها: مرحبًا، أنت!

・تقوم آن بتشفير النص باستخدام المفتاح العام الذي يخصصه بوب لها.

・ مرحبًا، أنت! ➤ sdo%iue2

نقل البيانات:

・تستخدم آن الإنترنت لإرسال النص المشفر إلى بوب.

فك التشفير:

・بوب يستخدم مفتاحه الخاص لتحويل النص المشفر إلى النص الأصلي.

・sdo%iue2 ➤ مرحبًا، أنت!

تستخدم التشفير غير المتماثل مفتاحين منفصلين، حتى إذا تم توزيع المفتاح العام على نطاق واسع، يمكن لحامل المفتاح الخاص فقط فك تشفير البيانات. توفر هذه الميزة أمانًا موثوقًا للغاية لهذا النوع من تشفير شبكة الخاصة الافتراضية.

ومع ذلك، بسبب أمانه القوي، يتطلب التشفير غير المتماثل المزيد من الوقت للعمليات الرياضية، مما يجعله أقل كفاءة في نقل كميات كبيرة من البيانات في محادثات الشبكة الخاصة الافتراضية. وبالتالي، حان الوقت للتشفير المتماثل.

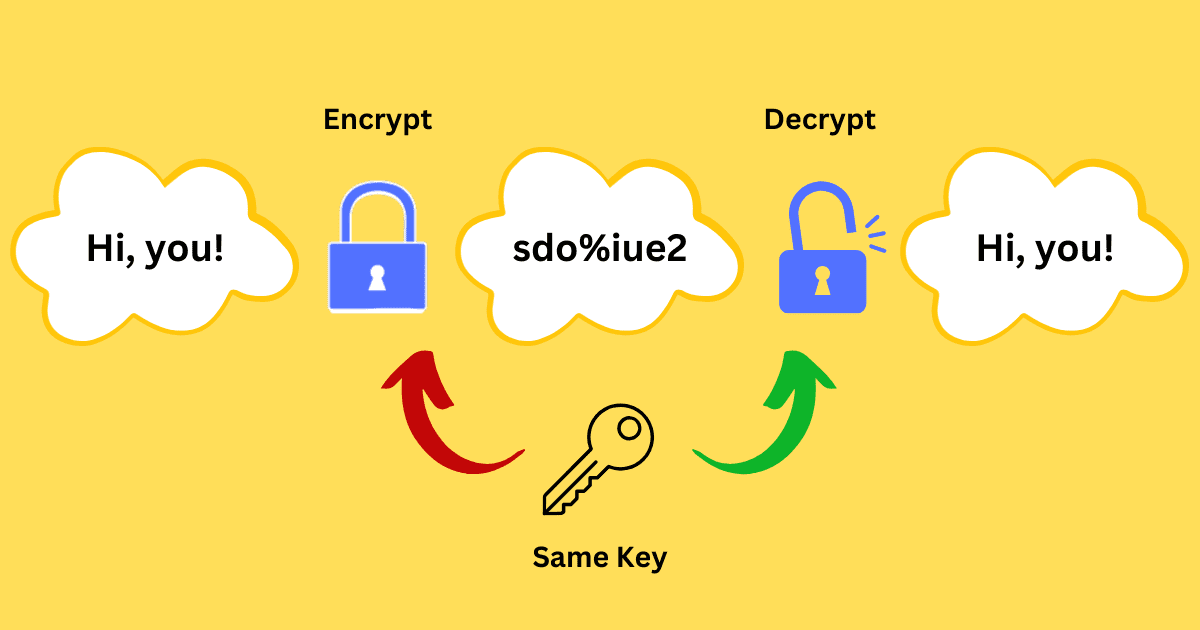

تشفير متماثل

تعتمد التشفير المتناظر على نفس المفتاح لتشفير وفك تشفير البيانات، مما يعني أن كل من المرسل والمستقبل يجب أن يشاركا نفس المفتاح للتواصل الآمن.

تخيل الأمر كما لو كانت الرموز السرية التي تتبادلها الجواسيس في أفلام التجسس القديمة، حيث كان كل طرف بحاجة إلى معرفة رمز مورس (المفتاح المتناظر) لفك رموز الرسائل.

💡إليك مثال حي.

سيناريو: ترسل آن المعلومات الاستخبارية التي حصلت عليها من التجسس إلى بوب.

إنشاء المفاتيح:

・وافقوا مسبقًا على استخدام codebook بإسم AB.

تشفير:

・أن تقوم آن بإنشاء رسالة ليتم إرسالها: مرحبًا، أنت!

・تقوم آن بتشفير النص باستخدام الرمز AB.

・مرحبًا، أنت! ➤ sdo%iue2

نقل البيانات:

・يُرسل آن النص المشفر إلى بوب.

فك التشفير:

・بوب يحول النص المشفر إلى المعلومات باستخدام كتاب الرموز AB.

・sdo%iue2 ➤ مرحبًا، أنت!

بالمقارنة مع التشفير غير المتماثل، التشفير التماثلي أقل تعقيدًا في الحساب، أسرع، وأكثر كفاءة، مما يجعله مثاليًا لتشفير كميات كبيرة من البيانات.

لذلك، أثناء تشفير VPN، يتم استخدام التشفير اللاسيمي لإقامة اتصال آمن، بينما يتولى التشفير المتماثل نقل بيانات VPN الفعلية. تعمل هاتان النوعين من التشفير بشكل متزامن لتوفير أمان موثوق وأداء ممتاز لتشفير VPN.

نصيحة مهنية: كيفية اختبار تشفير VPN؟

التشفير هو نواة VPN المطلقة للوظائف، ولكن كمستخدمين عاديين، كيف يمكننا أن نعرف ما إذا كانت VPN تقوم بتشفير حركة المرور وكيف يمكننا أن نعرف ما إذا كان لدى منتج VPN قدرات تشفير ممتازة؟

دعونا نتعلم كيفية اختبار تشفير VPN أدناه. سنستخدم X-VPN، مزود الخط الأول بمستوى أمان عالي وميزات VPN الممتازة المتميزة، كأداة العرض التوضيحي. انقر على الزر أدناه للحصول على تنزيل VPN، ويمكنك اختبار تشفير X-VPN بدون حساب وبدون تكلفة!

・قدرة تشفير متميزة・الإصدار المجاني・دعم بروتوكولات متنوعة

تحقق من بروتوكول التشفير

أولاً، قم بالتحقق من ببروتوكول VPN الذي تستخدمه. للتشفير القوي، اختر بروتوكولات قوية مثل OpenVPN، WireGuard، أو Everest.

اختبارات التسرب

الغرض الرئيسي من تشفير VPN هو منع تسرب البيانات وحماية خصوصيتك من الوصول غير المصرح به. لذلك، أسهل طريقة للتحقق من فعاليته هي التحقق مما إذا كانت بياناتك الهامة قد تعرضت للخرق أثناء تشغيل VPN.

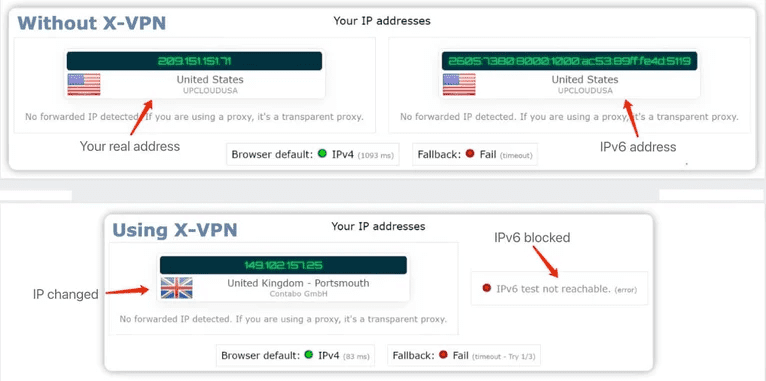

تحقق من تسرب العنوان IP

・Aim: Check if your real IP address is hidden.

・الأداة: اختبار تسرب IPv6 أو ipleak.net.

نتائج اختبار تسرب IPv6 باستخدام X-VPN

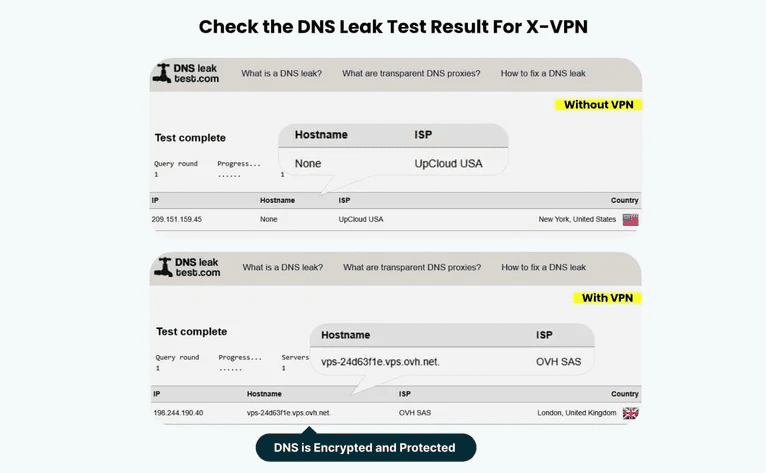

تحقق من تسرب DNS

・الهدف: تحقق مما إذا كان هناك تسرب لـ DNS. إذا تسربت طلبات DNS الخاصة بك، فسيتم تعريض نشاط التصفح عبر الإنترنت.

・الأداة: اختبار تسرب DNS أو dnsleaktest.com.

نتائج اختبار تسرب DNS عند استخدام X-VPN

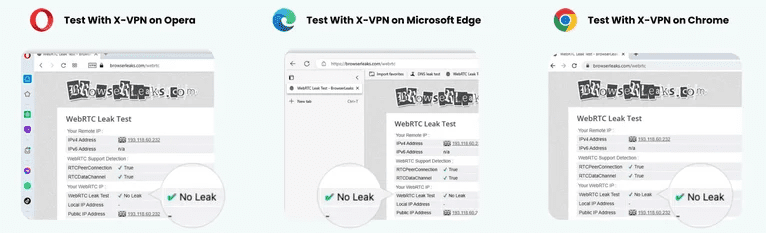

تحقق من تسرب WebRTC

・الهدف: ضمان عدم تسرب WebRTC من أي متصفح على أجهزتك وكشف عن عنوان IP الحقيقي الخاص بك.

・الأداة: اختبار تسرب WebRTC أو browserleaks.com.

نتائج اختبار تسرب WebRTC أثناء استخدام X-VPN

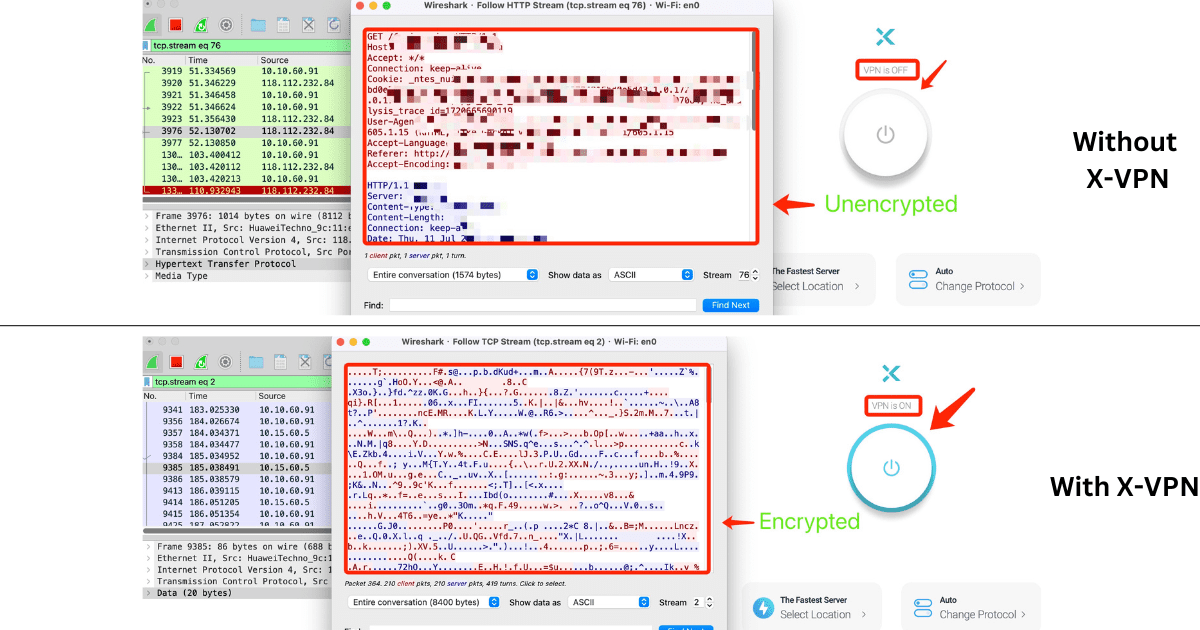

Packet Sniffing

يقوم جهاز استقبال الحزم بالتقاط حركة المرور عبر الشبكة، مما يظهر معلومات مفصلة عن الحزمة. يظهر البيانات غير المشفرة كنص قابل للقراءة، بينما تظهر الحزم المشفرة فقط على شكل أحرف مولدة عشوائيًا – غير قابلة للقراءة. باستخدام الأداة المحددة Wireshark، يمكننا التحقق مما إذا كان تشفير VPN يعمل بشكل صحيح.

・الهدف: التقاط وتحليل البيانات للتحقق مما إذا كانت البيانات مشفرة.

・الأداة: Wireshark.

نتائج تقاطع الحزم عند استخدام X-VPN

من خلال التحقق من بروتوكول التشفير المستخدم وتشغيل اختبارات مختلفة، يمكنك التأكد من أن VPN الخاص بك يوفر تشفيرًا متميزًا وأداءً متفوقًا تتوقعه.

💡ومع ذلك، لقد قدمنا لك فقط مقدمة موجزة لاختبار اختبار الـ VPN. لمعرفة الدلائل الكاملة مع التفسير المفصل والبرامج التعليمية، يرجى قراءة هذه المدونة.

نهاية

على الرغم من أن تشفير VPN هو عملية فنية ومعقدة للغاية، إلا أن استخدام هذه الميزة سهل. ما عليك سوى قراءة هذه المدونة بعناية لفهم الأساسيات، تحميل X-VPN، الاتصال بخادم بنقرة واحدة، والاستمتاع بتشفير البيانات القوي وحماية الأمان عبر الإنترنت السلسة الأخرى.

الأسئلة الشائعة

هل يقوم VPN بتشفير عنوان IP الخاص بك؟

في الواقع، من الناحية التقنية، لا يقوم VPN بتشفير عنوان IP الخاص بك. ولكن يمكنه إخفاء عنوان IP الحقيقي الخاص بك بشكل فعال عن طريق استبداله بعنوان IP لخادم VPN الذي تتصل به، لتحقيق نفس تأثير “التشفير”. كما أنه سيقوم بتشفير البيانات عبر الإنترنت لضمان بقاء بياناتك خاصة. تجميع تقنية إخفاء عنوان IP وتشفير البيانات التي توفرها شبكات VPN فعال لضمان أمان التصفح.

ما هو أقوى تشفير لشبكة الخصوصية الافتراضية؟

تشفير AES بقوة 256 بت حالياً هو الأقوى المتاح لشبكات الخوادم الافتراضية. المعروف باسم المعيار الذهبي، AES هو خوارزمية تشفير غاية في الأمان والصعوبة في الكسر. يُستخدم على نطاق واسع ليس فقط في شبكات الخوادم الافتراضية من الطبقة العليا ولكن أيضاً من قبل الحكومة والجيش وغيرها من المؤسسات الرسمية. وفي الوقت نفسه، كلما زادت طول مفتاح التشفير، زادت قوة الأمان، مما يجعل AES-256 أكثر طرق التشفير أماناً. حتى الحواسيب الضخمة لا يمكنها فك تشفير النصوص المشفرة به في أقل من مليارات السنين.

هل توقف شبكات الخصوصية الافتراضية فعليا القراصنة؟

نعم، توقفت شبكات الخوادم الافتراضية عن القراصنة. يمكن لشبكات الخوادم الافتراضية تعزيز أمانك عبر تقنية تشفير الشبكة الافتراضية، مما يجعل من الصعب جدًا على القراصنة تتبع نشاطك عبر الإنترنت. أيضًا، ستقوم شبكات الخوادم الافتراضية بإخفاء عنوان بروتوكول الإنترنت الخاص بك لتضع قناعًا لك. لا يمكن لأحد التقاطك أو استهدافك – حتى أنهم لا يعرفون من أنت في الواقع.

هل VPN والتشفير هما نفس الشيء؟

لا ، VPN والتشفير ليستا نفس الشيء. يعد VPN أداة مصممة لحماية أمان التصفح والحفاظ على الخصوصية. فكر فيه كمعدات تحمي الشرطي لمواجهة أي تهديد ، بما في ذلك السترات الواقية من الرصاص والخوذ والمسدسات والأصفاد والهزازات وحتى الكلاب البوليسية. تشكل كل هذه المعدات الدفاع النهائي ضد الجرائم ، تمامًا مثل التشفير والانقسام التلقائي وشبكات الـ VPN المزدوجة ومفتاح القتل ، إلخ ، من درع الـ VPN. بعبارة أخرى ، التشفير في VPN هو مجرد واحدة من الميزات التي تشكل VPN – مثل المسدس فقط.