Table of Contents

Qu’est-ce qu’un tunnel VPN ?

D’abord, nous pouvons imaginer un tunnel, et pourquoi y a-t-il des tunnels ?

Dans le monde réel, les tunnels sont généralement utilisés pour traverser ou relier des terrains infranchissables. Par exemple, une montagne sépare la route de la ville A à la ville B. Les tunnels sont une solution efficace pour relier A et B.

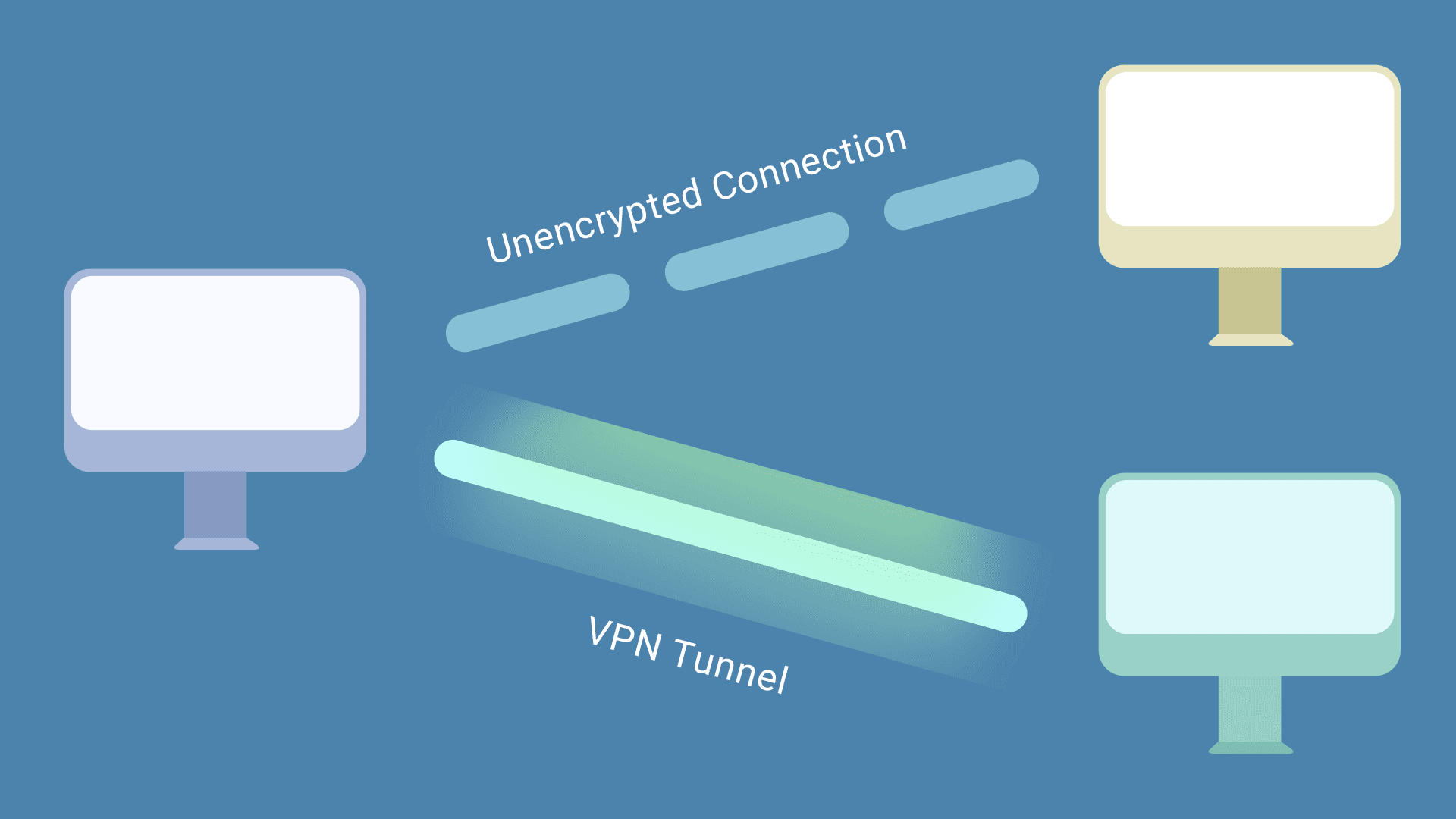

Dans le monde en ligne, un tunnel VPN est une connexion chiffrée entre votre appareil, tel qu’un ordinateur, un smartphone ou une tablette, et un serveur VPN. C’est une connexion efficace et sécurisée entre les réseaux.

Comment fonctionnent les tunnels VPN ?

Le tunnel VPN est une technologie d’emballage de données qui encapsule le paquet IP d’origine dans un autre paquet pour envoyer et recevoir des données. Il masque votre adresse IP et chiffre les données que vous transmettez sur Internet et celles que vous générez lors de la navigation sur le web. Les espions ne pourront pas accéder à vos données en ligne ni suivre vos activités car les données que vous transmettez sont chiffrées dans le tunnel, rendant impossible de craquer la connexion sans la clé de déchiffrement. Le tunnel ne nuira pas à vos données privées et rendra vos données plus sécurisées et confidentielles grâce au chiffrement pendant le tunnelage.

Alors, quel est le protocole ?

En informatique, un protocole est un accord ou une règle de communication conçu par les deux parties pour réaliser la communication. Tout comme les langues humaines, en plus de la plus grande langue au monde, l’anglais, il existe des milliers d’autres langues, telles que le français, l’allemand, le chinois, l’arabe, l’espagnol, etc., ainsi que des dialectes locaux dans différentes régions. C’est parce que tant de types de langues sont destinés à faciliter et à rendre la communication entre les êtres humains plus efficace.

Un protocole est le langage des ordinateurs. Il indique aux ordinateurs comment communiquer entre eux. Par exemple, s’il est nécessaire d’obtenir une page web, quel formulaire doit être utilisé pour l’envoyer ? Quel formulaire doit être utilisé pour la recevoir ? Et quel format doit être utilisé pour donner un retour d’information ? Ce sont toutes des règles de protocole. Il convient de mentionner que bien que les humains déterminent les règles du protocole, elles sont très normatives. Une erreur apparaîtra si un symbole particulier est mal utilisé lors de l’utilisation.

Comment le protocole de tunnelisation chiffre-t-il ?

De nombreux protocoles de tunnelisation VPN varient en termes de vitesse, de niveau de sécurité, de processus de chiffrement et d’autres fonctionnalités. Les protocoles de tunnelisation VPN courants comprennent PPTP, SSTP, L2TP, OpenVPN, etc. De plus, différents protocoles utilisent des méthodes de chiffrement différentes. En prenant l’exemple de TCP, les données transmises sont chiffrées par un handshake à trois voies et une vague à quatre voies.

Comment utiliser un tunnel VPN ?

Généralement, vous n’avez pas besoin de régler quoi que ce soit. X-VPN effectue toutes les configurations pour vous. De plus, X-VPN va automatiquement choisir le meilleur protocole et serveur avec une simple connexion en un clic si vous utilisez le service X-VPN ou avez téléchargé l’application X-VPN.

Que puis-je faire avec un tunnel chiffré ?

Lors de la connexion à un tunnel VPN, votre sécurité est entièrement protégée. Sinon, toutes vos données seront exposées sans VPN.

- Votre trafic est crypté et ne peut pas être lu par des tiers.

- Votre adresse IP est cachée et vos données en ligne sont transmises via un serveur VPN qui masque votre adresse IP et, par conséquent, votre emplacement réel.

- Plus sécurisé sous un Wi-Fi public, après avoir réussi à se connecter à un VPN, le tunnel sécurisé peut empêcher vos données d’être volées par des personnes utilisant le même réseau sans avoir à vous soucier d’être suivi, surveillé ou que vos données soient interceptées.

- Contournez le blocage du gouvernement et parcourez librement les actualités mondiales.

- Empêchez les fournisseurs de services Internet de surveiller et de suivre votre comportement en ligne, de visualiser et d’enregistrer vos activités en ligne, et évitez de divulguer votre adresse IP et votre emplacement aux sites Web que vous visitez.

- Empêchez les pirates informatiques de voler des données personnelles et évitez d’utiliser des moyens inappropriés pour obtenir vos données de sécurité de confidentialité, les logiciels malveillants, les attaques de phishing et les attaques par déni de service (DDoS) pour intercepter les données.

Qu’est-ce que le split tunneling ?

Un tunnel VPN chiffre tout votre trafic, mais vous ne voudrez peut-être pas cela dans certains cas. Surtout lorsque vous avez besoin de passer d’une application à une autre pour travailler, étudier ou vous divertir simultanément, choisir quelles applications ont besoin de la protection VPN et lesquelles n’en ont pas est la fonction du fractionnement de tunnel.

Pourquoi le fractionnement du tunnel est-il nécessaire ?

Le fractionnement du tunnel est une fonctionnalité avancée du VPN qui vous permet de diviser votre trafic Internet en le cryptant et en l’envoyant via un serveur VPN sécurisé, tout en permettant au reste de voyager directement sur Internet. Le fractionnement du tunnel peut protéger le chiffrement partiel du trafic tout en maintenant l’accès aux appareils du réseau local, en satisfaisant la commutation gratuite entre les réseaux privés et publics, et en transmettant des données sur des réseaux ouverts plus rapides et non cryptés.

Vous devrez peut-être utiliser un VPN pour contourner les restrictions géographiques et profiter du temps du week-end des derniers films et séries télévisées sur Netflix. Vous pouvez également recevoir un e-mail en attente sur Gmail et vous sentir à l’aise lorsque vous répondez aux e-mails sans VPN.

Comment utiliser le split tunneling ?

L’environnement du réseau local affecte parfois la redirection vers un serveur VPN. Caton, déconnexion et réduction de vitesse sont tous possibles. Personne ne peut garantir que la connexion sera toujours stable et rapide à 100%. Lorsque vous utilisez un VPN, tout votre trafic Internet est crypté et chaque donnée est envoyée et reçue via des serveurs sécurisés. D’autre part, le fractionnement du tunnel vous donne plus de contrôle sur les données envoyées via votre serveur VPN. Cela soulage la pression du trafic pour augmenter la vitesse d’Internet.

Vous pouvez utiliser le fractionnement du tunnel sur Android et Windows uniquement. iOS et macOS ne prennent pas en charge le fractionnement du tunnel.

Étape 1. Ouvrez X-VPN et cliquez sur Advanced Features dans le coin inférieur droit.

Étape 2. Sélectionnez la fonctionnalité de fractionnement du tunnel.

Étape 3. Sélectionnez les paramètres placés sous le Contrôle de l’application.

Étape 4. Cliquez sur Ajouter pour entrer dans la liste des applications et sélectionnez l’application qui doit être divisée.

Étape 5. Retournez à la page principale et complétez les paramètres.