Когда вы читаете различные обзоры VPN, вы, вероятно, заметите одно и то же, что повторяется снова и снова: прошел ли VPN независимый аудит третьей стороны.

Но что именно такое аудит VPN? Как он проводится? И означает ли аудитированный VPN всегда, что он безопасен, приватен или действительно не ведет логи? В этой статье я расскажу вам обо всем этом.

Table of Contents

Что такое аудит VPN?

Аудит VPN — это, по сути, обзор заявлений провайдера VPN о конфиденциальности, безопасности, инфраструктуре или практике ведения журналов.

Проще говоря, когда VPN говорит такие вещи, как «мы не храним логи», «мы защищаем вашу конфиденциальность» или «наши системы безопасны», аудит — это способ проверить, соответствуют ли эти утверждения тому, как сервис настроен и работает.

Строго говоря, аудиты VPN могут включать как внутренние проверки, так и внешние аудиты. Но когда рецензенты, эксперты по конфиденциальности и СМИ говорят о «аудите VPN», они обычно имеют в виду независимый аудит третьей стороны. Именно на таком аудите в основном сосредоточена эта статья, поскольку это тот тип, который чаще всего используется в качестве сигнала доверия в индустрии VPN.

Есть еще две вещи, которые стоит иметь в виду. Во-первых, аудиты VPN обычно имеют определенный объем. Некоторые сосредотачиваются на заявлениях о отсутствии логов, некоторые изучают серверную инфраструктуру и меры безопасности, в то время как другие проверяют приложения, исходный код или более широкие практики соблюдения. Таким образом, не все аудиты VPN означают одно и то же. Во-вторых, аудит обычно является обзором на определенный момент времени. Он отражает то, что аудитор проверял в тот момент, а не является постоянной гарантией того, что каждая часть сервиса всегда останется неизменной.

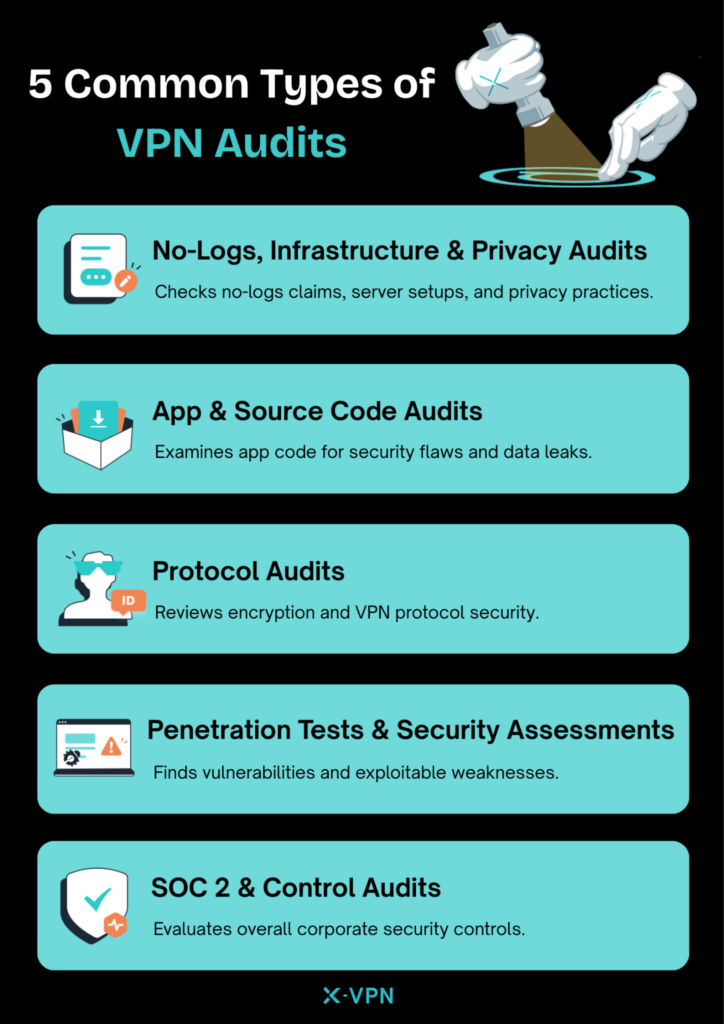

Общие типы аудитов VPN

Аудиты VPN часто охватывают очень разные области. Некоторые из них предназначены для проверки заявлений о конфиденциальности, в то время как другие сосредоточены на инфраструктуре, приложениях, протоколах или более широких организационных контролях.

Вот пять основных типов, встречающихся в индустрии VPN.

1) Аудиты No-Logs, инфраструктуры и контроля конфиденциальности

Это тот тип аудита, о котором большинство людей говорит, когда упоминает аудит VPN.

Его основная цель — оценить, насколько претензии провайдера к конфиденциальности и отсутствию логов являются достоверными. Проще говоря, он пытается ответить на вопрос, который больше всего интересует пользователей: действительно ли VPN не собирает данные, о которых говорит, или эти утверждения в основном являются маркетингом?

Чтобы ответить на это, аудиторы обычно смотрят за пределы самой политики конфиденциальности. Они будут проверять техническую среду, стоящую за сервисом, включая конфигурации серверов, пути ведения журналов, контроль доступа и поддерживающие ИТ-операции. Цель состоит в том, чтобы определить, поддерживают ли системы и процессы поставщика его заявленную позицию о отсутствии журналов.

Этот тип работы часто выполняется крупными, известными аудиторскими фирмами, такими как Deloitte или KPMG. Обычно он выполняется в рамках аудиторских стандартов, таких как ISAE 3000 или ISAE 3000 (Пересмотренный), которые исходят от IAASB и предназначены специально для аудиторских заданий вне стандартных аудитов финансовой отчетности.

IAASB впервые выпустил старую версию ISAE 3000, а затем внес значительные обновления, в основном уточнив, ужесточив и сделав некоторые детали более практичными. Поэтому новая версия называется ISAE 3000 (Пересмотренная), и это не два разных стандарта. ISAE 3000 (Пересмотренная) применяется к проектам обеспечения с датами отчетности 15 декабря 2015 года и позже.

2) Аудит исходного кода приложений и клиентов

В отличие от предыдущего, этот тип сосредоточен на том, является ли VPN-приложение безопасным и надежным. Эти аудиты могут охватывать настольные клиенты, мобильные приложения, расширения для браузеров или другое программное обеспечение, с которым взаимодействует пользователь.

Аудиторы обычно проверяют исходный код или реализацию на наличие уязвимостей, таких как проблемы безопасности, утечки данных, небезопасные разрешения, плохая обработка конфиденциальной информации или другие риски, которые могут напрямую повлиять на пользователей.

Этот вид работы обычно выполняется специализированными компаниями в области кибербезопасности, а не бухгалтерскими фирмами. Хорошо известным примером является Cure53, которая явно указывает аудит кода, тесты с открытым и закрытым доступом как часть своих услуг.

3) Аудит протокола

Некоторые провайдеры VPN также заказывают аудиты VPN-протоколов, которые они используют, особенно если они разработали свой собственный протокол или делают акцент на конкретном.

Аудит протокола рассматривает основную технологию, которая обеспечивает безопасные соединения между пользователем и сервером VPN. Он может проверять такие вещи, как реализация шифрования, обмен ключами, логику рукопожатия, управление сессиями, безопасность памяти и другие технические детали, которые влияют на то, насколько безопасен протокол на самом деле.

4) Тесты на проникновение и оценки безопасности

Тест на проникновение или оценка безопасности обычно предназначены для выявления слабостей, которые могут быть использованы злоумышленником.

В зависимости от вовлеченности, это может включать тестирование приложений, веб-сайтов, API, систем учетных записей, внутренних сервисов, инфраструктуры бэкенда или других частей среды VPN. Основное внимание уделяется выявлению уязвимостей, неправильных конфигураций и реалистичных путей атак до того, как это сделают злоумышленники.

Таким образом, в отличие от аудита без логов, тест на проникновение ищет уязвимости, которые можно использовать, в то время как аудит без логов в первую очередь сосредоточен на том, являются ли заявления о конфиденциальности операционно достоверными.

5) Аудиты SOC 2 и более широкие аудиты контроля

Эта последняя категория более широкая и организационная. Вместо того чтобы сосредотачиваться на одном приложении, одном протоколе или одном заявлении о отсутствии логов, она рассматривает общую среду контроля компании. Проблема, которую она помогает решить, заключается в следующем: работает ли этот провайдер в структурированном, ответственном и хорошо контролируемом режиме за кулисами?

Это может включать такие вещи, как управление доступом, мониторинг систем, управление рисками, внутренние процессы, контроль конфиденциальности и меры, связанные с конфиденциальностью на уровне компании. Общим примером является SOC 2, который AICPA определяет как проверку контролей, относящихся к безопасности, доступности, целостности обработки, конфиденциальности или приватности.

В одном слове, когда вы видите, что VPN говорит, что он был «аудирован», вместо того чтобы останавливаться на самом слове, лучше узнать «какой именно был аудит, что он на самом деле проверял и какие сомнения он должен был развеять».

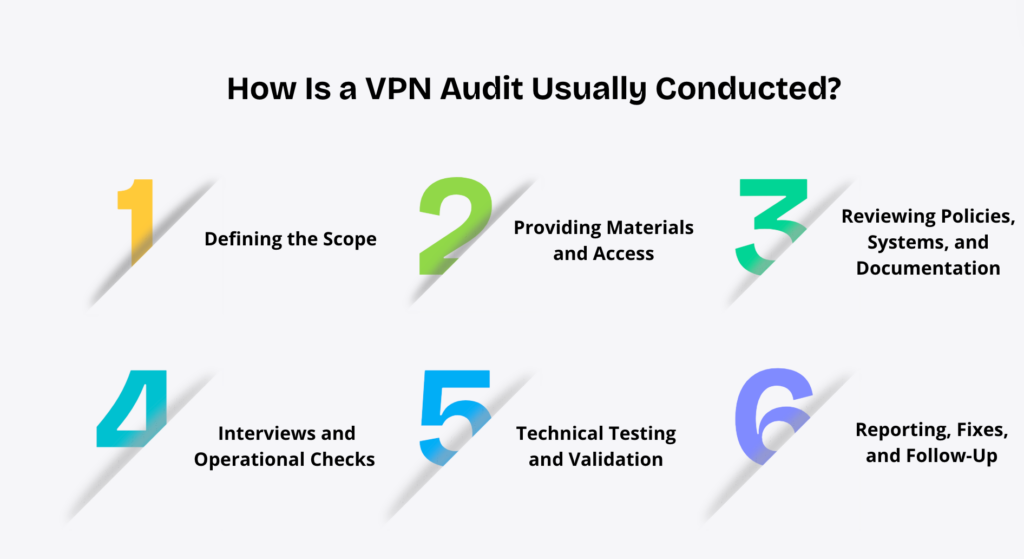

Как обычно проводится аудит VPN?

1) Определение объема

Первый шаг — это определить, о чем на самом деле идет речь в аудите. Это обзор заявлений о отсутствии логов, конкретного приложения, определенного протокола, набора серверов или организационных контролей?

2) Предоставление материалов и доступа

Как только объем работ определен, поставщик обычно должен предоставить аудиторам материалы и доступ, необходимые для проверки.

В зависимости от типа аудита это может включать в себя политики конфиденциальности, внутреннюю документацию, техническую архитектуру, информацию о серверах или инфраструктуре, исходный код, тестовые аккаунты, конфигурации системы или доступ к соответствующим средам.

3) Обзор политик, систем и документации

Как только необходимые материалы и доступ будут подготовлены, аудит обычно переходит в стадию обзора.

4) Интервью и операционные проверки

Аудит VPN заключается не только в чтении документов. Во многих случаях аудиторы также общаются с вовлеченными командами.

Это может включать вопросы о том, как управляются системы, как обрабатывается журналирование, кто имеет доступ к производственным средам, как развертываются изменения или как внутренние контроли работают на практике.

5) Техническое тестирование и валидация

Этот этап может включать в себя обзор исходного кода, проверку конфигурации сервера, тестирование приложений, изучение реализации протоколов или поиск уязвимостей и неправильных конфигураций. Другими словами, это тот момент, когда аудитор выходит за рамки того, что говорит поставщик, и начинает проверять, как услуга на самом деле работает на практике.

6) Отчетность, исправления и последующие действия

После этапов проверки и тестирования аудитор обычно выдает окончательный отчет или заключение. В зависимости от типа аудита это может подтвердить, были ли поддержаны определенные утверждения, или выделить технические проблемы, слабые места и рекомендации.

Если будут обнаружены проблемы, провайдер может их исправить и пройти повторную проверку. И поскольку системы и операции могут изменяться со временем, многие провайдеры VPN регулярно повторяют аудиты, а не рассматривают их как одноразовую процедуру.

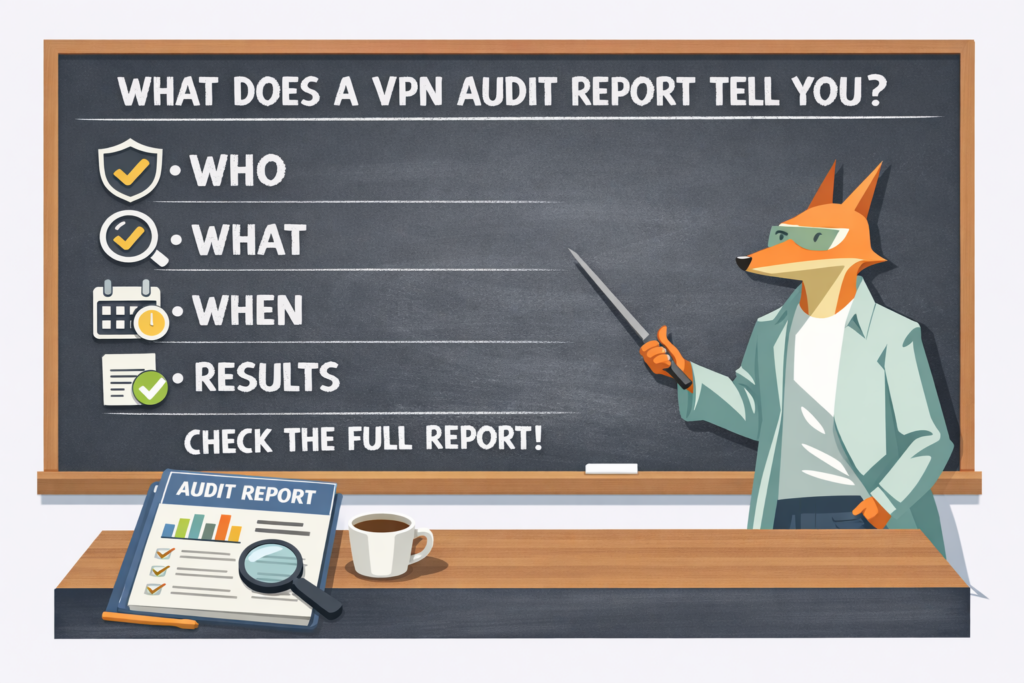

Что сообщает вам отчет об аудите VPN?

Отчет об аудите VPN обычно имеет довольно четкую структуру. В большинстве случаев он охватывает методологию и объем аудита, рассмотренные компоненты, выводы, любые рекомендации и окончательное заявление о гарантии.

Для пользователей, не знакомых с технической стороной, вам не нужно проходить через каждую деталь. Наиболее важные вещи, на которые следует обратить внимание, следующие:

Наконец, важно, сколько деталей раскрыто. Это помогает вам оценить, насколько прозрачен поставщик в отношении отчета об аудите. Если поставщик делится почти ничем, кроме общего утверждения о том, что он «прошел аудит», вам следует быть более осторожным.

Почему важны аудиты сторонних VPN для вас

VPN может утверждать все, что угодно. Но как пользователь, у вас, вероятно, нет возможности проверить это самостоятельно. Вот почему аудиты VPN важны. Они предоставляют вам что-то более надежное, чем только маркетинговые заявления.

Это также объясняет, почему аудиты так часто упоминаются в обзорах VPN. Рецензенты знают, что обещания конфиденциальности и безопасности трудно проверить снаружи, поэтому независимый аудит может служить дополнительным знаком доверия.

Первый вариант более ориентирован на потребителей, сосредотачиваясь на том, насколько VPN удобен в использовании и стоит ли его рекомендовать; второй вариант более ориентирован на проверку, сосредотачиваясь на том, прошла ли определенная претензия, система или контроль независимую и профессиональную проверку. Проще говоря, отзывы отвечают на вопрос «Насколько хорошо работает этот VPN?», в то время как аудиты отвечают на вопрос «Была ли проверена определенная претензия о этом VPN?»

Особенно для пользователей бесплатного VPN

Это имеет еще большее значение, когда речь идет о бесплатных VPN. Многие пользователи слышали фразу: «Если продукт бесплатен, вы — продукт.» Честно говоря, только небольшое количество бесплатных VPN на самом деле получает прибыль, продавая данные пользователей, и это чаще всего наблюдается, когда компания, стоящая за сервисом, сосредоточена на маркетинге, трафике или рекламе, а не на самих продуктах VPN.

В отличие от этого, бесплатный VPN, который действительно построен вокруг продукта VPN, обычно зарабатывает деньги другими способами. Некоторые полагаются на рекламу, в то время как другие используют модель freemium, предлагая бесплатную версию и побуждая пользователей со временем обновляться для получения дополнительных функций, чтобы поддерживать долгосрочный рост.

Тем не менее, простого утверждения недостаточно. Вот почему независимые аудиты так важны для бесплатных VPN-провайдеров. Они являются одним из самых ясных способов показать пользователям, что заявления о конфиденциальности сервиса не являются просто маркетингом.

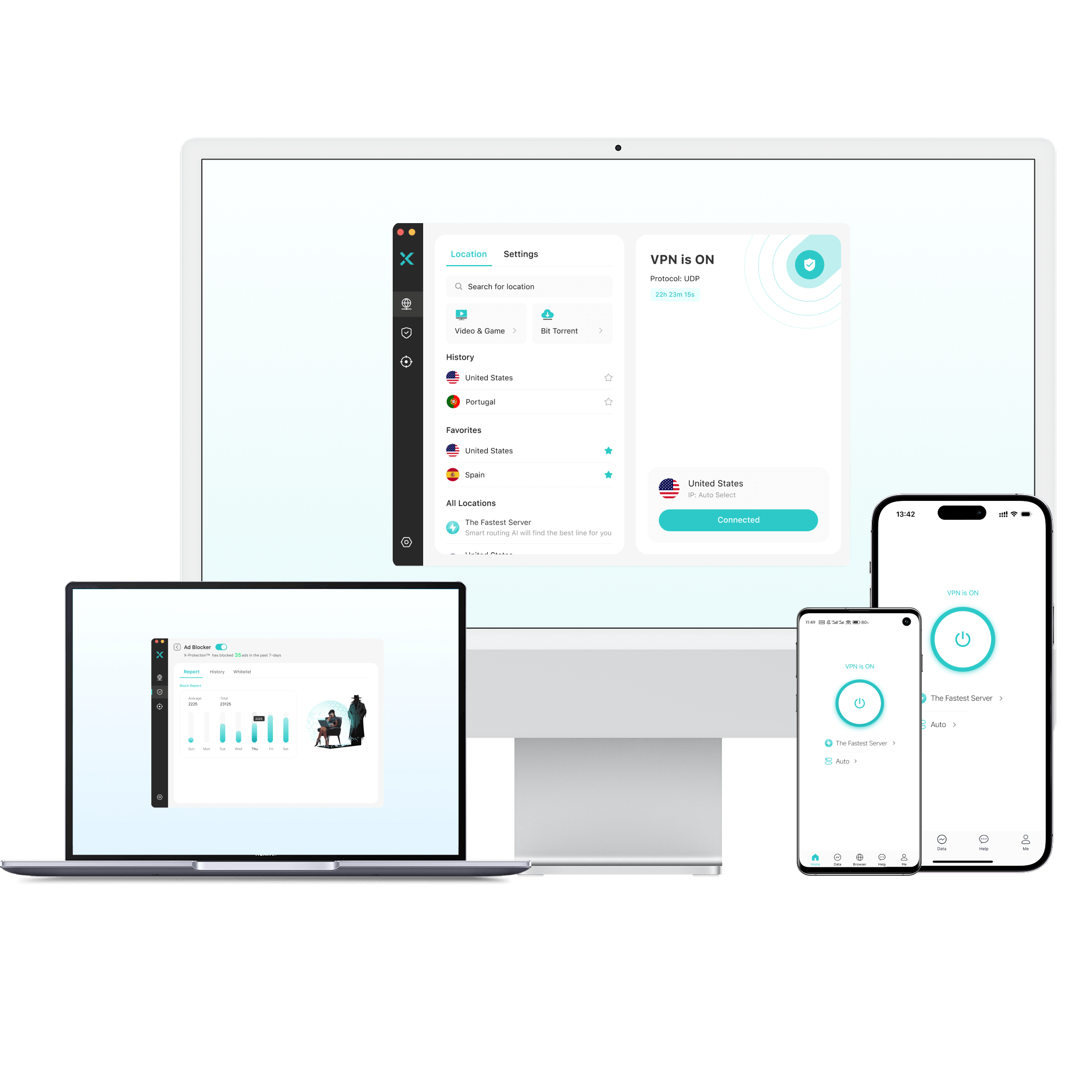

X-VPN проверялся третьей стороной?

Да, X-VPN в настоящее время проходит независимый аудит третьей стороны. Аудит относится к Аудитам без логов, инфраструктуры и контроля конфиденциальности и проводится в соответствии с ISAE 3000 (Пересмотренный). Ожидается, что результаты будут раскрыты в ближайшее время.

Но это только начало. Чтобы поддерживать высокий уровень прозрачности, X-VPN также планирует проводить другие виды аудитов в будущем, включая SOC 2 аудиты.

Более важно, что X-VPN намерен сделать аудит регулярной и постоянной практикой, а не рассматривать его как одноразовый этап. Наша цель проста: убедиться, что каждый пользователь может использовать X-VPN с уверенностью.

За пределами аудитов: как X-VPN поддерживает конфиденциальность

В X-VPN конфиденциальность пользователей и спокойствие всегда были нашим главным приоритетом. Именно поэтому мы считаем, что доверие не должно основываться только на заявлениях. Аудиты являются важной частью этого, но это лишь одна из частей.

Чтобы сделать наш подход к конфиденциальности более прозрачным и понятным для пользователей, X-VPN также продолжает инвестировать в другие области. Например, мы поддерживаем отчет о прозрачности, чтобы раскрывать информацию, такую как запросы DMCA и обновления по программе вознаграждений за ошибки.

На уровне продукта X-VPN также применяет более практический подход к конфиденциальности и безопасности. Мы поддерживаем широко доверяемые открытые протоколы, такие как WireGuard и OpenVPN, что дает пользователям больше прозрачности в технологиях, лежащих в основе их VPN-соединений. В то же время все серверы X-VPN построены на архитектуре только с ОЗУ, что помогает снизить риск долгосрочного хранения данных на физических дисках.

Конфиденциальность, которой можно доверять. Безопасность, которую можно почувствовать.

Сильное шифрование с использованием AES-256 и постквантового шифрования

Расширенные функции, такие как двойной VPN и частный DNS

Встроенные инструменты, такие как Ad Blocker и Dark Web Monitor

Заключительные мысли

В конечном итоге аудит VPN имеет значение, потому что он дает пользователям что-то более надежное, чем одни только обещания. Но также важно оставаться реалистичными. Аудит не является волшебной печатью, и он не доказывает автоматически, что VPN идеален навсегда. Что действительно имеет значение, так это что было проверено, как это было проверено и что на самом деле поддерживает результат.

Для X-VPN мы тоже так это видим. Независимые аудиты являются важной частью построения доверия, но это только одна часть. Отчеты о прозрачности, открытые протоколы, серверы только с ОЗУ и постоянные улучшения конфиденциальности и безопасности также имеют значение.

Часто задаваемые вопросы

Что на самом деле доказывает аудит VPN?

Это демонстрирует, что:

В рамках аудита определенные практики конфиденциальности, безопасности или отсутствие логов, заявленные VPN, были независимо проверены третьей стороной и соответствуют фактическим конфигурациям системы, операционным процессам или контролям.

Аудированный VPN всегда безопасен?

Нет. Аудит повышает уверенность, но не устраняет риски. VPN все еще может иметь уязвимости вне рамок аудита, изменить свои системы позже или столкнуться с новыми угрозами после завершения аудита.

Аудит VPN означает отсутствие логов?

Нет. Даже если аудит был специально разработан для проверки заявлений о отсутствии логов или контроля конфиденциальности, аудит обычно показывает: фактические системы, процессы и контроль провайдера в целом соответствуют тому, как он описывает свой подход к отсутствию логов.

Таким образом, ключевым моментом является не только то, был ли проведен аудит, но и то, что именно охватывал аудит, а также как провайдер определяет и представляет свое заявление об отсутствии логов изначально.

Как часто следует проводить аудит VPN?

Нет универсального правила, но один аудит никогда не должен считаться достаточным навсегда. С точки зрения пользователя регулярные аудиты являются гораздо более сильным сигналом, потому что приложения VPN, инфраструктура, внутренние процессы и контроль ведения журналов могут изменяться со временем.

Где можно найти отчет об аудите VPN?

Вы обычно можете найти это на официальном сайте провайдера, таком как Центр доверия или связанные с ним блоги. В некоторых случаях полный отчет может быть доступен только после входа в вашу учетную запись, в зависимости от требований аудитора. Поскольку каждый VPN по-разному подходит к раскрытию информации, обращение в службу поддержки клиентов также является практичным вариантом.

X-VPN проходит независимый аудит?

Да. X-VPN в настоящее время проходит независимый аудит без ведения логов. Ожидается, что результаты будут раскрыты в ближайшее время.