Lorsque vous lisez différentes critiques de VPN, vous remarquerez probablement la même chose qui revient encore et encore : si un VPN a réussi un audit indépendant de tiers.

Mais qu’est-ce qu’un audit VPN exactement ? Comment est-il réalisé ? Et un VPN audité signifie-t-il toujours qu’il est sûr, privé ou vraiment sans journaux ? Dans cet article, je vais vous expliquer tout cela.

Table of Contents

Qu’est-ce qu’un audit VPN ?

Un audit VPN est essentiellement un examen des affirmations d’un fournisseur VPN concernant la confidentialité, la sécurité, l’infrastructure ou les pratiques de journalisation.

En termes simples, lorsqu’un VPN dit des choses comme « nous ne conservons aucun journal », « nous protégeons votre vie privée » ou « nos systèmes sont sécurisés », un audit est un moyen de vérifier si ces affirmations correspondent réellement à la façon dont le service est configuré et fonctionne.

Strictement parlant, les audits VPN peuvent inclure à la fois des vérifications internes et des audits externes. Mais lorsque les examinateurs, les experts en confidentialité et les médias parlent d’un « audit VPN », ils font généralement référence à un audit indépendant de tiers. C’est également le type d’audit sur lequel cet article se concentre principalement, car c’est le type le plus souvent utilisé comme signal de confiance dans l’industrie des VPN.

Il y a deux autres choses à garder à l’esprit ici. Premièrement, les audits de VPN ont généralement un champ d’application défini. Certains se concentrent sur les revendications de non-conservation des logs, d’autres examinent l’infrastructure des serveurs et les contrôles de sécurité, tandis que d’autres encore analysent les applications, le code source ou des pratiques de conformité plus larges. Ainsi, tous les audits de VPN ne signifient pas la même chose. Deuxièmement, un audit est généralement un examen à un moment donné. Il reflète ce que l’auditeur a examiné à ce moment-là, et non une garantie permanente que chaque partie du service restera toujours la même.

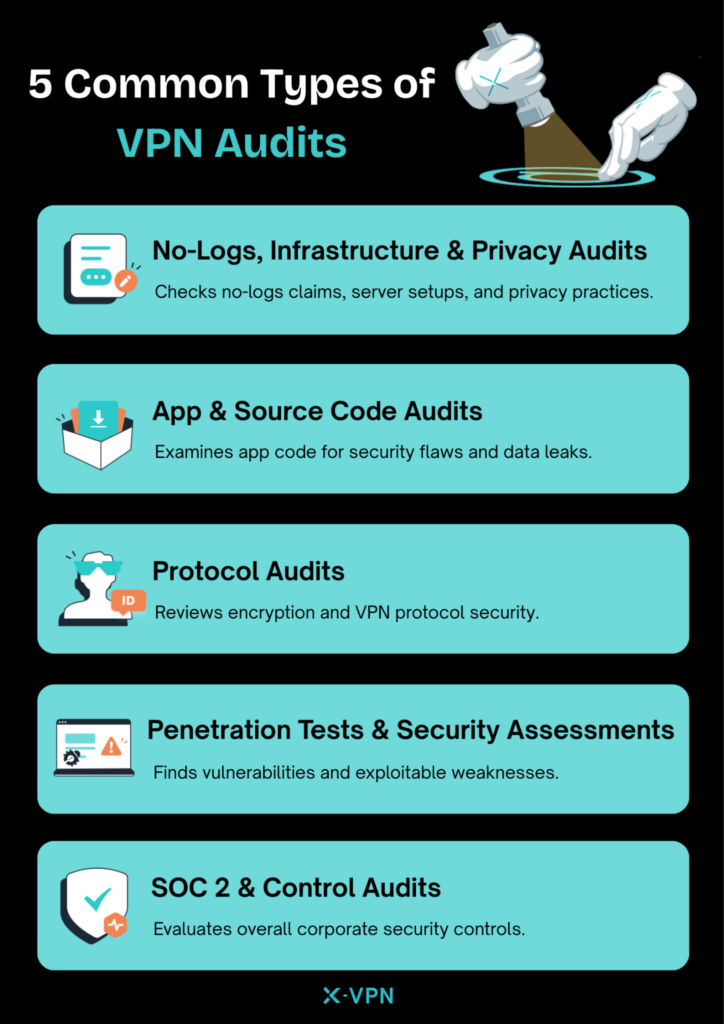

Types courants d’audits VPN

Les audits de VPN couvrent souvent des domaines très différents. Certains sont conçus pour tester les revendications de confidentialité, tandis que d’autres se concentrent sur l’infrastructure, les applications, les protocoles ou des contrôles organisationnels plus larges.

Voici cinq des principaux types que l’on trouve dans l’industrie des VPN.

1) Audits des contrôles de confidentialité, d’infrastructure et sans journaux

C’est le type d’audit auquel la plupart des gens font référence lorsqu’ils parlent d’un audit VPN.

Son objectif principal est d’évaluer si les revendications de confidentialité et de non-conservation des logs d’un fournisseur sont crédibles. En termes simples, il essaie de répondre à la question qui préoccupe le plus les utilisateurs : le VPN ne collecte-t-il vraiment pas les données qu’il prétend, ou ces revendications sont-elles principalement marketing ?

Pour répondre à cela, les auditeurs examinent généralement au-delà de la politique de confidentialité elle-même. Ils passeront en revue l’environnement technique derrière le service, y compris les configurations des serveurs, les chemins de journalisation, les contrôles d’accès et les opérations informatiques de soutien. L’objectif est de déterminer si les systèmes et processus du fournisseur soutiennent réellement sa position déclarée sans journaux.

Ce type de travail est souvent réalisé par de grandes entreprises d’assurance célèbres telles que Deloitte ou KPMG. Il est généralement effectué dans le cadre de normes d’assurance telles que l’ISAE 3000 ou l’ISAE 3000 (Révisé), qui provient de l’IAASB et est spécifiquement destiné aux missions d’assurance en dehors des audits d’états financiers standard.

L’IAASB a d’abord publié l’ancienne version de l’ISAE 3000, puis a apporté des mises à jour significatives, principalement pour clarifier, renforcer et rendre certains détails plus concrets. Par conséquent, la nouvelle version s’appelle ISAE 3000 (Révisé), et ce ne sont pas deux normes différentes. L’ISAE 3000 (Révisé) s’applique aux projets d’assurance avec des dates de rapport à partir du 15 décembre 2015.

2) Audits du code source de l’application et du client

Contrairement au précédent, ce type se concentre sur la sécurité et la fiabilité de l’application VPN elle-même. Ces audits peuvent couvrir des clients de bureau, des applications mobiles, des extensions de navigateur ou d’autres logiciels destinés aux utilisateurs.

Les auditeurs examinent généralement le code source ou l’implémentation à la recherche de faiblesses telles que des défauts de sécurité, des fuites de données, des autorisations non sécurisées, une mauvaise gestion des informations sensibles ou d’autres risques qui pourraient affecter directement les utilisateurs.

Ce type de travail est généralement effectué par des entreprises spécialisées en cybersécurité plutôt que par des cabinets comptables. Un exemple bien connu est Cure53, qui énumère explicitement les audits de code, les tests en boîte blanche et les tests de pénétration en boîte noire comme faisant partie de ses services.

3) Audit de protocole

Certains fournisseurs de VPN commandent également des audits des protocoles VPN qu’ils utilisent, surtout s’ils ont développé leur propre protocole ou mettent fortement l’accent sur un protocole spécifique.

Un audit de protocole examine la technologie sous-jacente qui gère les connexions sécurisées entre l’utilisateur et le serveur VPN. Il peut passer en revue des éléments tels que la mise en œuvre du chiffrement, l’échange de clés, la logique de poignée de main, la gestion des sessions, la sécurité de la mémoire et d’autres détails techniques qui affectent la véritable sécurité du protocole.

4) Tests de pénétration et évaluations de la sécurité

Un test de pénétration ou une évaluation de la sécurité est généralement conçu pour identifier les faiblesses qui pourraient être exploitées par un attaquant.

En fonction de l’engagement, cela peut impliquer des tests d’applications, de sites web, d’APIs, de systèmes de comptes, de services internes, d’infrastructures backend ou d’autres parties de l’environnement VPN. L’objectif est de trouver des vulnérabilités, des erreurs de configuration et des chemins d’attaque réalistes avant que des acteurs malveillants ne le fassent.

Ainsi, contrairement à un audit sans journaux, un test d’intrusion recherche des faiblesses exploitables, tandis qu’un audit sans journaux s’intéresse principalement à la crédibilité opérationnelle des revendications de confidentialité.

5) Audits de contrôle SOC 2 et plus larges

Cette dernière catégorie est plus large et plus organisationnelle. Au lieu de se concentrer sur une application, un protocole ou une revendication sans journaux, elle examine l’environnement de contrôle global de l’entreprise. La préoccupation qu’elle aide à résoudre est la suivante : Ce fournisseur opère-t-il de manière structurée, responsable et bien contrôlée en coulisses ?

Cela peut inclure des éléments tels que la gestion des accès, la surveillance des systèmes, la gestion des risques, les processus internes, les contrôles de confidentialité et les contrôles liés à la vie privée au niveau de l’entreprise. Un exemple courant est SOC 2, que l’AICPA définit comme un examen des contrôles pertinents pour la sécurité, la disponibilité, l’intégrité du traitement, la confidentialité ou la vie privée.

En un mot, lorsque vous voyez un VPN dire qu’il a été « audité », au lieu de vous arrêter au mot lui-même, il est préférable de savoir « quel type d’audit c’était, ce qu’il a réellement examiné et quel doute il était censé dissiper ».

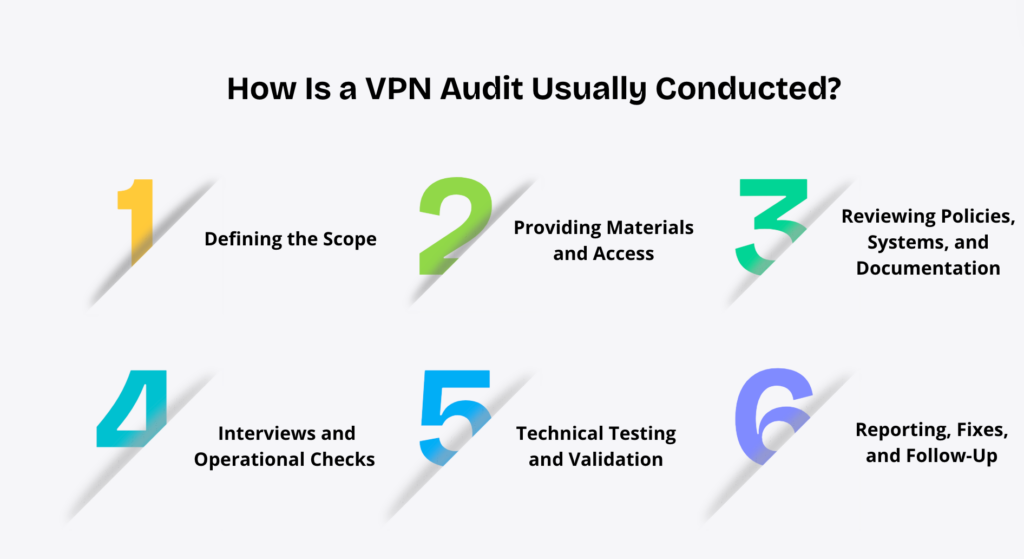

Comment un audit VPN est-il généralement réalisé ?

1) Définir le périmètre

La première étape consiste à décider de quoi porte réellement l’audit. S’agit-il d’un examen des déclarations sans journaux, d’une application spécifique, d’un protocole particulier, d’un ensemble de serveurs ou de contrôles organisationnels ?

2) Fournir des matériaux et un accès

Une fois le périmètre défini, le fournisseur doit généralement fournir aux auditeurs les documents et l’accès nécessaires à l’examen.

Selon le type d’audit, cela peut inclure des politiques de confidentialité, de la documentation interne, une architecture technique, des informations sur les serveurs ou l’infrastructure, du code source, des comptes de test, des configurations système ou un accès à des environnements pertinents.

3) Révision des politiques, des systèmes et de la documentation

Une fois que les matériaux nécessaires et l’accès sont en place, l’audit passe généralement à une phase de révision.

4) Entretiens et vérifications opérationnelles

Un audit VPN ne consiste pas seulement à lire des documents. Dans de nombreux cas, les auditeurs parlent également avec les équipes impliquées.

Cela peut inclure des questions sur la gestion des systèmes, la manière dont la journalisation est effectuée, qui a accès aux environnements de production, comment les modifications sont déployées ou comment les contrôles internes fonctionnent en pratique.

5) Tests techniques et validation

Cette étape peut impliquer la révision du code source, la vérification de la configuration du serveur, le test des applications, l’examen de l’implémentation des protocoles ou la recherche de vulnérabilités et de mauvaises configurations. En d’autres termes, c’est ici que l’auditeur va au-delà de ce que le fournisseur dit et commence à vérifier comment le service fonctionne réellement en pratique.

6) Rapports, corrections et suivi

Après les étapes de révision et de test, l’auditeur émet généralement un rapport final ou une conclusion. Selon le type d’audit, cela peut confirmer si certaines affirmations étaient étayées, ou mettre en évidence des problèmes techniques, des faiblesses et des recommandations.

Si des problèmes sont trouvés, le fournisseur peut les corriger et procéder à une vérification de suivi. Et parce que les systèmes et les opérations peuvent changer au fil du temps, de nombreux fournisseurs de VPN répètent régulièrement des audits au lieu de les considérer comme un exercice ponctuel.

Que vous dit un rapport d’audit VPN ?

Un rapport d’audit VPN est généralement assez structuré. Dans la plupart des cas, il couvre la méthodologie et le champ de l’audit, les composants examinés, les conclusions, les recommandations éventuelles et la déclaration d’assurance finale.

Pour les utilisateurs qui ne sont pas familiers avec le côté technique, vous n’avez pas besoin de passer par chaque détail. Les choses les plus importantes sur lesquelles se concentrer sont les suivantes :

Enfin, le niveau de détail divulgué reste important. Cela vous aide à évaluer la transparence du fournisseur concernant le rapport d’audit. Si un fournisseur ne partage presque rien au-delà d’une affirmation générale selon laquelle il a « réussi un audit », vous devriez être plus prudent.

Pourquoi les audits de VPN tiers sont importants pour vous

Un VPN peut revendiquer tout ce qu’il veut. Mais en tant qu’utilisateur, vous n’avez probablement aucun moyen de vérifier cela par vous-même. C’est pourquoi les audits de VPN sont importants. Ils vous offrent quelque chose de plus fiable à examiner que les simples revendications marketing.

C’est aussi pourquoi les audits sont mentionnés si souvent dans les avis sur les VPN. Les évaluateurs savent que les promesses de confidentialité et de sécurité sont difficiles à vérifier de l’extérieur, donc un audit indépendant peut servir de signal de confiance supplémentaire.

Le premier est plus axé sur le consommateur, se concentrant sur la facilité d’utilisation d’un VPN et s’il vaut la peine d’être recommandé ; le second est plus axé sur la vérification, se concentrant sur la question de savoir si une affirmation, un système ou un contrôle a été soumis à un examen indépendant et professionnel. En termes simples, les avis répondent à la question « Quelle est l’efficacité de ce VPN ? », tandis que les audits répondent à la question « Une certaine affirmation concernant ce VPN a-t-elle été vérifiée ? ».

Surtout pour les utilisateurs de VPN gratuits

Cela est d’autant plus important en ce qui concerne les VPN gratuits. De nombreux utilisateurs ont entendu l’expression : « Si un produit est gratuit, c’est vous le produit. » Pour être honnête, seuls un petit nombre de VPN gratuits tirent réellement profit de la vente des données des utilisateurs, et cela est plus souvent observé lorsque l’entreprise derrière le service se concentre sur le marketing, le trafic ou la publicité plutôt que sur les produits VPN eux-mêmes.

En revanche, un VPN gratuit qui est réellement conçu autour du produit VPN gagne généralement de l’argent d’autres manières. Certains s’appuient sur des publicités, tandis que d’autres utilisent un modèle freemium, offrant une version gratuite et encourageant les utilisateurs à passer à une version payante pour plus de fonctionnalités au fil du temps afin de soutenir une croissance à long terme.

Cependant, dire cela simplement ne suffit pas. C’est pourquoi les audits indépendants sont si importants pour les fournisseurs de VPN gratuits. Ils sont l’un des moyens les plus clairs de montrer aux utilisateurs que les affirmations de confidentialité du service ne sont pas seulement du marketing.

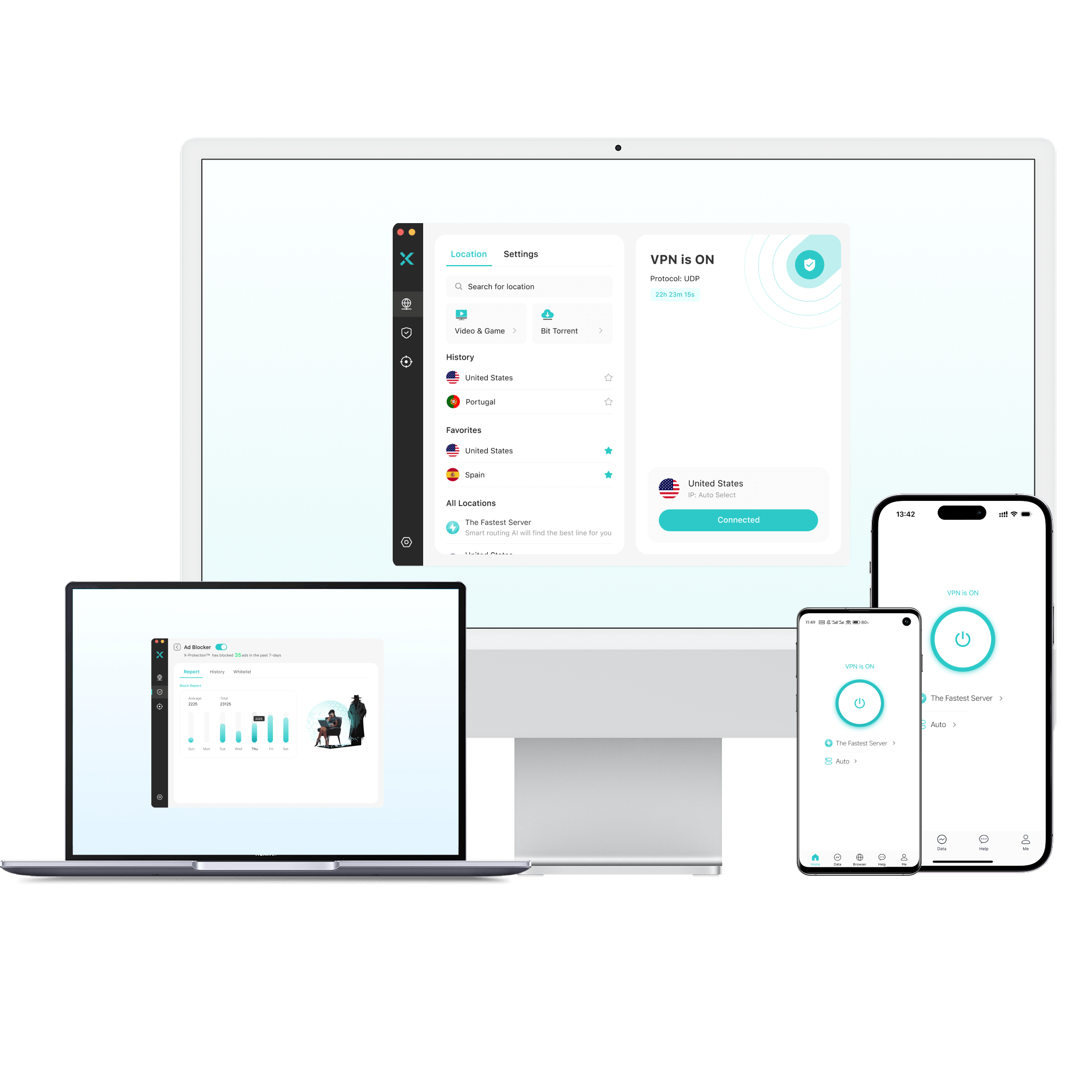

X-VPN est-il audité par un tiers ?

Oui, X-VPN est actuellement soumis à un audit indépendant de tiers. L’audit relève des Audits No-Logs, Infrastructure et Contrôles de Confidentialité et est réalisé selon ISAE 3000 (Révisé). Les résultats devraient être divulgués bientôt.

Mais ce n’est que le début. Pour maintenir un haut niveau de transparence, X-VPN prévoit également de réaliser d’autres types d’audits à l’avenir, y compris les audits SOC 2.

Plus important encore, X-VPN a l’intention de faire de l’audit une pratique régulière et continue, plutôt que de le traiter comme une étape unique. Notre objectif est simple : s’assurer que chaque utilisateur puisse utiliser X-VPN en toute confiance.

Au-delà des audits : Comment X-VPN soutient la vie privée

Chez X-VPN, la confidentialité des utilisateurs et la tranquillité d’esprit ont toujours été une priorité absolue. C’est exactement pourquoi nous croyons que la confiance ne devrait pas reposer uniquement sur des déclarations. Les audits en font partie, mais ce n’est qu’une partie.

Pour rendre notre approche de la vie privée plus transparente et plus facile à comprendre pour les utilisateurs, X-VPN continue également d’investir dans d’autres domaines. Par exemple, nous maintenons un rapport de transparence pour divulguer des informations telles que les demandes DMCA et les mises à jour des programmes de récompense pour les bugs.

Au niveau du produit, X-VPN adopte également une approche plus pratique en matière de confidentialité et de sécurité. Nous soutenons des protocoles open-source largement fiables tels que WireGuard et OpenVPN, offrant aux utilisateurs une meilleure visibilité sur les technologies derrière leurs connexions VPN. En même temps, tous les serveurs X-VPN sont construits sur une architecture uniquement RAM, ce qui aide à réduire le risque de stockage à long terme des données sur des disques physiques.

Une confidentialité à laquelle vous pouvez faire confiance. Une sécurité que vous pouvez ressentir.

Cryptage fort avec AES-256 et cryptage post-quantique

Fonctionnalités avancées telles que double VPN et DNS privé

Outils intégrés comme Ad Blocker et Dark Web Monitor

Réflexions finales

En fin de compte, un audit VPN est important car il offre aux utilisateurs quelque chose de plus solide que de simples promesses. Mais il est également important de rester réaliste. Un audit n’est pas un tampon magique, et il ne prouve pas automatiquement qu’un VPN est parfait pour toujours. Ce qui compte vraiment, c’est ce qui a été audité, comment cela a été audité et ce que le résultat soutient réellement.

Pour X-VPN, c’est exactement ainsi que nous le voyons aussi. Les audits indépendants sont une partie importante de la construction de la confiance, mais ils ne sont qu’une partie. Les rapports de transparence, les protocoles ouverts, les serveurs uniquement RAM et les améliorations continues en matière de confidentialité et de sécurité comptent également.

FAQs

Que prouve réellement un audit VPN ?

Cela démontre que :

Dans le cadre de l’audit, certaines pratiques de confidentialité, de sécurité ou de non-conservation des logs revendiquées par le VPN ont été vérifiées de manière indépendante par un tiers et sont conformes aux configurations réelles du système, aux processus opérationnels ou aux contrôles.

Un VPN audité est-il toujours sûr ?

Non. Un audit améliore la confiance, mais il n’élimine pas le risque. Un VPN peut toujours avoir des faiblesses en dehors du périmètre de l’audit, changer ses systèmes par la suite ou faire face à de nouvelles menaces après la fin de l’audit.

Un audit VPN signifie-t-il pas de journaux ?

Non. Même si l’audit a été spécifiquement conçu pour vérifier les affirmations de non-conservation des logs ou les contrôles de confidentialité, l’audit montre généralement que : les systèmes, processus et contrôles réels du fournisseur sont largement cohérents avec la manière dont il décrit son approche de non-conservation des logs.

Ainsi, la clé n’est pas seulement de savoir s’il a été audité, mais : ce que l’audit a réellement couvert, et comment le fournisseur définit et présente sa revendication de non-conservation des logs en premier lieu.

À quelle fréquence un VPN doit-il être audité ?

Il n’y a pas de règle universelle, mais un audit ne devrait jamais être considéré comme suffisant pour toujours. Du point de vue de l’utilisateur, des audits réguliers sont un signal beaucoup plus fort, car les applications VPN, l’infrastructure, les processus internes et les contrôles de journalisation peuvent tous changer au fil du temps.

Où pouvez-vous trouver un rapport d’audit VPN ?

Vous pouvez généralement le trouver sur le site officiel du fournisseur, comme le Trust Center ou des articles de blog connexes. Dans certains cas, le rapport complet peut n’être disponible qu’après vous être connecté à votre compte, en fonction des exigences de l’auditeur. Étant donné que chaque VPN gère la divulgation différemment, contacter le support client est également une option pratique.

X-VPN est-il audité de manière indépendante ?

Oui. X-VPN est actuellement en train de subir un audit indépendant sans journaux. Et les résultats devraient être divulgués bientôt.