Alors qu’un VPN crée un tunnel sécurisé pour transmettre vos données, le protocole VPN détermine comment vos données sont transmises à travers celui-ci. Différents protocoles VPN varient considérablement en termes de vitesse, de sécurité, de compatibilité, de stabilité et d’indétectabilité.

Ce guide vous accompagne à travers les protocoles VPN en utilisant des mots simples, visant à aider même les débutants en VPN à choisir le bon protocole pour différentes activités en ligne.

Table of Contents

Quels sont les protocoles VPN ?

Les protocoles VPN sont l’ensemble des règles qui régissent chaque étape de la connexion sécurisée entre votre appareil et un serveur VPN, de la poignée de main initiale et du chiffrement à la transmission finale de vos données.

Pensez à VPN comme à un service de livraison sécurisé. Les protocoles VPN sont les procédures et les règles qui déterminent comment votre colis est emballé, quels modes d’expédition il utilise, etc. Différentes procédures entraîneront des vitesses, une confidentialité et une stabilité de livraison différentes.

Catégories de protocoles

Cependant, tout comme le fonctionnement complexe d’un service de messagerie, les protocoles VPN sont également un partenariat entre différentes couches. Il existe des protocoles VPN autonomes et aussi des protocoles qui ne sont utilisés que pour le tunneling, le chiffrement ou la transmission. Pour éviter toute confusion dans les sections suivantes, nous divisons d’abord le terme « protocoles » en 6 catégories :

- Protocoles VPN autonomes : Solutions prêtes à l’emploi qui gèrent l’ensemble du processus de connexion, y compris l’encapsulation de tunnel, le chiffrement, la transmission, etc. Tels que WireGuard, OpenVPN et les protocoles propriétaires développés par certains fournisseurs de services VPN.

- Protocoles de tunneling VPN : Spécialisés dans la création du « tunnel » pour les données en encapsulant les paquets d’origine. Ils ne fournissent généralement aucune ou une faible encryption et doivent donc être combinés avec un protocole d’encryption séparé pour construire un VPN sécurisé. Comme PPTP et L2TP (qui est souvent associé à IPsec).

- Protocoles de chiffrement : Spécialisés dans le chiffrement des données, et sont souvent intégrés dans des protocoles VPN autonomes. Comme SSL/TLS.

- Protocoles VPN combinés : Solutions complètes de protocoles VPN qui associent deux protocoles spécialisés. L’un crée le tunnel. L’autre fournit un chiffrement fort. Comme L2TP/IPsec et IKEv2/IPsec.

- Protocoles de couche de transport : Spécialisés dans la régulation de la transmission de données. Tous les protocoles VPN sont construits sur ces derniers. Comme TCP, UDP.

- Protocoles Proxy : Technologies qui priorisent l’obfuscation du trafic, pas un véritable protocole VPN. Comme V2Ray/Xray, Shadowsocks.

En termes stricts, seuls les protocoles VPN autonomes, les protocoles VPN combinés et certains protocoles de tunneling VPN, comme PPTP, peuvent être considérés comme des protocoles VPN complets et véritables.

Types courants de protocoles VPN

En fonction des catégories de protocoles ci-dessus, voici quelques types courants de protocoles VPN autonomes. D’autres protocoles et technologies courants seront présentés dans la section suivante.

1. PPTP

PPTP (Protocole de tunneling point à point) est un protocole VPN de première génération développé par Microsoft. Il utilise à la fois TCP et GRE pour encapsuler et transmettre des paquets PPP. Bien qu’il soit simple à configurer et rapide en raison de son cryptage minimal, il est désormais considéré comme complètement non sécurisé en raison de plusieurs vulnérabilités connues et est obsolète.

| Date de sortie | 1995 |

| Catégorie/Poste | Protocole de tunneling VPN |

| Fonctionnalités | Vitesse rapide, bonne compatibilité, facile à configurer |

| Inconvénients | Très peu sécurisé, facilement bloqué et piraté |

2. L2TP/IPsec

L2TP/IPsec (Protocole de tunneling de couche 2 avec IPsec) combine L2TP, qui crée le tunnel, avec IPsec, qui gère le chiffrement pour offrir une sécurité renforcée. C’est le successeur de PPTP et est intégré dans la plupart des systèmes d’exploitation modernes.

| Date de sortie | 1999 |

| Catégorie/Poste | Protocoles VPN combinés |

| Fonctionnalités | Bonne sécurité, largement supporté |

| Inconvénients | Vitesse lente et peut être bloqué par des pare-feu |

3. OpenVPN

OpenVPN est un protocole de cryptage VPN open-source, multiplateforme et actuellement le plus couramment utilisé. OpenVPN peut être divisé en deux types : OpenVPN TCP et OpenVPN UDP. Le premier se concentre davantage sur la sécurité du réseau, tandis que le second offre de meilleures vitesses de connexion.

| Date de sortie | 2002 |

| Catégorie/Poste | Protocole VPN autonome |

| Fonctionnalités | Très sécurisé et configurable, contourne les pare-feu |

| Inconvénients | Nécessite un logiciel tiers, configuration complexe |

4. IKEv2/IPsec

IKEv2/IPsec (Internet Key Exchange version 2) est une paire de protocoles puissants connue pour sa rapidité et sa stabilité remarquable, et fait partie de la suite de protocoles IPsec. Il peut rapidement rétablir une connexion si votre internet tombe ou change, ce qui en fait un choix privilégié pour les utilisateurs en déplacement.

| Date de sortie | 2005 |

| Catégorie/Poste | Protocoles VPN combinés |

| Fonctionnalités | Rapide, stable, hautement sécurisé, facile à configurer |

| Inconvénients | Peut être bloqué par des pare-feu, source fermée |

5. WireGuard

WireGuard est un protocole VPN open-source relativement nouveau et est largement appelé le « futur des protocoles VPN. » Contrairement à d’autres protocoles VPN à usage général qui utilisent des algorithmes de cryptage complexes, WireGuard réutilise simplement des algorithmes existants pour obtenir un cryptage plus simple mais toujours sécurisé. Initialement disponible uniquement sur Linux, WireGuard est maintenant disponible sur Windows, macOS, iOS, Android, etc.

| Date de sortie | 2020 |

| Catégorie/Poste | Protocole VPN autonome |

| Fonctionnalités | Extrêmement rapide et efficace, facile à configurer |

| Inconvénients | Relativement nouveau et encore en maturation |

6. Protocoles VPN propriétaires

Les protocoles VPN propriétaires sont des solutions sur mesure développées par des entreprises de VPN pour offrir une expérience utilisateur supérieure. Un exemple typique est le protocole Everest de X-VPN, qui est conçu pour une vitesse plus rapide et une obfuscation plus forte.

| Date de sortie | Varie selon le fournisseur |

| Catégorie/Poste | Protocole VPN autonome |

| Fonctionnalités | Optimisé pour la vitesse et l’expérience utilisateur |

| Inconvénients | Fermé |

Protocoles de soutien clés et technologies connexes

En plus des protocoles VPN de base, les protocoles de support et d’autres technologies sont essentiels pour des connexions sécurisées modernes.

1. TCP/IP

TCP/IP (Protocole de contrôle de transmission / Protocole Internet) est la suite de protocoles fondamentale qui détermine comment les données sont transmises. L’IP trouve le chemin vers la destination, et le TCP garantit que les données arrivent de manière fiable sur ce chemin.

| Date de sortie | 1970s |

| Catégorie/Poste | Protocole de transport et de couche réseau |

| Fonctionnalités | Livraison de données fiable, vérifiée et ordonnée |

| Inconvénients | Latence plus élevée, plus de surcharge |

2. UDP

UDP (User Datagram Protocol) est l’autre protocole de transport principal de l’Internet, connu pour sa vitesse brute. Contrairement à TCP, il envoie des données sans établir d’abord une connexion, ce qui le rend beaucoup plus rapide mais ne garantit pas la livraison ou l’ordre correct.

| Date de sortie | 1970s |

| Catégorie/Poste | Protocole de transport |

| Fonctionnalités | Sans connexion, faible latence, surcharge minimale |

| Inconvénients | Peu fiable, pas de commande |

3. SSL/TLS

SSL/TLS (Secure Sockets Layer / Transport Layer Security) est l’ossature cryptographique qui sécurise une grande partie d’Internet, y compris les sites web HTTPS. Il fournit le « verrou » essentiel pour les données sur lequel de nombreux protocoles VPN autonomes, comme OpenVPN, s’appuient pour construire leurs tunnels sécurisés.

| Date de sortie | 1995 |

| Catégorie/Poste | Protocole de chiffrement |

| Fonctionnalités | Ubiquitaire, hautement sécurisé, permet HTTPS |

| Inconvénients | Dépendant de la configuration, vulnérabilités si obsolètes |

4. QUIC

QUIC (Quick UDP Internet Connections) est un protocole de transport moderne qui intègre le chiffrement TLS directement au-dessus de l’UDP. Sa capacité à réduire la latence de connexion est utilisée par certains fournisseurs de VPN, comme X-VPN, pour construire des protocoles propriétaires de nouvelle génération, plus rapides.

| Date de sortie | 2021 (HTTP/3 Standard) |

| Catégorie/Poste | Protocole de transport |

| Fonctionnalités | Chiffrement intégré, latence réduite |

| Inconvénients | Peut être limité |

5. Protocoles de proxy

Au lieu d’être un protocole VPN traditionnel, certains proxies et technologies sont souvent classés comme des « protocoles de proxy » qui priorisent l’obfuscation du trafic. Des exemples typiques sont V2Ray/Xray et Shadowsocks.

| Date de sortie | 2019(V2Ray/Xray) |

| Catégorie/Poste | Protocoles de proxy |

| Fonctionnalités | Obfuscation forte |

| Inconvénients | Configuration complexe |

Comparaison des protocoles VPN et des technologies associées

Pour mieux maîtriser ces protocoles VPN courants ou technologies de proxy, voici un tableau comparant brièvement leur vitesse, sécurité, stabilité et capacité d’obfuscation.

Protocoles | Vitesse | Sécurité | Stabilité | Obfuscation |

|---|---|---|---|---|

PPTP | ★★★★☆ | ★☆☆☆☆ | ★★★☆☆ | ★☆☆☆☆ |

L2TP/IPsec | ★★☆☆☆ | ★★★★☆ | ★★★★☆ | ★★☆☆☆ |

OpenVPN | ★★★☆☆ | ★★★★★ | ★★★★★ | ★★★★★ |

IKEv2/IPsec | ★★★★☆ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

WireGuard | ★★★★★ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

Propriétaire | ★★★★★ | ★★★★☆ | ★★★★★ | ★★★★☆ |

V2Ray/Xray | ★★★★☆ | ★★★★★ | ★★★★☆ | ★★★★★ |

Shadowsocks | ★★★★★ | ★★★★☆ | ★★★★☆ | ★★★★☆ |

1. Toutes les évaluations sont basées sur les dernières versions correctement configurées des protocoles.

2. Les évaluations des protocoles propriétaires sont des estimations généralisées. Leur performance réelle, en particulier en matière de sécurité et d’obfuscation, varie selon les fournisseurs.

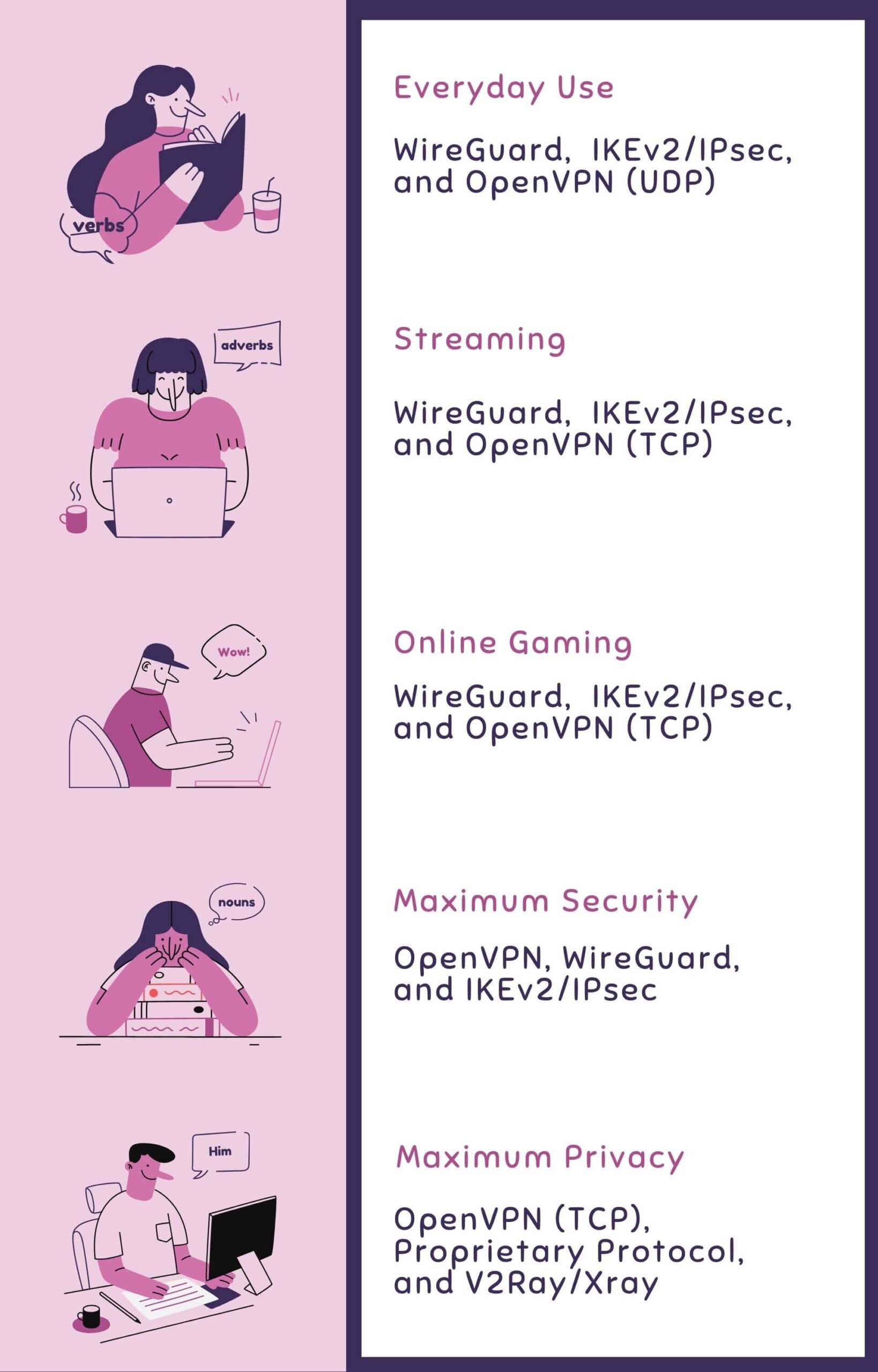

Comment choisir ? Par activité, par protocole

Donc, maintenant nous connaissons essentiellement tous les types courants de protocoles VPN, leurs caractéristiques, inconvénients, etc. Comment choisir le bon protocole VPN pour votre connexion ? En fonction de vos activités.

Les recommandations suivantes se concentrent sur les protocoles VPN et les outils de proxy avancés. Pour les protocoles de couche de transport comme TCP, UDP, et les protocoles de cryptage comme SSL/TLS, ils ne peuvent pas être utilisés seuls pour établir une connexion VPN.

1. Pour un usage quotidien

WireGuard, IKEv2/IPsec et OpenVPN (UDP) sont les 3 meilleures recommandations pour leur équilibre entre sécurité, vitesse et stabilité pour la navigation web, les réseaux sociaux et les téléchargements légers.

2. Pour le streaming et les activités à large bande passante

WireGuard, IKEv2/IPsec et OpenVPN (TCP) se distinguent par leurs vitesses élevées et un minimum de mise en mémoire tampon, garantissant une lecture fluide de vidéos HD.

3. Pour les jeux en ligne et la faible latence

WireGuard, IKEv2/IPsec et OpenVPN (TCP) conviennent aux jeux en ligne et à d’autres activités nécessitant une faible latence (ping) et une connexion stable pour éviter les lags de jeu et les déconnexions.

4. Pour une sécurité maximale et des tâches sensibles

OpenVPN, WireGuard et IKEv2/IPsec sont idéaux pour les tâches nécessitant une haute sécurité. Ils offrent le plus haut niveau de confidentialité et de cryptage, adaptés à la gestion d’informations confidentielles.

5. Pour une confidentialité maximale sur les réseaux restreints

OpenVPN (TCP), Protocole Propriétaire (comme Everest) et V2Ray/Xray sont les 3 meilleures recommandations pour la confidentialité sur les réseaux restreints. Ils peuvent obfusquer et déguiser votre trafic, le faisant apparaître comme des données normales au lieu de trafic VPN.

Changer de protocoles avec X-VPN

Tous les VPN ne vous permettent pas de changer librement de protocoles VPN en fonction de vos activités. Cependant, avec X-VPN, vous pouvez profiter des vitesses les plus rapides de WireGuard, de la plus haute sécurité d’OpenVPN et de l’obfuscation robuste de notre protocole propriétaire Everest, qui est construit sur les dernières technologies TLS, TCP et UDP, et a même introduit le protocole QUIC pour nos utilisateurs mobiles et TV.

Supporte WireGuard & OpenVPN

Protocole Everest propriétaire solide

VPN gratuit illimité

Correspondance automatique intelligente des protocoles

Conclusion

La technologie derrière les protocoles VPN peut être complexe, mais les utiliser pour votre vie numérique ne devrait pas l’être. Prenez ce manuel et choisissez le bon protocole en fonction de vos besoins. N’oubliez pas d’essayer la vaste bibliothèque de protocoles de X-VPN et de prendre le contrôle de votre vie privée en ligne dès aujourd’hui.

FAQs

Quel est le meilleur protocole VPN ?

Il n’y a pas de protocole VPN « meilleur » en soi. Le choix idéal dépend de vos besoins. WireGuard offre la meilleure vitesse, et le Protocole Propriétaire garantit l’obfuscation, tandis qu’OpenVPN reste un choix de sécurité de premier ordre.

Quel protocole VPN devrais-je utiliser ?

Vous devriez utiliser un protocole VPN en fonction de vos activités en ligne. En général, utilisez WireGuard pour le streaming et les jeux, et choisissez OpenVPN pour les tâches sensibles et la protection de la vie privée.

Puis-je passer d’un protocole VPN à un autre ?

Oui, vous pouvez facilement passer d’un protocole VPN à un autre avec une application VPN. Par exemple, avec X-VPN, vous pouvez passer sans effort de WireGuard pour la vitesse, OpenVPN pour la sécurité, et notre protocole propriétaire Everest pour la vitesse et l’obfuscation.

Quels sont les protocoles VPN les plus rapides ?

WireGuard est systématiquement le plus rapide. Les protocoles propriétaires modernes (comme Everest) et IKEv2/IPsec sont également d’excellents choix pour la vitesse.

Quels sont les protocoles VPN les plus courants ?

Les protocoles les plus courants et largement pris en charge sont OpenVPN et IKEv2/IPsec. WireGuard est rapidement adopté comme une nouvelle norme en raison de ses performances brillantes.

Quels sont les protocoles VPN les plus sécurisés ?

OpenVPN et WireGuard sont considérés comme les plus sécurisés. OpenVPN a une longue histoire vérifiée, tandis que WireGuard utilise une cryptographie moderne et infaillible.

Quels sont les derniers protocoles VPN ?

WireGuard est le protocole moderne leader. QUIC est également une technologie émergente que certains VPN utilisent pour construire des services de nouvelle génération, plus rapides.