Während ein VPN einen sicheren Tunnel aufbaut, um Ihre Daten zu übertragen, bestimmt das VPN-Protokoll, wie Ihre Daten darüber übertragen werden. Verschiedene VPN-Protokolle unterscheiden sich erheblich in Bezug auf Geschwindigkeit, Sicherheit, Kompatibilität, Stabilität und Undetektierbarkeit.

Dieser Leitfaden führt Sie durch VPN-Protokolle mit einfachen Worten und zielt darauf ab, selbst VPN-Anfängern zu helfen, das richtige Protokoll für verschiedene Online-Aktivitäten auszuwählen.

Table of Contents

Was sind VPN-Protokolle?

VPN-Protokolle sind die Regeln, die jeden Schritt der sicheren Verbindung zwischen Ihrem Gerät und einem VPN-Server regeln, vom anfänglichen Handshake und der Verschlüsselung bis zur endgültigen Übertragung Ihrer Daten.

Denken Sie an VPN als einen sicheren Lieferservice. VPN-Protokolle sind die Verfahren und Regeln, die bestimmen, wie Ihr Paket verpackt wird, welche Versandmethoden verwendet werden usw. Unterschiedliche Verfahren führen zu unterschiedlichen Geschwindigkeiten, Datenschutz und Stabilität der Lieferung.

Kategorien von Protokollen

Jedoch sind VPN-Protokolle, ähnlich wie die komplexen Abläufe eines Kurierdienstes, auch eine Partnerschaft zwischen verschiedenen Schichten. Es gibt eigenständige VPN-Protokolle und auch Protokolle, die nur für Tunneling, Verschlüsselung oder Übertragung verwendet werden. Um Verwirrung in den folgenden Abschnitten zu vermeiden, unterteilen wir den Begriff „Protokolle“ zunächst in 6 Kategorien:

- Standalone VPN-Protokolle: Einsatzbereite Lösungen, die den gesamten Verbindungsprozess abwickeln, einschließlich Tunnelkapselung, Verschlüsselung, Übertragung usw. Wie WireGuard, OpenVPN und die proprietären Protokolle, die von einigen VPN-Dienstanbietern entwickelt wurden.

- VPN-Tunneling-Protokolle: Spezialisiert auf die Erstellung des „Tunnels“ für Daten durch Kapselung der ursprünglichen Pakete. Sie bieten typischerweise keine oder schwache Verschlüsselung und müssen daher mit einem separaten Verschlüsselungsprotokoll kombiniert werden, um ein sicheres VPN zu erstellen. Wie PPTP und L2TP (das häufig mit IPsec kombiniert wird).

- Verschlüsselungsprotokolle: Spezialisiert auf die Verschlüsselung von Daten und oft in eigenständige VPN-Protokolle integriert. Wie z.B. SSL/TLS.

- Kombination VPN-Protokolle: Vollständige VPN-Protokolllösungen, die zwei spezialisierte Protokolle kombinieren. Eines erstellt den Tunnel. Das andere bietet starke Verschlüsselung. Wie L2TP/IPsec und IKEv2/IPsec.

- Transport Layer Protokolle: Spezialisiert auf die Regelung der Datenübertragung. Alle VPN-Protokolle basieren auf diesen. Wie TCP, UDP.

- Proxy-Protokolle: Technologien, die den Schwerpunkt auf die Verschleierung des Datenverkehrs legen, kein echtes VPN-Protokoll. Wie V2Ray/Xray, Shadowsocks.

Streng genommen können nur eigenständige VPN-Protokolle, kombinierte VPN-Protokolle und einige VPN-Tunneling-Protokolle wie PPTP als vollständige und wahre VPN-Protokolle betrachtet werden.

Häufige Arten von VPN-Protokollen

Basierend auf den oben genannten Kategorien von Protokollen sind die folgenden einige gängige Arten von eigenständigen VPN-Protokollen. Andere gängige Protokolle und Technologien werden im nächsten Abschnitt vorgestellt.

1. PPTP

PPTP (Point-to-Point Tunneling Protocol) ist ein VPN-Protokoll der ersten Generation, das von Microsoft entwickelt wurde. Es verwendet sowohl TCP als auch GRE, um PPP-Pakete zu kapseln und zu übertragen. Obwohl es einfach einzurichten und aufgrund seiner minimalen Verschlüsselung schnell ist, wird es jetzt als völlig unsicher angesehen, da es mehrere bekannte Schwachstellen aufweist und veraltet ist.

| Veröffentlichungsdatum | 1995 |

| Kategorie/Position | VPN-Tunneling-Protokoll |

| Merkmale | Hohe Geschwindigkeit, gute Kompatibilität, einfach einzurichten |

| Nachteile | Hochgradig unsicher, leicht blockiert und gehackt |

2. L2TP/IPsec

L2TP/IPsec (Layer 2 Tunneling Protocol mit IPsec) kombiniert L2TP, das den Tunnel erstellt, mit IPsec, das die Verschlüsselung übernimmt, um starke Sicherheit zu bieten. Es ist der Nachfolger von PPTP und ist in den meisten modernen Betriebssystemen integriert.

| Veröffentlichungsdatum | 1999 |

| Kategorie/Position | Kombination von VPN-Protokollen |

| Merkmale | Gute Sicherheit, weit verbreitet |

| Nachteile | Langsame Geschwindigkeit und möglicherweise von Firewalls blockiert |

3. OpenVPN

OpenVPN ist ein Open-Source-, plattformübergreifendes und derzeit am häufigsten verwendetes VPN-Verschlüsselungsprotokoll. OpenVPN kann weiter in zwei Typen unterteilt werden: OpenVPN TCP und OpenVPN UDP. Erstere konzentriert sich mehr auf die Netzwerksicherheit, während letztere bessere Verbindungsgeschwindigkeiten bietet.

| Veröffentlichungsdatum | 2002 |

| Kategorie/Position | Standalone VPN-Protokoll |

| Merkmale | Hochsicher und konfigurierbar, umgeht Firewalls |

| Nachteile | Erfordert Drittanbieter-Software, komplexe Einrichtung |

4. IKEv2/IPsec

IKEv2/IPsec (Internet Key Exchange Version 2) ist ein leistungsstarkes Protokollpaar, das für seine Geschwindigkeit und bemerkenswerte Stabilität bekannt ist und Teil der IPsec-Protokollsuite ist. Es kann eine Verbindung schnell wiederherstellen, wenn Ihre Internetverbindung unterbrochen wird oder wechselt, was es zur besten Wahl für mobile Nutzer macht.

| Veröffentlichungsdatum | 2005 |

| Kategorie/Position | Kombination von VPN-Protokollen |

| Merkmale | Schnell, stabil, hochsicher, einfach zu konfigurieren |

| Nachteile | Kann von Firewalls blockiert werden, Closed Source |

5. WireGuard

WireGuard ist ein relativ neues Open-Source-VPN-Protokoll und wird weithin als die „Zukunft der VPN-Protokolle“ bezeichnet. Im Gegensatz zu anderen allgemeinen VPN-Protokollen, die komplexe Verschlüsselungsalgorithmen verwenden, nutzt WireGuard einfach vorhandene Algorithmen, um eine einfachere, aber dennoch sichere Verschlüsselung zu erreichen. Ursprünglich nur auf Linux verfügbar, ist WireGuard jetzt auch auf Windows, macOS, iOS, Android usw. verfügbar.

| Veröffentlichungsdatum | 2020 |

| Kategorie/Position | Standalone VPN-Protokoll |

| Merkmale | Extrem schnell & effizient, einfach einzurichten |

| Nachteile | Relativ neu und noch in der Entwicklung |

6. Proprietäre VPN-Protokolle

Proprietäre VPN-Protokolle sind maßgeschneiderte Lösungen, die von VPN-Unternehmen entwickelt wurden, um ein überlegeneres Benutzererlebnis zu bieten. Ein typisches Beispiel ist X-VPNs Everest-Protokoll, das für schnellere Geschwindigkeiten und stärkere Verschleierung entwickelt wurde.

| Veröffentlichungsdatum | Varies by provider |

| Kategorie/Position | Standalone VPN-Protokoll |

| Merkmale | Optimiert für Geschwindigkeit & Benutzererfahrung |

| Nachteile | Closed-source |

Wichtige unterstützende Protokolle & verwandte Technologien

Neben den grundlegenden VPN-Protokollen sind unterstützende Protokolle und andere Technologien entscheidend für moderne sichere Verbindungen.

1. TCP/IP

TCP/IP (Transmission Control Protocol/Internet Protocol) ist das grundlegende Protokollpaket, das bestimmt, wie Daten übertragen werden. IP findet den Weg zum Ziel, und TCP stellt sicher, dass die Daten zuverlässig auf diesem Weg ankommen.

| Veröffentlichungsdatum | 1970er Jahre |

| Kategorie/Position | Transport- und Netzwerkprotokoll |

| Merkmale | Zuverlässige, fehlergeprüfte, geordnete Datenübertragung |

| Nachteile | Höhere Latenz, mehr Overhead |

2. UDP

UDP (User Datagram Protocol) ist das andere zentrale Transportprotokoll des Internets, bekannt für seine rohe Geschwindigkeit. Im Gegensatz zu TCP sendet es Daten, ohne zuerst eine Verbindung herzustellen, was es viel schneller macht, jedoch keine Lieferung oder die richtige Reihenfolge garantiert.

| Veröffentlichungsdatum | 1970er Jahre |

| Kategorie/Position | Transport Layer Protocol |

| Merkmale | Verbindungslos, niedrige Latenz, minimaler Overhead |

| Nachteile | Unzuverlässig, keine Bestellung |

3. SSL/TLS

SSL/TLS (Secure Sockets Layer / Transport Layer Security) ist das kryptografische Rückgrat, das einen Großteil des Internets sichert, einschließlich HTTPS-Websites. Es bietet das wesentliche „Schloss“ für Daten, auf das viele eigenständige VPN-Protokolle wie OpenVPN angewiesen sind, um ihre sicheren Tunnel zu erstellen.

| Veröffentlichungsdatum | 1995 |

| Kategorie/Position | Verschlüsselungsprotokoll |

| Merkmale | Allgegenwärtig, hochsicher, ermöglicht HTTPS |

| Nachteile | Konfigurationsabhängig, Schwachstellen bei veralteten Versionen |

4. QUIC

QUIC (Quick UDP Internet Connections) ist ein modernes Transportprotokoll, das TLS-Verschlüsselung direkt über UDP integriert. Seine Fähigkeit, die Verbindungslatenz zu reduzieren, wird von einigen VPN-Anbietern, wie X-VPN, genutzt, um proprietäre Protokolle der nächsten Generation schneller zu entwickeln.

| Veröffentlichungsdatum | 2021 (HTTP/3 Standard) |

| Kategorie/Position | Transport Layer Protocol |

| Merkmale | Integrierte Verschlüsselung, reduzierte Latenz |

| Nachteile | Kann gedrosselt werden |

5. Proxy-Protokolle

Anstatt ein traditionelles VPN-Protokoll zu sein, werden einige Proxys und Technologien oft als „Proxy-Protokolle“ kategorisiert, die die Verkehrsoffuscierung priorisieren. Typische Beispiele sind V2Ray/Xray und Shadowsocks.

| Veröffentlichungsdatum | 2019(V2Ray/Xray) |

| Kategorie/Position | Proxy-Protokolle |

| Merkmale | Starke Obfuskation |

| Nachteile | Komplexe Konfiguration |

Vergleich von VPN-Protokollen und verwandten Technologien

Um Ihnen zu helfen, die gängigen VPN-Protokolle oder Proxy-Technologien besser zu verstehen, finden Sie hier eine Tabelle, die ihre Geschwindigkeit, Sicherheit, Stabilität und Verschleierungsfähigkeit kurz vergleicht.

Protokolle | Geschwindigkeit | Sicherheit | Stabilität | Obfuskation |

|---|---|---|---|---|

PPTP | ★★★★☆ | ★☆☆☆☆ | ★★★☆☆ | ★☆☆☆☆ |

L2TP/IPsec | ★★☆☆☆ | ★★★★☆ | ★★★★☆ | ★★☆☆☆ |

OpenVPN | ★★★☆☆ | ★★★★★ | ★★★★★ | ★★★★★ |

IKEv2/IPsec | ★★★★☆ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

WireGuard | ★★★★★ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

Proprietär | ★★★★★ | ★★★★☆ | ★★★★★ | ★★★★☆ |

V2Ray/Xray | ★★★★☆ | ★★★★★ | ★★★★☆ | ★★★★★ |

Shadowsocks | ★★★★★ | ★★★★☆ | ★★★★☆ | ★★★★☆ |

1. Alle Bewertungen basieren auf den neuesten, ordnungsgemäß konfigurierten Versionen der Protokolle.

2. Bewertungen für proprietäre Protokolle sind verallgemeinerte Schätzungen. Ihre tatsächliche Leistung, insbesondere in Bezug auf Sicherheit und Obfuskation, variiert je nach Anbieter.

Wie wählt man aus? Nach Aktivität, Nach Protokoll

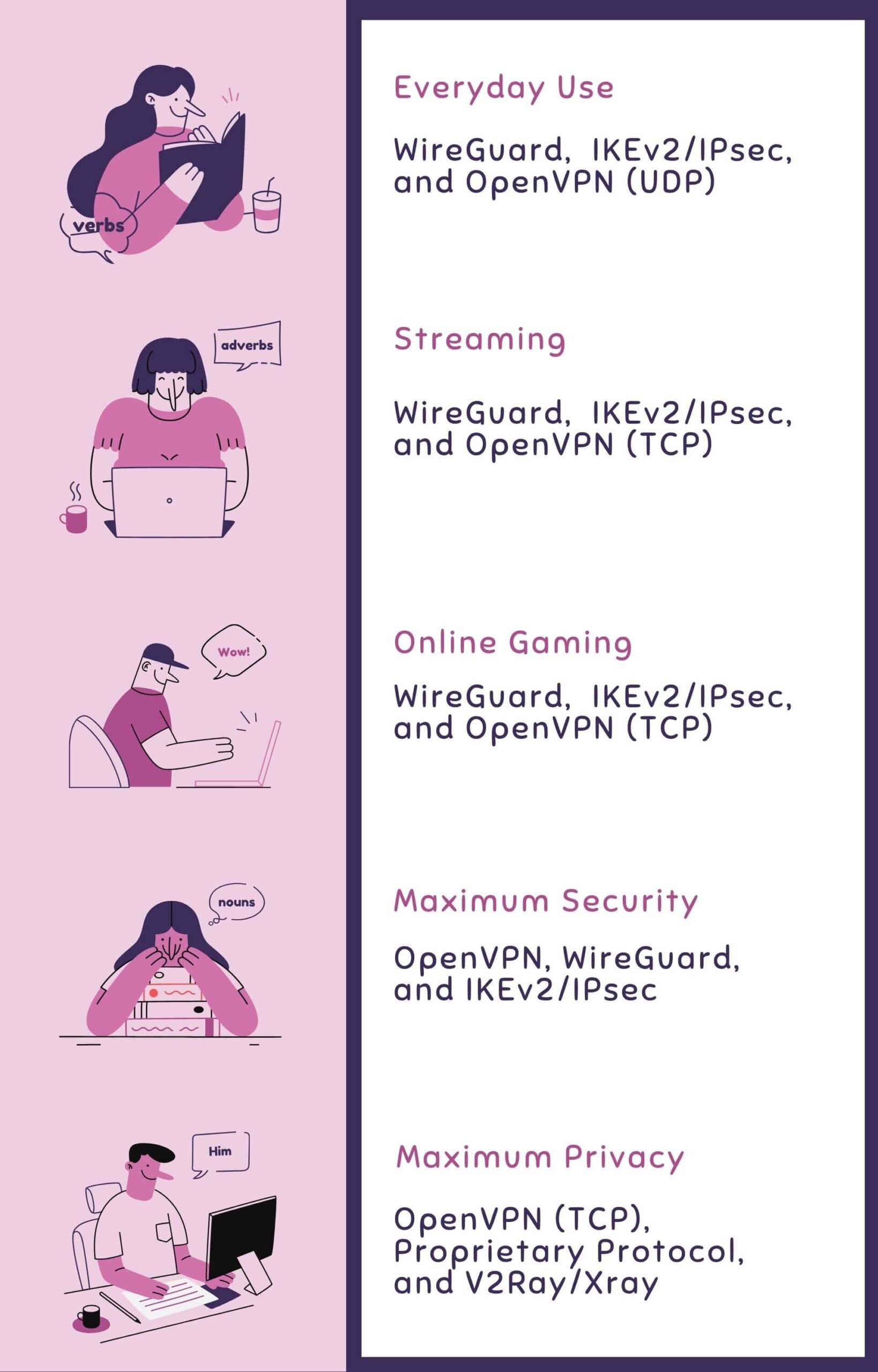

Also wissen wir jetzt im Grunde alle gängigen Arten von VPN-Protokollen, deren Funktionen, Nachteile usw. Wie wählt man das richtige VPN-Protokoll für Ihre Verbindung aus? Nach Ihren Aktivitäten.

Die folgenden Empfehlungen konzentrieren sich auf VPN-Protokolle und fortschrittliche Proxy-Tools. Für Transportschichtprotokolle wie TCP, UDP und Verschlüsselungsprotokolle wie SSL/TLS können nicht allein verwendet werden, um eine VPN-Verbindung herzustellen.

1. Für den täglichen Gebrauch

WireGuard, IKEv2/IPsec und OpenVPN (UDP) sind die drei besten Empfehlungen für ihr Gleichgewicht zwischen Sicherheit, Geschwindigkeit und Stabilität beim Surfen im Internet, in sozialen Medien und bei leichten Downloads.

2. Für Streaming- und Hochbandbreitenaktivitäten

WireGuard, IKEv2/IPsec und OpenVPN (TCP) zeichnen sich durch hohe Geschwindigkeiten und minimales Puffern aus, was eine reibungslose HD-Video-Wiedergabe gewährleistet.

3. Für Online-Gaming & niedrige Latenz

WireGuard, IKEv2/IPsec und OpenVPN (TCP) eignen sich für Online-Gaming und andere Aktivitäten, die eine niedrige Latenz (Ping) und eine stabile Verbindung erfordern, um Spielverzögerungen und Verbindungsabbrüche zu vermeiden.

4. Für maximale Sicherheit und sensible Aufgaben

OpenVPN, WireGuard und IKEv2/IPsec sind ideal für Aufgaben, die hohe Sicherheit erfordern. Sie bieten das höchste Maß an Privatsphäre und Verschlüsselung, geeignet für den Umgang mit vertraulichen Informationen.

5. Für maximale Privatsphäre in eingeschränkten Netzwerken

OpenVPN (TCP), Proprietäres Protokoll (wie Everest) und V2Ray/Xray sind die drei besten Empfehlungen für Datenschutz in eingeschränkten Netzwerken. Sie können Ihren Datenverkehr verschleiern und tarnen, sodass er wie normale Daten und nicht wie VPN-Datenverkehr aussieht.

Wechseln zwischen Protokollen mit X-VPN

Nicht alle VPNs erlauben es Ihnen, je nach Ihren Aktivitäten frei zwischen VPN-Protokollen zu wechseln. Mit X-VPN können Sie jedoch die schnellsten Geschwindigkeiten von WireGuard, die höchste Sicherheit von OpenVPN und die robuste Verschleierung unseres proprietären Everest-Protokolls genießen, das auf den neuesten TLS-, TCP- und UDP-Technologien basiert und sogar das QUIC-Protokoll für unsere mobilen und TV-Nutzer eingeführt hat.

Unterstützung für WireGuard & OpenVPN

Starkes proprietäres Everest-Protokoll

Unbegrenztes kostenloses VPN

Smart Auto-Protocol Match

Fazit

Die Technologie hinter VPN-Protokollen mag komplex sein, aber ihre Nutzung für dein digitales Leben sollte es nicht sein. Nimm dieses Handbuch zur Hand und wähle das richtige Protokoll entsprechend deinen Bedürfnissen. Vergiss nicht, die umfangreiche Protokollbibliothek von X-VPN auszuprobieren und heute die Kontrolle über deine Online-Privatsphäre zu übernehmen.

Häufig gestellte Fragen

Was ist das beste VPN-Protokoll?

Es gibt kein einzelnes „bestes“ VPN-Protokoll. Die ideale Wahl hängt von Ihren Bedürfnissen ab. WireGuard bietet die beste Geschwindigkeit, und Proprietäres Protokoll garantiert Obfuskation, während OpenVPN weiterhin erstklassige Sicherheit bietet.

Welches VPN-Protokoll sollte ich verwenden?

Sie sollten ein VPN-Protokoll basierend auf Ihren Online-Aktivitäten verwenden. Im Allgemeinen verwenden Sie WireGuard für Streaming und Gaming und wählen Sie OpenVPN für sensible Aufgaben und den Datenschutz.

Kann ich zwischen verschiedenen VPN-Protokollen wechseln?

Ja, Sie können problemlos zwischen verschiedenen VPN-Protokollen mit einer VPN-App wechseln. Zum Beispiel können Sie mit X-VPN nahtlos zwischen WireGuard für Geschwindigkeit, OpenVPN für Sicherheit und unserem proprietären Everest-Protokoll für Geschwindigkeit und Obfuskation wechseln.

Was sind die schnellsten VPN-Protokolle?

WireGuard ist durchweg der schnellste. Moderne proprietäre Protokolle (wie Everest) und IKEv2/IPsec sind ebenfalls ausgezeichnete Optionen für Geschwindigkeit.

Was sind die gängigsten VPN-Protokolle?

Die am häufigsten verwendeten und weit verbreiteten Protokolle sind OpenVPN und IKEv2/IPsec. WireGuard wird aufgrund seiner hervorragenden Leistung schnell als neuer Standard angenommen.

Was sind die sichersten VPN-Protokolle?

OpenVPN und WireGuard gelten als die sichersten. OpenVPN hat eine lange, geprüfte Geschichte, während WireGuard moderne, narrensichere Kryptografie verwendet.

Was sind die neuesten VPN-Protokolle?

WireGuard ist das führende moderne Protokoll. QUIC ist ebenfalls eine aufkommende Technologie, die einige VPNs nutzen, um nächste Generation, schnellere Dienste aufzubauen.