Schnelle Antwort

PPTP — kurz für Point-to-Point Tunneling Protocol — ist eines der ältesten VPN-Protokolle, das in den 1990er Jahren von Microsoft entwickelt wurde. Es wurde populär, weil es schnell, einfach einzurichten und auf fast jedem Gerät unterstützt wurde. Aber heute gilt es als veraltet und unsicher. Seine RC4-Verschlüsselung und MS-CHAPv2-Authentifizierung können in wenigen Stunden geknackt werden, und die meisten großen Betriebssysteme unterstützen es nicht mehr. Moderne Sicherheitsexperten empfehlen sicherere Protokolle wie OpenVPN oder WireGuard.

Wenn Sie neu bei VPNs sind, können Sie hier beginnen: Wie VPN-Tunnel funktionieren.

Table of Contents

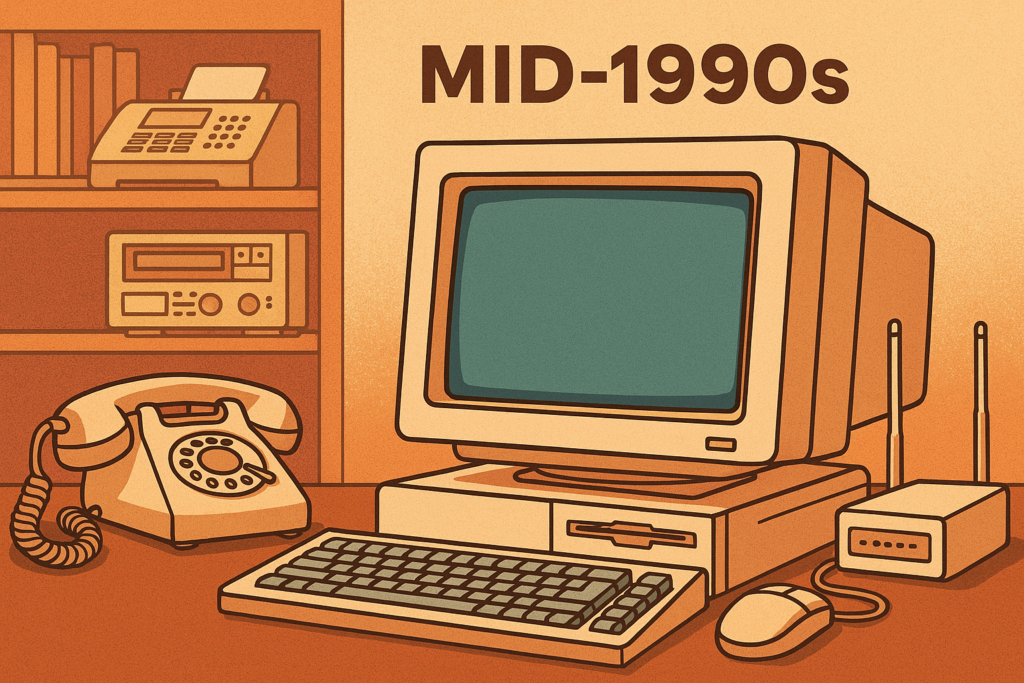

Von Innovation zu Obsoleszenz

VPNs wurden erfunden, um Daten im öffentlichen Internet zu schützen, indem verschlüsselte Tunnel erstellt werden. Mitte der 1990er Jahre führte Microsoft PPTP als eine einfache Möglichkeit ein, um Unternehmen und Heimbenutzern zu helfen, ihre Verbindungen zu sichern.

Eine Zeit lang war es überall. Windows, macOS und Linux hatten alle integrierte Unterstützung, und viele Router wurden mit PPTP ausgeliefert, das sofort einsatzbereit war. Da die Verschlüsselung leichtgewichtig war, bot sie schnelle Verbindungen und fast keine Einrichtungsprobleme.

Aber die gleiche Einfachheit machte PPTP auch anfällig. Im Laufe der Jahre fanden Angreifer zuverlässige Wege, um seine schwache Verschlüsselung und Authentifizierung zu brechen. In den 2010er Jahren hatten sowohl Apple als auch Microsoft auf stärkere Protokolle umgestellt, und der Ruf von PPTP war von bahnbrechend zu unsicher übergegangen.

Fazit: PPTP hat ein frühes Problem gelöst, aber nicht mit modernen Sicherheitsstandards Schritt gehalten.

Wie PPTP funktioniert

Denken Sie an den Online-Verkehr wie an Post. Ohne ein VPN ist es, als würde man Postkarten senden – jeder kann sie lesen. PPTP ist wie das Stecken dieser Postkarten in einen dünnen Umschlag. Es verbirgt den Inhalt ein wenig, aber jeder, der entschlossen genug ist, kann trotzdem einen Blick hineinwerfen. Moderne VPNs wie OpenVPN oder WireGuard sind eher wie verschlossene Kisten, die gegen neugierige Augen gesichert sind.

Hinter den Kulissen umhüllt PPTP Ihre Daten mit einer Schicht namens GRE (Generic Routing Encapsulation), sodass sie so reisen, als wären sie auf ihrer eigenen privaten Spur. Dann versucht es, diese Daten mit RC4-Verschlüsselung durch Microsoft Point-to-Point Encryption (MPPE) zu schützen. Schließlich überprüft es Ihre Anmeldeinformationen mit MS-CHAPv2.

Dieses Design war in den 1990er Jahren sinnvoll, als Computer langsamer waren und starke Verschlüsselung teuer war. Jetzt sind diese Methoden schwach: RC4 kann schnell geknackt werden, und MS-CHAPv2-Passwörter können in wenigen Stunden entschlüsselt werden.

Fazit: PPTP erstellt einen Tunnel, aber er ist zu dünn, um den heutigen Angreifern standzuhalten.

Warum PPTP beliebt war

In seiner Blütezeit zeichnete sich PPTP aus drei Gründen aus: Es war in großen Betriebssystemen integriert, es stellte dank leichter Verschlüsselung eine schnelle Verbindung her und es wurde fast überall unterstützt. In den 1990er und frühen 2000er Jahren machte es das zum bevorzugten VPN-Protokoll für Unternehmen und Einzelbenutzer gleichermaßen.

Fazit: Die Geschwindigkeit und Einfachheit von PPTP machten es damals attraktiv, aber diese Eigenschaften schränken jetzt seine Sicherheit ein.

Warum PPTP unsicher ist

Moderne Sicherheitsforschung lässt keinen Zweifel an den Mängeln von PPTP:

- Gebrochene Verschlüsselung. RC4 hat sich als anfällig erwiesen; mit der heutigen Rechenleistung kann der verschlüsselte Datenverkehr entschlüsselt werden.

- Schwache Authentifizierung. In einer Studie der UC Berkeley aus dem Jahr 1998 zeigten der Kryptograf Bruce Schneier und Kollegen, dass MS-CHAPv2-Anmeldeinformationen innerhalb von Stunden mit Brute-Force-Angriffen geknackt werden konnten.

- Kein Integritätsschutz. PPTP kann nicht sicherstellen, dass Daten während der Übertragung nicht verändert werden, was es anfällig für Man-in-the-Middle-Angriffe macht.

- Unterstützung eingestellt. Apple hat PPTP ab iOS 10 und macOS Sierra entfernt, und Microsoft rät nun von dessen Verwendung ab und empfiehlt stärkere Optionen wie L2TP/IPsec oder IKEv2.

- Reale Weltversagen. Das SANS Institute demonstrierte 2002 PPTP-Ausnutzungen, und eine IEEE-Studie aus dem Jahr 2019 stellte fest, dass PPTP unter DDoS-Bedingungen mit schwerem Paketverlust zusammenbrach.

Fazit: PPTP ist schnell, aber grundsätzlich unsicher.

Kann man PPTP noch verwenden?

Technisch ja, aber nur in sehr begrenzten Situationen: Einige veraltete Unternehmensnetzwerke sind weiterhin darauf angewiesen, und in vollständig isolierten internen LANs kann es toleriert werden. Für alles, was mit Privatsphäre, Bankgeschäften oder der täglichen Internetnutzung zu tun hat, ist PPTP nicht sicher.

Fazit: PPTP bietet nur die Illusion von Schutz. Verwenden Sie stattdessen moderne Protokolle.

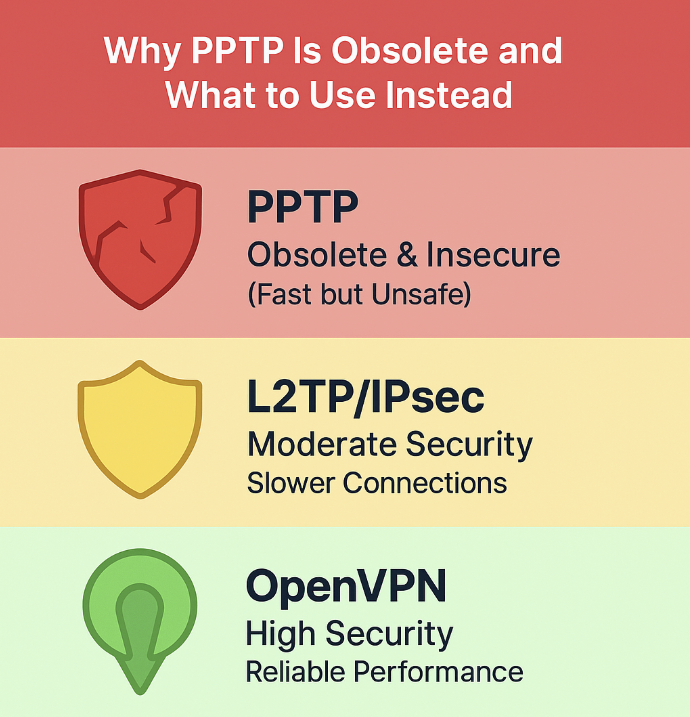

VPN-Protokollvergleich: Sicherere Alternativen

| Protokoll | Sicherheit | Geschwindigkeit | Stabilität | Kompatibilität | Bester Anwendungsfall |

|---|---|---|---|---|---|

| PPTP | ❌ Sehr schlecht | ✅ Schnell | Durchschnitt | Legacy-Geräte | Obsolet nur |

| L2TP/IPsec | ✅ Mäßig | Durchschnitt | Stabilität | Weit verbreitet | Grundlegende VPN-Bedürfnisse |

| OpenVPN | ✅✅ Hoch | Durchschnitt | Stabilität | Breite Unterstützung | Sicheres Surfen |

| WireGuard | ✅✅ Hoch | ✅✅ Sehr schnell | Stabilität | Wachsend | Beste Mischung aus Geschwindigkeit + Sicherheit |

Für die meisten Benutzer sind OpenVPN oder WireGuard die sicherste Wahl. Mobile Benutzer bevorzugen oft IKEv2/IPsec.

Fazit: Moderne VPN-Protokolle bieten Ihnen Geschwindigkeit und echte Sicherheit – PPTP hingegen nicht.

Expertenkonsens

Sicherheitsforscher haben PPTP seit Jahrzehnten untersucht und sind zu demselben Schluss gekommen:

- UC Berkeley (1998): MS-CHAPv2-Passwörter können innerhalb von Stunden geknackt werden.

- SANS Institute (2002): PPTP kann mit Brute-Force- und DoS-Angriffen ausgenutzt werden.

- IEEE SoutheastCon (2019): PPTP versagt unter DDoS-Stress, mit instabilen Verbindungen und hohem Paketverlust.

- Springer (2016): Cross-Protokoll-Angriffe, die PPTP mit RADIUS kombinieren, können Sitzungsschlüssel leaken.

Fazit: PPTP ist nicht nur veraltet – es ist grundlegend unsicher.

Fazit: Die Rolle von PPTP in der Geschichte ist beendet.

PPTP war ein Meilenstein in der VPN-Geschichte und machte sichere Verbindungen zum ersten Mal in großem Maßstab möglich. Aber heute ist es ein Relikt.

- Einzelpersonen: Verwenden Sie PPTP nicht für die Online-Privatsphäre.

- Unternehmen: Beschränken Sie PPTP auf veraltete interne Systeme und planen Sie die Migration.

- Moderne Benutzer: Protokolle wie OpenVPN, IKEv2/IPsec und insbesondere WireGuard sind die sicheren Alternativen, denen man vertrauen kann.

Bereit, von veralteten Protokollen umzusteigen? Laden Sie den neuesten VPN-Client herunter und schützen Sie Ihre Privatsphäre mit moderner Verschlüsselung.

VPNs basieren auf Vertrauen. PPTP hat es einst verdient, aber heute verdient es es nicht mehr.

Ist PPTP im Jahr 2025 noch sicher zu verwenden?

Nein. Die RC4-Verschlüsselung von PPTP und die MS-CHAPv2-Authentifizierung können mit modernen Werkzeugen in wenigen Stunden geknackt werden. Es fehlt an Datenschutzintegrität und wurde von Apple, Microsoft und den meisten VPN-Anbietern fallen gelassen. Es kann möglicherweise noch für veraltete interne Systeme funktionieren, sollte jedoch nicht für die alltägliche Internetsicherheit verwendet werden.

Warum haben Apple und Microsoft die Unterstützung für PPTP entfernt?

Beide Unternehmen haben PPTP aufgrund langanhaltender Sicherheitsanfälligkeiten eingestellt. Apple hat PPTP mit iOS 10 und macOS Sierra entfernt, während Microsoft dessen Verwendung zugunsten von L2TP/IPsec, IKEv2/IPsec, OpenVPN und WireGuard abrät. Dieser Wandel spiegelt einen branchenweiten Trend zu stärkerer Verschlüsselung wider.

Was ist der Unterschied zwischen PPTP und L2TP/IPsec?

L2TP/IPsec kombiniert ein Tunneling-Protokoll (L2TP) mit IPsec-Verschlüsselung. Es ist langsamer in der Verbindung als PPTP, aber viel sicherer. PPTP verwendet nur schwache RC4-basierte Verschlüsselung und veraltete Authentifizierung, was es einfach macht, zu knacken. Wenn Sie zwischen den beiden wählen, ist L2TP/IPsec die sicherere Option.

Welches VPN-Protokoll sollte ich anstelle von PPTP verwenden?

Für die meisten Benutzer sind OpenVPN oder WireGuard die besten Optionen. Beide verwenden starke, moderne Verschlüsselung, werden aktiv gewartet und funktionieren gut auf Mobilgeräten und Desktop. IKEv2/IPsec ist ebenfalls eine solide Option für mobile Geräte, da es sich schnell wieder verbindet, wenn die Netzwerke gewechselt werden.

Kann PPTP ohne Verschlüsselung verwendet werden?

Technisch gesehen kann PPTP ohne Verschlüsselung konfiguriert werden (bekannt als „PPTP mit deaktiviertem MPPE“), aber dies setzt alle Ihre Daten der Gefahr aus. Diese Konfiguration untergräbt den Zweck eines VPN und wird nur in sehr spezifischen, nicht sensiblen Laborumgebungen empfohlen.