Respuesta rápida

PPTP — abreviatura de Protocolo de Túnel Punto a Punto — es uno de los protocolos VPN más antiguos, creado por Microsoft en la década de 1990. Se hizo popular porque era rápido, fácil de configurar y compatible con casi todos los dispositivos. Pero hoy en día se considera obsoleto e inseguro. Su cifrado RC4 y autenticación MS-CHAPv2 pueden ser vulnerados en horas, y la mayoría de los sistemas operativos principales ya no lo soportan. Los expertos en seguridad modernos recomiendan protocolos más seguros como OpenVPN o WireGuard.

Si eres nuevo en las VPN, puedes comenzar aquí: Cómo funcionan los túneles VPN.

Table of Contents

De la innovación a la obsolescencia

Las VPN se inventaron para proteger los datos en Internet público creando túneles encriptados. A mediados de la década de 1990, Microsoft introdujo PPTP como una forma sencilla para que las empresas y los usuarios domésticos aseguraran sus conexiones.

Durante un tiempo estuvo en todas partes. Windows, macOS y Linux tenían soporte integrado, y muchos enrutadores venían con PPTP listo para usar. Debido a que la encriptación era ligera, ofrecía conexiones rápidas y casi sin problemas de configuración.

Pero la misma simplicidad también dejó a PPTP frágil. A lo largo de los años, los atacantes encontraron formas confiables de romper su débil cifrado y autenticación. Para la década de 2010, tanto Apple como Microsoft habían pasado a protocolos más fuertes, y la reputación de PPTP había pasado de ser pionera a insegura.

Conclusión: PPTP resolvió un problema temprano pero no ha mantenido el ritmo con los estándares de seguridad modernos.

Cómo funciona PPTP

Piensa en el tráfico en línea como el correo. Sin un VPN, es como enviar postales: cualquiera puede leerlas. PPTP es como poner esas postales en un sobre delgado. Oculta un poco el contenido, pero cualquiera que esté lo suficientemente decidido aún puede mirar dentro. Los VPN modernos como OpenVPN o WireGuard son más como cajas cerradas con llave, seguras contra miradas curiosas.

Detrás de escena, PPTP envuelve tus datos en una capa llamada GRE (Encapsulación de Enrutamiento Genérico) para que viajen como si estuvieran en su propio carril privado. Luego intenta proteger esos datos con cifrado RC4 a través de Microsoft Point-to-Point Encryption (MPPE). Finalmente, verifica tus credenciales con MS-CHAPv2.

Este diseño tenía sentido en la década de 1990, cuando las computadoras eran más lentas y la encriptación fuerte era costosa. Ahora estos métodos son débiles: RC4 puede ser roto rápidamente, y las contraseñas de MS-CHAPv2 pueden ser descifradas en horas.

Conclusión: PPTP crea un túnel, pero es demasiado delgado para resistir a los atacantes de hoy.

Por qué PPTP fue popular

En su apogeo, PPTP se destacó por tres razones: estaba integrado en los principales sistemas operativos, se conectaba rápidamente gracias a la encriptación ligera y era compatible en casi todas partes. Para la década de 1990 y principios de 2000, eso lo convirtió en el protocolo VPN preferido tanto para empresas como para usuarios individuales.

Conclusión: La velocidad y simplicidad de PPTP lo hicieron atractivo en su momento, pero esas características limitan su seguridad ahora.

Por qué PPTP es inseguro

La investigación de seguridad moderna no deja dudas sobre las fallas de PPTP:

- Cifrado roto. RC4 ha demostrado ser vulnerable; con el poder de computación actual, el tráfico cifrado puede ser descifrado.

- Autenticación débil. En un estudio de 1998 de UC Berkeley, el criptógrafo Bruce Schneier y sus colegas demostraron que las credenciales de MS-CHAPv2 podían ser forzadas por fuerza bruta en horas.

- No hay protección de integridad. PPTP no puede garantizar que los datos no sean alterados en tránsito, dejándolo abierto a ataques de intermediarios.

- Soporte eliminado. Apple eliminó PPTP a partir de iOS 10 y macOS Sierra, y Microsoft ahora desaconseja su uso a favor de opciones más seguras como L2TP/IPsec o IKEv2.

- Fallos en el mundo real. El Instituto SANS demostró exploits de PPTP en 2002, y un estudio de IEEE de 2019 encontró que PPTP colapsó bajo condiciones de DDoS con una pérdida severa de paquetes.

Conclusión: PPTP es rápido pero fundamentalmente inseguro.

¿Todavía puedes usar PPTP?

Técnicamente sí, pero solo en situaciones muy limitadas: algunas redes corporativas heredadas aún dependen de ello, y en LANs internas completamente aisladas puede ser tolerado. Para cualquier cosa que involucre privacidad, banca o uso diario de Internet, PPTP no es seguro.

Conclusión: PPTP solo ofrece la ilusión de protección. Usa protocolos modernos en su lugar.

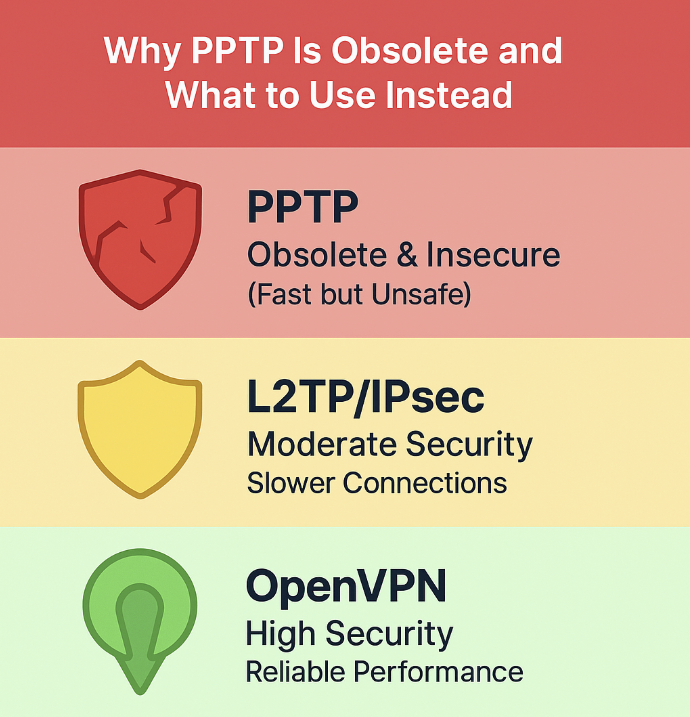

Comparación de Protocolos VPN: Alternativas Más Seguras

| Protocolo | Seguridad | Velocidad | Estabilidad | Compatibilidad | Mejor caso de uso |

|---|---|---|---|---|---|

| PPTP | ❌ Muy pobre | ✅ Rápido | Promedio | Dispositivos heredados | Obsoleto solo |

| L2TP/IPsec | ✅ Moderado | Promedio | Estable | Ampliamente compatible | Necesidades básicas de VPN |

| OpenVPN | ✅✅ Alto | Promedio | Estable | Amplio apoyo | Navegación segura |

| WireGuard | ✅✅ Alto | ✅✅ Muy rápido | Estable | Creciendo | Mejor combinación de velocidad + seguridad |

Para la mayoría de los usuarios, OpenVPN o WireGuard es la opción más segura. Los usuarios móviles a menudo prefieren IKEv2/IPsec.

Conclusión: Los protocolos VPN modernos te ofrecen velocidad y seguridad real—PPTP no lo hace.

Consenso de Expertos

Los investigadores de seguridad han estudiado PPTP durante décadas y han llegado a la misma conclusión:

- UC Berkeley (1998): Las contraseñas de MS-CHAPv2 pueden ser descifradas en pocas horas.

- SANS Institute (2002): PPTP puede ser explotado con ataques de fuerza bruta y DoS.

- IEEE SoutheastCon (2019): PPTP falla bajo estrés DDoS, con conexiones inestables y alta pérdida de paquetes.

- Springer (2016): Los ataques de cruce de protocolos que combinan PPTP con RADIUS pueden filtrar claves de sesión.

Conclusión: PPTP no solo está desactualizado, sino que es fundamentalmente inseguro.

Conclusión: El papel de PPTP en la historia ha terminado.

PPTP fue un hito en la historia de las VPN, haciendo posibles conexiones seguras por primera vez a gran escala. Pero hoy es un relicario.

- Individuos: No utilicen PPTP para la privacidad en línea.

- Empresas: Restringir PPTP a sistemas internos heredados y planificar la migración.

- Usuarios modernos: Protocolos como OpenVPN, IKEv2/IPsec y especialmente WireGuard son las alternativas seguras que valen la pena confiar.

¿Listo para dejar atrás los protocolos obsoletos? Descarga el último cliente VPN y protege tu privacidad con cifrado moderno.

Las VPN se basan en la confianza. PPTP una vez la ganó, pero hoy ya no la merece.

¿Es seguro seguir usando PPTP en 2025?

No. La encriptación RC4 de PPTP y la autenticación MS-CHAPv2 pueden ser vulneradas en horas con herramientas modernas. Carece de protección de integridad de datos y ha sido descartado por Apple, Microsoft y la mayoría de los proveedores de VPN. Puede seguir funcionando para sistemas internos heredados, pero no debe usarse para la seguridad diaria en internet.

¿Por qué Apple y Microsoft eliminaron el soporte para PPTP?

Ambas las empresas eliminaron PPTP debido a vulnerabilidades de seguridad de larga data. Apple eliminó PPTP a partir de iOS 10 y macOS Sierra, mientras que Microsoft desaconseja su uso a favor de L2TP/IPsec, IKEv2/IPsec, OpenVPN y WireGuard. Este cambio refleja un movimiento en toda la industria hacia una encriptación más fuerte.

¿Cuál es la diferencia entre PPTP y L2TP/IPsec?

L2TP/IPsec combina un protocolo de túnel (L2TP) con cifrado IPsec. Es más lento para conectarse que PPTP, pero mucho más seguro. PPTP solo utiliza un cifrado débil basado en RC4 y autenticación obsoleta, lo que lo hace fácil de romper. Si estás eligiendo entre los dos, L2TP/IPsec es la opción más segura.

¿Qué protocolo VPN debería usar en lugar de PPTP?

Para la mayoría de los usuarios, OpenVPN o WireGuard son las mejores opciones. Ambos utilizan cifrado fuerte y moderno, están activamente mantenidos y funcionan bien en dispositivos móviles y de escritorio. IKEv2/IPsec también es una opción sólida para dispositivos móviles porque se reconecta rápidamente al cambiar de redes.

¿Se puede usar PPTP sin cifrado?

Técnicamente, PPTP se puede configurar sin cifrado (conocido como «PPTP con MPPE desactivado»), pero hacerlo expone todos tus datos. Esta configuración anula el propósito de una VPN y no se recomienda, excepto en entornos de laboratorio muy específicos y no sensibles.