Risposta veloce

PPTP — abbreviazione di Point-to-Point Tunneling Protocol — è uno dei più antichi protocollo VPN, creato da Microsoft negli anni ’90. È diventato popolare perché era veloce, facile da configurare e supportato su quasi tutti i dispositivi. Ma oggi è considerato obsoleto e insicuro. La sua crittografia RC4 e l’autenticazione MS-CHAPv2 possono essere violate in poche ore, e la maggior parte dei principali sistemi operativi non lo supporta più. Gli esperti di sicurezza moderni raccomandano protocolli più sicuri come OpenVPN o WireGuard.

Se sei nuovo ai VPN, puoi iniziare qui: Come funzionano i tunnel VPN.

Table of Contents

Dall’innovazione all’obsolescenza

I VPN sono stati inventati per proteggere i dati su Internet pubblico creando tunnel crittografati. A metà degli anni ’90, Microsoft ha introdotto PPTP come un modo semplice per le aziende e gli utenti domestici di proteggere le loro connessioni.

Per un po’ è stato ovunque. Windows, macOS e Linux avevano tutti supporto integrato, e molti router venivano forniti con PPTP pronto all’uso. Poiché la crittografia era leggera, offriva connessioni veloci e quasi nessun problema di configurazione.

Ma la stessa semplicità ha reso PPTP fragile. Nel corso degli anni, gli attaccanti hanno trovato modi affidabili per compromettere la sua debole crittografia e autenticazione. Negli anni 2010, sia Apple che Microsoft erano passate a protocolli più robusti, e la reputazione di PPTP era passata da pionieristica a non sicura.

Conclusione: PPTP ha risolto un problema iniziale ma non è rimasto al passo con gli standard di sicurezza moderni.

Come funziona PPTP

Pensa al traffico online come alla posta. Senza un VPN, è come inviare cartoline: chiunque può leggerle. PPTP è come mettere quelle cartoline in una busta sottile. Nasconde un po’ il contenuto, ma chi è abbastanza determinato può comunque guardare dentro. I moderni VPN come OpenVPN o WireGuard sono più simili a scatole chiuse a chiave, sicure contro occhi curiosi.

Dietro le quinte, PPTP avvolge i tuoi dati in uno strato chiamato GRE (Generic Routing Encapsulation) in modo che viaggino come se fossero su una corsia privata. Poi cerca di proteggere quei dati con la crittografia RC4 tramite Microsoft Point-to-Point Encryption (MPPE). Infine, verifica le tue credenziali con MS-CHAPv2.

Questo design aveva senso negli anni ’90, quando i computer erano più lenti e la crittografia forte era costosa. Ora questi metodi sono deboli: RC4 può essere violato rapidamente e le password MS-CHAPv2 possono essere decifrate in poche ore.

Conclusione: PPTP crea un tunnel, ma è troppo sottile per resistere agli attaccanti di oggi.

Perché PPTP era popolare

Al suo apice, PPTP si distingueva per tre motivi: era integrato nei principali sistemi operativi, si connetteva rapidamente grazie a una crittografia leggera e era supportato quasi ovunque. Negli anni ’90 e all’inizio degli anni 2000, questo lo rese il protocollo VPN di riferimento per le aziende e gli utenti individuali.

Conclusione: La velocità e la semplicità del PPTP lo rendevano attraente allora, ma queste caratteristiche limitano la sua sicurezza ora.

Perché PPTP è insicuro

La ricerca sulla sicurezza moderna non lascia dubbi sui difetti di PPTP:

- Crittografia compromessa. RC4 si è dimostrato vulnerabile; con la potenza di calcolo odierna, il traffico crittografato può essere decifrato.

- Autenticazione debole. In uno studio del 1998 dell’UC Berkeley, il crittografo Bruce Schneier e i suoi colleghi hanno dimostrato che le credenziali MS-CHAPv2 potevano essere forzate a forza bruta in poche ore.

- Nessuna protezione dell’integrità. PPTP non può garantire che i dati non vengano alterati durante il transito, lasciandoli vulnerabili ad attacchi man-in-the-middle.

- Supporto rimosso. Apple ha rimosso PPTP a partire da iOS 10 e macOS Sierra, e Microsoft ora sconsiglia il suo utilizzo a favore di opzioni più sicure come L2TP/IPsec o IKEv2.

- Fallimenti nel mondo reale. Il SANS Institute ha dimostrato exploit di PPTP nel 2002, e uno studio IEEE del 2019 ha scoperto che PPTP è crollato in condizioni di DDoS con gravi perdite di pacchetti.

Conclusione: PPTP è veloce ma fondamentalmente insicuro.

Puoi ancora usare PPTP?

Tecnicamente sì, ma solo in situazioni molto limitate: alcune reti aziendali legacy dipendono ancora da esso e in LAN interne completamente isolate può essere tollerato. Per qualsiasi cosa che coinvolga la privacy, il banking o l’uso quotidiano di Internet, PPTP non è sicuro.

Conclusione: PPTP offre solo l’illusione di protezione. Usa protocolli moderni invece.

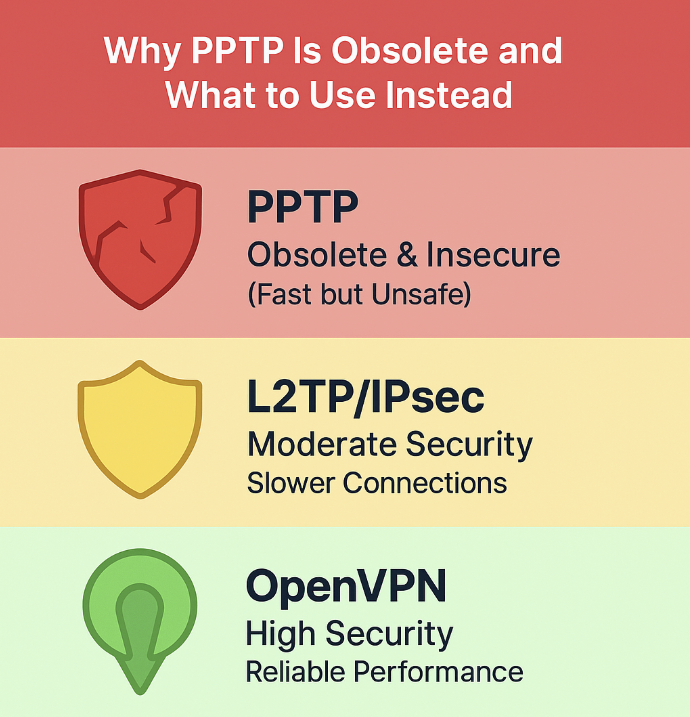

Confronto dei protocolli VPN: alternative più sicure

| Protocol | Sicurezza | Velocità | Stabilità | Compatibilità | Miglior caso d’uso |

|---|---|---|---|---|---|

| PPTP | ❌ Molto scarso | ✅ Veloce | Media | Dispositivi legacy | Obsoleto solo |

| L2TP/IPsec | ✅ Moderato | Media | Stabile | Ampiamente supportato | Esigenze di base per VPN |

| OpenVPN | ✅✅ Alto | Media | Stabile | Ampio supporto | Navigazione sicura |

| WireGuard | ✅✅ Alto | ✅✅ Molto veloce | Stabile | Crescere | Miglior mix di velocità + sicurezza |

Per la maggior parte degli utenti, OpenVPN o WireGuard è la scelta più sicura. Gli utenti mobili spesso preferiscono IKEv2/IPsec.

Conclusione: I moderni protocolli VPN ti offrono velocità e reale sicurezza—PPTP non lo fa.

Consenso degli esperti

I ricercatori sulla sicurezza hanno studiato PPTP per decenni e hanno raggiunto la stessa conclusione:

- UC Berkeley (1998): Le password MS-CHAPv2 possono essere decifrati in poche ore.

- SANS Institute (2002): PPTP può essere sfruttato con attacchi di forza bruta e DoS.

- IEEE SoutheastCon (2019): PPTP fallisce sotto stress DDoS, con connessioni instabili e alta perdita di pacchetti.

- Springer (2016): Gli attacchi cross-protocol che combinano PPTP con RADIUS possono rivelare le chiavi di sessione.

Conclusione: PPTP non è solo obsoleto, è fondamentalmente insicuro.

Conclusione: Il Ruolo del PPTP nella Storia è Finito

PPTP è stato un traguardo nella storia dei VPN, rendendo possibili connessioni sicure per la prima volta su larga scala. Ma oggi è un relitto.

- Individui: Non utilizzare PPTP per la privacy online.

- Aziende: Limitare PPTP ai sistemi interni legacy e pianificare la migrazione.

- Utenti moderni: I protocolli come OpenVPN, IKEv2/IPsec e soprattutto WireGuard sono le alternative sicure di cui vale la pena fidarsi.

Pronto a passare a protocolli obsoleti? Scarica l’ultimo client VPN e proteggi la tua privacy con la crittografia moderna.

Le VPN sono costruiti sulla fiducia. PPTP una volta l’ha guadagnata, ma oggi non la merita più.

PPTP è ancora sicuro da usare nel 2025?

No. La crittografia RC4 di PPTP e l’autenticazione MS-CHAPv2 possono essere violate in poche ore con strumenti moderni. Manca di protezione dell’integrità dei dati ed è stata abbandonata da Apple, Microsoft e dalla maggior parte dei fornitori di VPN. Potrebbe ancora funzionare per sistemi interni legacy, ma non dovrebbe essere utilizzata per la sicurezza quotidiana su Internet.

Perché Apple e Microsoft hanno rimosso il supporto per PPTP?

Entrambe le aziende hanno eliminato il PPTP a causa di vulnerabilità di sicurezza di lunga data. Apple ha rimosso il PPTP a partire da iOS 10 e macOS Sierra, mentre Microsoft ne sconsiglia l’uso a favore di L2TP/IPsec, IKEv2/IPsec, OpenVPN e WireGuard. Questo cambiamento riflette un movimento dell’industria verso una crittografia più forte.

Qual è la differenza tra PPTP e L2TP/IPsec?

L2TP/IPsec combina un protocollo di tunneling (L2TP) con la crittografia IPsec. È più lento a connettersi rispetto a PPTP, ma molto più sicuro. PPTP utilizza solo una crittografia debole basata su RC4 e un’autenticazione obsoleta, rendendolo facile da violare. Se stai scegliendo tra i due, L2TP/IPsec è l’opzione più sicura.

Quale protocollo VPN dovrei usare invece di PPTP?

Per la maggior parte degli utenti, OpenVPN o WireGuard sono le migliori scelte. Entrambi utilizzano una crittografia forte e moderna, sono attivamente mantenuti e funzionano bene su dispositivi mobili e desktop. IKEv2/IPsec è anche un’opzione solida per i dispositivi mobili perché si riconnette rapidamente quando si cambia rete.

PPTP può essere utilizzato senza crittografia?

Tecnicamente, PPTP può essere configurato senza crittografia (noto come “PPTP con MPPE disabilitato”), ma farlo espone tutti i tuoi dati. Questa configurazione annulla lo scopo di una VPN e non è raccomandata tranne che in ambienti di laboratorio molto specifici e non sensibili.