Mentre un VPN crea un tunnel sicuro per trasmettere i tuoi dati, il protocollo VPN determina come i tuoi dati vengono trasmessi attraverso di esso. I diversi protocolli VPN variano notevolmente in termini di velocità, sicurezza, compatibilità, stabilità e indetectabilità.

Questa guida ti accompagna attraverso i protocolli VPN utilizzando parole semplici, con l’obiettivo di aiutare anche i principianti delle VPN a scegliere il protocollo giusto per diverse attività online.

Table of Contents

Cosa sono i protocolli VPN?

I protocolli VPN sono l’insieme di regole che governano ogni fase della connessione sicura tra il tuo dispositivo e un server VPN, dall’iniziale handshake e crittografia fino alla trasmissione finale dei tuoi dati.

Pensa a VPN come a un servizio di consegna sicuro. I protocolli VPN sono le procedure e le regole che determinano come il tuo pacco è imballato, quali metodi di spedizione utilizza, ecc. Procedure diverse porteranno a velocità, privacy e stabilità di consegna differenti.

Categorie di protocolli

Tuttavia, proprio come il funzionamento complesso di un servizio di corriere, i protocolli VPN sono anche una partnership tra diversi livelli. Ci sono protocolli VPN autonomi e anche protocolli che vengono utilizzati solo per il tunneling, la crittografia o la trasmissione. Per evitare confusione nelle sezioni seguenti, prima dividiamo il termine “protocolli” in 6 categorie:

- Protocolli VPN autonomi: Soluzioni pronte all’uso che gestiscono l’intero processo di connessione, inclusi l’incapsulamento del tunnel, la crittografia, la trasmissione e così via. Come WireGuard, OpenVPN e i protocolli proprietari sviluppati da alcuni fornitori di servizi VPN.

- Protocolli di tunneling VPN: Specializzati nella creazione del “tunnel” per i dati attraverso l’incapsulamento dei pacchetti originali. Di solito non forniscono crittografia o forniscono una crittografia debole e quindi devono essere combinati con un protocollo di crittografia separato per costruire una VPN sicura. Come PPTP e L2TP (che è comunemente abbinato a IPsec).

- Protocolli di Crittografia: Specializzati nella crittografia dei dati e spesso integrati in protocolli VPN autonomi. Come SSL/TLS.

- Protocolli VPN combinati: Soluzioni complete per protocolli VPN che abbinano due protocolli specializzati. Uno crea il tunnel. L’altro fornisce una forte crittografia. Come L2TP/IPsec e IKEv2/IPsec.

- Protocolli del Livello di Trasporto: Specializzati nel regolare la trasmissione dei dati. Tutti i protocolli VPN sono costruiti su questi. Come TCP, UDP.

- Protocollo Proxy: Tecnologie che danno priorità all’oscuramento del traffico, non un vero protocollo VPN. Come V2Ray/Xray, Shadowsocks.

Parlando in modo rigoroso, solo i protocolli VPN autonomi, i protocolli VPN combinati e alcuni protocolli di tunneling VPN, come PPTP, possono essere considerati protocolli VPN completi e veri.

Tipi comuni di protocolli VPN

Sulla base delle categorie di protocolli sopra indicate, i seguenti sono alcuni tipi comuni di protocolli VPN autonomi. Altri protocolli e tecnologie comuni saranno introdotti nella sezione successiva.

1. PPTP

PPTP (Point-to-Point Tunneling Protocol) è un protocollo VPN di prima generazione sviluppato da Microsoft. Utilizza sia TCP che GRE per incapsulare e trasmettere pacchetti PPP. Sebbene sia semplice da configurare e veloce grazie alla sua crittografia minima, ora è considerato completamente insicuro a causa di molte vulnerabilità note ed è obsoleto.

| Data di rilascio | 1995 |

| Categoria/Posizione | Protocollo di tunneling VPN |

| Caratteristiche | Velocità elevata, buona compatibilità, facile da configurare |

| Contro | Altamente insicuro, facilmente bloccato e hackerato |

2. L2TP/IPsec

L2TP/IPsec (Protocollo di tunneling di livello 2 con IPsec) combina L2TP, che crea il tunnel, con IPsec, che gestisce la crittografia per offrire una forte sicurezza. È il successore di PPTP ed è integrato nella maggior parte dei moderni sistemi operativi.

| Data di rilascio | 1999 |

| Categoria/Posizione | Protocollo VPN combinati |

| Caratteristiche | Buona sicurezza, ampiamente supportata |

| Contro | Velocità lenta e potrebbe essere bloccato dai firewall |

3. OpenVPN

OpenVPN è un protocollo di crittografia VPN open-source, multipiattaforma e attualmente il più comunemente utilizzato. OpenVPN può essere ulteriormente suddiviso in due tipi: OpenVPN TCP e OpenVPN UDP. Il primo si concentra maggiormente sulla sicurezza della rete, mentre il secondo offre velocità di connessione migliori.

| Data di rilascio | 2002 |

| Categoria/Posizione | Protocollo VPN autonomo |

| Caratteristiche | Altamente sicuro e configurabile, bypassa i firewall |

| Contro | Richiede software di terze parti, configurazione complessa |

4. IKEv2/IPsec

IKEv2/IPsec (Internet Key Exchange version 2) è una potente coppia di protocolli nota per la sua velocità e straordinaria stabilità, ed è parte della suite di protocolli IPsec. Può rapidamente ristabilire una connessione se la tua connessione internet cade o cambia, rendendolo una scelta ideale per gli utenti in movimento.

| Data di rilascio | 2005 |

| Categoria/Posizione | Protocollo VPN combinati |

| Caratteristiche | Veloce, stabile, altamente sicuro, facile da configurare |

| Contro | Può essere bloccato dai firewall, closed source |

5. WireGuard

WireGuard è un protocollo VPN open-source relativamente nuovo ed è ampiamente definito come il “futuro dei protocolli VPN.” A differenza di altri protocolli VPN di uso generale che utilizzano algoritmi di crittografia complessi, WireGuard riutilizza semplicemente algoritmi esistenti per ottenere una crittografia più semplice ma comunque sicura. Originariamente disponibile solo su Linux, WireGuard è ora disponibile su Windows, macOS, iOS, Android, ecc.

| Data di rilascio | 2020 |

| Categoria/Posizione | Protocollo VPN autonomo |

| Caratteristiche | Estremamente veloce & efficiente, facile da configurare |

| Contro | Relativamente nuovo e ancora in fase di maturazione |

6. Protocolli VPN Proprietari

I protocolli VPN proprietari sono soluzioni personalizzate sviluppate dalle aziende VPN per offrire un’esperienza utente superiore. Un esempio tipico è il Protocollo Everest di X-VPN, progettato per una velocità maggiore e una maggiore offuscamento.

| Data di rilascio | Varia in base al fornitore |

| Categoria/Posizione | Protocollo VPN autonomo |

| Caratteristiche | Ottimizzato per velocità e esperienza utente |

| Contro | Chiuso sorgente |

Protocolli di supporto chiave e tecnologie correlate

Oltre ai protocolli VPN di base, i protocolli di supporto e altre tecnologie sono fondamentali per le moderne connessioni sicure.

1. TCP/IP

TCP/IP (Protocollo di Controllo della Trasmissione/Protocollo Internet) è la suite di protocolli fondamentale che determina come vengono trasmessi i dati. L’IP trova il percorso verso la destinazione, e il TCP garantisce che i dati arrivino in modo affidabile su quel percorso.

| Data di rilascio | 1970s |

| Categoria/Posizione | Protocollo di Trasporto e Rete |

| Caratteristiche | Consegna di dati affidabile, controllata per errori e ordinata |

| Contro | Maggiore latenza, più sovraccarico |

2. UDP

UDP (User Datagram Protocol) è l’altro protocollo di trasporto fondamentale di Internet, noto per la sua velocità grezza. A differenza di TCP, invia i dati senza stabilire prima una connessione, il che lo rende molto più veloce ma non garantisce la consegna o l’ordine corretto.

| Data di rilascio | 1970s |

| Categoria/Posizione | Protocollo di Trasporto |

| Caratteristiche | Senza connessione, bassa latenza, sovraccarico minimo |

| Contro | Inaffidabile, nessun ordinamento |

3. SSL/TLS

SSL/TLS (Secure Sockets Layer / Transport Layer Security) è la spina dorsale crittografica che protegge gran parte di internet, inclusi i siti web HTTPS. Fornisce il “lucchetto” essenziale per i dati su cui molti protocolli VPN autonomi, come OpenVPN, si basano per costruire i loro tunnel sicuri.

| Data di rilascio | 1995 |

| Categoria/Posizione | Protocollo di crittografia |

| Caratteristiche | Ubiquo, altamente sicuro, abilita HTTPS |

| Contro | Dipendente dalla configurazione, vulnerabilità se obsoleto |

4. QUIC

QUIC (Quick UDP Internet Connections) è un protocollo di trasporto moderno che integra la crittografia TLS direttamente sopra UDP. La sua capacità di ridurre la latenza di connessione viene utilizzata da alcuni fornitori di VPN, come X-VPN, per costruire protocolli proprietari di nuova generazione e più veloci.

| Data di rilascio | 2021 (HTTP/3 Standard) |

| Categoria/Posizione | Protocollo di Trasporto |

| Caratteristiche | Crittografia integrata, latenza ridotta |

| Contro | Può essere limitato |

5. Protocolli Proxy

Invece di essere un protocollo VPN tradizionale, alcuni proxy e tecnologie sono spesso classificati come “Protocollo Proxy” che danno priorità all’oscuramento del traffico. Esempi tipici sono V2Ray/Xray e Shadowsocks.

| Data di rilascio | 2019(V2Ray/Xray) |

| Categoria/Posizione | Protocollo Proxy |

| Caratteristiche | Offuscamento forte |

| Contro | Configurazione complessa |

Confronto tra protocolli VPN e tecnologie correlate

Per aiutare a padroneggiare meglio quei comuni protocolli VPN o tecnologie proxy, ecco una tabella che confronta brevemente la loro velocità, sicurezza, stabilità e capacità di offuscamento.

Protocolli | Velocità | Sicurezza | Stabilità | Offuscamento |

|---|---|---|---|---|

PPTP | ★★★★☆ | ★☆☆☆☆ | ★★★☆☆ | ★☆☆☆☆ |

L2TP/IPsec | ★★☆☆☆ | ★★★★☆ | ★★★★☆ | ★★☆☆☆ |

OpenVPN | ★★★☆☆ | ★★★★★ | ★★★★★ | ★★★★★ |

IKEv2/IPsec | ★★★★☆ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

WireGuard | ★★★★★ | ★★★★★ | ★★★★★ | ★★☆☆☆ |

Proprietario | ★★★★★ | ★★★★☆ | ★★★★★ | ★★★★☆ |

V2Ray/Xray | ★★★★☆ | ★★★★★ | ★★★★☆ | ★★★★★ |

Shadowsocks | ★★★★★ | ★★★★☆ | ★★★★☆ | ★★★★☆ |

1. Tutte le valutazioni si basano sulle versioni più recenti e correttamente configurate dei protocolli.

2. Le valutazioni per i protocolli proprietari sono stime generalizzate. Le loro prestazioni effettive, specialmente in termini di sicurezza e offuscamento, variano a seconda dei fornitori.

Come scegliere? Per attività, per protocollo

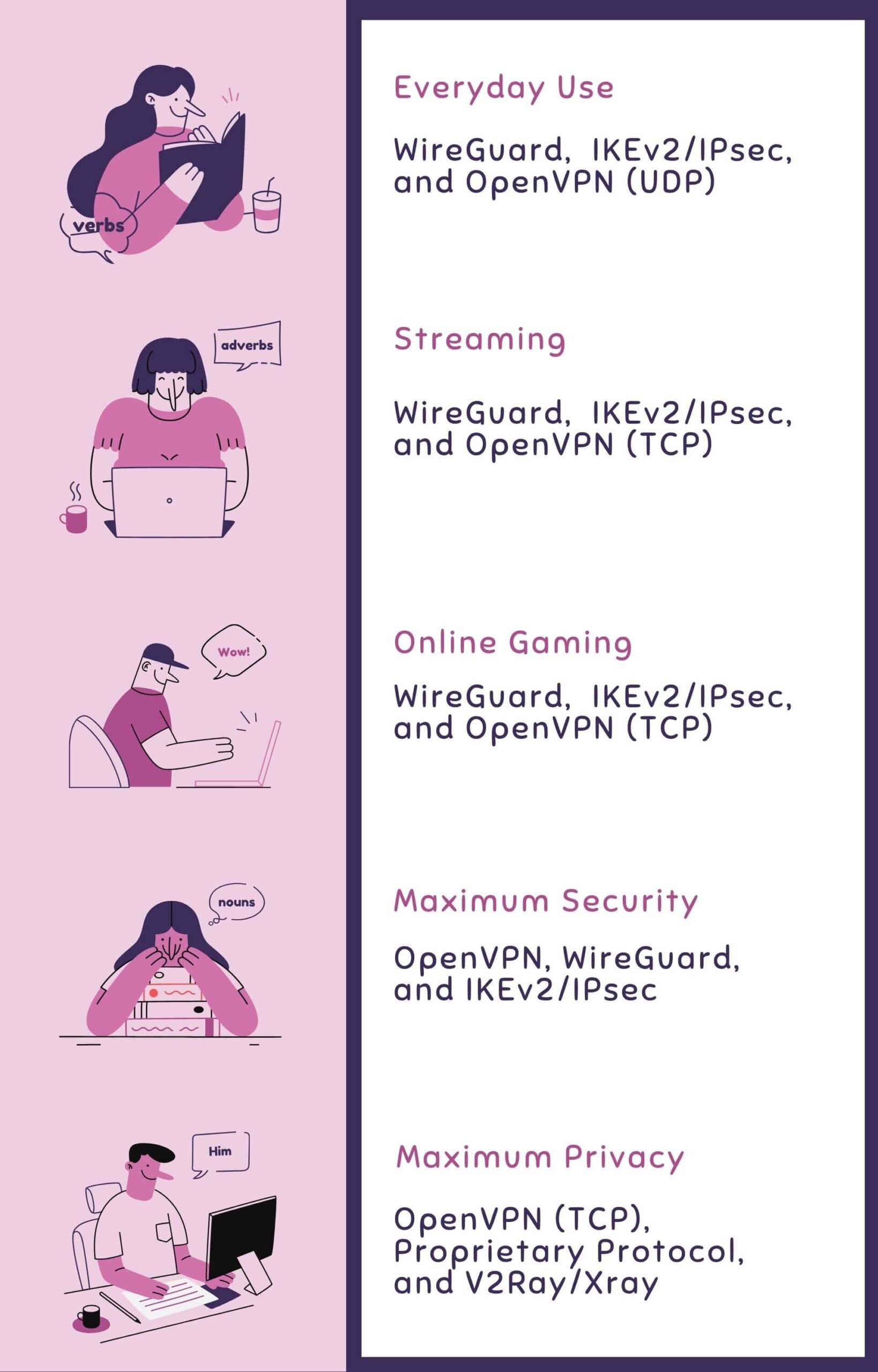

Quindi, ora conosciamo fondamentalmente tutti i tipi comuni di protocolli VPN, le loro caratteristiche, svantaggi, ecc. Come scegliere il protocollo VPN giusto per la tua connessione? In base alle tue attività.

Le seguenti raccomandazioni si concentrano sui protocolli VPN e sugli strumenti proxy avanzati. Per i protocolli di trasporto come TCP, UDP e i protocolli di crittografia come SSL/TLS non possono essere utilizzati da soli per stabilire una connessione VPN.

1. Per uso quotidiano

WireGuard, IKEv2/IPsec e OpenVPN (UDP) sono le prime 3 raccomandazioni per il loro equilibrio tra sicurezza, velocità e stabilità per la navigazione web, i social media e i download leggeri.

2. Per attività di streaming e ad alta larghezza di banda

WireGuard, IKEv2/IPsec e OpenVPN (TCP) si distinguono per le loro alte velocità e il minimo buffering, garantendo una riproduzione fluida di video in HD.

3. Per il gioco online e la bassa latenza

WireGuard, IKEv2/IPsec e OpenVPN (TCP) sono adatti per il gioco online e altre attività che richiedono una bassa latenza (ping) e una connessione stabile per evitare ritardi e disconnessioni nel gioco.

4. Per la massima sicurezza e compiti sensibili

OpenVPN, WireGuard e IKEv2/IPsec sono ideali per compiti che richiedono alta sicurezza. Offrono il massimo livello di privacy e crittografia, adatto per gestire informazioni riservate.

5. Per la massima privacy su reti ristrette

OpenVPN (TCP), Protocollo Proprietario (come Everest) e V2Ray/Xray sono le prime 3 raccomandazioni per la privacy su reti ristrette. Possono offuscare e mascherare il tuo traffico, facendolo apparire come dati normali invece di traffico VPN.

Passare tra protocolli con X-VPN

Non tutti i VPN ti consentono di passare liberamente tra i protocolli VPN a seconda delle tue attività. Tuttavia, con X-VPN, puoi godere delle velocità più elevate di WireGuard, della massima sicurezza di OpenVPN e della robusta offuscamento del nostro protocollo proprietario Everest, che è costruito sulle più recenti tecnologie TLS, TCP e UDP, e ha persino introdotto il protocollo QUIC per i nostri utenti mobili e TV.

Supporta WireGuard & OpenVPN

Protocol Everest Proprietario Forte

VPN gratuito illimitato

Smart Auto-Protocol Match

Conclusione

La tecnologia dietro i protocolli VPN potrebbe essere complessa, ma usarli per la tua vita digitale non dovrebbe esserlo. Prendi questo manuale e scegli il protocollo giusto in base alle tue esigenze. Non dimenticare di provare l’ampia libreria di protocolli di X-VPN e prendi il controllo della tua privacy online oggi.

FAQ

Qual è il miglior protocollo VPN?

Non esiste un singolo “migliore” protocollo VPN. La scelta ideale dipende dalle tue esigenze. WireGuard offre la migliore velocità, e il Protocollo Proprietario garantisce offuscamento, mentre OpenVPN rimane una sicurezza di alto livello.

Quale protocollo VPN dovrei usare?

Dovresti utilizzare un protocollo VPN in base alle tue attività online. In generale, usa WireGuard per lo streaming e il gaming, e scegli OpenVPN per compiti sensibili e protezione della privacy.

Posso passare tra diversi protocolli VPN?

Sì, puoi facilmente passare tra diversi protocolli VPN con un’app VPN. Ad esempio, con X-VPN, puoi passare senza problemi tra WireGuard per la velocità, OpenVPN per la sicurezza e il nostro protocollo proprietario Everest per velocità e offuscamento.

Quali sono i protocolli VPN più veloci?

WireGuard è costantemente il più veloce. I protocolli proprietari moderni (come Everest) e IKEv2/IPsec sono anche ottime scelte per la velocità.

Quali sono i protocolli VPN più comuni?

I protocolli più comuni e ampiamente supportati sono OpenVPN e IKEv2/IPsec. WireGuard sta rapidamente venendo adottato come un nuovo standard grazie alle sue brillanti prestazioni.

Quali sono i protocolli VPN più sicuri?

OpenVPN e WireGuard sono considerati i più sicuri. OpenVPN ha una lunga storia verificata, mentre WireGuard utilizza una crittografia moderna e infallibile.

Quali sono i più recenti protocolli VPN?

WireGuard è il protocollo moderno leader. QUIC è anche una tecnologia emergente che alcuni VPN stanno utilizzando per costruire servizi di nuova generazione, più veloci.