Resposta Rápida

PPTP — abreviação de Point-to-Point Tunneling Protocol — é um dos mais antigos protocolos VPN, criado pela Microsoft na década de 1990. Tornou-se popular porque era rápido, fácil de configurar e suportado em quase todos os dispositivos. Mas hoje é considerado obsoleto e inseguro. Sua criptografia RC4 e autenticação MS-CHAPv2 podem ser quebradas em horas, e a maioria dos sistemas operacionais principais não o suporta mais. Especialistas em segurança modernos recomendam protocolos mais seguros, como OpenVPN ou WireGuard.

Se você é novo em VPNs, pode começar aqui: Como funcionam os túneis VPN.

Table of Contents

Da Inovação à Obsolescência

As VPNs foram inventadas para proteger dados na internet pública criando túneis criptografados. Em meados da década de 1990, a Microsoft introduziu o PPTP como uma maneira simples para empresas e usuários domésticos protegerem suas conexões.

Por um tempo, estava em toda parte. Windows, macOS e Linux tinham suporte embutido, e muitos roteadores eram enviados com PPTP pronto para uso. Como a criptografia era leve, oferecia conexões rápidas e quase nenhuma dor de cabeça na configuração.

Mas a mesma simplicidade também deixou o PPTP frágil. Ao longo dos anos, os atacantes encontraram maneiras confiáveis de quebrar sua fraca criptografia e autenticação. Na década de 2010, tanto a Apple quanto a Microsoft haviam migrado para protocolos mais fortes, e a reputação do PPTP passou de pioneira para insegura.

Conclusão: O PPTP resolveu um problema inicial, mas não acompanhou os padrões de segurança modernos.

Como o PPTP Funciona

Pense no tráfego online como correio. Sem um VPN, é como enviar cartões-postais—qualquer um pode lê-los. PPTP é como colocar esses cartões-postais em um envelope fino. Ele esconde um pouco o conteúdo, mas qualquer um que esteja determinado o suficiente ainda pode olhar dentro. VPNs modernas como OpenVPN ou WireGuard são mais como caixas trancadas, seguras contra olhares curiosos.

Nos bastidores, o PPTP envolve seus dados em uma camada chamada GRE (Generic Routing Encapsulation) para que eles viajem como se estivessem em sua própria pista privada. Em seguida, tenta proteger esses dados com criptografia RC4 através da Criptografia Ponto a Ponto da Microsoft (MPPE). Por fim, verifica suas credenciais com MS-CHAPv2.

Este design fazia sentido na década de 1990, quando os computadores eram mais lentos e a criptografia forte era cara. Agora, esses métodos são fracos: o RC4 pode ser quebrado rapidamente, e as senhas do MS-CHAPv2 podem ser decifradas em horas.

Conclusão: PPTP cria um túnel, mas é muito fino para resistir aos atacantes de hoje.

Por que o PPTP era popular

No seu auge, o PPTP se destacou por três razões: estava integrado em sistemas operacionais principais, conectava rapidamente graças à criptografia leve e era suportado em quase todos os lugares. Para a década de 1990 e o início dos anos 2000, isso o tornou o protocolo VPN preferido para empresas e usuários individuais.

Conclusão: A velocidade e simplicidade do PPTP o tornaram atraente na época, mas essas características limitam sua segurança agora.

Por que o PPTP é inseguro

A pesquisa de segurança moderna não deixa dúvidas sobre as falhas do PPTP:

- Criptografia quebrada. O RC4 foi provado vulnerável; com o poder computacional de hoje, o tráfego criptografado pode ser decifrado.

- Autenticação fraca. Em um estudo da UC Berkeley de 1998, o criptógrafo Bruce Schneier e colegas mostraram que as credenciais MS-CHAPv2 poderiam ser quebradas por força bruta em horas.

- Sem proteção de integridade. O PPTP não pode garantir que os dados não sejam alterados durante a transmissão, deixando-o vulnerável a ataques de homem no meio.

- Suporte removido. A Apple removeu o PPTP a partir do iOS 10 e do macOS Sierra, e a Microsoft agora desencoraja seu uso em favor de opções mais fortes, como L2TP/IPsec ou IKEv2.

- Falhas no mundo real. O SANS Institute demonstrou explorações do PPTP em 2002, e um estudo da IEEE de 2019 descobriu que o PPTP colapsou sob condições de DDoS com perda severa de pacotes.

Resumo: PPTP é rápido, mas fundamentalmente inseguro.

Você ainda pode usar PPTP?

Tecnicamente sim, mas apenas em situações muito limitadas: algumas redes corporativas legadas ainda dependem disso, e em LANs internas totalmente isoladas pode ser tolerado. Para qualquer coisa que envolva privacidade, bancos ou uso diário da internet, o PPTP não é seguro.

Conclusão: O PPTP oferece apenas a ilusão de proteção. Use protocolos modernos em vez disso.

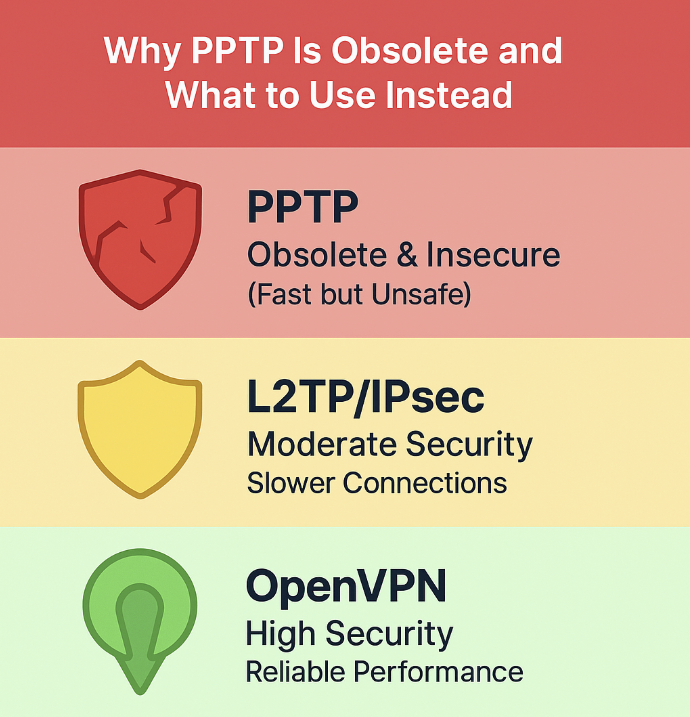

Comparação de Protocolos VPN: Alternativas Mais Seguras

| Protocolo | Segurança | Velocidade | Estabilidade | Compatibilidade | Melhor Caso de Uso |

|---|---|---|---|---|---|

| PPTP | ❌ Muito ruim | ✅ Rápido | Média | Dispositivos legados | Obsoleto apenas |

| L2TP/IPsec | ✅ Moderado | Média | Estável | Ampla compatibilidade | Necessidades básicas de VPN |

| OpenVPN | ✅✅ Alto | Média | Estável | Apoio amplo | Navegação segura |

| WireGuard | ✅✅ Alto | ✅✅ Muito rápido | Estável | Crescendo | Melhor combinação de velocidade + segurança |

Para a maioria dos usuários, OpenVPN ou WireGuard é a escolha mais segura. Usuários móveis costumam preferir IKEv2/IPsec.

Conclusão: Protocolos de VPN modernos oferecem velocidade e segurança real—PPTP não oferece.

Consenso de Especialistas

Pesquisadores de segurança estudaram o PPTP por décadas e chegaram à mesma conclusão:

- UC Berkeley (1998): Senhas MS-CHAPv2 podem ser quebradas em poucas horas.

- SANS Institute (2002): O PPTP pode ser explorado com ataques de força bruta e DoS.

- IEEE SoutheastCon (2019): O PPTP falha sob estresse DDoS, com conexões instáveis e alta perda de pacotes.

- Springer (2016): Ataques entre protocolos que combinam PPTP com RADIUS podem vazar chaves de sessão.

Conclusão: PPTP não é apenas ultrapassado – é fundamentalmente inseguro.

Conclusão: O Papel do PPTP na História Chegou ao Fim

PPTP foi um marco na história das VPNs, tornando conexões seguras possíveis pela primeira vez em larga escala. Mas hoje é um relicário.

- Indivíduos: Não use PPTP para privacidade online.

- Empresas: Restringir PPTP a sistemas internos legados e planejar migração.

- Usuários modernos: Protocolos como OpenVPN, IKEv2/IPsec e especialmente WireGuard são as alternativas seguras que valem a pena confiar.

Pronto para deixar de lado os protocolos obsoletos? Baixe o cliente VPN mais recente e proteja sua privacidade com criptografia moderna.

VPNs são construídos sobre confiança. O PPTP já a conquistou, mas hoje, não a merece mais.

O PPTP ainda é seguro para usar em 2025?

Não. A criptografia RC4 do PPTP e a autenticação MS-CHAPv2 podem ser quebradas em horas com ferramentas modernas. Ele não possui proteção de integridade de dados e foi abandonado pela Apple, Microsoft e pela maioria dos provedores de VPN. Pode ainda funcionar para sistemas internos legados, mas não deve ser usado para segurança na internet do dia a dia.

Por que a Apple e a Microsoft removeram o suporte ao PPTP?

Ambas as empresas descontinuaram o PPTP devido a vulnerabilidades de segurança de longa data. A Apple removeu o PPTP a partir do iOS 10 e do macOS Sierra, enquanto a Microsoft desencoraja seu uso em favor do L2TP/IPsec, IKEv2/IPsec, OpenVPN e WireGuard. Essa mudança reflete um movimento em toda a indústria em direção a uma criptografia mais forte.

Qual é a diferença entre PPTP e L2TP/IPsec?

L2TP/IPsec combina um protocolo de tunelamento (L2TP) com criptografia IPsec. É mais lento para se conectar do que o PPTP, mas muito mais seguro. O PPTP usa apenas criptografia fraca baseada em RC4 e autenticação desatualizada, tornando-o fácil de quebrar. Se você está escolhendo entre os dois, L2TP/IPsec é a opção mais segura.

Qual protocolo VPN devo usar em vez de PPTP?

Para a maioria dos usuários, OpenVPN ou WireGuard são as melhores opções. Ambos usam criptografia forte e moderna, são mantidos ativamente e têm um bom desempenho em dispositivos móveis e desktops. IKEv2/IPsec também é uma opção sólida para dispositivos móveis, pois reconecta rapidamente ao mudar de redes.

O PPTP pode ser usado sem criptografia?

Tecnicamente, o PPTP pode ser configurado sem criptografia (conhecido como “PPTP com MPPE desativado”), mas fazê-lo expõe todos os seus dados. Essa configuração anula o propósito de uma VPN e não é recomendada, exceto em ambientes de laboratório muito específicos e não sensíveis.