إجابة سريعة

PPTP — اختصار لـ Point-to-Point Tunneling Protocol — هو واحد من أقدم بروتوكولات VPN، تم إنشاؤه بواسطة Microsoft في التسعينيات. أصبح شائعًا لأنه كان سريعًا وسهل الإعداد ومدعومًا على معظم الأجهزة. ولكن اليوم يُعتبر قديمًا وغير آمن. يمكن كسر تشفيره RC4 ومصادقة MS-CHAPv2 في غضون ساعات، ولم تعد معظم أنظمة التشغيل الرئيسية تدعمه. يوصي خبراء الأمن الحديثون ببروتوكولات أكثر أمانًا مثل OpenVPN أو WireGuard.

إذا كنت جديدًا على الشبكات الافتراضية الخاصة (VPNs)، يمكنك البدء من هنا: كيف تعمل أنفاق VPN.

Table of Contents

من الابتكار إلى الانقراض

تم اختراع الشبكات الافتراضية الخاصة (VPN) لحماية البيانات على الإنترنت العام من خلال إنشاء أنفاق مشفرة. في منتصف التسعينيات، قدمت مايكروسوفت بروتوكول PPTP كطريقة بسيطة للشركات والمستخدمين المنزليين لتأمين اتصالاتهم.

لفترة من الوقت كان موجودًا في كل مكان. كان لدى Windows و macOS و Linux دعم مدمج، وشحن العديد من أجهزة التوجيه مع PPTP جاهز للاستخدام. نظرًا لأن التشفير كان خفيف الوزن، فقد قدم اتصالات سريعة تقريبًا دون أي متاعب في الإعداد.

لكن نفس البساطة جعلت PPTP هشًا. على مر السنين، وجد المهاجمون طرقًا موثوقة لكسر تشفيره وضعف مصادقته. بحلول العقد 2010، كانت كل من Apple و Microsoft قد انتقلت إلى بروتوكولات أقوى، وذهب سمعة PPTP من الريادة إلى عدم الأمان.

الخط السفلي: حل PPTP مشكلة مبكرة لكنه لم يواكب معايير الأمان الحديثة.

كيف يعمل PPTP

فكر في حركة المرور عبر الإنترنت مثل البريد. بدون VPN، الأمر مثل إرسال بطاقات بريدية – يمكن لأي شخص قراءتها. PPTP يشبه وضع تلك البطاقات البريدية في ظرف رقيق. إنه يخفي المحتويات قليلاً، لكن أي شخص مصمم بما فيه الكفاية لا يزال يمكنه النظر داخلها. VPNs الحديثة مثل OpenVPN أو WireGuard تشبه الصناديق المغلقة، آمنة ضد الأعين المتطفلة.

خلف الكواليس، يقوم PPTP بتغليف بياناتك في طبقة تسمى GRE (تغليف التوجيه العام) بحيث تسافر كما لو كانت على ممر خاص بها. ثم يحاول حماية تلك البيانات بتشفير RC4 من خلال تشفير النقطة إلى النقطة من مايكروسوفت (MPPE). أخيرًا، يتحقق من بيانات اعتمادك باستخدام MS-CHAPv2.

هذا التصميم كان منطقيًا في التسعينيات عندما كانت أجهزة الكمبيوتر أبطأ وكان التشفير القوي مكلفًا. الآن، هذه الطرق ضعيفة: يمكن كسر RC4 بسرعة، ويمكن اختراق كلمات مرور MS-CHAPv2 في غضون ساعات.

الخط السفلي: يقوم PPTP بإنشاء نفق، لكنه رقيق جدًا لتحمل هجمات اليوم.

لماذا كانت بروتوكولات PPTP شائعة

في ذروته، تميز PPTP لثلاثة أسباب: تم تضمينه في أنظمة التشغيل الرئيسية، وكان يتصل بسرعة بفضل التشفير الخفيف، وكان مدعومًا في كل مكان تقريبًا. خلال التسعينيات وأوائل العقد الأول من القرن الحادي والعشرين، جعل ذلك منه بروتوكول VPN المفضل للشركات والمستخدمين الأفراد على حد سواء.

الخط السفلي: جعلت سرعة و بساطة PPTP جذابة في ذلك الوقت، لكن هذه الصفات تحد من سلامتها الآن.

لماذا بروتوكول PPTP غير آمن

تترك أبحاث الأمن الحديثة بلا شك حول عيوب PPTP:

- تشفير معطل. لقد ثبت أن RC4 عرضة للاختراق؛ مع قوة الحوسبة اليوم، يمكن كسر حركة المرور المشفرة.

- المصادقة الضعيفة. في دراسة أجرتها جامعة كاليفورنيا في بيركلي عام 1998، أظهر عالم التشفير بروس شناير وزملاؤه أن بيانات اعتماد MS-CHAPv2 يمكن كسرها بالقوة الغاشمة في غضون ساعات.

- لا حماية للنزاهة. لا يمكن لـ PPTP ضمان عدم تغيير البيانات أثناء النقل، مما يجعله عرضة لهجمات الرجل في المنتصف.

- تم إسقاط الدعم. أزالت Apple بروتوكول PPTP بدءًا من iOS 10 وmacOS Sierra، والآن تشجع Microsoft على عدم استخدامه لصالح خيارات أقوى مثل L2TP/IPsec أو IKEv2.

- الإخفاقات في العالم الحقيقي. أظهر معهد SANS استغلالات PPTP في عام 2002، ووجدت دراسة IEEE في عام 2019 أن PPTP انهار تحت ظروف DDoS مع فقدان حاد للحزم.

الخط السفلي: PPTP سريع ولكنه غير آمن من الناحية الأساسية.

هل لا يزال بإمكانك استخدام PPTP؟

تقنيًا نعم، ولكن فقط في حالات محدودة جدًا: لا تزال بعض الشبكات المؤسسية القديمة تعتمد عليها، وفي الشبكات المحلية المعزولة تمامًا قد يتم التسامح معها. بالنسبة لأي شيء يتعلق بالخصوصية أو البنوك أو الاستخدام اليومي للإنترنت، فإن PPTP ليس آمنًا.

الخط السفلي: يوفر PPTP فقط وهم الحماية. استخدم البروتوكولات الحديثة بدلاً من ذلك.

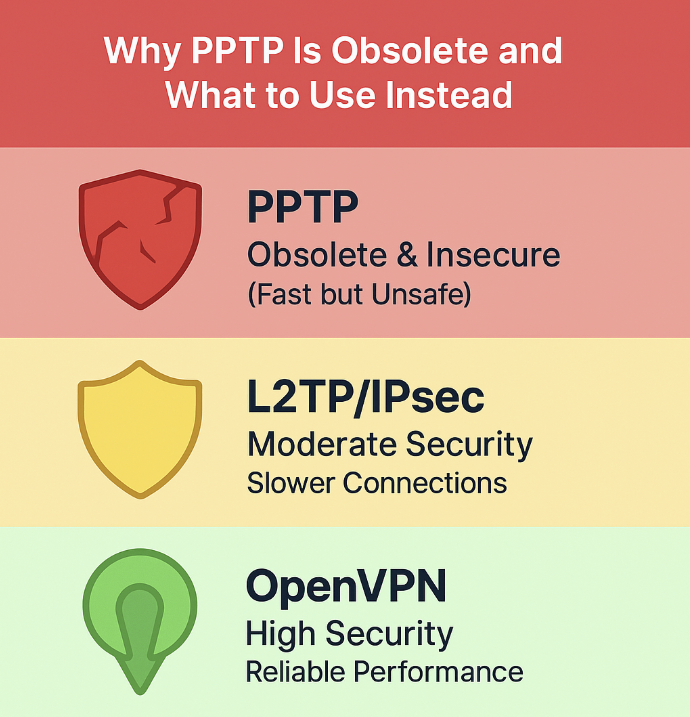

مقارنة بروتوكولات VPN: بدائل أكثر أمانًا

| بروتوكول | أمان | سرعة | استقرار | التوافق | أفضل حالة استخدام |

|---|---|---|---|---|---|

| PPTP | ❌ سيء جداً | ✅ سريع | متوسط | الأجهزة القديمة | عفا عليها الزمن فقط |

| L2TP/IPsec | ✅ معتدل | متوسط | مستقر | مدعوم على نطاق واسع | احتياجات VPN الأساسية |

| OpenVPN | ✅✅ عالية | متوسط | مستقر | دعم واسع | تصفح آمن |

| WireGuard | ✅✅ عالية | ✅✅ سريع جداً | مستقر | تنمو | أفضل مزيج من السرعة + الأمان |

بالنسبة لمعظم المستخدمين، فإن OpenVPN أو WireGuard هو الخيار الأكثر أمانًا. غالبًا ما يفضل المستخدمون المحمولون IKEv2/IPsec.

الخط السفلي: توفر بروتوكولات VPN الحديثة السرعة والأمان الحقيقي – بينما لا يوفر PPTP ذلك.

إجماع الخبراء

درس الباحثون في الأمن PPTP لعقود و توصلوا إلى نفس الاستنتاج:

- يمكن كسر كلمات مرور MS-CHAPv2 في غضون ساعات.

- معهد SANS (2002): يمكن استغلال PPTP من خلال هجمات القوة الغاشمة وهجمات الحرمان من الخدمة.

- IEEE SoutheastCon (2019): فشل PPTP تحت ضغط DDoS، مع اتصالات غير مستقرة وفقدان عالي للحزم.

- Springer (2016): يمكن أن تؤدي الهجمات عبر البروتوكولات التي تجمع بين PPTP و RADIUS إلى تسرب مفاتيح الجلسة.

الخط السفلي: PPTP ليس فقط قديمًا – إنه غير آمن من الناحية الأساسية.

الخاتمة: انتهى دور PPTP في التاريخ

كان PPTP علامة فارقة في تاريخ VPN، حيث جعل الاتصالات الآمنة ممكنة للمرة الأولى على نطاق واسع. لكن اليوم هو أثر قديم.

- الأفراد: لا تستخدم PPTP من أجل الخصوصية على الإنترنت.

- الشركات: قيد استخدام PPTP على الأنظمة الداخلية القديمة وخطط الهجرة.

- المستخدمون الحديثون: بروتوكولات مثل OpenVPN و IKEv2/IPsec، وخاصة WireGuard، هي البدائل الآمنة التي تستحق الثقة.

هل أنت مستعد للانتقال من البروتوكولات القديمة؟ قم بتنزيل أحدث عميل VPN واحمِ خصوصيتك مع التشفير الحديث.

تُبنى الشبكات الافتراضية الخاصة (VPN) على الثقة. كانت بروتوكولات PPTP قد كسبت هذه الثقة في السابق، لكنها اليوم لم تعد تستحقها.

هل لا يزال PPTP آمناً للاستخدام في عام 2025؟

لا. يمكن كسر تشفير RC4 الخاص بـ PPTP ومصادقة MS-CHAPv2 في غضون ساعات باستخدام الأدوات الحديثة. يفتقر إلى حماية سلامة البيانات وقد تم التخلي عنه من قبل Apple و Microsoft ومعظم مزودي خدمات VPN. قد لا يزال يعمل للأنظمة الداخلية القديمة، لكنه لا ينبغي استخدامه لأمان الإنترنت اليومي.

لماذا أزالت أبل ومايكروسوفت دعم PPTP؟

تخلصت كلتا الشركتين من PPTP بسبب الثغرات الأمنية المستمرة. أزالت Apple PPTP بدءًا من iOS 10 وmacOS Sierra، بينما تشجع Microsoft على عدم استخدامه لصالح L2TP/IPsec وIKEv2/IPsec وOpenVPN وWireGuard. تعكس هذه الخطوة تحولًا على مستوى الصناعة نحو تشفير أقوى.

ما الفرق بين PPTP و L2TP/IPsec؟

يجمع L2TP/IPsec بين بروتوكول النفق (L2TP) مع تشفير IPsec. إنه أبطأ في الاتصال من PPTP ولكنه أكثر أمانًا بكثير. يستخدم PPTP فقط تشفيرًا ضعيفًا يعتمد على RC4 ومصادقة قديمة، مما يجعله سهل الاختراق. إذا كنت تختار بين الاثنين، فإن L2TP/IPsec هو الخيار الأكثر أمانًا.

أي بروتوكول VPN يجب أن أستخدمه بدلاً من PPTP؟

بالنسبة لمعظم المستخدمين، فإن OpenVPN أو WireGuard هما الخياران الأفضل. كلاهما يستخدم تشفيرًا قويًا وحديثًا، ويتم صيانتهما بنشاط، ويؤديان بشكل جيد على الأجهزة المحمولة وسطح المكتب. IKEv2/IPsec هو أيضًا خيار قوي للأجهزة المحمولة لأنه يعيد الاتصال بسرعة عند التبديل بين الشبكات.

هل يمكن استخدام PPTP بدون تشفير؟

من الناحية الفنية، يمكن تكوين PPTP بدون تشفير (المعروف باسم “PPTP مع تعطيل MPPE”)، ولكن القيام بذلك يعرض جميع بياناتك. هذه الإعدادات تتعارض مع الغرض من VPN ولا يُوصى بها إلا في بيئات مختبرية محددة وغير حساسة.