L2TP (Layer 2 Tunneling Protocol) ist ein VPN-Protokoll, das einen Tunnel für Ihre Daten erstellt, aber nicht von sich aus mit Verschlüsselung sichert. Um Daten zu schützen, wird es typischerweise mit IPsec kombiniert, was als L2TP/IPsec bekannt ist. Diese Kombination ermöglicht es Ihnen, sichere virtuelle Tunnel über öffentliche Netzwerke zu erstellen.

Seit Jahren war diese Kombination eine beliebte VPN-Konfiguration aufgrund ihrer breiten Kompatibilität. Aber im Jahr 2026 verliert sie langsam an Boden. Neuere Protokolle wie IKEv2 und WireGuard werden jetzt aufgrund ihrer besseren Geschwindigkeit, Sicherheit und Unterstützung auf mobilen Geräten bevorzugt.

In diesem Leitfaden erklären wir, was L2TP ist, wie es mit IPsec funktioniert und ob es heute immer noch die richtige Wahl für Sie ist.

Table of Contents

Schneller Überblick über L2TP in einer Minute

Wenn Sie wenig Zeit haben, hier ist, was Sie über L2TP wissen müssen:

- Was ist dasL2TP (Layer 2 Tunneling Protocol) ist eine VPN-Tunnelmethode. Es schafft einen sicheren Pfad für die Datenübertragung, aber es verschlüsselt die Daten nicht.

- Warum es IPsec benötigtL2TP wird fast immer mit IPsec verwendet. L2TP baut den Tunnel auf, und IPsec fügt Verschlüsselung, Authentifizierung und Datenintegrität hinzu.

- Wo es verwendet wirdHäufig in Altsystemen, Unternehmens-VPNs und älteren Geräten. In die meisten Betriebssystemplattformen wie Windows, macOS und Linux integriert.

- Warum es abnimmtL2TP/IPsec ist langsamer aufgrund von doppelter Kapselung und hat Schwierigkeiten mit Netzwerkadressübersetzung (NAT) und der Umgehung von Firewalls.

- Spitzenmäßige AlternativenIKEv2, WireGuard und OpenVPN werden jetzt wegen ihrer Geschwindigkeit, Stabilität und mobilen Unterstützung bevorzugt.

Diese Kombination aus L2TP mit IPsec ist als L2TP/IPsec bekannt. Es wird auch heute noch verwendet, obwohl es nicht mehr die erste Wahl für neue VPN-Setups ist.

Wie funktioniert L2TP?

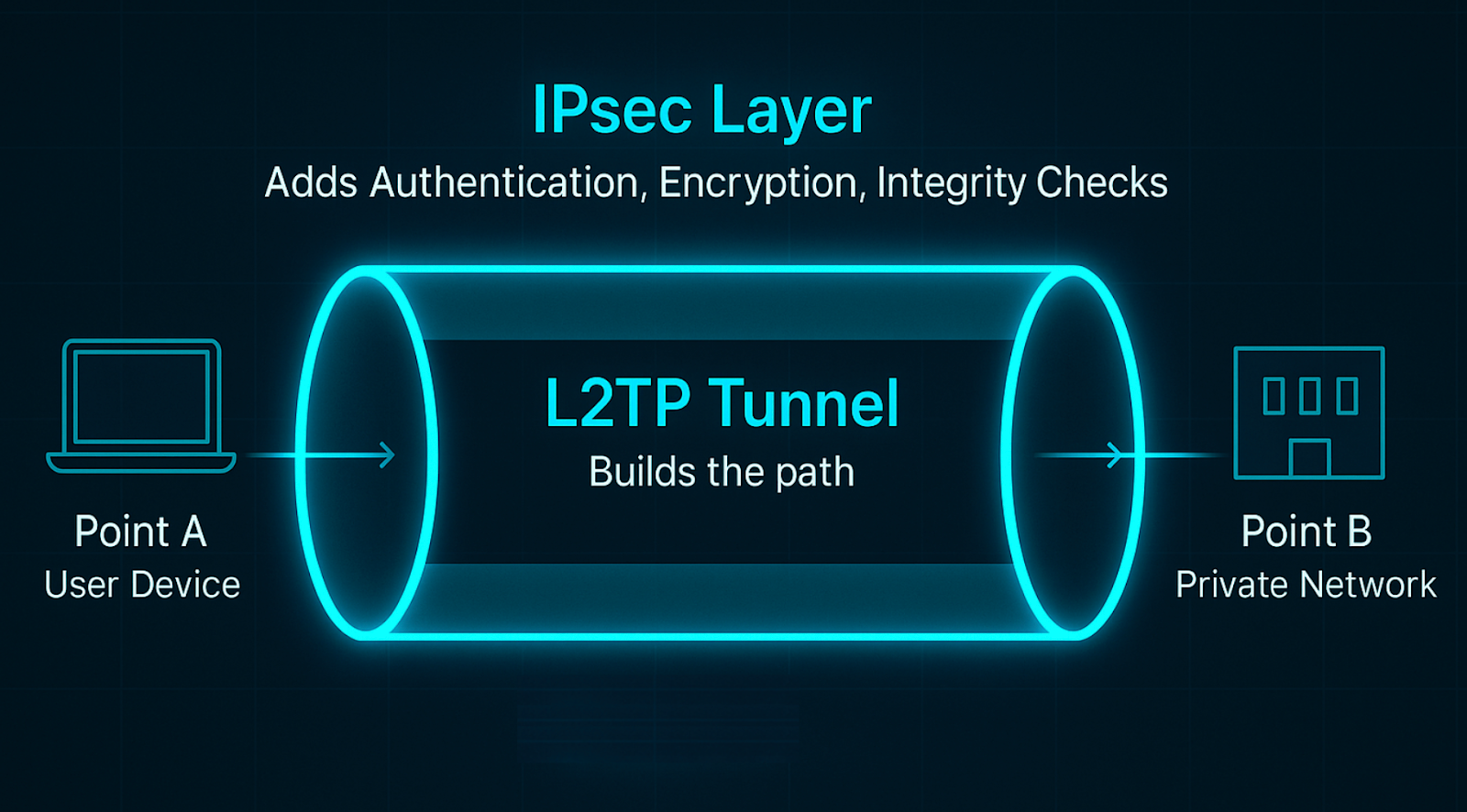

L2TP (Layer 2 Tunneling Protocol) ist eine VPN-Technologie, die einen virtuellen Tunnel zwischen zwei Netzwerken erstellt. Es ermöglicht Ihren Daten, sicher von Punkt A nach Punkt B über das öffentliche Internet zu reisen.

Es ist erwähnenswert, dass L2TP nur den Tunnel aufbaut. Wenn es allein verwendet wird, ist es wie das Versenden einer ungeöffneten Box durch einen Tunnel, in den jeder hineinsehen kann.

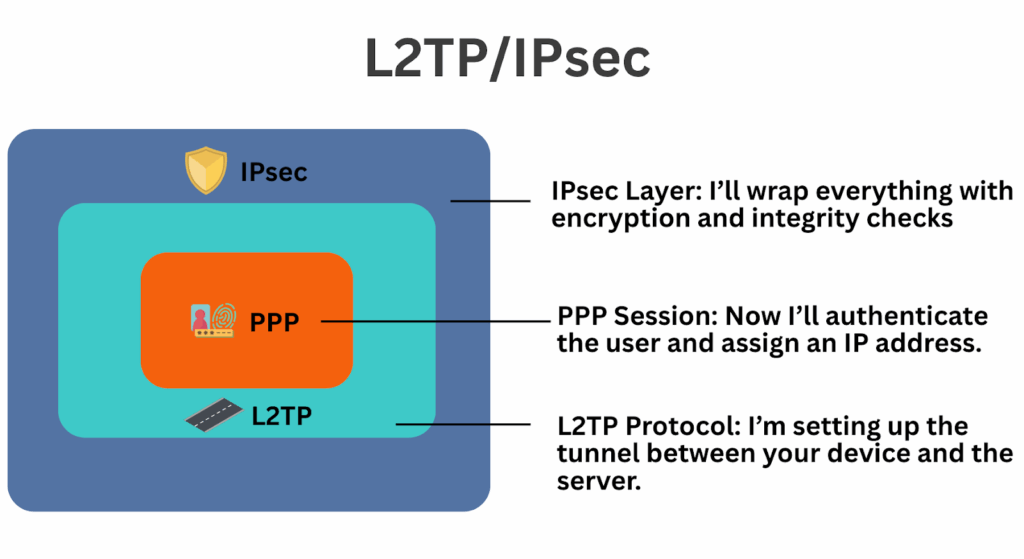

Deshalb wird IPsec immer hinzugefügt:

- Authentifizierung – Bestätigt Ihre Identität.

- Verschlüsselung – Versteckt die Daten vor äußeren Augen.

- Integritätsprüfungen – Stellt sicher, dass niemand Ihre Daten manipuliert.

Gemeinsam nennen wir dies L2TP/IPsec.

Ein Beispiel aus der Praxis

Stellen Sie sich vor, Sie arbeiten von zu Hause aus und müssen auf das interne Netzwerk Ihres Unternehmens zugreifen, wie z. B. auf einen Dateiserver oder einen Bürodrucker. Aber Ihre Verbindung läuft über das öffentliche Internet, das mit Millionen von Nutzern geteilt wird. Jeder könnte potenziell Ihre Daten sehen oder manipulieren.

Was ist die Lösung?

Anstatt Ihre Daten ungeschützt zu senden, tun Sie zwei Dinge:

- Verwenden Sie L2TP, um die Daten zu verpacken, als ob Sie sie in einen sicheren Tunnel legen.

- Verwenden Sie IPsec, um den Tunnel zu sichern, indem Sie Verschlüsselung und Authentifizierung hinzufügen.

Dieses Setup erstellt einen VPN-Tunnel. L2TP baut den Tunnel auf, und IPsec sichert ihn.

Aufschlüsselung des L2TP/IPsec-Workflows

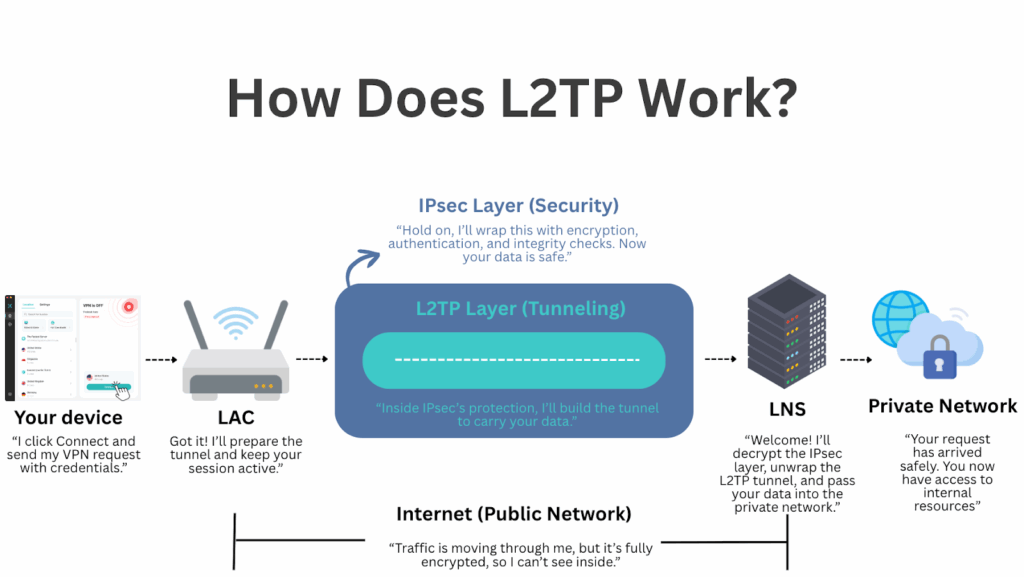

Wie funktioniert also der gesamte Kommunikationsprozess? Um zu verstehen, wie L2TP/IPsec funktioniert, lassen Sie uns zunächst die Rollen aufschlüsseln:

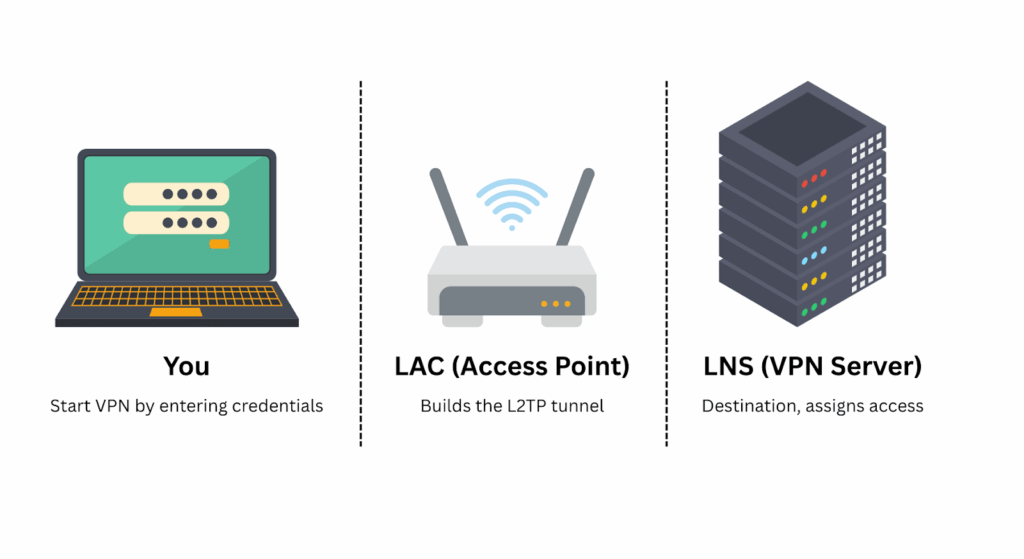

VPN starten

Sie beginnen den Prozess, indem Sie Ihre VPN-Anmeldeinformationen eingeben und auf Ihrem Gerät auf „Verbinden“ klicken. Ihre Anfrage wird über das Internet an die VPN-Infrastruktur gesendet.

LAC (L2TP Access Concentrator) – Der Einstiegspunkt

Dies ist der erste Halt für Ihre VPN-Verbindung. Es könnte Ihr Heimrouter, das System Ihres Internetanbieters oder ein integrierter Gateway in Ihrer VPN-App sein. Der LAC akzeptiert Ihre Anfrage und beginnt, einen virtuellen Tunnel mit L2TP aufzubauen.

LNS (L2TP-Netzwerkserver) – Das Ziel

Am anderen Ende befindet sich das LNS. Dies ist der VPN-Server, der mit dem privaten Netzwerk verbunden ist, auf das Sie zugreifen möchten. Er wird oft von Ihrem Arbeitsplatz oder VPN-Anbieter verwaltet. Sobald der Tunnel das LNS erreicht, weist es Ihnen eine virtuelle Präsenz in diesem Netzwerk zu, ähnlich wie das Erhalten eines Büroschlüssels, obwohl Sie remote arbeiten.

Sobald alle Rollen festgelegt sind, so funktioniert der gesamte Kommunikationsprozess von Anfang bis Ende:

Ihr Gerät → LAC → Internet → LNS → Privates Netzwerk

- Sie starten die Verbindung auf Ihrem Gerät, indem Sie Ihre VPN-Anmeldeinformationen eingeben. Die Anfrage wird über das Internet gesendet.

- Die Anfrage erreicht das LAC (den Zugangspunkt auf Ihrer Seite). Das LAC bereitet das Tunneln vor und hält den Sitzungsstatus aufrecht.

- IPsec richtet den verschlüsselten Kanal ein, um die Sitzung zu schützen. Diese sichere Schicht kommt zuerst.

- L2TP baut den Tunnel innerhalb dieser verschlüsselten Schicht. Dieser Tunnel ist der Pfad, den Ihre Daten verwenden werden.

- Sobald der Datenverkehr das LNS erreicht, entschlüsselt es die äußere IPsec-Schicht, entfernt das L2TP-Tunnel und leitet die Daten an ihr Ziel im privaten Netzwerk weiter.

- Alle Rückgabedaten gehen auf die gleiche Weise zurück, indem sie den verschlüsselten Tunnel rückwärts folgen.

Statt zwei separater Tunnel verwendet L2TP/IPsec doppelte Kapselung: L2TP bietet den Pfad, und IPsec fügt das Schloss darum herum hinzu. Es bietet gute Kompatibilität und Sicherheit, kann jedoch, wie wir später sehen werden, auch Geschwindigkeits- und Verbindungsprobleme verursachen.

Ist L2TP im Jahr 2026 sicher?

Wie bereits erwähnt, ist L2TP allein nicht sicher, weshalb es normalerweise mit IPsec kombiniert wird, um L2TP/IPsec zu bilden. Die eigentliche Frage ist also: Ist L2TP/IPsec heute noch sicher?

Immer noch sicher, aber aus der Gunst gefallen

Wenn es richtig implementiert ist, wird L2TP/IPsec auch im Jahr 2026 als sicher angesehen. IPsec übernimmt die Verschlüsselungsarbeit, indem es während jeder Sitzung sichere Schlüssel generiert und starke Algorithmen wie AES-256 (ein Branchenstandard) oder 3DES (in älteren Systemen verwendet) anwendet. Selbst wenn jemand Ihren Datenverkehr abfängt, wird er die Daten nicht lesen können.

Die verschlüsselte Verbindung umfasst auch Integritätsprüfungen, um sicherzustellen, dass Ihr Datenverkehr nicht verändert oder manipuliert wird. Diese Prüfungen gelten sowohl für Ihre Hauptdaten als auch für die Steuerinformationen, die die Verbindung verwalten. Diese Steuerinformationen sind typischerweise in etwas verpackt, das als PPP (Point-to-Point Protocol) bezeichnet wird. Sie können sich PPP als den inneren Behälter vorstellen, der Ihre Daten hält, ähnlich wie das Platzieren von Dokumenten in einem versiegelten Umschlag, bevor Sie sie durch den Tunnel senden.

Warum die Einrichtung wichtig ist

Die Sicherheit von L2TP/IPsec hängt von der korrekten Einrichtung ab. Schwache vorab geteilte Schlüssel oder nachlässige Konfigurationen können den Tunnel Angriffen aussetzen. Deshalb betonen VPN-Anbieter und Netzwerkadministratoren die Verwendung starker Passwörter, komplexer Schlüssel und präziser Konfigurationen. Es gibt Gerüchte, dass Geheimdienste wie die NSA bestimmte Implementierungen geschwächt haben könnten (siehe Diskussion hier), aber das Hauptproblem entsteht, wenn schwache Passwörter oder veraltete Einstellungen verwendet werden. Bei ordnungsgemäßer Bereitstellung ist L2TP/IPsec immer noch sicher für die meisten Unternehmens- und persönlichen Anwendungsfälle.

Vor- und Nachteile von L2TP

Während L2TP/IPsec weiterhin zuverlässige Verschlüsselung bietet, liegen seine tatsächlichen Einschränkungen heute in der Geschwindigkeit und Kompatibilität. Da L2TP/IPsec den Datenverkehr doppelt kapselt, einmal für das Tunneln und einmal für die Verschlüsselung. Dieser doppelte Prozess verbraucht mehr Geräte-Ressourcen und erhöht den Overhead, was zu langsameren Geschwindigkeiten im Vergleich zu neueren Protokollen führen kann.

Es hat auch Schwierigkeiten mit den heutigen Netzwerkumgebungen. L2TP/IPsec hängt von mehreren Ports (UDP 500, 4500, 1701) ab und verwendet das ESP-Protokoll. Man kann sich Ports wie „Türen“ vorstellen, durch die Daten hindurch müssen. Wenn eine Firewall auch nur eine dieser Türen schließt, wird der VPN-Verkehr blockiert oder instabil. Deshalb hat L2TP/IPsec oft Probleme in strengen Netzwerken, öffentlichen WLANs oder mobilen Daten.

Wir können die Vor- und Nachteile von L2TP wie folgt zusammenfassen:

Vorteile

Nachteile

Daher ist L2TP/IPsec trotz seines Alters in bestimmten Szenarien weiterhin nützlich. Es ist eine solide Option für unternehmensinterne Verbindungen, veraltete Systeme oder Umgebungen, in denen eingebaute Kompatibilität wichtiger ist als Geschwindigkeit.

Für die persönliche VPN-Nutzung im Jahr 2026, insbesondere in mobilen oder restriktiven Netzwerken, sind fortschrittliche Protokolle wie WireGuard oder IKEv2 oft die bessere Wahl. Sie bieten schnellere Leistung, einfachere Einrichtung und stärkeren Firewall-Übertritt.

Und jetzt unterstützen sogar kostenlose VPN-Dienste diese fortschrittlichen Protokolle. Zum Beispiel ermöglicht es X-VPN, WireGuard in seinem kostenlosen Plan auszuwählen, sodass Sie nicht mehr auf veraltete Optionen wie L2TP angewiesen sind.

Übrigens, wenn Sie heute noch L2TP/IPsec verwenden, stellen Sie sicher, dass es korrekt konfiguriert ist und mit starken Verschlüsselungseinstellungen kombiniert wird. Andernfalls könnte es Zeit sein, ein Upgrade durchzuführen.

L2TP vs Andere VPN-Protokolle

Jeder sagt, dass aktuelle VPN-Protokolle schneller und zuverlässiger sind als L2TP/IPsec. Aber was genau macht sie besser? Und welche Protokolle sind heute führend? In diesem Abschnitt werden wir L2TP mit neueren Optionen wie IKEv2, WireGuard und OpenVPN vergleichen, damit Sie die Unterschiede klar erkennen können.

L2TP vs PPTP

PPTP ist eines der ältesten VPN-Protokolle. Es ist schnell, da es sehr schwache Verschlüsselung verwendet, aber das macht es auch nach heutigen Standards unsicher. L2TP, insbesondere in Kombination mit IPsec, ist viel sicherer. PPTP wird jetzt als veraltet angesehen, während L2TP immer noch in Altsystemen verwendet wird, die grundlegende VPN-Unterstützung benötigen.

L2TP vs IKEv2

IKEv2 ist neuer und äußerst zuverlässig in mobilen Netzwerken. Es stellt schnell die Verbindung wieder her, wenn Sie zwischen WLAN und mobilen Daten wechseln, was es ideal für Smartphones und Laptops macht. Im Gegensatz zu L2TP, das nur Tunneling über IPsec hinzufügt, ist IKEv2 nativ Teil des IPsec-Frameworks, was eine engere Integration und eine stärkere Sicherheitsbehandlung ermöglicht. Für mobile Benutzer ist IKEv2 in der Regel die bessere Wahl.

L2TP vs OpenVPN

OpenVPN ist Open-Source, sehr flexibel und kann auf fast jedem Port ausgeführt werden, einschließlich TCP 443, was ihm hilft, Firewalls und Zensur zu umgehen. L2TP ist auf feste Ports und Protokolle angewiesen, die oft blockiert werden. Beide sind sicher, aber OpenVPN bietet im Allgemeinen eine bessere Anpassungsfähigkeit in restriktiven Umgebungen.

L2TP vs SSTP

SSTP, erstellt von Microsoft, verwendet SSL/TLS, um starke Verschlüsselung und einfache Firewall-Umgehung zu bieten. Es funktioniert reibungslos auf Windows-Systemen, hat jedoch eine begrenzte Unterstützung außerhalb dieses Ökosystems. L2TP ist insgesamt in mehr Plattformen integriert, aber SSTP könnte für Windows-exklusive Bereitstellungen zuverlässiger sein.

L2TP vs WireGuard

WireGuard ist leichtgewichtig, extrem schnell und basiert auf moderner Kryptographie. Sein einfaches Design reduziert den Overhead, erleichtert die Prüfung und verbessert die Leistung. Im Vergleich zu L2TP bietet WireGuard schnellere Geschwindigkeiten, reibungslosere Leistung und einfachere Konfiguration. Viele Experten betrachten WireGuard heute als die Standardwahl, während L2TP hauptsächlich für die Kompatibilität mit älteren Systemen oder Unternehmen beibehalten wird.

Vergleichstabelle

Protokoll | Geschwindigkeit & Leistung | Sicherheitsstufe | Firewall-Überwindung | Plattformunterstützung | Bester Anwendungsfall |

|---|---|---|---|---|---|

L2TP | Langsame (doppelte Kapselung fügt Overhead hinzu) | Keine Verschlüsselung allein, sicher nur in Kombination mit IPsec | Schwach (feste Ports oft blockiert) | Integriert in die meisten Betriebssysteme (Windows, macOS, Linux, Android, iOS) | Legacy-Systeme, Unternehmenskompatibilität |

PPTP | Sehr schnell | Unsicher (gebrochene Verschlüsselung) | Armutszeugnis | Weit verbreitet, aber veraltet | Nicht empfohlen |

IKEv2 | Schnell, stabil auf Mobilgeräten | Stark, vollständig integriert mit IPsec | Moderat | Unterstützt auf den meisten Betriebssystemen, hervorragend auf Mobilgeräten. | Mobile-Nutzer, Roaming-Geräte |

OpenVPN | Mäßig bis schnell | Sehr stark (SSL/TLS, von der Community geprüft) | Ausgezeichnet (läuft auf jedem Port, TCP/UDP) | Benötigt einen Drittanbieter-Client | Sichere persönliche VPNs, Einschränkungen überwinden |

SSTP | Moderat | Stark (auf SSL/TLS basierend) | Stark auf Windows | Nativ für Windows, woanders eingeschränkt | Windows-orientierte Bereitstellungen |

WireGuard | Sehr schnell | Sehr stark (fortgeschrittene Kryptographie) | Gut (nur UDP, aber flexibel) | Plattformübergreifend, leichtgewichtig | Moderne Standardwahl für Geschwindigkeit und Sicherheit |

Letzte Erkenntnis

Am Ende des Tages bringt L2TP nicht mehr viel auf den Tisch, außer seiner integrierten Verfügbarkeit auf den meisten Betriebssystemen. Das ist in Ordnung, wenn Sie mit veralteter Hardware feststecken oder Kompatibilität benötigen, aber VPN-Anbieter und die meisten Benutzer sind bereits weitergezogen. Heute bieten Protokolle wie IKEv2, OpenVPN und WireGuard Ihnen die Geschwindigkeit, Zuverlässigkeit und Sicherheit, die L2TP einfach nicht bieten kann. Wenn Sie 2026 einen VPN auswählen, macht es viel mehr Sinn, sich für einen hochmodernen Dienst wie X-VPN zu entscheiden, der diese Protokolle unterstützt und nahtlos auf verschiedenen Geräten funktioniert.

Häufig gestellte Fragen

Was ist L2TP?

L2TP, kurz für Layer 2 Tunneling Protocol, schafft einen Pfad für Ihre Daten, um über das Internet zu gelangen. Für sich allein bietet es keine Verschlüsselung. Deshalb sieht man es normalerweise zusammen mit IPsec, einer Sicherheitsstufe, die den Tunnel absichert. Zusammen werden sie als L2TP/IPsec bezeichnet.

Verschlüsselt L2TP Daten?

L2TP stellt nur den Tunnel her, verbirgt jedoch nicht die Inhalte darin. Um die Privatsphäre der Informationen zu schützen, wird L2TP fast immer in Verbindung mit IPsec verwendet. IPsec kümmert sich um Verschlüsselung, Authentifizierung und Integritätsprüfungen und stellt sicher, dass die gesamte VPN-Verbindung sicher genug für geschäftliche oder persönliche Nutzung ist.

Welche Ports verwendet L2TP?

L2TP basiert auf UDP 1701 für das Tunneln. Wenn es zusammen mit IPsec verwendet wird, benötigt L2TP auch UDP 500 zum Setzen von Verschlüsselungsschlüsseln, UDP 4500 für NAT-Traversierung und ESP (Protokoll 50) zum Übertragen von verschlüsseltem Datenverkehr. Wenn einer dieser Ports von einer Firewall blockiert wird, kann die VPN-Verbindung möglicherweise nicht hergestellt werden.

Ist L2TP VPN gut?

Das hängt von Ihren spezifischen Bedürfnissen ab. Es kann immer noch nützlich sein, wenn Sie ältere Systeme, eine Unternehmenskonfiguration verwenden oder ein Protokoll benötigen, das in den meisten Betriebssystemen integriert ist. Das gesagt, neigen neuere Protokolle wie WireGuard oder IKEv2 dazu, schneller, einfacher zu konfigurieren und zuverlässiger in eingeschränkten Netzwerkumgebungen zu sein. Für die meisten Benutzer im Jahr 2026 sind diese derzeit häufig verwendeten Protokolle im Allgemeinen die bessere Wahl.