L2TP (Protocolo de Tunelamento de Camada 2) é um protocolo VPN que cria um túnel para seus dados, mas não os protege com criptografia por si só. Para proteger os dados, geralmente é combinado com IPsec, criando o que é conhecido como L2TP/IPsec. Essa combinação permite que você crie túneis virtuais seguros sobre redes públicas.

Por anos, essa combinação foi uma configuração de VPN popular devido à sua ampla compatibilidade. Mas em 2026, está lentamente perdendo terreno. Protocolos mais novos como IKEv2 e WireGuard agora são preferidos por sua melhor velocidade, segurança e suporte em dispositivos móveis.

Neste guia, explicaremos o que o L2TP faz, como funciona com o IPsec e se ainda é a escolha certa para você hoje.

Table of Contents

Uma Visão Rápida sobre L2TP em Um Minuto

Se você está sem tempo, aqui está o que você precisa saber sobre L2TP:

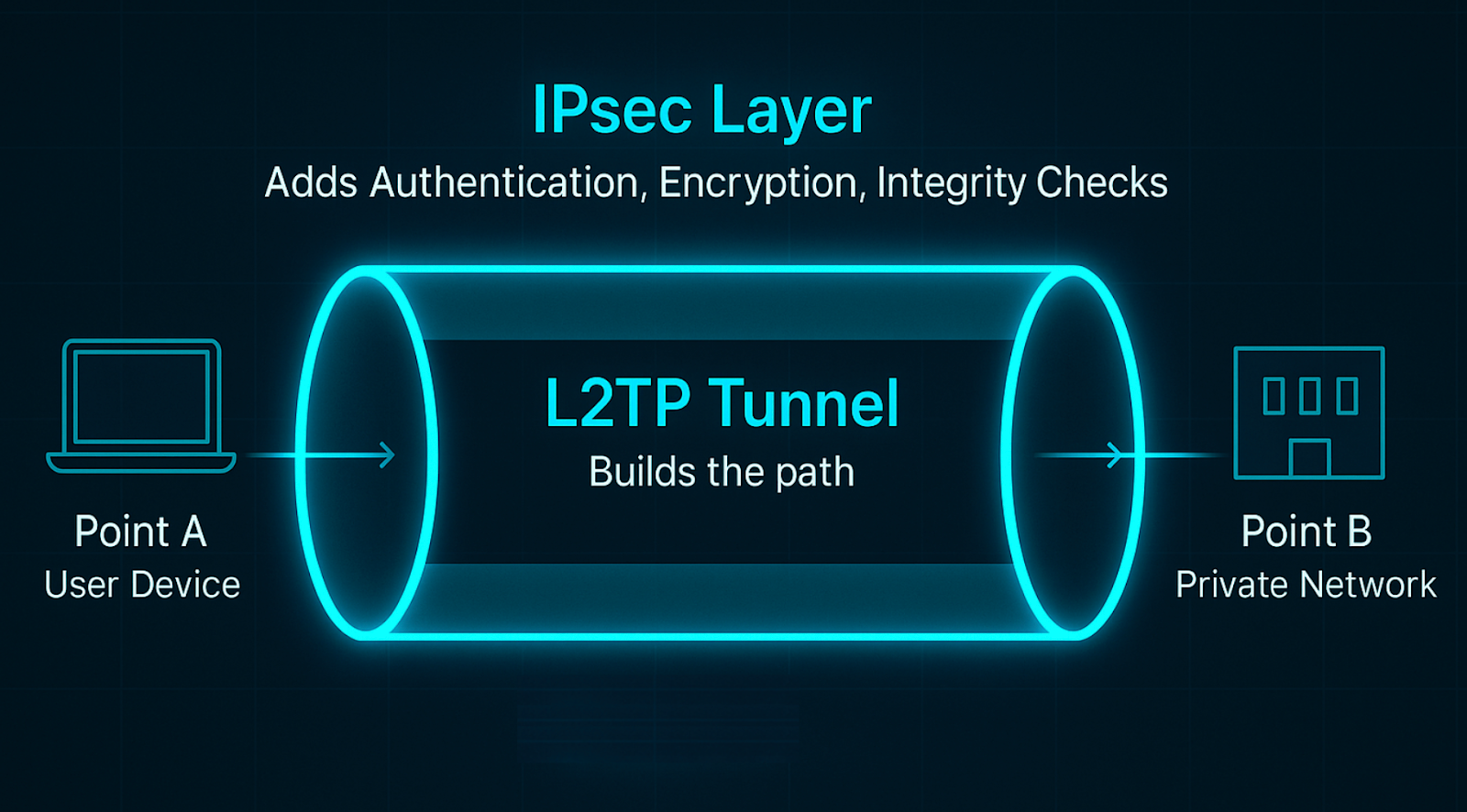

- O que é issoL2TP (Protocolo de Túnel de Camada 2) é um método de tunelamento VPN. Ele cria um caminho seguro para os dados viajarem, mas não criptografa os dados.

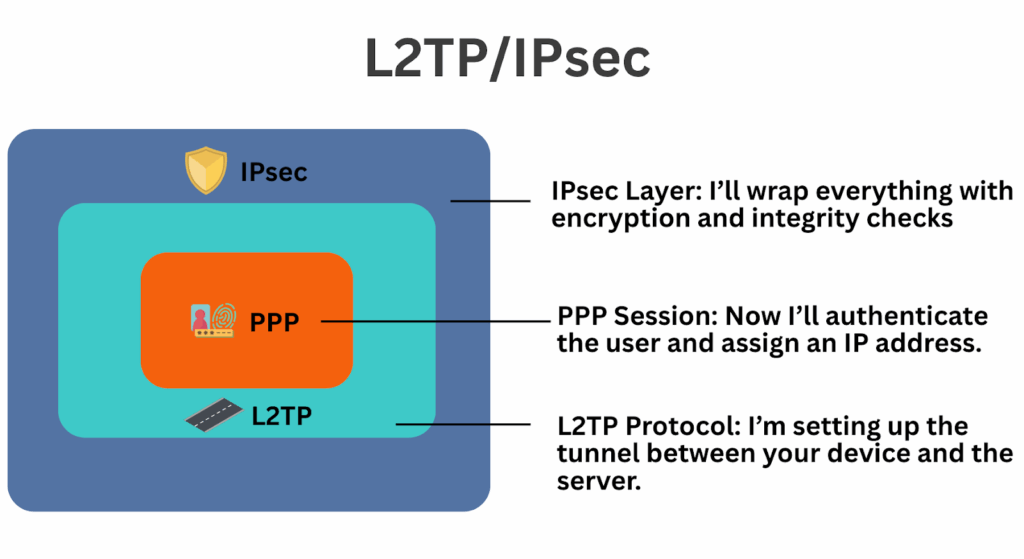

- Por que precisa de IPsecL2TP é quase sempre usado com IPsec. L2TP constrói o túnel, e o IPsec adiciona criptografia, autenticação e integridade dos dados.

- Onde é usadoComum em sistemas legados, VPNs corporativas e dispositivos mais antigos. Integrado na maioria das plataformas de sistema operacional, como Windows, macOS e Linux.

- Por que está em declínioL2TP/IPsec é mais lento devido à dupla encapsulação e tem dificuldades com tradução de endereço de rede (NAT) e travessia de firewall.

- Alternativas de pontaIKEv2, WireGuard e OpenVPN agora são preferidos por sua velocidade, estabilidade e suporte móvel.

Esta combinação de L2TP com IPsec é conhecida como L2TP/IPsec. Ainda está em uso hoje, embora não seja mais a escolha preferida para novas configurações de VPN.

Como o L2TP funciona?

L2TP (Protocolo de Tunelamento de Camada 2) é uma tecnologia de VPN que cria um túnel virtual entre duas redes. Ele permite que seus dados viajem com segurança do ponto A ao ponto B através da internet pública.

Vale a pena notar que o L2TP apenas constrói o túnel. Se usado sozinho, é como enviar uma caixa não selada através de um túnel que qualquer um pode espiar.

É por isso que IPsec é sempre adicionado:

- Autenticação – Confirma sua identidade.

- Criptografia – Esconde os dados de olhos externos.

- Verificações de integridade – Garante que ninguém manipule seus dados.

Juntos, chamamos isso de L2TP/IPsec.

Um Exemplo do Mundo Real

Imagine que você está trabalhando em casa e precisa acessar a rede interna da sua empresa, como um servidor de arquivos ou impressora de escritório. Mas sua conexão passa pela internet pública, que é compartilhada com milhões de usuários. Qualquer pessoa poderia potencialmente ver ou interferir nos seus dados.

Qual é a solução?

Em vez de enviar seus dados sem proteção, você faz duas coisas:

- Use L2TP para encapsular os dados, como colocá-los dentro de um túnel seguro.

- Use IPsec para bloquear o túnel, adicionando criptografia e autenticação.

Esta configuração cria um túnel VPN. O L2TP constrói o túnel, e o IPsec o protege.

Desmembrando o Fluxo de Trabalho L2TP/IPsec

Então, como funciona todo o processo de comunicação? Para entender como o L2TP/IPsec opera, vamos dividi-lo por papéis primeiro:

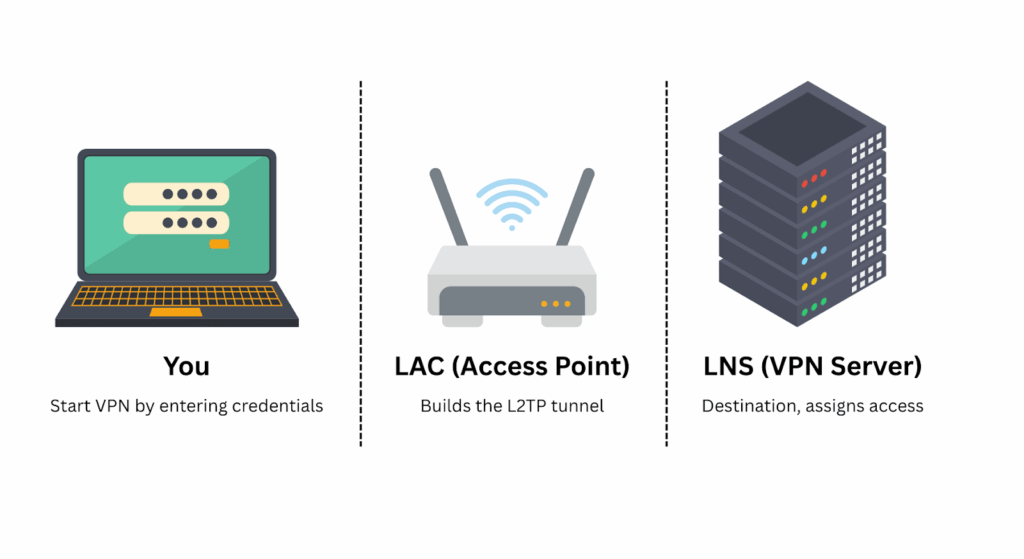

Iniciando o VPN

Você inicia o processo inserindo suas credenciais de VPN e clicando em “Conectar” em seu dispositivo. Sua solicitação é enviada pela internet em direção à infraestrutura da VPN.

LAC (Concentrador de Acesso L2TP) – O ponto de entrada

Este é o primeiro ponto de parada para a sua conexão VPN. Pode ser o seu roteador doméstico, o sistema do seu provedor de internet ou um gateway embutido dentro do seu aplicativo VPN. O LAC aceita sua solicitação e começa a construir um túnel virtual usando L2TP.

LNS (Servidor de Rede L2TP) – O destino

Do outro lado está o LNS. Este é o servidor VPN que se conecta à rede privada que você deseja acessar. Geralmente é gerenciado pelo seu local de trabalho ou provedor de VPN. Assim que o túnel chega ao LNS, ele atribui a você uma presença virtual nessa rede, semelhante a receber um crachá de escritório, mesmo que você esteja trabalhando remotamente.

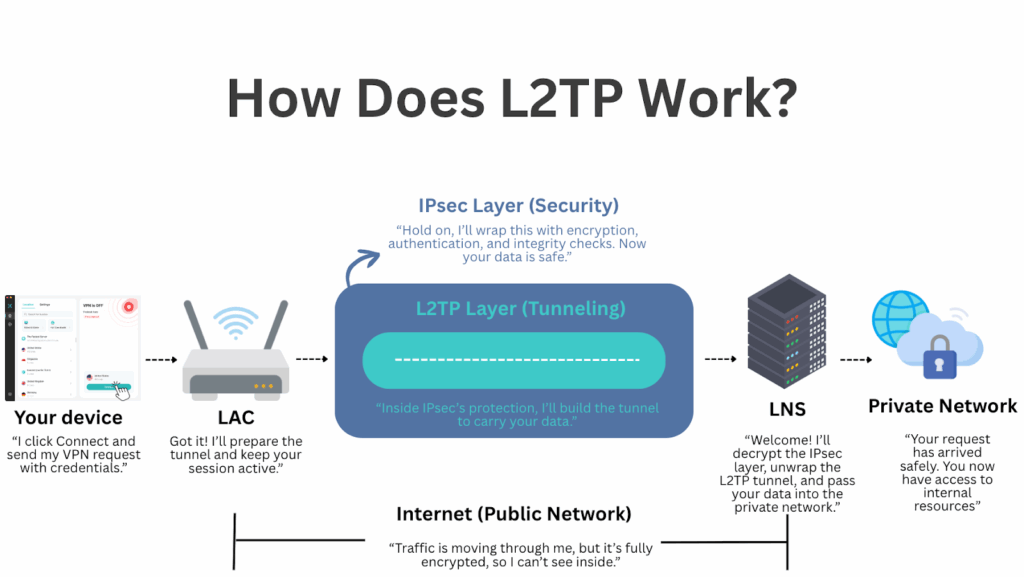

Uma vez que todos os papéis estejam definidos, aqui está como o processo de comunicação completo funciona do início ao fim:

Seu Dispositivo → LAC → Internet → LNS → Rede Privada

- Você inicia a conexão em seu dispositivo inserindo suas credenciais de VPN. A solicitação é enviada pela internet.

- A solicitação chega ao LAC (o ponto de acesso do seu lado). O LAC se prepara para o tunelamento e mantém o estado da sessão.

- O IPsec estabelece o canal criptografado para proteger a sessão. Esta camada segura vem primeiro.

- O L2TP constrói o túnel dentro daquela camada criptografada. Este túnel é o caminho que seus dados usarão.

- Uma vez que o tráfego chega ao LNS, ele descriptografa a camada externa do IPsec, remove o túnel L2TP e encaminha os dados para seu destino na rede privada.

- Qualquer dado de retorno volta pelo mesmo caminho, seguindo o túnel criptografado na direção inversa.

Em vez de dois túneis separados, o L2TP/IPsec usa dupla encapsulação: o L2TP fornece o caminho, e o IPsec adiciona o bloqueio ao redor dele. Oferece boa compatibilidade e segurança, mas, como veremos mais adiante, também pode introduzir problemas de velocidade e conectividade.

O L2TP é seguro em 2026?

Como mencionado anteriormente, o L2TP sozinho não é seguro, razão pela qual geralmente é emparelhado com IPsec para formar L2TP/IPsec. Então, a verdadeira pergunta é: O L2TP/IPsec ainda é seguro hoje?

Ainda Seguro, Mas Perdendo Favor

Quando implementado corretamente, o L2TP/IPsec ainda é considerado seguro em 2026. O IPsec lida com o trabalho de criptografia gerando chaves seguras durante cada sessão e aplicando algoritmos fortes como AES-256 (um padrão da indústria) ou 3DES (usado em sistemas mais antigos). Mesmo que alguém intercepte seu tráfego, não conseguirá ler os dados.

A conexão criptografada também inclui verificações de integridade para garantir que seu tráfego não seja alterado ou manipulado. Essas verificações se aplicam tanto aos seus dados principais quanto às informações de controle que gerenciam a conexão. Essas informações de controle são tipicamente encapsuladas em algo chamado PPP (Protocolo Ponto a Ponto). Você pode pensar no PPP como o recipiente interno que contém seus dados, assim como colocar documentos em um envelope selado antes de enviá-los pelo túnel.

Por que a configuração é importante

No entanto, a segurança do L2TP/IPsec depende da configuração correta. Chaves pré-compartilhadas fracas ou configurações descuidadas podem expor o túnel a ataques. É por isso que provedores de VPN e administradores de rede enfatizam o uso de senhas fortes, chaves complexas e configurações precisas. Alegações têm circulado de que agências de inteligência como a NSA podem ter enfraquecido certas implementações (veja a discussão aqui), mas o principal risco surge quando senhas fracas ou configurações desatualizadas são usadas. Com a implantação adequada, o L2TP/IPsec ainda é seguro para a maioria dos casos de uso empresariais e pessoais.

Prós e Contras do L2TP

Embora o L2TP/IPsec ainda ofereça criptografia confiável, suas verdadeiras limitações hoje se resumem à velocidade e compatibilidade. Porque o L2TP/IPsec encapsula o tráfego duas vezes, uma vez para tunelamento e outra para criptografia. Esse processo duplo consome mais recursos do dispositivo e aumenta a sobrecarga, o que pode resultar em velocidades mais lentas em comparação com protocolos mais novos.

Ele também enfrenta dificuldades com os ambientes de rede de hoje. O L2TP/IPsec depende de várias portas (UDP 500, 4500, 1701) e utiliza o protocolo ESP. Pense nas portas como “portas” que os dados devem passar. Se um firewall fechar mesmo uma dessas portas, o tráfego VPN é bloqueado ou se torna instável. É por isso que o L2TP/IPsec frequentemente enfrenta problemas em redes restritivas, Wi-Fi público ou dados móveis.

Assim, podemos resumir os prós e contras do L2TP da seguinte forma:

Prós

Contras

Portanto, apesar de sua idade, o L2TP/IPsec ainda é útil em certos cenários. É uma opção sólida para conexões site-a-site empresariais, sistemas legados ou ambientes onde a compatibilidade embutida é mais importante do que a velocidade.

No entanto, para uso pessoal de VPN em 2026, especialmente em redes móveis ou restritivas, protocolos avançados como WireGuard ou IKEv2 costumam ser uma opção melhor. Eles oferecem desempenho mais rápido, configuração mais fácil e maior capacidade de atravessar firewalls.

E agora, até mesmo os serviços de VPN gratuita suportam esses protocolos avançados, por exemplo, o X-VPN permite que você escolha o WireGuard em seu plano gratuito, para que você não precise mais depender de opções desatualizadas como L2TP.

A propósito, se você ainda está usando L2TP/IPsec hoje, certifique-se de que está configurado corretamente e emparelhado com configurações de criptografia fortes. Caso contrário, pode ser hora de atualizar.

L2TP vs Outros Protocolos de VPN

Todo mundo diz que os protocolos de VPN atualizados são mais rápidos e mais confiáveis do que L2TP/IPsec. Mas o que exatamente os torna melhores? E quais protocolos estão liderando o caminho hoje? Nesta seção, vamos comparar L2TP com opções mais novas como IKEv2, WireGuard e OpenVPN, para que você possa ver as diferenças claramente.

L2TP vs PPTP

PPTP é um dos protocolos de VPN mais antigos. É rápido porque usa criptografia muito fraca, mas isso também o torna inseguro pelos padrões atuais. L2TP, especialmente quando combinado com IPsec, é muito mais seguro. O PPTP agora é considerado obsoleto, enquanto o L2TP ainda é usado em sistemas legados que precisam de suporte básico para VPN.

L2TP vs IKEv2

IKEv2 é mais novo e altamente confiável em redes móveis. Ele se reconecta rapidamente quando você alterna entre Wi-Fi e dados móveis, o que o torna ideal para smartphones e laptops. Ao contrário do L2TP, que apenas adiciona tunelamento sobre o IPsec, o IKEv2 é parte nativa da estrutura do IPsec, proporcionando uma integração mais estreita e um manuseio de segurança mais robusto. Para usuários móveis, o IKEv2 geralmente é a melhor escolha.

L2TP vs OpenVPN

OpenVPN é de código aberto, muito flexível e pode ser executado em quase qualquer porta, incluindo TCP 443, o que ajuda a contornar firewalls e censura. L2TP depende de portas e protocolos fixos que frequentemente são bloqueados. Ambos são seguros, mas o OpenVPN geralmente oferece melhor adaptabilidade em ambientes restritivos.

L2TP vs SSTP

SSTP, criado pela Microsoft, usa SSL/TLS para fornecer forte criptografia e fácil travessia de firewall. Funciona sem problemas em sistemas Windows, mas tem suporte limitado fora desse ecossistema. O L2TP está embutido em mais plataformas no geral, mas o SSTP pode ser mais confiável para implantações apenas no Windows.

L2TP vs WireGuard

WireGuard é leve, extremamente rápido e construído com criptografia moderna. Seu design simples reduz a sobrecarga, facilita a auditoria e melhora o desempenho. Comparado ao L2TP, o WireGuard oferece velocidades mais rápidas, desempenho mais suave e configuração mais simples. Muitos especialistas agora veem o WireGuard como a escolha padrão hoje, enquanto o L2TP é mantido principalmente para compatibilidade legada ou empresarial.

Tabela de Comparação

Protocolo | Velocidade & Desempenho | Nível de Segurança | Transposição de Firewall | Suporte à Plataforma | Melhor Caso de Uso |

|---|---|---|---|---|---|

L2TP | Mais lento (a dupla encapsulação adiciona sobrecarga) | Nenhuma criptografia por si só, segura apenas quando emparelhada com IPsec. | Fraco (portas fixas frequentemente bloqueadas) | Integrado na maioria dos sistemas operacionais (Windows, macOS, Linux, Android, iOS) | Sistemas legados, compatibilidade empresarial |

PPTP | Muito rápido | Inseguro (criptografia quebrada) | Pobre | Ampliamente suportado, mas obsoleto | Não recomendado |

IKEv2 | Rápido, estável em dispositivos móveis | Forte, totalmente integrado com IPsec | Moderado | Suportado na maioria dos sistemas operacionais, excelente em dispositivos móveis. | Usuários móveis, dispositivos em roaming |

OpenVPN | Moderado a rápido | Muito forte (SSL/TLS, auditado pela comunidade) | Excelente (funciona em qualquer porta, TCP/UDP) | Necessita de cliente de terceiros | VPNs pessoais seguros, superar restrições |

SSTP | Moderado | Forte (baseado em SSL/TLS) | Forte no Windows | Nativo do Windows, limitado em outros lugares | Implantações focadas no Windows |

WireGuard | Muito rápido | Muito forte (criptografia avançada) | Bom (apenas UDP, mas flexível) | Multiplataforma, leve | Escolha padrão moderna para velocidade e segurança |

Conclusão Final

No final do dia, o L2TP não traz muito mais à mesa, exceto sua disponibilidade embutida na maioria dos sistemas operacionais. Isso é aceitável se você estiver preso a equipamentos legados ou precisar de compatibilidade, mas os provedores de VPN e a maioria dos usuários já seguiram em frente. Hoje, protocolos como IKEv2, OpenVPN e WireGuard oferecem a velocidade, confiabilidade e segurança que o L2TP simplesmente não pode igualar. Se você estiver escolhendo uma VPN em 2026, faz muito mais sentido optar por um serviço de ponta como X-VPN, que suporta esses protocolos e funciona perfeitamente em vários dispositivos.

Perguntas Frequentes

O que é L2TP?

L2TP, que significa Protocolo de Tunelamento de Camada 2, cria um caminho para seus dados se moverem pela internet. Sozinho, ele não fornece criptografia. É por isso que você geralmente o verá emparelhado com IPsec, uma camada de segurança que protege o túnel. Juntos, eles são chamados de L2TP/IPsec.

O L2TP criptografa dados?

O L2TP apenas estabelece o túnel, mas não oculta o conteúdo dentro dele. Para proteger a privacidade das informações, o L2TP é quase sempre usado em conjunto com o IPsec. O IPsec lida com criptografia, autenticação e verificações de integridade, garantindo que toda a conexão VPN seja segura o suficiente para uso comercial ou pessoal.

Quais portas o L2TP usa?

L2TP depende do UDP 1701 para tunelamento. Quando usado com IPsec, o L2TP também requer UDP 500 para definir chaves de criptografia, UDP 4500 para travessia de NAT e ESP (protocolo 50) para transmitir tráfego criptografado. Se um desses for bloqueado por um firewall, a VPN pode não se conectar.

O L2TP VPN é bom?

Isso depende das suas necessidades específicas. Pode ainda ser útil se você estiver usando sistemas mais antigos, uma configuração empresarial ou precisar de um protocolo embutido na maioria dos sistemas operacionais. Dito isso, protocolos mais novos como WireGuard ou IKEv2 tendem a ser mais rápidos, mais fáceis de configurar e mais confiáveis em ambientes de rede restritos. Para a maioria dos usuários em 2026, esses protocolos comumente usados agora são geralmente a escolha mais inteligente.