L2TP (Layer 2 Tunneling Protocol) est un protocole VPN qui crée un tunnel pour vos données mais ne les sécurise pas avec un chiffrement par lui-même. Pour protéger les données, il est généralement associé à IPsec, créant ce qu’on appelle L2TP/IPsec. Cette combinaison vous permet de créer des tunnels virtuels sécurisés sur des réseaux publics.

Pendant des années, cette combinaison était une configuration VPN populaire grâce à sa large compatibilité. Mais en 2026, elle perd lentement du terrain. De nouveaux protocoles comme IKEv2 et WireGuard sont désormais privilégiés pour leur meilleure vitesse, sécurité et support sur les appareils mobiles.

Dans ce guide, nous expliquerons ce que fait L2TP, comment il fonctionne avec IPsec et s’il est toujours le bon choix pour vous aujourd’hui.

Table of Contents

Aperçu rapide de L2TP en une minute

Si vous manquez de temps, voici ce que vous devez savoir sur L2TP :

- Ce que c’estL2TP (Layer 2 Tunneling Protocol) est une méthode de tunneling VPN. Elle crée un chemin sécurisé pour le transfert de données, mais elle n’encrypte pas les données.

- Pourquoi cela nécessite-t-il IPsec ?L2TP est presque toujours utilisé avec IPsec. L2TP construit le tunnel, et IPsec ajoute le chiffrement, l’authentification et l’intégrité des données.

- Où c’est utiliséCommun dans les systèmes hérités, les VPN d’entreprise et les appareils plus anciens. Intégré dans la plupart des plateformes OS comme Windows, macOS et Linux.

- Pourquoi cela décline-t-il ?L2TP/IPsec est plus lent en raison de la double encapsulation et a des difficultés avec la traduction d’adresses réseau (NAT) et le passage à travers les pare-feu.

- Alternatives de pointeIKEv2, WireGuard et OpenVPN sont désormais privilégiés pour leur rapidité, leur stabilité et leur support mobile.

Cette combinaison de L2TP avec IPsec est connue sous le nom de L2TP/IPsec. Elle est encore utilisée aujourd’hui, bien qu’elle ne soit plus le choix privilégié pour les nouvelles configurations de VPN.

Comment fonctionne L2TP ?

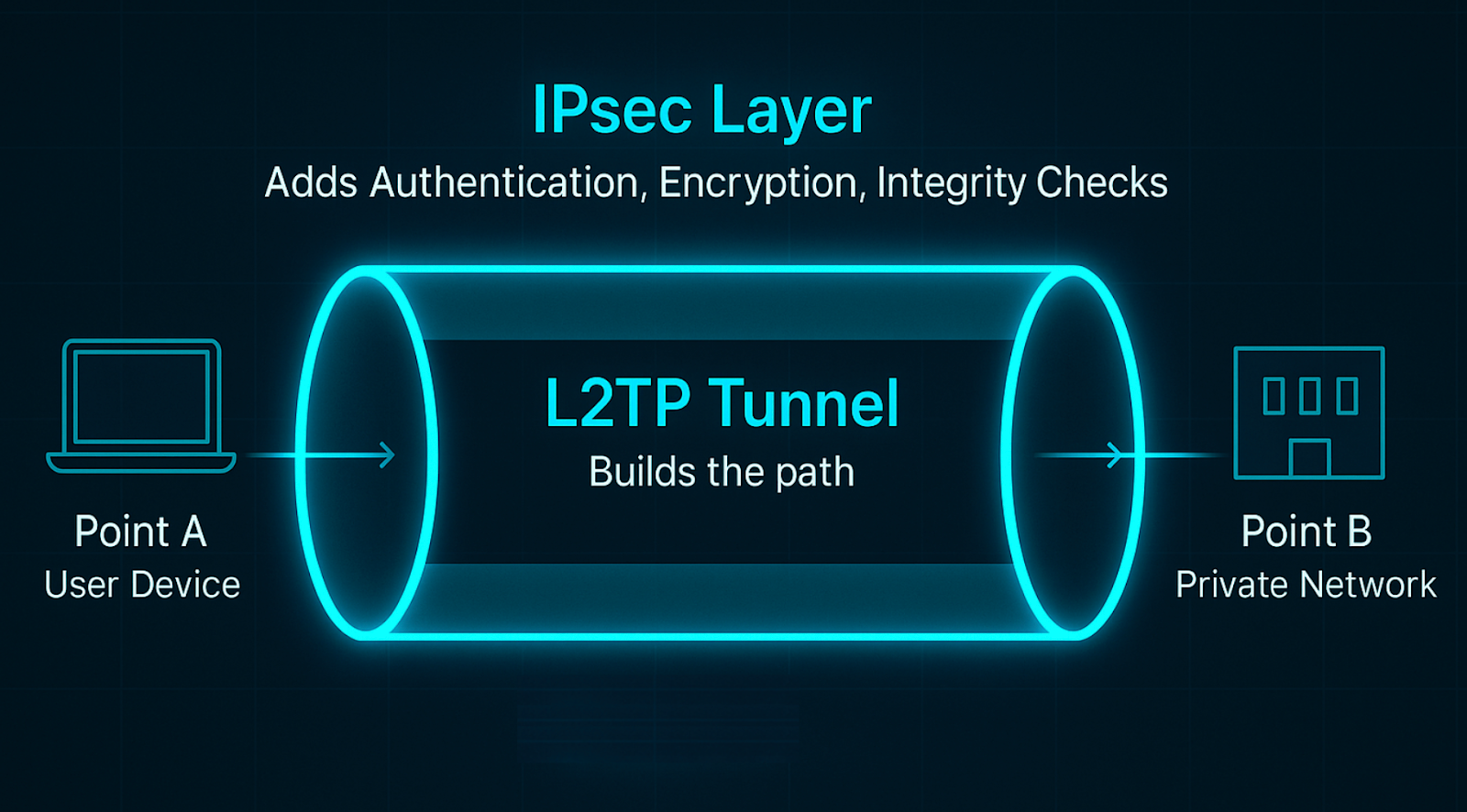

L2TP (Layer 2 Tunneling Protocol) est une technologie VPN qui crée un tunnel virtuel entre deux réseaux. Il permet à vos données de voyager en toute sécurité du point A au point B à travers l’internet public.

Il convient de noter que L2TP ne construit que le tunnel. S’il est utilisé seul, c’est comme envoyer une boîte non scellée à travers un tunnel que tout le monde peut regarder.

C’est pourquoi IPsec est toujours ajouté :

- Authentification – Confirme votre identité.

- Chiffrement – Cache les données des regards extérieurs.

- Contrôles d’intégrité – S’assure que personne ne falsifie vos données.

Ensemble, nous appelons cela L2TP/IPsec.

Un exemple du monde réel

Imaginez que vous travaillez à domicile et que vous devez accéder au réseau interne de votre entreprise, comme un serveur de fichiers ou une imprimante de bureau. Mais votre connexion passe par Internet public, qui est partagé avec des millions d’utilisateurs. Quiconque pourrait potentiellement voir ou altérer vos données.

Quelle est la solution ?

Au lieu d’envoyer vos données sans protection, vous faites deux choses :

- Utilisez L2TP pour encapsuler les données, comme les mettre à l’intérieur d’un tunnel sécurisé.

- Utilisez IPsec pour verrouiller le tunnel, ajoutant le chiffrement et l’authentification.

Cette configuration crée un tunnel VPN. L2TP construit le tunnel, et IPsec le sécurise.

Décomposition du flux de travail L2TP/IPsec

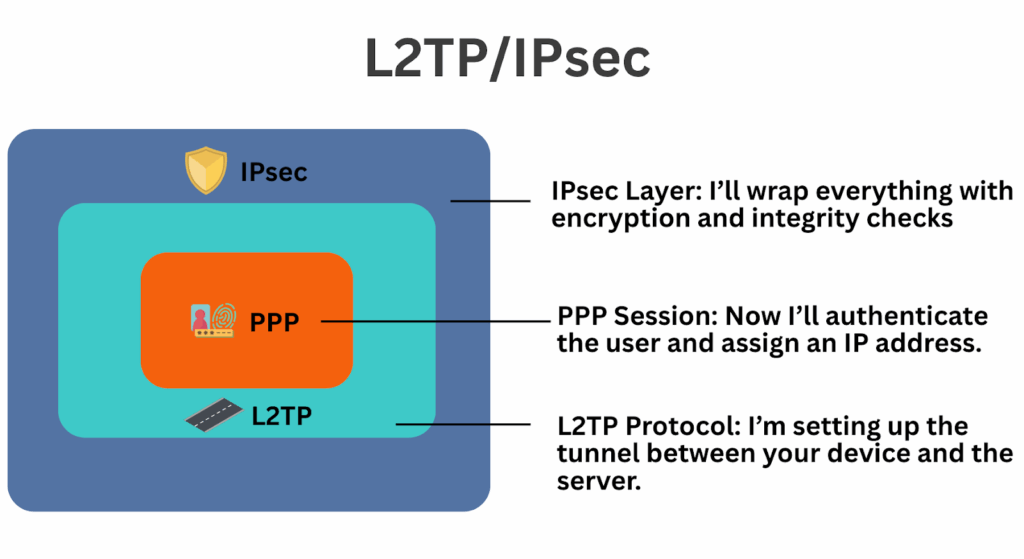

Alors, comment fonctionne le processus de communication complet ? Pour comprendre comment L2TP/IPsec fonctionne, décomposons-le d’abord par rôles :

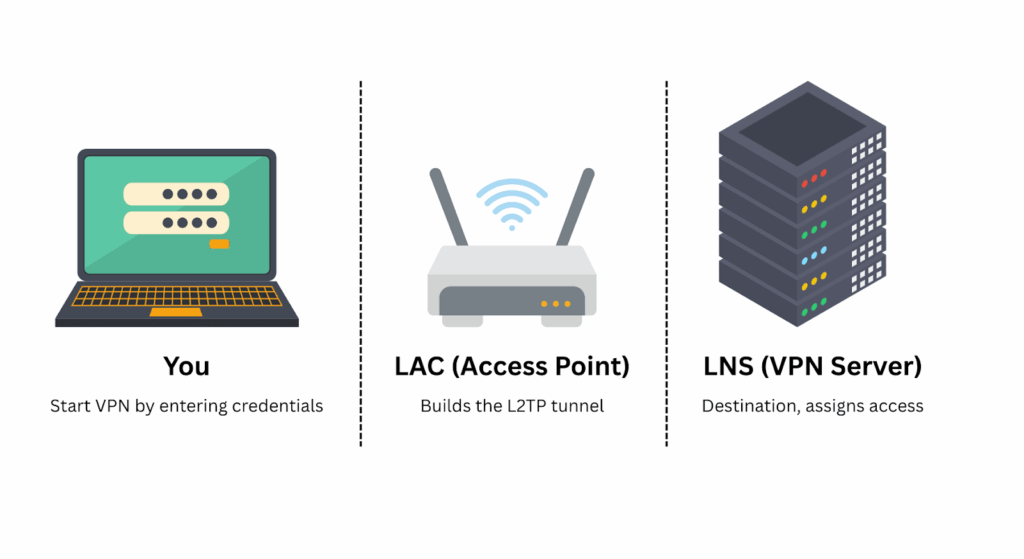

Démarrer le VPN

Vous commencez le processus en saisissant vos identifiants VPN et en cliquant sur « Connecter » sur votre appareil. Votre demande est envoyée via Internet vers l’infrastructure VPN.

LAC (Concentrateur d’accès L2TP) – Le point d’entrée

C’est le premier arrêt pour votre connexion VPN. Cela pourrait être votre routeur domestique, le système de votre fournisseur d’accès Internet, ou une passerelle intégrée dans votre application VPN. Le LAC accepte votre demande et commence à construire un tunnel virtuel en utilisant L2TP.

LNS (Serveur de réseau L2TP) – La destination

À l’autre extrémité se trouve le LNS. C’est le serveur VPN qui se connecte au réseau privé auquel vous souhaitez accéder. Il est souvent géré par votre lieu de travail ou votre fournisseur de VPN. Une fois que le tunnel atteint le LNS, il vous attribue une présence virtuelle sur ce réseau, similaire à la réception d’un badge de bureau même si vous travaillez à distance.

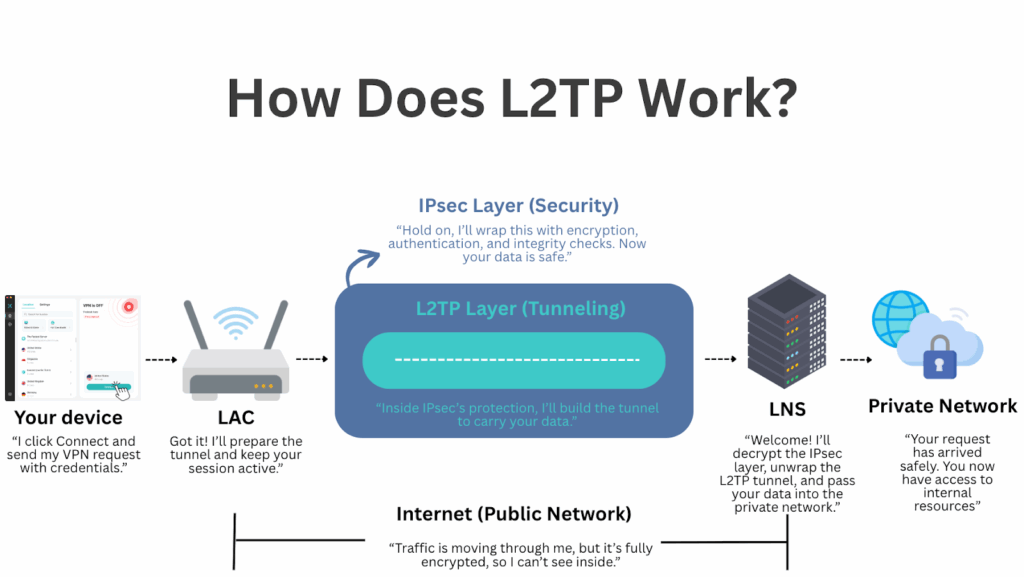

Une fois que tous les rôles sont en place, voici comment le processus de communication complet fonctionne du début à la fin :

Votre appareil → LAC → Internet → LNS → Réseau privé

- Vous commencez la connexion sur votre appareil en saisissant vos identifiants VPN. La demande est envoyée sur Internet.

- La demande atteint le LAC (le point d’accès de votre côté). Le LAC se prépare à établir un tunnel et maintient l’état de la session.

- IPsec établit le canal chiffré pour protéger la session. Cette couche sécurisée vient en premier.

- L2TP construit le tunnel à l’intérieur de cette couche chiffrée. Ce tunnel est le chemin que vos données utiliseront.

- Une fois que le trafic atteint le LNS, il déchiffre la couche IPsec externe, supprime le tunnel L2TP et transmet les données à leur destination sur le réseau privé.

- Toutes les données de retour empruntent le même chemin, suivant le tunnel crypté à l’envers.

Plutôt que deux tunnels séparés, L2TP/IPsec utilise le double encapsulage : L2TP fournit le chemin, et IPsec ajoute le verrou autour. Il offre une bonne compatibilité et sécurité, mais comme nous le verrons plus tard, il peut également introduire des problèmes de vitesse et de connectivité.

Is L2TP sécurisé en 2026 ?

Comme mentionné précédemment, L2TP seul n’est pas sécurisé, c’est pourquoi il est généralement associé à IPsec pour former L2TP/IPsec. Donc, la vraie question est : L2TP/IPsec est-il toujours sécurisé aujourd’hui ?

Toujours sécurisé, mais perdant en popularité

Lorsqu’il est correctement mis en œuvre, L2TP/IPsec est toujours considéré comme sécurisé en 2026. IPsec gère le travail de cryptage en générant des clés sécurisées lors de chaque session et en appliquant des algorithmes puissants comme AES-256 (une norme de l’industrie) ou 3DES (utilisé dans les anciens systèmes). Même si quelqu’un intercepte votre trafic, il ne pourra pas lire les données.

La connexion chiffrée comprend également des vérifications d’intégrité pour s’assurer que votre trafic n’est pas modifié ou altéré. Ces vérifications s’appliquent à la fois à vos données principales et aux informations de contrôle qui gèrent la connexion. Ces informations de contrôle sont généralement encapsulées dans quelque chose appelé PPP (Point-to-Point Protocol). Vous pouvez penser au PPP comme au conteneur intérieur qui contient vos données, un peu comme placer des documents dans une enveloppe scellée avant de les envoyer à travers le tunnel.

Pourquoi la configuration est importante

Cependant, la sécurité de L2TP/IPsec dépend de la configuration correcte. Des clés pré-partagées faibles ou une configuration négligée peuvent exposer le tunnel à des attaques. C’est pourquoi les fournisseurs de VPN et les administrateurs réseau insistent sur l’utilisation de mots de passe forts, de clés complexes et d’une configuration précise. Des allégations ont circulé selon lesquelles des agences de renseignement comme la NSA auraient pu affaiblir certaines implémentations (voir la discussion ici), mais le principal risque survient lorsque des mots de passe faibles ou des paramètres obsolètes sont utilisés. Avec un déploiement approprié, L2TP/IPsec reste sûr pour la plupart des cas d’utilisation professionnels et personnels.

Avantages et inconvénients de L2TP

Bien que L2TP/IPsec offre toujours un chiffrement fiable, ses véritables limitations aujourd’hui se résument à la vitesse et à la compatibilité. Parce que L2TP/IPsec encapsule le trafic deux fois, une fois pour le tunneling et une fois pour le chiffrement. Ce double processus consomme plus de ressources de l’appareil et augmente la surcharge, ce qui peut entraîner des vitesses plus lentes par rapport aux protocoles plus récents.

Il a également des difficultés avec les environnements réseau d’aujourd’hui. L2TP/IPsec dépend de plusieurs ports (UDP 500, 4500, 1701) et utilise le protocole ESP. Pensez aux ports comme à des « portes » que les données doivent franchir. Si un pare-feu ferme même l’une de ces portes, le trafic VPN est bloqué ou devient instable. C’est pourquoi L2TP/IPsec rencontre souvent des problèmes sur des réseaux stricts, le Wi-Fi public ou les données mobiles.

Nous pouvons donc résumer les avantages et les inconvénients de L2TP comme suit :

Avantages

Inconvénients

Par conséquent, malgré son âge, L2TP/IPsec est toujours utile dans certains scénarios. C’est une option solide pour les connexions site à site d’entreprise, les systèmes hérités ou les environnements où la compatibilité intégrée est plus importante que la vitesse.

Cependant, pour un usage personnel de VPN en 2026, notamment sur des réseaux mobiles ou restrictifs, des protocoles avancés comme WireGuard ou IKEv2 sont souvent plus adaptés. Ils offrent de meilleures performances, une configuration plus facile et une meilleure traversée des pare-feu.

Et maintenant, même les services de VPN gratuits prennent en charge ces protocoles avancés, par exemple, X-VPN vous permet de choisir WireGuard dans son plan gratuit, donc vous n’avez plus à vous fier à des options obsolètes comme L2TP.

Au fait, si vous utilisez encore L2TP/IPsec aujourd’hui, assurez-vous qu’il est correctement configuré et associé à des paramètres de cryptage solides. Sinon, il est peut-être temps de mettre à niveau.

L2TP vs Autres Protocoles VPN

Tout le monde dit que les protocoles VPN à jour sont plus rapides et plus fiables que L2TP/IPsec. Mais qu’est-ce qui les rend exactement meilleurs ? Et quels protocoles sont à la pointe aujourd’hui ? Dans cette section, nous allons comparer L2TP avec des options plus récentes comme IKEv2, WireGuard et OpenVPN, afin que vous puissiez voir les différences clairement.

L2TP vs PPTP

PPTP est l’un des plus anciens protocoles VPN. Il est rapide car il utilise un chiffrement très faible, mais cela le rend également peu sûr selon les normes actuelles. L2TP, surtout lorsqu’il est combiné avec IPsec, est beaucoup plus sûr. PPTP est désormais considéré comme obsolète, tandis que L2TP est encore utilisé dans des systèmes hérités qui nécessitent un support VPN de base.

L2TP vs IKEv2

IKEv2 est plus récent et très fiable sur les réseaux mobiles. Il se reconnecte rapidement lorsque vous passez entre le Wi-Fi et les données mobiles, ce qui le rend idéal pour les smartphones et les ordinateurs portables. Contrairement à L2TP, qui n’ajoute que le tunneling au-dessus d’IPsec, IKEv2 fait partie intégrante du cadre IPsec, lui offrant une intégration plus étroite et une gestion de la sécurité plus robuste. Pour les utilisateurs mobiles, IKEv2 est généralement le meilleur choix.

L2TP vs OpenVPN

OpenVPN est open-source, très flexible et peut fonctionner sur presque n’importe quel port, y compris TCP 443, ce qui l’aide à contourner les pare-feu et la censure. L2TP repose sur des ports et des protocoles fixes qui sont souvent bloqués. Les deux sont sécurisés, mais OpenVPN offre généralement une meilleure adaptabilité dans des environnements restrictifs.

L2TP vs SSTP

SSTP, créé par Microsoft, utilise SSL/TLS pour fournir un chiffrement fort et un passage facile à travers les pare-feu. Il fonctionne sans problème sur les systèmes Windows mais a un support limité en dehors de cet écosystème. L2TP est intégré à plus de plateformes dans l’ensemble, mais SSTP peut être plus fiable pour les déploiements uniquement sur Windows.

L2TP vs WireGuard

WireGuard est léger, extrêmement rapide et basé sur une cryptographie moderne. Son design simple réduit les frais généraux, facilite l’audit et améliore les performances. Comparé à L2TP, WireGuard offre des vitesses plus rapides, des performances plus fluides et une configuration plus simple. De nombreux experts considèrent désormais WireGuard comme le choix par défaut aujourd’hui, tandis que L2TP est principalement conservé pour la compatibilité avec les systèmes hérités ou d’entreprise.

Tableau de comparaison

Protocole | Vitesse & Performance | Niveau de sécurité | Traversée de pare-feu | Support de la plateforme | Meilleur cas d’utilisation |

|---|---|---|---|---|---|

L2TP | Plus lent (la double encapsulation ajoute une surcharge) | Aucune encryption par elle-même, sécurisée uniquement lorsqu’elle est associée à IPsec. | Faible (les ports fixes sont souvent bloqués) | Intégré dans la plupart des systèmes d’exploitation (Windows, macOS, Linux, Android, iOS) | Systèmes hérités, compatibilité d’entreprise |

PPTP | Très rapide | Insecure (chiffrement cassé) | Pauvre | Largement pris en charge mais obsolète | Pas recommandé |

IKEv2 | Rapide, stable sur mobile | Fort et entièrement intégré avec IPsec | Modéré | Prise en charge sur la plupart des systèmes d’exploitation, excellente sur mobile | Utilisateurs mobiles, appareils en itinérance |

OpenVPN | Modéré à rapide | Très fort (SSL/TLS, audité par la communauté) | Excellent (fonctionne sur n’importe quel port, TCP/UDP) | Nécessite un client tiers | VPNs personnels sécurisés, surmontez les restrictions |

SSTP | Modéré | Fort (basé sur SSL/TLS) | Fort sur Windows | Natif à Windows, limité ailleurs | Déploiements axés sur Windows |

WireGuard | Très rapide | Très fort (cryptographie avancée) | Bon (UDP uniquement, mais flexible) | Multiplateforme, léger | Choix par défaut moderne pour la vitesse et la sécurité |

Conclusion finale

À la fin de la journée, L2TP n’apporte plus grand-chose à la table, sauf sa disponibilité intégrée sur la plupart des systèmes d’exploitation. C’est bien si vous êtes coincé avec du matériel ancien ou si vous avez besoin de compatibilité, mais les fournisseurs de VPN et la plupart des utilisateurs ont déjà évolué. Aujourd’hui, des protocoles comme IKEv2, OpenVPN et WireGuard vous offrent la vitesse, la fiabilité et la sécurité que L2TP ne peut tout simplement pas égaler. Si vous choisissez un VPN en 2026, il est beaucoup plus logique d’opter pour un service à la pointe de la technologie comme X-VPN, qui prend en charge ces protocoles et fonctionne sans problème sur les appareils.

FAQs

Qu’est-ce que L2TP ?

L2TP, abréviation de Layer 2 Tunneling Protocol, crée un chemin pour que vos données se déplacent sur Internet. À lui seul, il ne fournit pas de cryptage. C’est pourquoi vous le verrez généralement associé à IPsec, une couche de sécurité qui verrouille le tunnel. Ensemble, ils sont appelés L2TP/IPsec.

L2TP crypte-t-il les données ?

L2TP établit uniquement le tunnel mais ne cache pas le contenu à l’intérieur. Pour protéger la confidentialité des informations, L2TP est presque toujours utilisé en conjonction avec IPsec. IPsec gère le chiffrement, l’authentification et les vérifications d’intégrité, garantissant que l’ensemble de la connexion VPN est suffisamment sécurisé pour un usage professionnel ou personnel.

Quels ports utilise L2TP ?

L2TP s’appuie sur UDP 1701 pour le tunneling. Lorsqu’il est utilisé avec IPsec, L2TP nécessite également UDP 500 pour définir les clés de chiffrement, UDP 4500 pour le passage à travers le NAT, et ESP (protocole 50) pour transmettre le trafic chiffré. Si l’un de ces ports est bloqué par un pare-feu, le VPN peut ne pas se connecter.

Is L2TP VPN bon ?

Cela dépend de vos besoins spécifiques. Cela peut encore être utile si vous utilisez des systèmes plus anciens, une configuration d’entreprise, ou si vous avez besoin d’un protocole intégré à la plupart des systèmes d’exploitation. Cela dit, des protocoles plus récents comme WireGuard ou IKEv2 ont tendance à être plus rapides, plus faciles à configurer et plus fiables dans des environnements réseau restreints. Pour la plupart des utilisateurs en 2026, ces protocoles couramment utilisés maintenant sont généralement le choix le plus judicieux.