IKEv2 est un protocole VPN qui crée un lien rapide, stable et sécurisé—surtout sur mobile. Il gère le « travail lourd » du chiffrement, de l’authentification et des reconnexions lorsque votre connexion est interrompue ou passe entre Wi-Fi et 4G.

Si vous avez déjà choisi IKEv2 dans votre application VPN ou vos paramètres et que vous vous êtes arrêté, incertain de ce que cela fait, vous êtes au bon endroit. Ce guide l’explique en termes simples, sans aucune supposition de connaissances techniques.

TL;DR : IKEv2 en une phrase

- IKEv2 est le protocole qui permet à votre VPN de « se serrer la main » avec un serveur de manière sécurisée, de convenir des règles de cryptage, puis de construire le tunnel qui protège vos données en ligne.

Table of Contents

Qu’est-ce que le protocole VPN IKEv2 ?

IKEv2 (Internet Key Exchange version 2) n’est pas une application ou un service VPN ; c’est l’ensemble des règles qui les sous-tend. Il gère la manière dont votre appareil et le serveur VPN communiquent de manière sécurisée : choix du chiffrement, vérification des identités et échange de clés.

Imaginez Internet comme une ville bondée. Un VPN vous offre une voie privée à travers celle-ci. Avant que cette voie ne s’ouvre, les deux côtés s’accordent sur les règles et qui peut l’utiliser. IKEv2 est le gardien – il vérifie les identités, négocie le chiffrement et définit l’itinéraire.

Pensez à IKEv2 comme le gardien : il vérifie les identités, définit le type de verrou et distribue les clés. Une fois cela fait, IPsec intervient pour construire et faire fonctionner le tunnel transportant vos données.

Lorsque vous vous connectez en utilisant IKEv2, votre appareil et le serveur :

- 1« Saluer » chacun et convenir des méthodes de cryptage.

- 2Vérifiez les identités

- 3Puis créez le canal sécurisé.

Tout cela se passe en quelques secondes, en arrière-plan. La plupart des systèmes d’exploitation majeurs, iOS, macOS et Windows, prennent déjà en charge nativement IKEv2. Pas d’application supplémentaire nécessaire.

Pourquoi devriez-vous vous soucier d’IKEv2 ?

Vous pourriez demander : maintenant que je comprends ce qu’est IKEv2, pourquoi devrais-je m’en soucier ?

Voici l’essentiel : IKEv2 rend votre expérience VPN plus fluide. Il accélère le transfert de données, aide à maintenir la fiabilité lors des changements de réseau et réduit les tracas.

Voici comment :

Connexions rapides

Moins d’étapes de poignée de main signifient des démarrages plus rapides. Vous appuyez sur « connecter » et cela fonctionne souvent simplement.

Commutation de réseau transparente

Grâce à une fonctionnalité appelée MOBIKE, le passage entre le Wi-Fi et les données mobiles ne fera pas tomber votre tunnel VPN. Idéal pour les navetteurs.

Prise en charge intégrée sur la plupart des appareils

Puisque iOS, macOS et Windows prennent en charge IKEv2 nativement, vous n’avez souvent pas besoin d’applications supplémentaires, il suffit de configurer et de partir. Android 11 et supérieur dispose également d’un support natif avec certaines limitations. Pourtant, une application gratuite comme X-VPN offre plus de fonctionnalités et élimine les tracas de la configuration manuelle.

Économe en batterie pour les appareils mobiles

Cela évite les renégociations répétées, de sorte que votre appareil mobile ne se décharge pas rapidement pendant l’utilisation du VPN.

Si vous préférez les VPN qui « fonctionnent simplement », surtout en déplacement, IKEv2 est un concurrent solide.

Comment fonctionne IKEv2 ?

Une explication simple (aucun bagage technique nécessaire)

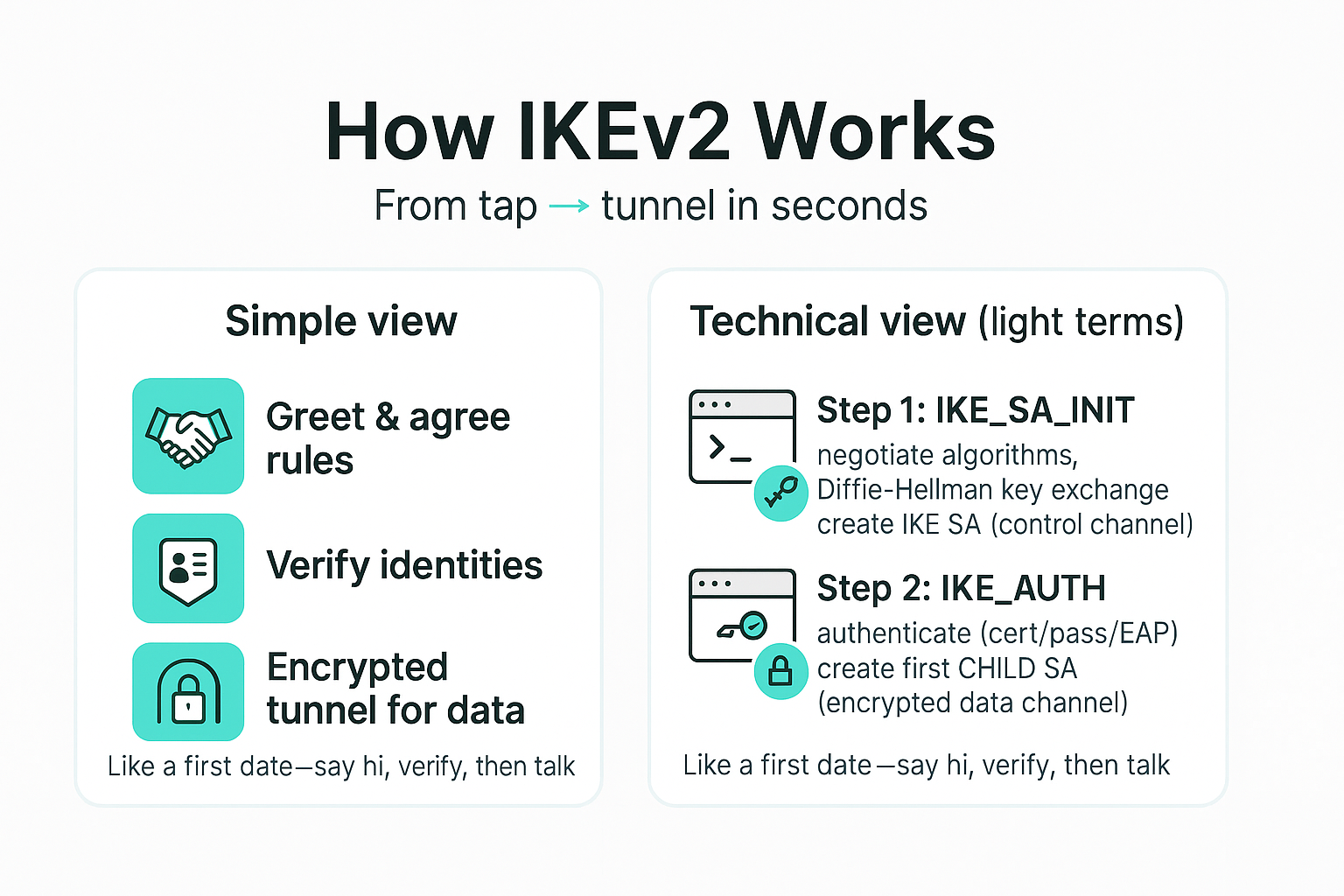

Lorsque vous appuyez sur « Connecter » sur un VPN utilisant IKEv2 :

- Votre appareil et le serveur VPN échangent des salutations, puis décident des règles comme le type de cryptage.

- Ils vérifient les identités puis construisent un tunnel sécurisé pour votre trafic Internet.

Pensez-y comme à un premier rendez-vous :

- Tu dis bonjour et tu es d’accord sur où aller.

- Vérifiez qui est qui.

- Alors assieds-toi et parle (c’est-à-dire le flux de données)

Tout cela se passe en une seconde ou deux, rapidement mais crucial pour la sécurité.

Maintenant, examinons-le avec des termes techniques légers.

IKEv2 utilise une négociation en deux étapes :

Étape 1 : IKE_SA_INIT

Les deux parties choisissent des algorithmes de chiffrement et de hachage, puis effectuent un échange de clés Diffie–Hellman. Cela met en place un « canal de contrôle » appelé IKE SA.

Étape 2 : IKE_AUTH

Ils s’authentifient (avec un certificat, un mot de passe ou EAP), puis établissent le premier tunnel de données chiffré, appelé CHILD SA.

Gestion continue

Lors de l’utilisation, ils peuvent créer de nouveaux tunnels (CREATE_CHILD_SA), échanger des messages ou faire tourner des clés (INFORMATIONAL) sans interrompre le lien.

Vous n’avez pas besoin de mémoriser les termes. Mais connaître ce processus vous aide à comprendre pourquoi IKEv2 est à la fois rapide et sûr.

Pourquoi IKEv2 est-il toujours associé à IPsec ?

IKEv2 ne fonctionne pas seul, il est presque toujours associé à IPsec. Ensemble, ils forment la colonne vertébrale de nombreux VPN : IKEv2/IPsec.

Voici comment ils répartissent le travail :

IKEv2 gère la négociation et l’authentification : décider quel chiffrement utiliser, vérifier les identités et échanger des clés.

IPsec gère vos données réelles : en cryptant votre trafic Internet et en s’assurant qu’il arrive intact.

Une analogie utile :

IKEv2 est le garde de sécurité qui vérifie votre identité et établit les règles,

IPsec est le camion blindé qui transporte vos données à travers le tunnel.

C’est pourquoi vous verrez souvent des VPN faire référence à IKEv2/IPsec, l’un établit un accord, l’autre fournit une protection. Et la plupart des systèmes modernes prennent en charge cette combinaison dès le départ.

Avantages et inconvénients de l’IKEv2 VPN

Voici un aperçu transparent : ce que fait bien IKEv2 et où il peut rencontrer des difficultés.

IKEv2 Avantages : Pourquoi les gens l’aiment

Inconvénients d’IKEv2 : Gardez cela à l’esprit

Ports IKEv2 et NAT-T : Pourquoi 500 et 4500 sont importants

Vous vous êtes déjà demandé pourquoi votre VPN fonctionne à la maison mais pas à l’école ou sur le Wi-Fi public ? La réponse réside souvent dans les ports, et IKEv2 utilise deux que vous devriez connaître : UDP 500 et UDP 4500.

Par défaut, IKEv2 envoie le trafic via le port UDP 500, ce qui est comme frapper à la porte. Si cette porte est bloquée (courant dans les environnements NAT), IKEv2 passe au port UDP 4500 en utilisant la Traversée NAT (NAT-T). Cela permet au trafic chiffré de passer à travers les routeurs et les pare-feu qui pourraient autrement le rejeter.

Si votre VPN ne se connecte jamais ou reste bloqué, il y a de fortes chances que les ports 500 ou 4500 soient bloqués. Vous n’avez rien à changer vous-même, votre VPN gère le changement. Mais pour le dépannage, se souvenir de ces deux chiffres peut souvent résoudre le mystère.

IKEv2 vs. Autres Protocoles VPN : Comparaison Rapide

Pas sûr que l’IKEv2 soit le meilleur choix ? Voici comment il se compare à ses pairs :

Protocole | Ce que c’est | Avantages | Inconvénients |

|---|---|---|---|

IKEv2/IPsec | Intégré dans la plupart des systèmes d’exploitation ; adapté aux mobiles | Rapide, stable, économe en batterie | Ports fixes vulnérables au blocage ; source fermée |

OpenVPN | Open-source, largement utilisé, très flexible | Chiffrement fort, hautement configurable | Connexions plus lentes, configuration complexe |

WireGuard | Protocole léger et moderne | Performance rapide, petite base de code, économe en batterie/efficace | Confidentialité dépendante de la configuration : mappage clé-IP ; atténuée par des clés tournantes/éphémères. |

L2TP/IPsec | Protocole hérité, désormais obsolète | Facile à déployer, pris en charge dans les anciens systèmes | Mauvaise performance, considérée comme peu sécurisée aujourd’hui |

Conclusion ?

IKEv2 fonctionne parfaitement pour les utilisateurs mobiles souhaitant des VPN fiables et peu exigeants.

OpenVPN est meilleur pour la flexibilité ou le contournement des réseaux stricts.

WireGuard excelle en performance mais n’est pas parfait pour tous les environnements.

L2TP/IPsec est principalement obsolète, utilisez-le uniquement si vous devez.

Pour qui IKEv2 est-il le meilleur ?

Toujours indécis ? Si vous correspondez à l’un de ces profils, IKEv2 pourrait être exactement ce dont vous avez besoin :

Travailleurs mobiles et navetteurs

Gardez votre VPN actif même en changeant de réseau.

Utilisateurs professionnels

Besoin d’une authentification par certificat ou d’une intégration d’entreprise ? IKEv2 le prend en charge.

Les personnes qui détestent les configurations compliquées

C’est souvent prêt à l’emploi sur les systèmes pris en charge, aucune application supplémentaire n’est nécessaire.

Voyageurs et utilisateurs distants

Reconnectez-vous rapidement après des changements ou des interruptions de réseau.

Si votre utilisation implique la mobilité et que vous préférez un minimum de tracas, IKEv2 mérite une sérieuse considération.

Essayez X-VPN avec les meilleurs protocoles VPN.

X-VPN utilise des protocoles modernes pour offrir une connexion fluide et sécurisée — idéale pour le travail, les voyages et le streaming.

Conseils de dépannage IKEv2 (Pas de jargon technique nécessaire)

Avez-vous des difficultés à faire fonctionner IKEv2 ? Essayez ces solutions rapides :

Impossible de se connecter du tout ?

Vérifiez l’adresse de votre serveur, vos identifiants ou votre certificat. Assurez-vous également que l’horloge de votre appareil est synchronisée.

Échoue toujours ?

Le serveur ne prend peut-être pas en charge MOBIKE. Essayez un autre serveur.

Bloqué sur « connexion » ?

Votre réseau peut bloquer les ports d’IKEv2, tels que UDP 500 et 4500.

Connecté mais pas d’internet ?

Vérifiez les paramètres DNS ou la configuration du tunnel fractionné. Ou si vous rencontrez des problèmes persistants et souhaitez désactiver temporairement le VPN, suivez ce guide étape par étape pour désactiver le VPN sur n’importe quel appareil.

Astuce Pro : Sur le Wi-Fi de l’école, du bureau ou public, le trafic VPN est souvent complètement bloqué. Dans de tels cas, essayez de passer à OpenVPN ou WireGuard.

Alors… Devriez-vous utiliser IKEv2 ?

Si vous êtes sur un smartphone, un Mac, un iPhone ou un appareil Windows 10, IKEv2 est souvent votre meilleur choix par défaut, il est rapide, stable et généralement prêt à l’emploi.

Cependant, dans des réseaux fortement censurés ou restrictifs, les ports UDP courants 500/4500 (NAT-T) de l’IKEv2/IPsec peuvent être filtrés ou signalés. L’obfuscation ou un protocole de secours qui prend en charge l’obfuscation (souvent OpenVPN-over-TLS ou WG-over-HTTPS/QUIC) aide à réduire le blocage.

Pour la plupart des utilisateurs, cependant, IKEv2 offre un excellent équilibre : vitesse, sécurité et simplicité, avec une configuration minimale et des performances solides au quotidien.

Un bon VPN offre plusieurs protocoles vous donnant le meilleur en termes de vitesse, de flexibilité, d’efficacité et de confidentialité.

FAQ

IKEv2 est-il une application VPN ?

Non. IKEv2 est un protocole, l’ensemble des règles que votre application ou système VPN utilise en arrière-plan pour établir des connexions sécurisées.

Is IKEv2 sûr ?

Oui, lorsqu’il est correctement mis en œuvre. Il prend en charge un chiffrement fort, des méthodes d’authentification sécurisées et la rotation des clés. Mais la sécurité dépend également de l’infrastructure de votre fournisseur de VPN.

Is IKEv2 rapide ?

Souvent oui. IKEv2 utilise moins de messages que IKEv1 et, avec MOBIKE, peut rapidement rétablir ou maintenir des sessions lorsque vous changez de réseau. La vitesse globale dépend de l’implémentation et de l’infrastructure.

Quels appareils prennent en charge IKEv2 ?

La plupart : iOS, macOS, Windows, Android et certains routeurs. Beaucoup ont un support natif, aucune application supplémentaire requise.

Pourquoi ne puis-je pas me connecter en utilisant IKEv2 parfois ?

Raisons courantes :

– Le réseau bloque UDP 500 ou 4500

– L’horloge de l’appareil est décalée

– Identifiants ou certificat incorrects

– Le serveur ne prend pas en charge MOBIKE

Comment IKEv2 se compare-t-il à OpenVPN ou WireGuard ?

– IKEv2 : rapide, stable, adapté aux mobiles, mais plus facile à bloquer

– OpenVPN : flexible, adapté au contournement, mais plus lent

– WireGuard : extrêmement rapide et simple, mais moins mature dans certains cas d’utilisation

Puis-je utiliser IKEv2 pour jouer ou diffuser ?

Oui, si votre serveur VPN est puissant. La connexion rapide et la faible latence le rendent adapté aux jeux et au streaming, en fonction de l’emplacement et de la qualité du serveur.

Dois-je configurer IKEv2 manuellement ?

Généralement non. La plupart des appareils modernes vous permettent simplement d’ajouter un profil VPN en utilisant les informations de votre fournisseur. Sur iPhone et macOS, vous pouvez le faire en quelques minutes via les paramètres.