Recientemente, a través del monitoreo de seguridad rutinario por parte de investigadores de sombrero blanco de nuestra comunidad de usuarios y el Monitor de la Dark Web integrado de X-VPN, identificamos coincidencias inusuales relacionadas con algunas cuentas de usuario en bases de datos externas.

Para garantizar la seguridad del usuario, nuestro equipo de seguridad lanzó de inmediato una investigación, y estamos compartiendo de manera transparente los resultados de nuestra investigación y las acciones recomendadas con todos los usuarios.

Table of Contents

Nuestros hallazgos

Tras la verificación cruzada a través de nuestros sistemas de monitoreo interno y la colaboración con miembros de sombrero blanco, hemos confirmado que las combinaciones de correo electrónico y contraseña de un total de 276 cuentas de X-VPN aparecen en estos conjuntos de datos de la dark web de terceros.

Aquí, deseamos confirmar 2 hechos clave para todos los usuarios:

1. Las filtraciones de credenciales son el resultado de malware que compromete los dispositivos de los usuarios.

Todas las credenciales encontradas en bases de datos del mercado negro provienen de infecciones de malware (también llamado Infostealer) en los dispositivos locales de los usuarios, lo que permite a los atacantes acceder a las contraseñas de las cuentas de X-VPN almacenadas en los navegadores.

Los vectores de infección comunes incluyen:

Cualquiera de estos comportamientos puede permitir que los Infostealers exploten vulnerabilidades y extraigan credenciales almacenadas en el navegador sin el conocimiento del usuario.

2. El malware apunta a más que solo navegadores

Es importante enfatizar que, aunque las credenciales robadas fueron recuperadas del almacenamiento de contraseñas del navegador, esto no indica una vulnerabilidad de seguridad en Chrome, Edge o cualquier otro navegador.

Advanced Infostealer escanea y roba datos locales en todo el dispositivo infectado, siendo las credenciales almacenadas en el navegador solo uno de los muchos objetivos de alto valor. Más allá de las credenciales de inicio de sesión, algunos atacantes pueden acceder directamente a bases de datos locales en los dispositivos de los usuarios, obteniendo varios datos sensibles, incluidos registros de chat, archivos y detalles bancarios.

Si fuiste afectado: Pasos inmediatos que debes tomar

Para los 276 usuarios cuya información apareció en los datos filtrados, ya hemos verificado la autenticidad de los registros y emitido notificaciones de seguridad individuales a través de Live Chat.

Si ha recibido una alerta de X-VPN, o sospecha que su cuenta puede haber sido filtrada, por favor ejecute inmediatamente los siguientes pasos para minimizar el riesgo de un uso indebido continuo de la cuenta o una mayor exposición de la privacidad:

1. Cambia tu contraseña de cuenta de X-VPN inmediatamente

Dado que las contraseñas robadas se almacenaron en texto plano dentro de los navegadores, es fundamental reemplazarlas por una nueva contraseña más fuerte lo antes posible.

- Recomendamos usar el generador de contraseñas gratuito oficial de X-VPN para crear una contraseña fuerte que sea más larga, incorpore más tipos de caracteres y sea completamente aleatoria e impredecible.

- Después de cambiar tu contraseña, X-VPN invalidará automáticamente todas las sesiones antiguas. Recuerda iniciar sesión nuevamente con tu nueva contraseña en todos los dispositivos que hayan utilizado X-VPN, incluidos computadoras, teléfonos y tabletas, para asegurarte de que todos los dispositivos estén protegidos por la nueva contraseña.

2. Realiza un escaneo completo de tu dispositivo y elimina el malware.

Debido a que las credenciales robadas provienen principalmente de infecciones por Infostealer, limpiar su dispositivo es un paso crítico para prevenir ataques adicionales.

- Utilice software antivirus profesional o herramientas antimalware para realizar un análisis completo del sistema, centrándose en detectar troyanos, registradores de teclas, scripts de inyección y procesos en segundo plano desconocidos.

- Si has instalado software pirata, aplicaciones pirateadas, trucos de juegos o paquetes no verificados, desinstálalos lo antes posible.

- Borra cachés del navegador, cookies, almacenamiento local y otros datos anormales.

- Para dispositivos que exhiben un comportamiento inusual, como anuncios emergentes frecuentes, retraso anormal del sistema o programas que se abren por sí solos, reinstalar el sistema operativo suele ser la forma más completa de limpiar las cosas.

3. Revisa y actualiza las contraseñas de otras cuentas importantes

Si su dispositivo fue infectado con un infostealer, es poco probable que la cuenta de X-VPN sea la única credencial expuesta. Las cuentas de correo electrónico, los perfiles de redes sociales, las cuentas de compras en línea y los servicios de pago a los que se accedió en el mismo dispositivo también pueden haber sido comprometidos.

- Cambia las contraseñas de estas cuentas una por una, asegurándote de que cada contraseña sea única y no similar a las demás.

- Habilite la autenticación de dos factores para mejorar aún más la seguridad.

4. Eliminar todas las contraseñas guardadas en el navegador

Por último, si estás acostumbrado a usar un gestor de contraseñas del navegador, necesitas:

- Elimina manualmente todas las contraseñas guardadas de Chrome, Edge, Firefox, Safari u otros navegadores.

- Deja de usar el administrador de contraseñas integrado del navegador y desactiva funciones como el guardado automático de contraseñas, el inicio de sesión automático y el autocompletado de formularios.

Al seguir estos pasos, reducirás significativamente el riesgo de que las credenciales sean mal utilizadas, las cuentas sean comprometidas o se produzcan más violaciones de la privacidad.

Si no te viste afectado: Medidas preventivas que puedes utilizar

Incluso si su cuenta no está actualmente listada en ningún conjunto de datos de violaciones de datos conocido, le recomendamos encarecidamente que establezca hábitos de seguridad más robustos a partir de ahora para reducir la probabilidad de enfrentar amenazas similares en el futuro.

1. Considera usar un gestor de contraseñas más seguro.

Para la gestión de contraseñas, recomendamos primero eliminar las contraseñas de servicios sensibles guardadas en su navegador, especialmente aquellas asociadas con VPNs, cuentas de correo electrónico, servicios financieros y plataformas de redes sociales.

Si necesitas ayuda para recordar contraseñas complejas, considera adoptar un administrador de contraseñas profesional. A diferencia de las herramientas basadas en navegadores, estas suelen emplear una arquitectura de seguridad que combina una contraseña maestra con claves derivadas de forma independiente. Incluso si el sistema operativo sufre un compromiso parcial, la bóveda de contraseñas permanece protegida por un cifrado independiente, formando una segunda línea de defensa.

2. Descargue software solo de fuentes confiables y oficiales.

Todas las descargas y actualizaciones de software deben restringirse a canales oficiales o plataformas de confianza siempre que sea posible. Evite usar software pirata, herramientas crackeadas o cualquier paquete de instalación de fuentes desconocidas. Numerosos casos de infecciones por Infostealer están estrechamente relacionados con dichos canales no oficiales.

3. Mantenga los sistemas y aplicaciones actualizados

Mantener actualizaciones oportunas para sistemas operativos, navegadores y software de seguridad también es crítico. Parchear vulnerabilidades conocidas reduce significativamente la tasa de éxito del malware que explota debilidades en sistemas desactualizados.

4. Protección Mejorada: ¿Cómo te protege X-VPN?

Más allá de las medidas de seguridad estándar mencionadas anteriormente, como usuario de X-VPN, también puedes acceder a un conjunto de herramientas de seguridad que ofrecen una protección de riesgos más completa que las VPNs tradicionales.

X-VPN siempre se ha comprometido a ofrecer servicios de encriptación de datos robustos y enmascaramiento de direcciones IP. Sin embargo, reconocemos que la encriptación VPN por sí sola no puede prevenir intrusiones de virus, ataques de phishing o descargas dañinas.

Por lo tanto, a principios de 2025, X-VPN lanzó oficialmente un sistema completo de protección de seguridad que abarca “detección de problemas—bloqueo de amenazas—prevención de infecciones.” Esta solución ayuda a los usuarios a reducir la probabilidad de que ocurran tales incidentes de seguridad en entornos de red del mundo real.

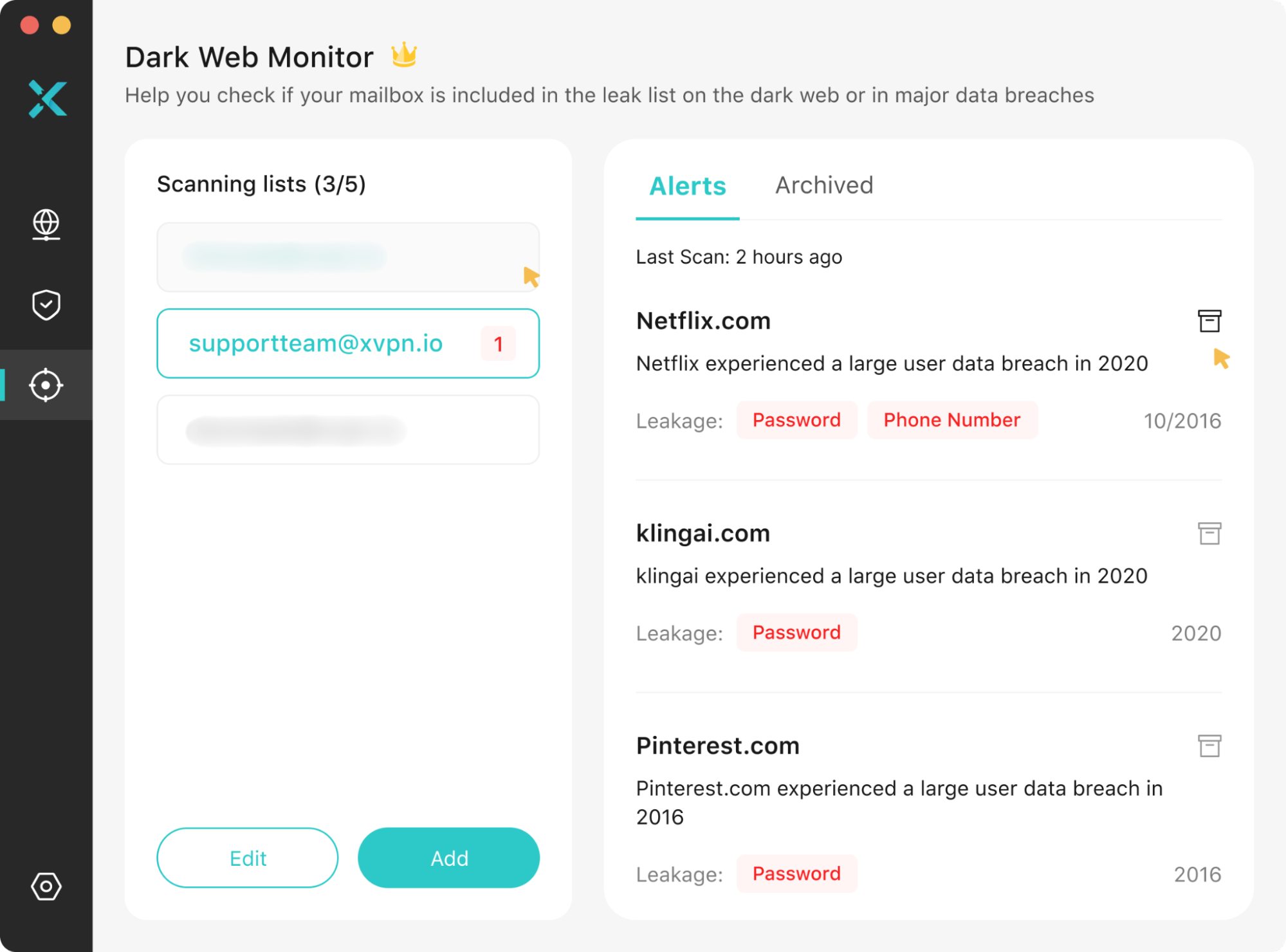

Monitoreo de la Dark Web

Dark Web Monitor es el componente clave que nos permitió detectar las violaciones de datos de los usuarios de inmediato durante este incidente.

Esta función monitorea continuamente las bases de datos de filtraciones de la dark web, comparando la información de la cuenta con las direcciones de correo electrónico registradas de los usuarios. Al detectar datos potencialmente comprometidos, el sistema emite rápidamente alertas de seguridad instándote a cambiar las contraseñas de inmediato, revisar la actividad de inicio de sesión en los servicios afectados y tomar más acciones correctivas según sea necesario para prevenir una mayor exposición de datos o pérdidas financieras.

La versión actual orientada al usuario admite la vinculación de hasta 5 direcciones de correo electrónico. Esto significa que puedes establecer un monitoreo unificado de riesgos en la dark web para tu cuenta de VPN, correo electrónico principal y otros servicios críticos simultáneamente.

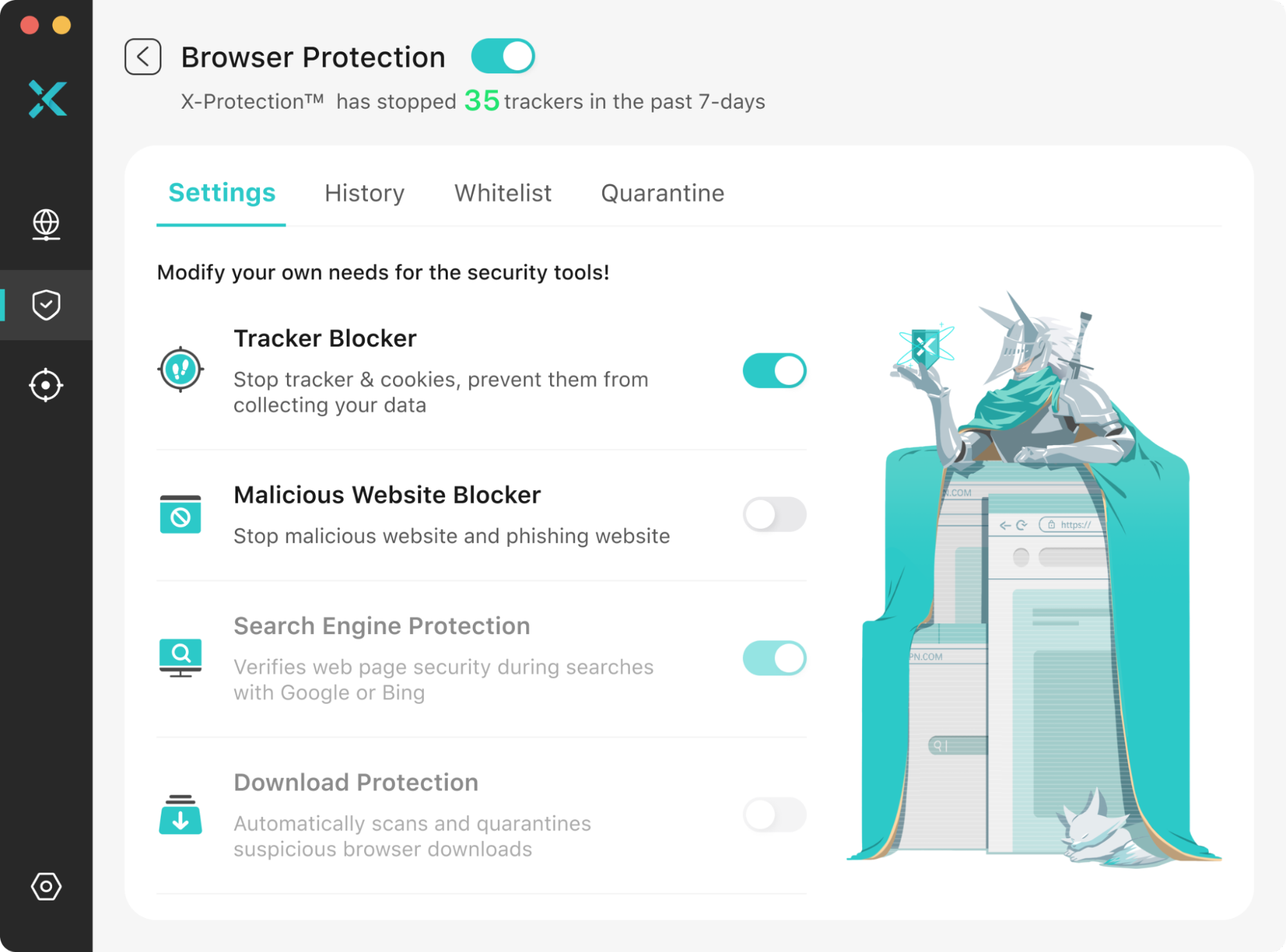

Protección del Navegador

Protección del Navegador es un conjunto de seguridad integral proporcionado por X-VPN, que comprende 4 herramientas principales diseñadas para interceptar proactivamente los riesgos potenciales en la navegación segura diaria, reducir los vectores de infección de malware y proporcionar un escudo de privacidad mejorado para su experiencia en línea.

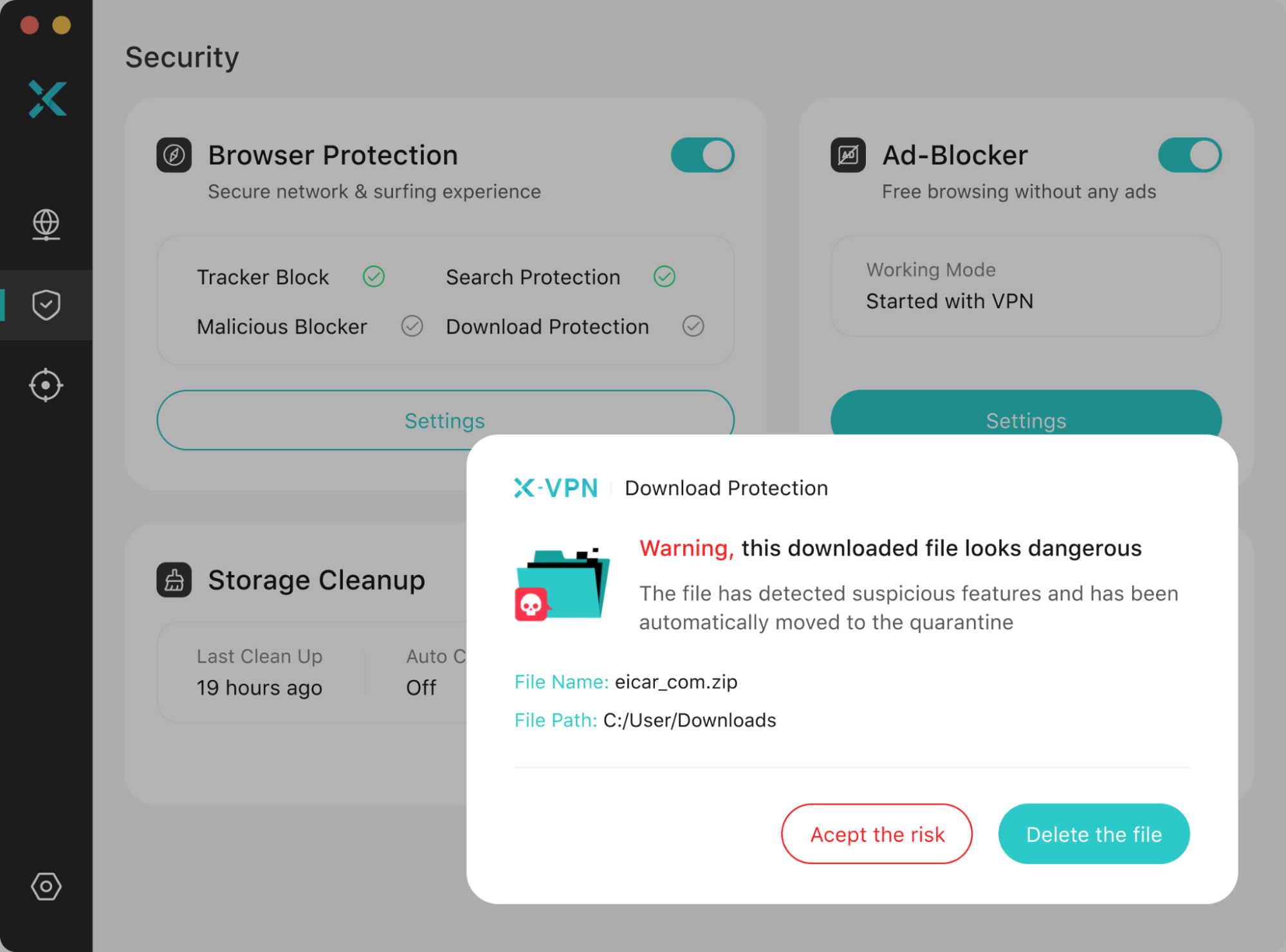

Dentro de este conjunto, Protección de Descargas es particularmente crítica para el incidente discutido en este informe. El punto de entrada más común para Infostealer se disfraza como software ordinario, herramientas pirateadas o archivos de descarga aparentemente inofensivos. La Protección de Descargas interviene automáticamente en el momento en que descargas un archivo en línea, realizando análisis en tiempo real de todas las descargas y comparando sus características con una extensa base de datos de malware.

Al detectar paquetes de instalación sospechosos o archivos que exhiben características similares a troyanos, los aísla antes de que lleguen a su sistema y emite inmediatamente una alerta de seguridad para evitar que instale sin saber programas que contengan Infostealer u otros scripts maliciosos. Al bloquear archivos peligrosos en la etapa de descarga, la Protección de Descargas reduce significativamente la probabilidad de que las credenciales de la cuenta sean robadas en la fuente.

Más allá del filtrado de descargas, las otras características de la Protección del Navegador X-VPN brindan salvaguardias esenciales para su dispositivo y privacidad:

- Bloqueador de rastreadores: Ayuda a protegerte de varios rastreadores desplegados por otros sitios web, evitando que terceros analicen tu comportamiento en línea a través de cookies, scripts o parámetros de URL.

- Bloqueador Malicioso: Bloquea proactivamente el acceso a sitios web conocidos por ser dañinos o de alto riesgo, minimizando significativamente su exposición a descargas de virus y ataques de phishing.

- Protección de Búsqueda: Preetiqueta el estado de seguridad de los resultados del motor de búsqueda, brindándote mayor claridad antes de hacer clic en un enlace.

Estos mecanismos de protección no dependen de la capacidad de cifrado del VPN, lo que significa que pueden funcionar de manera independiente, ya sea que la conexión VPN esté activada o desactivada. Recomendamos encarecidamente a los usuarios que mantengan habilitado el conjunto de Protección del Navegador durante la navegación web diaria. Esto permite que X-VPN proteja continuamente su dispositivo de intentos de seguimiento, sitios maliciosos y posibles infecciones de malware.

Tenga en cuenta que estas herramientas de seguridad adicionales están disponibles actualmente solo en los clientes de Windows y macOS de X-VPN y están incluidas en el plan premium.

Los usuarios gratuitos que deseen acceder a la suite completa, incluyendo Dark Web Monitor, Browser Protection y más herramientas como Ad Blocker y Storage Cleanup, pueden actualizar a un plan de pago—comenzando desde $2.99/mes. Esto te permite disfrutar de un servicio VPN rápido y estable mientras obtienes una protección de seguridad más sistemática.

Antecedentes: Un aumento global en el robo de credenciales impulsado por malware

En los últimos años, una categoría de programas maliciosos diseñados específicamente para robar información sensible de los usuarios ha ganado popularidad rápidamente. Comúnmente conocidos como Infostealers, y conocidos en los círculos de cibercriminalidad rusa como stylers (стилеры), estas amenazas no representan un solo virus, sino más bien una vasta y constantemente evolucionando familia de malware, que incluye, entre otros, RedLine, Raccoon y Vidar.

Estos troyanos operan de maneras muy similares, involucrando típicamente los siguientes pasos:

Paso 1. Infectar computadoras o navegadores a través de enlaces de phishing, software pirateado, instaladores maliciosos u otras descargas dañinas.

Paso 2. Exportar datos locales, incluidos las credenciales de inicio de sesión almacenadas en el navegador, la información de autocompletar, las cookies y el historial de navegación.

Paso 3. Escanee la información del sistema, como direcciones IP, versiones del sistema operativo y huellas digitales de hardware.

Paso 4. Reúne detalles de la aplicación del usuario y del archivo, incluyendo registros de chat, datos de correo electrónico e incluso información de tarjetas de crédito.

Paso 5. Finalmente, empaqueta todos los datos robados en archivos de registro y transfierelos de vuelta al servidor del atacante.

Estos archivos de registro se llaman registros de Stealer y se venden como productos en la dark web, foros subterráneos y canales de Telegram, y se utilizan con frecuencia para fraudes financieros, robo de fondos y otras actividades criminales maliciosas.

Alrededor de febrero de 2025, un canal de Telegram llamado Alen Txtbase llamó la atención de la comunidad de seguridad. Este canal publicaba constantemente varios registros de robos y los vendía a través de un modelo de suscripción para obtener ganancias. Según The Register, el volumen total de datos registrados ha alcanzado la asombrosa cifra de 1.5TB, conteniendo 23 mil millones de líneas de datos de registros robados. Cada línea típicamente consiste en un correo electrónico/nombre de usuario, contraseña, sitio web o aplicación de origen, y otros metadatos.

Sin embargo, es crucial enfatizar:

Antes de Alen Txtbase, una colección de registros de Stealer igualmente controvertida emergió en 2023, conocida como Naz.API. Su contenido fue posteriormente analizado por la comunidad de seguridad e importado a varias plataformas de consulta de filtraciones de datos, como Have I Been Pwned.

Una parte significativa del actual conjunto de datos Alen Txbase de 1.5TB consiste en datos filtrados más antiguos de Naz.API y otros datos filtrados. Después de la deduplicación por HIBP, los registros del Alen Txbase Stealer identificaron un total de 284 millones de direcciones de correo electrónico únicas.

Dada la enorme escala y los diversos orígenes de la base de datos, numerosas empresas y proveedores de servicios descubrieron las credenciales de sus usuarios dentro de estos registros. Fue durante este incidente que X-VPN identificó que algunas credenciales de inicio de sesión de usuarios fueron comprometidas, lo que nos llevó a emitir proactivamente este aviso de seguridad.

Lectura adicional: Riesgos potenciales de los administradores de contraseñas del navegador

Aunque esta exposición de credenciales no fue causada por ninguna vulnerabilidad del navegador, resalta una realidad importante: el uso habitual de los administradores de contraseñas integrados en navegadores como Chrome, Safari, Edge y Firefox puede, de hecho, amplificar las pérdidas incurridas cuando el malware explota con éxito las vulnerabilidades.

El propósito principal de los administradores de contraseñas basados en navegadores es ayudar a los usuarios a recordar credenciales y permitir inicios de sesión rápidos, no resistir ataques de malware y troyanos. En comparación con los administradores de contraseñas profesionales, la mayor desventaja de las herramientas integradas en los navegadores—además de carecer de muchas características de seguridad avanzadas y controles de acceso estrictos—es su modelo de seguridad relativamente simple.

Muchos navegadores dependen de cuentas del sistema o cuentas del navegador como la raíz de cifrado en lugar de una clave maestra dedicada para proteger los cofres de contraseñas de los usuarios. Por ejemplo:

- Chrome y Edge utilizan mecanismos de cifrado del sistema operativo como DPAPI de Windows y el llavero de macOS.

- Safari depende de llavero de macOS/iOS.

- Las funciones de sincronización entre dispositivos se basan en cuentas de Google, Apple o Microsoft.

Desde una perspectiva de arquitectura de seguridad, esto significa que la encriptación que protege los almacenes de contraseñas del navegador a menudo está directamente vinculada a la seguridad de la cuenta de inicio de sesión del sistema en sí. Una vez que un atacante obtiene privilegios del sistema a través de un troyano o roba con éxito las credenciales de inicio de sesión del sistema, generalmente puede descifrar el bóveda de contraseñas del navegador localmente, accediendo así a todas las credenciales de cuenta almacenadas.

Esta característica arquitectónica es una de las razones principales detrás de la amplia exposición observada en las violaciones de credenciales de navegadores de terceros. Una vez que un dispositivo está comprometido, el almacenamiento de contraseñas del navegador se convierte en un objetivo fácil y valioso para los infostealers, independientemente de cuán seguro crea el usuario que es su navegador.

Por lo tanto, aconsejamos constantemente a todos los usuarios que nunca guarden contraseñas en ningún navegador de terceros, especialmente aquellas asociadas con cuentas críticas.

Nuestro Compromiso Continuo con la Seguridad y Privacidad del Usuario

Este incidente de violaciones de credenciales de navegadores de terceros sirve como un recordatorio contundente: la seguridad de tus dispositivos, los hábitos de gestión de contraseñas y la protección general de la privacidad están intrínsecamente interconectados. Incluso cuando un servicio de VPN mantiene estándares de seguridad estrictos, las credenciales almacenadas localmente en un dispositivo comprometido aún pueden ser robadas sin ser notadas.

En el futuro, X-VPN continuará confiando en Dark Web Monitor, Browser Protection y un marco de colaboración de seguridad en múltiples capas para proporcionar a nuestros usuarios una protección de seguridad más proactiva, transparente y verificable. Siempre estamos comprometidos a tomar medidas inmediatas siempre que se detecten riesgos potenciales, proporcionando alertas oportunas y soluciones claras y accionables.

Nuestra misión va mucho más allá de ofrecer un producto VPN, sino que consiste en hacer todo lo posible para ayudar a cada usuario a proteger mejor su privacidad y seguridad en el complejo y siempre cambiante entorno en línea.

Si tiene alguna preocupación de seguridad o desea compartir sugerencias, no dude en ponerse en contacto con nosotros en: security@xvpn.io.

Sinceros agradecimientos a todos los usuarios por su apoyo,

El equipo de X-VPN