Récemment, grâce à la surveillance de sécurité de routine effectuée par des chercheurs white-hat de notre communauté d’utilisateurs et au Dark Web Monitor intégré de X-VPN, nous avons identifié des correspondances inhabituelles liées à certains comptes utilisateurs dans des bases de données externes.

Pour garantir la sécurité des utilisateurs, notre équipe de sécurité a immédiatement lancé une enquête, et nous partageons de manière transparente les résultats de notre enquête et les actions recommandées avec tous les utilisateurs.

Table of Contents

Nos résultats

Suite à une vérification croisée via nos systèmes de surveillance internes et en collaboration avec des membres white-hat, nous avons confirmé que les combinaisons d’e-mails et de mots de passe pour un total de 276 comptes X-VPN apparaissent dans ces ensembles de données du dark web tiers.

Ici, nous souhaitons confirmer 2 faits clés pour tous les utilisateurs :

1. Les fuites d’identifiants résultent de logiciels malveillants compromettant les appareils des utilisateurs.

Tous les identifiants trouvés dans les bases de données du marché noir proviennent d’infections par des logiciels malveillants (également appelés Infostealer) sur les appareils locaux des utilisateurs, permettant aux attaquants d’accéder aux mots de passe des comptes X-VPN stockés dans les navigateurs.

Les vecteurs d’infection courants incluent :

Chacun de ces comportements peut permettre aux Infostealers d’exploiter des vulnérabilités et d’extraire des identifiants stockés dans le navigateur sans que l’utilisateur en ait connaissance.

2. Le logiciel malveillant cible plus que de simples navigateurs.

Il est important de souligner que bien que les identifiants volés aient été récupérés à partir du stockage de mots de passe du navigateur, cela n’indique pas une vulnérabilité de sécurité dans Chrome, Edge ou tout autre navigateur.

Advanced Infostealer analyse et vole les données locales sur l’ensemble de l’appareil infecté, les identifiants stockés dans le navigateur n’étant qu’une des nombreuses cibles de grande valeur. Au-delà des identifiants de connexion, certains attaquants peuvent accéder directement aux bases de données locales sur les appareils des utilisateurs, obtenant diverses données sensibles, y compris les journaux de discussion, les fichiers et les détails bancaires.

Si vous avez été affecté : étapes immédiates à suivre

Pour les 276 utilisateurs dont les informations sont apparues dans les données divulguées, nous avons déjà vérifié l’authenticité des enregistrements et émis des notifications de sécurité individuelles via Live Chat.

Si vous avez reçu une alerte de X-VPN, ou si vous soupçonnez que votre compte a pu être compromis, veuillez immédiatement exécuter les étapes suivantes pour minimiser le risque d’une utilisation abusive continue de votre compte ou d’une exposition supplémentaire de votre vie privée :

1. Changez immédiatement le mot de passe de votre compte X-VPN

Puisque les mots de passe volés étaient stockés en texte clair dans les navigateurs, il est essentiel de les remplacer par un nouveau mot de passe plus fort dès que possible.

- Nous vous recommandons d’utiliser le générateur de mots de passe gratuit officiel de X-VPN pour créer un mot de passe fort qui soit plus long, intègre plus de types de caractères et soit complètement aléatoire et imprévisible.

- Après avoir changé votre mot de passe, X-VPN invalidera automatiquement toutes les anciennes sessions. N’oubliez pas de vous reconnecter avec votre nouveau mot de passe sur tous les appareils ayant utilisé X-VPN, y compris les ordinateurs, les téléphones et les tablettes, pour garantir que tous les appareils sont protégés par le nouveau mot de passe.

2. Effectuez une analyse complète de votre appareil et supprimez les logiciels malveillants.

Parce que les identifiants volés proviennent principalement d’infections par Infostealer, nettoyer votre appareil est une étape cruciale pour prévenir d’autres attaques.

- Utilisez un logiciel antivirus professionnel ou des outils anti-malware pour effectuer une analyse complète du système, en vous concentrant sur la détection des chevaux de Troie, des enregistreurs de frappe, des scripts d’injection et des processus d’arrière-plan inconnus.

- Si vous avez installé des logiciels piratés, des applications contrefaites, des triches de jeux ou des paquets non vérifiés, désinstallez-les dès que possible.

- Efface les caches du navigateur, les cookies, le stockage local et d’autres données anormales.

- Pour les appareils présentant un comportement inhabituel, comme des publicités pop-up fréquentes, un ralentissement anormal du système ou des programmes s’ouvrant d’eux-mêmes, réinstaller le système d’exploitation est souvent le moyen le plus complet de nettoyer les choses.

3. Révisez et mettez à jour les mots de passe pour d’autres comptes importants

Si votre appareil a été infecté par un infostealer, il est peu probable que le compte X-VPN soit le seul identifiant exposé. Les comptes de messagerie, les profils de médias sociaux, les comptes de shopping en ligne et les services de paiement accessibles sur le même appareil ont également pu être compromis.

- Changez les mots de passe de ces comptes un par un, en veillant à ce que chaque mot de passe soit unique et différent des autres.

- Activez l’authentification à deux facteurs pour renforcer la sécurité.

4. Supprimer tous les mots de passe enregistrés par le navigateur

Enfin, si vous êtes habitué à utiliser un gestionnaire de mots de passe de navigateur, vous devez :

- Supprimez manuellement tous les mots de passe enregistrés de Chrome, Edge, Firefox, Safari ou d’autres navigateurs.

- Arrêtez d’utiliser le gestionnaire de mots de passe intégré du navigateur et désactivez des fonctionnalités comme l’enregistrement automatique des mots de passe, la connexion automatique et le remplissage automatique des formulaires.

En suivant ces étapes, vous réduirez considérablement le risque que les identifiants soient mal utilisés, que les comptes soient compromis ou que d’autres violations de la vie privée se produisent.

Si vous n’avez pas été affecté : Mesures préventives que vous pouvez utiliser

Même si votre compte n’est actuellement pas répertorié dans des ensembles de données de violations de données connus, nous vous recommandons fortement d’établir des habitudes de sécurité plus robustes dès maintenant pour réduire la probabilité de rencontrer des menaces similaires à l’avenir.

1. Envisagez d’utiliser un gestionnaire de mots de passe plus sécurisé.

Pour la gestion des mots de passe, nous recommandons d’abord de supprimer les mots de passe de services sensibles enregistrés dans votre navigateur, en particulier ceux associés aux VPN, aux comptes de messagerie, aux services financiers et aux plateformes de médias sociaux.

Si vous avez besoin d’aide pour vous souvenir de mots de passe complexes, envisagez d’adopter un gestionnaire de mots de passe professionnel. Contrairement aux outils basés sur les navigateurs, ceux-ci utilisent généralement une architecture de sécurité combinant un mot de passe principal avec des clés dérivées de manière indépendante. Même si le système d’exploitation subit un compromis partiel, le coffre-fort de mots de passe reste protégé par un chiffrement indépendant, formant une seconde ligne de défense.

2. Téléchargez des logiciels uniquement à partir de sources fiables et officielles.

Tous les téléchargements et mises à jour de logiciels doivent être limités aux canaux officiels ou aux plateformes de confiance dans la mesure du possible. Évitez d’utiliser des logiciels piratés, des outils crackés ou des packages d’installation provenant de sources inconnues. De nombreux cas d’infections par des Infostealers sont étroitement liés à de tels canaux non officiels.

3. Gardez les systèmes et les applications à jour

Maintenir des mises à jour en temps opportun pour les systèmes d’exploitation, les navigateurs et les logiciels de sécurité est également crucial. Corriger les vulnérabilités connues réduit considérablement le taux de réussite des logiciels malveillants exploitant les faiblesses des systèmes obsolètes.

4. Protection Améliorée : Comment X-VPN vous protège-t-il ?

Au-delà des mesures de sécurité standard mentionnées ci-dessus, en tant qu’utilisateur d’X-VPN, vous pouvez également accéder à une suite d’outils de sécurité qui offrent une protection contre les risques plus complète que celle des VPN traditionnels.

X-VPN s’est toujours engagé à fournir des services de cryptage de données robustes et de masquage d’adresse IP. Cependant, nous reconnaissons que le cryptage VPN à lui seul ne peut pas prévenir les intrusions de virus, les attaques de phishing ou les téléchargements nuisibles.

Par conséquent, début 2025, X-VPN a officiellement lancé un système complet de protection de la sécurité couvrant “detection de problèmes—blocage des menaces—prévention des infections.” Cette solution aide les utilisateurs à réduire la probabilité de tels incidents de sécurité se produisant dans des environnements réseau réels.

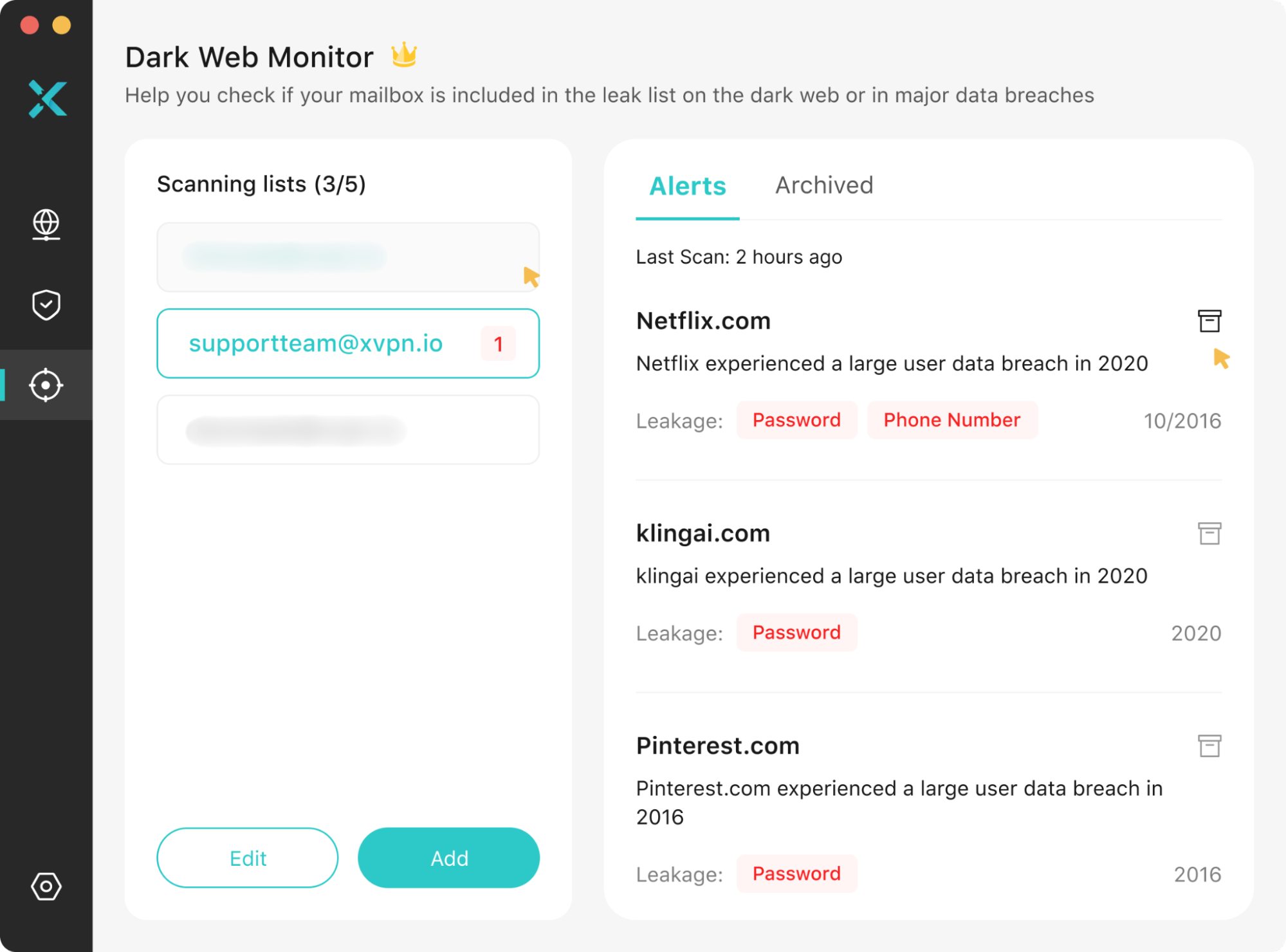

Surveillance du Dark Web

Dark Web Monitor est le composant clé qui nous a permis de détecter immédiatement les violations de données des utilisateurs lors de cet incident.

Cette fonctionnalité surveille en continu les bases de données de fuites du dark web, en faisant correspondre les informations de compte avec les adresses e-mail enregistrées des utilisateurs. Lorsqu’elle détecte des données potentiellement compromises, le système émet rapidement des alertes de sécurité vous incitant à changer immédiatement vos mots de passe, à examiner l’activité de connexion sur les services concernés et à prendre d’autres mesures correctives si nécessaire pour prévenir toute exposition supplémentaire des données ou perte financière.

La version actuelle destinée aux utilisateurs prend en charge la liaison de jusqu’à 5 adresses e-mail. Cela signifie que vous pouvez établir une surveillance unifiée des risques du dark web pour votre compte VPN, votre e-mail principal et d’autres services critiques simultanément.

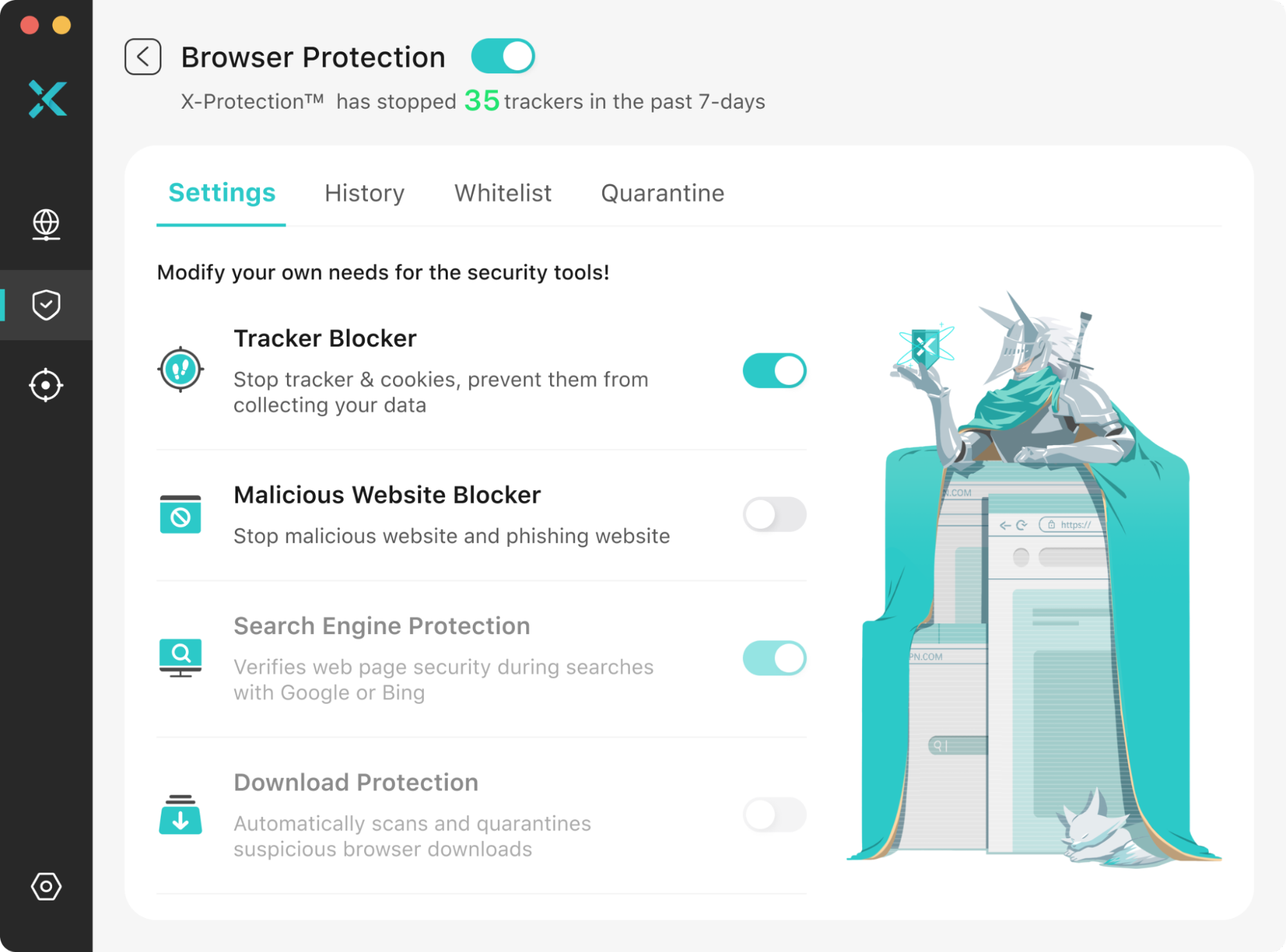

Protection du navigateur

Browser Protection est une suite de sécurité complète fournie par X-VPN, comprenant 4 outils principaux conçus pour intercepter de manière proactive les risques potentiels lors de la navigation sécurisée quotidienne, réduire les vecteurs d’infection par des logiciels malveillants et offrir un bouclier de confidentialité amélioré pour votre expérience en ligne.

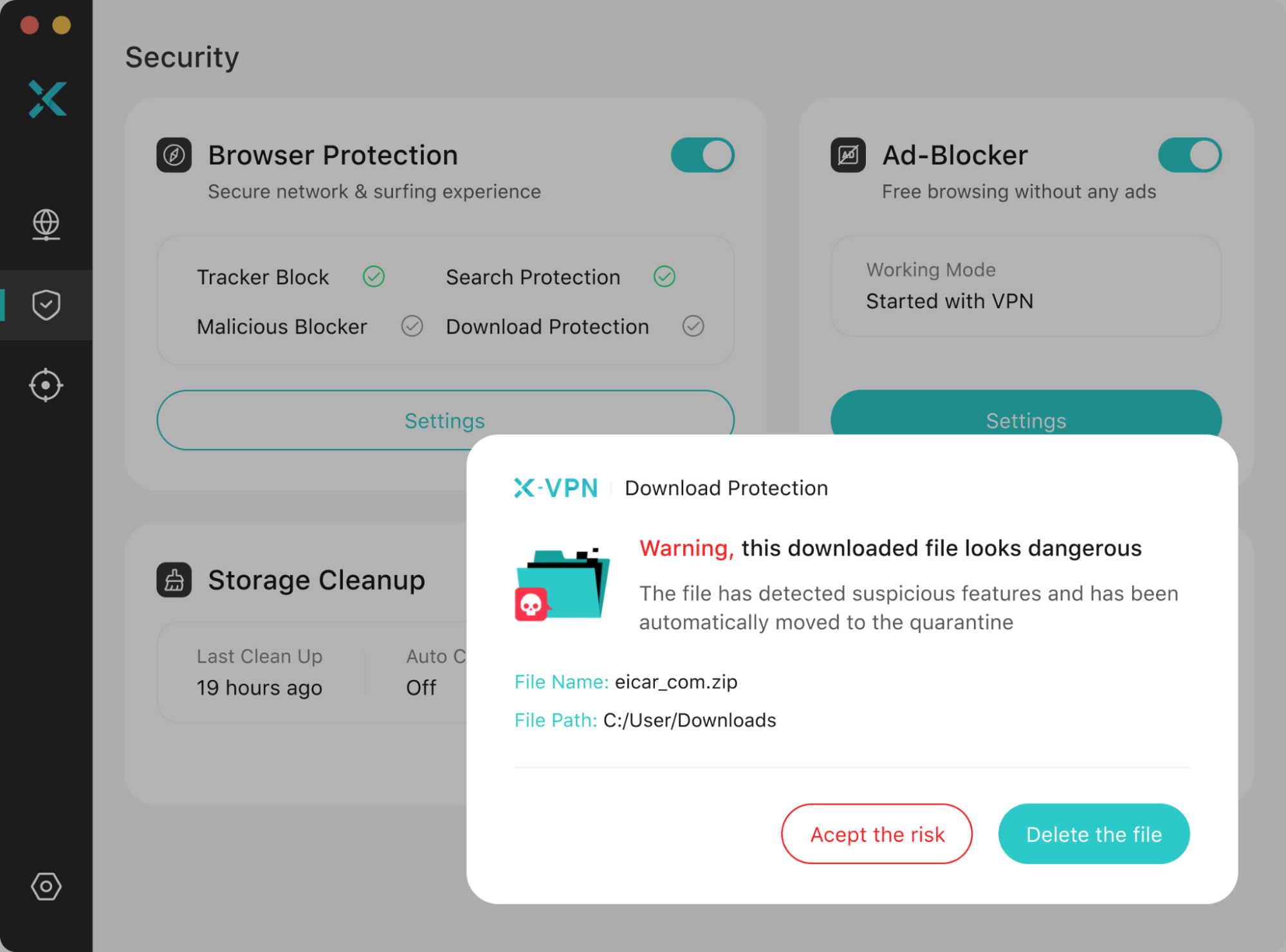

Dans cette suite, Download Protection est particulièrement critique pour l’incident discuté dans ce rapport. Le point d’entrée le plus courant pour Infostealer se cache sous des logiciels ordinaires, des outils piratés ou des fichiers de téléchargement apparemment inoffensifs. Download Protection intervient automatiquement au moment où vous téléchargez un fichier en ligne, effectuant des analyses en temps réel sur tous les téléchargements et comparant leurs caractéristiques avec une vaste base de données de logiciels malveillants.

Lorsqu’il détecte des packages d’installation ou des fichiers suspects présentant des caractéristiques similaires à celles des chevaux de Troie, il les isole avant qu’ils n’atteignent votre système et émet immédiatement une alerte de sécurité pour vous empêcher d’installer sans le savoir des programmes contenant Infostealer ou d’autres scripts malveillants. En bloquant les fichiers dangereux au stade du téléchargement, la Protection de Téléchargement réduit considérablement la probabilité que des identifiants de compte soient volés à la source.

Au-delà du filtrage des téléchargements, les autres fonctionnalités de la protection du navigateur X-VPN offrent des protections essentielles pour votre appareil et votre vie privée :

- Bloc de suivi : Aide à vous protéger contre divers trackers déployés par d’autres sites web, empêchant les tiers d’analyser votre comportement en ligne via des cookies, des scripts ou des paramètres d’URL.

- Malicious Blocker : Bloque l’accès aux sites Web connus pour être nuisibles ou à haut risque, minimisant ainsi considérablement votre exposition aux téléchargements de virus et aux attaques de phishing.

- Protection de recherche : Pré-étiquette le statut de sécurité des résultats des moteurs de recherche, vous offrant une plus grande clarté avant de cliquer sur un lien.

Ces mécanismes de protection ne dépendent pas de la capacité de cryptage du VPN, ce qui signifie qu’ils peuvent tous fonctionner indépendamment, que la connexion VPN soit activée ou désactivée. Nous recommandons fortement aux utilisateurs de garder la suite de protection du navigateur activée lors de la navigation quotidienne sur le web. Cela permet à X-VPN de protéger en continu votre appareil contre les tentatives de suivi, les sites malveillants et les infections potentielles par des logiciels malveillants.

Veuillez noter que ces outils de sécurité supplémentaires ne sont actuellement disponibles que dans les clients Windows et macOS de X-VPN et sont inclus dans le plan premium.

Les utilisateurs gratuits souhaitant accéder à l’ensemble des fonctionnalités, y compris le Dark Web Monitor, la protection du navigateur et d’autres outils comme le bloqueur de publicités et le nettoyage de stockage, peuvent passer à un plan payant—à partir de seulement $2.99/mo. Cela vous permet de profiter d’un service VPN rapide et stable tout en bénéficiant d’une protection de sécurité plus systématique.

Contexte : Une augmentation mondiale du vol d’identifiants alimentée par des logiciels malveillants

Ces dernières années, une catégorie de programmes malveillants spécifiquement conçus pour voler les informations sensibles des utilisateurs a rapidement gagné en popularité. Communément appelés Infostealers, et connus dans les cercles de cybercriminalité russes sous le nom de stylers (стилеры), ces menaces ne représentent pas un virus unique mais plutôt une vaste famille de logiciels malveillants en constante évolution, y compris mais sans s’y limiter RedLine, Raccoon et Vidar.

Ces chevaux de Troie fonctionnent de manière très similaire, impliquant généralement les étapes suivantes :

Étape 1. Infecter les ordinateurs ou les navigateurs via des liens de phishing, des logiciels piratés, des installateurs malveillants ou d’autres téléchargements nuisibles.

Étape 2. Exportez les données locales, y compris les identifiants de connexion stockés dans le navigateur, les informations de remplissage automatique, les cookies et l’historique de navigation.

Étape 3. Analysez les informations système telles que les adresses IP, les versions du système d’exploitation et les empreintes matérielles.

Étape 4. Rassemblez les détails de l’application utilisateur et des fichiers, y compris les journaux de chat, les données d’e-mail et même les informations de carte de crédit.

Étape 5. Enfin, regroupez toutes les données volées dans des fichiers journaux et transmettez-les au serveur de l’attaquant.

Ces fichiers journaux sont appelés journaux de voleur et sont vendus comme des produits sur le dark web, des forums souterrains et des chaînes Telegram, et sont fréquemment utilisés pour la fraude financière, le vol de fonds et d’autres activités criminelles malveillantes.

En février 2025, un canal Telegram nommé Alen Txtbase a attiré l’attention de la communauté de la sécurité. Ce canal publiait régulièrement divers journaux de voleurs et les vendait par le biais d’un modèle d’abonnement pour réaliser des bénéfices. Selon The Register, le volume total de données enregistrées a atteint un incroyable 1,5 To, contenant 23 milliards de lignes de données de journaux volés. Chaque ligne se compose généralement d’un e-mail/nom d’utilisateur, d’un mot de passe, d’un site web ou d’une application source, et d’autres métadonnées.

Cependant, il est crucial de souligner :

Avant Alen Txtbase, une collection de journaux de Stealer tout aussi controversée a émergé en 2023, connue sous le nom de Naz.API. Son contenu a ensuite été analysé par la communauté de la sécurité et importé dans diverses plateformes de requêtes de violations de données, telles que Have I Been Pwned.

Une part importante de l’actuel ensemble de données Alen Txbase de 1,5 To est constituée de données reconditionnées de Naz.API et d’autres données anciennes divulguées. Après dé-duplication par HIBP, les journaux du voleur Alen Txbase ont identifié un total de 284 millions d’adresses e-mail uniques.

Étant donné l’énorme échelle de la base de données et ses origines diverses, de nombreuses entreprises et fournisseurs de services ont découvert les identifiants de leurs utilisateurs dans ces journaux. C’est lors de cet incident qu’X-VPN a identifié que certains identifiants de connexion d’utilisateurs avaient été compromis, ce qui nous a incités à émettre proactivement cet avis de sécurité.

Lectures complémentaires : Risques potentiels des gestionnaires de mots de passe de navigateur

Bien que cette exposition de données d’identification n’ait pas été causée par une vulnérabilité du navigateur, elle met en évidence une réalité importante : l’utilisation habituelle des gestionnaires de mots de passe intégrés dans des navigateurs comme Chrome, Safari, Edge et Firefox peut effectivement amplifier les pertes subies lorsque des logiciels malveillants exploitent avec succès des vulnérabilités.

Le but principal des gestionnaires de mots de passe basés sur le navigateur est d’aider les utilisateurs à se souvenir de leurs identifiants et à permettre des connexions rapides, et non de résister aux attaques de logiciels malveillants et de chevaux de Troie. Comparés aux gestionnaires de mots de passe professionnels, le plus grand inconvénient des outils intégrés des navigateurs—en plus de manquer de nombreuses fonctionnalités de sécurité avancées et de contrôles d’accès stricts—est leur modèle de sécurité relativement simple.

De nombreux navigateurs s’appuient sur des comptes système ou des comptes de navigateur comme racine de chiffrement plutôt que sur une clé maître dédiée pour protéger les coffres de mots de passe des utilisateurs. Par exemple :

- Chrome et Edge utilisent des mécanismes de cryptage du système d’exploitation comme le DPAPI de Windows et le trousseau de clés de macOS.

- Safari dépend de Keychain macOS/iOS.

- Les fonctionnalités de synchronisation entre appareils sont basées sur les comptes Google, Apple ou Microsoft.

D’un point de vue de l’architecture de sécurité, cela signifie que le chiffrement protégeant les magasins de mots de passe du navigateur est souvent directement lié à la sécurité du compte de connexion du système lui-même. Une fois qu’un attaquant obtient des privilèges système via un cheval de Troie ou réussit à voler les identifiants de connexion du système, il peut généralement déchiffrer localement le coffre-fort de mots de passe du navigateur, accédant ainsi à tous les identifiants de compte stockés.

Cette caractéristique architecturale est l’une des raisons principales derrière l’exposition généralisée observée dans les violations de données d’identifiants de navigateur tiers. Une fois qu’un appareil est compromis, le stockage de mots de passe du navigateur devient une cible facile et précieuse pour les voleurs d’informations, peu importe à quel point l’utilisateur pense que son navigateur est sécurisé.

Par conséquent, nous conseillons systématiquement à tous les utilisateurs de ne jamais enregistrer de mots de passe dans un navigateur tiers, en particulier ceux associés à des comptes critiques.

Notre engagement continu envers la sécurité et la confidentialité des utilisateurs

Cet incident de violation des informations d’identification du navigateur tiers sert de rappel frappant : la sécurité de vos appareils, vos habitudes de gestion des mots de passe et la protection de votre vie privée sont inextricablement liées. Même lorsqu’un service VPN maintient des normes de sécurité strictes, les informations d’identification stockées localement sur un appareil compromis peuvent toujours être volées sans être remarquées.

À l’avenir, X-VPN continuera de s’appuyer sur Dark Web Monitor, Browser Protection et un cadre de collaboration en matière de sécurité multicouche pour offrir à nos utilisateurs une protection de sécurité plus proactive, transparente et vérifiable. Nous sommes toujours engagés à agir immédiatement chaque fois que des risques potentiels sont détectés, en fournissant des alertes en temps opportun et des solutions claires et exploitables.

Notre mission va bien au-delà de l’offre d’un produit VPN, mais consiste à faire tout notre possible pour aider chaque utilisateur à mieux protéger sa vie privée et sa sécurité dans un environnement en ligne complexe et en constante évolution.

Si vous rencontrez des préoccupations en matière de sécurité ou si vous souhaitez partager des suggestions, n’hésitez pas à nous contacter à : security@xvpn.io.

Sincères remerciements à tous les utilisateurs pour votre soutien,

L’équipe X-VPN