Le chiffrement VPN est le cœur du fonctionnement de VPN, protégeant vos données réseau contre le vol, l’espionnage ou l’interception par des hackers.

Pour bien comprendre le chiffrement VPN, y compris ses avantages et son fonctionnement, continuez à lire. Nous vous proposerons un guide complet qui décompose les complexités en un langage facile à comprendre.

Table of Contents

Qu’est-ce que le chiffrement VPN ?

Le chiffrement VPN utilise généralement le protocole TLS et des algorithmes cryptographiques spécifiques pour « traduire » les paquets de données en une chaîne de texte chiffré apparemment aléatoire. Pour les personnes extérieures, cela semble être du charabia, totalement dénué de sens. Seules les personnes possédant la clé de déchiffrement correcte peuvent restaurer le contenu original, rendant toute surveillance non autorisée vaine—assurant ainsi que vos données privées restent protégées en toute sécurité.

Voici un scénario pour vous aider à comprendre clairement le terme Cryptage.

- Scénario : Anna envoie un message à Juli avec un VPN.

- Le texte original : Salut, Juli !

- Le texte chiffré : gijo390jdksjfkn

- Message lu par un autre : gijo390jdksjfkn

- Message lu par Juli (qui a la clé) : Salut, Juli !

💡Dans des cas pratiques spécifiques :

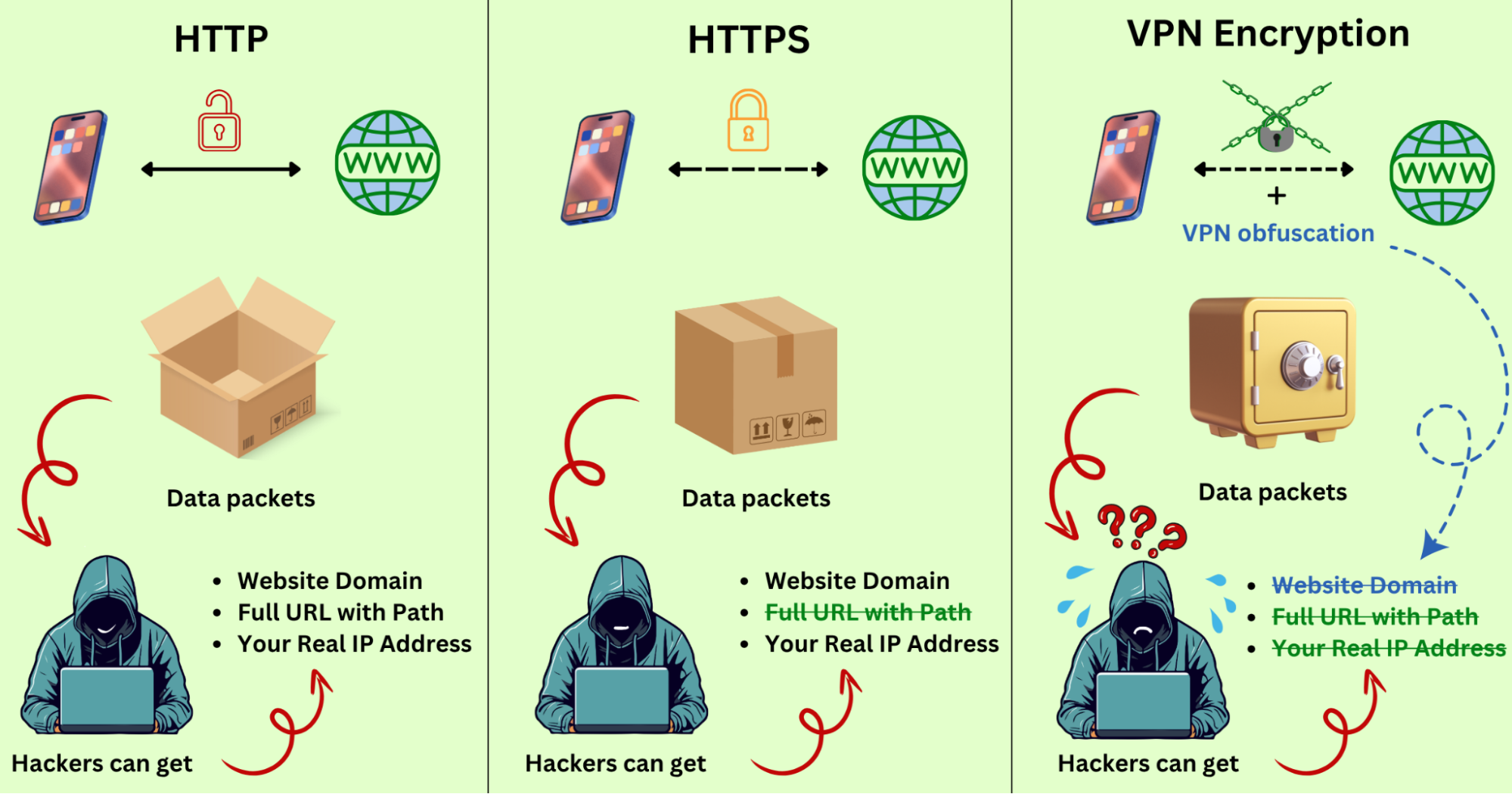

・Lors de l’accès à des services non chiffrés : Lorsque vous visitez des applications ou des sites Web qui ne prennent pas en charge le chiffrement des données (comme les pages utilisant encore le protocole HTTP), le chiffrement VPN agit comme votre « manteau d’invisibilité ». Il cache votre nom de domaine, les pages visitées et votre véritable adresse IP, empêchant les tiers d’espionner ou d’intercepter vos données, rendant vos activités en ligne plus privées.

・Lors de l’accès à des services cryptés : Pour les sites web utilisant déjà des protocoles sécurisés comme HTTPS, le chiffrement VPN ajoute une couche de protection supplémentaire. Au-delà du chiffrement au niveau de l’application, il enveloppe les paquets de données dans une protection TLS supplémentaire, atteignant ainsi une « double encryption ». Cela rend non seulement les données plus difficiles à déchiffrer, mais dissimule également davantage votre identité, rendant votre empreinte numérique plus difficile à suivre.

・Astuce Pro : Certains services VPN de premier plan (comme X-VPN) intègrent une technologie d’obfuscation en plus du chiffrement. Cette « capacité de furtivité » fait en sorte que les données chiffrées apparaissent comme un trafic ordinaire, empêchant la détection et contournant efficacement la censure sur Internet pour une expérience de navigation plus sûre et plus libre.

En essence, le chiffrement VPN est l’âme même d’un VPN. Il sert non seulement de première ligne de défense pour votre vie privée, mais aussi de clé pour maintenir l’anonymat dans le domaine numérique. En termes simples, un VPN sans chiffrement est comme un coffre-fort sans serrure : une coquille vide.

Comment fonctionne le chiffrement VPN ?

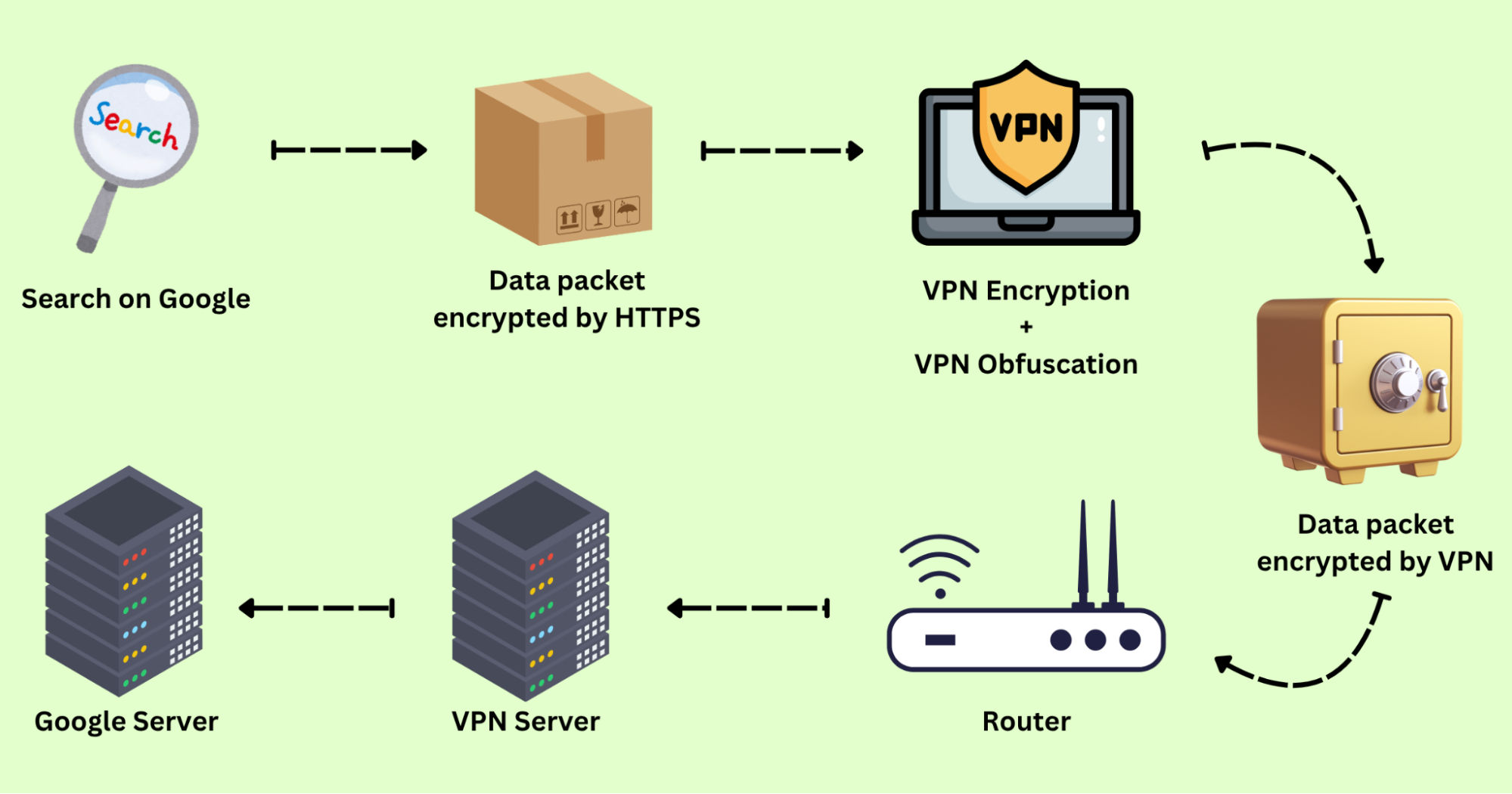

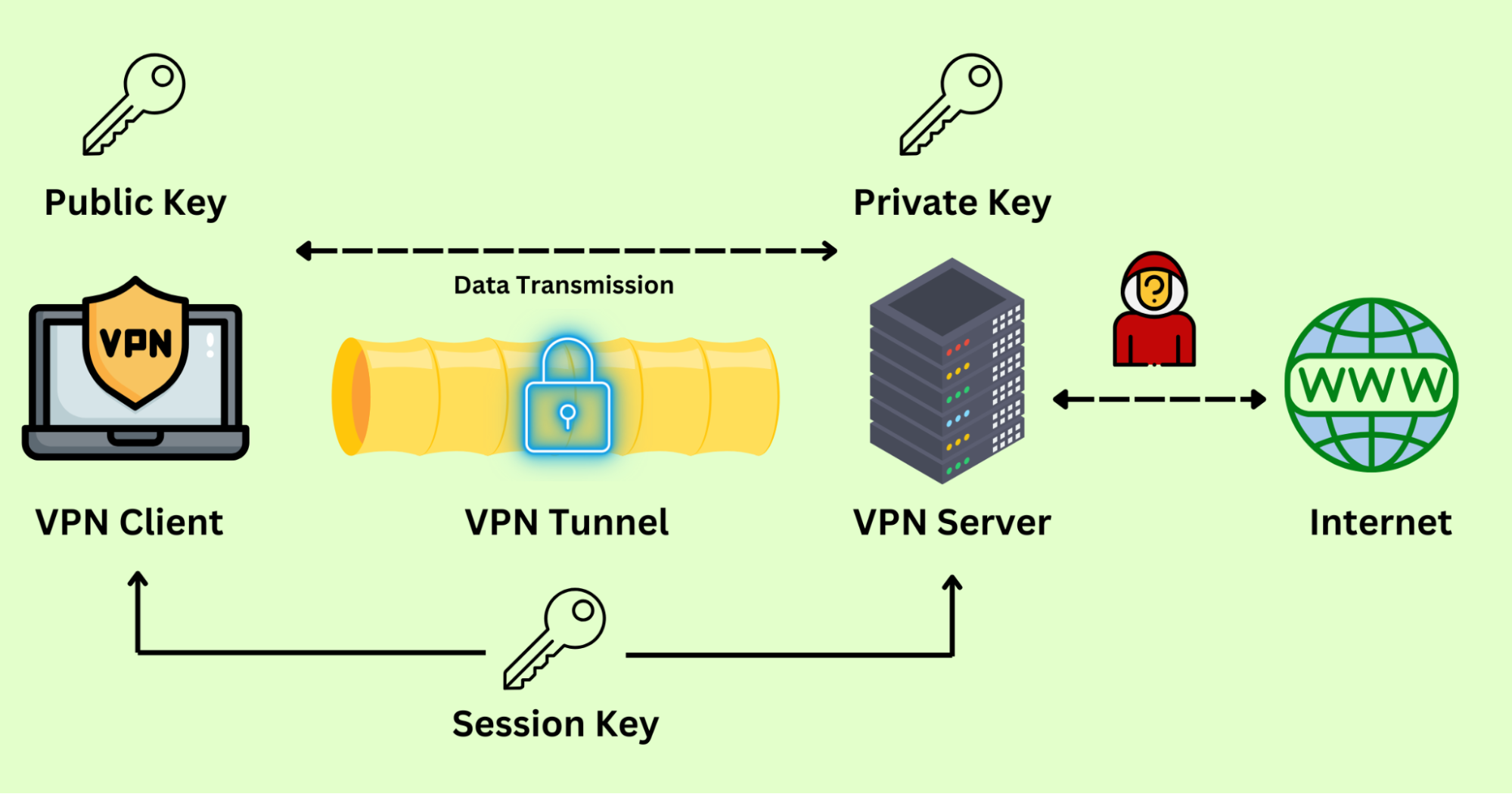

Lorsque vous avez déjà un service VPN et que vous êtes prêt à vous connecter à un serveur pour accéder à un site web, le mécanisme de cryptage VPN s’activera discrètement et procédera comme suit :

Étape 1. Envoyer la demande

Lorsque vous vous connectez à un serveur VPN et commencez à accéder à des sites Web ou des applications, votre demande n’est pas envoyée directement sur Internet. Au lieu de cela, elle est d’abord acheminée vers le client VPN.

Étape 2. Construire un tunnel

Dès réception de votre demande, le client VPN établit immédiatement un « canal dédié » pour vous, c’est-à-dire un tunnel VPN. Ce tunnel connecte le chemin réseau entre vous et le serveur VPN, empêchant ainsi efficacement l’espionnage externe ou la falsification des données.

Étape 3. Chiffrer les données

Vos données en ligne sont transmises au serveur VPN via le tunnel VPN et cryptées. Consultez le bref aperçu du processus :

1. Échange de clés asymétriques :

- Tout d’abord, le client VPN et le serveur VPN doivent effectuer une négociation. Le client envoie un message Hello, informant le serveur des algorithmes de cryptage qu’il prend en charge.

- Le serveur VPN répond au bonjour, spécifie l’algorithme de chiffrement à utiliser et envoie un message au client contenant son certificat TLS délivré par une autorité de certification de confiance.

- Le certificat envoyé au client contient une clé publique pour l’échange de clés asymétriques.

- Lors de la réception du certificat, le client vérifie son authenticité auprès de l’autorité de certification pour s’assurer que le serveur est légitime et qu’il ne s’agit pas d’un hacker malveillant se faisant passer pour un intermédiaire.

- Après une vérification réussie, le client VPN utilise la clé publique pour chiffrer les données (une clé symétrique), qui sont ensuite envoyées au serveur VPN.

- Alors le serveur VPN peut déchiffrer la clé symétrique avec une clé privée correspondant à la clé publique.

2. Chiffrement symétrique :

- La deuxième phase utilisera le chiffrement symétrique pour générer une nouvelle, clé symétrique unique connue sous le nom de clé de session.

- Une fois la clé de session établie, le client VPN et le serveur VPN fonctionnent comme deux parties de confiance partageant le même « code secret ». Tout au long de la session VPN, tout le chiffrement et le déchiffrement des données reposent sur cette clé unique.

3. Transmission de données

- Ensuite, la clé chiffrée sera envoyée au serveur VPN avec l’algorithme de chiffrement.

4. Vérification de l’intégrité

- Enfin, le serveur utilisera l’algorithme d’intégrité pour vérifier que les données chiffrées n’ont pas été altérées et déchiffrer la clé symétrique avec la clé privée.

- Maintenant, vos données peuvent être chiffrées/déchiffrées par le client et le serveur VPN avec la clé symétrique.

Étape 4. Décrypter les données

Le serveur déchiffre les données pour les renvoyer à leur texte original et les envoie au site web prévu.

Étape 5. Chemin de retour

Après que le site web cible ait renvoyé les données, le serveur VPN les réencrypte et les transmet à l’appareil de l’utilisateur via le tunnel VPN. À la réception des données, le client les déchiffre en utilisant la clé correspondante, puis affiche le contenu de la page web ou de l’application.

Les avantages du chiffrement VPN

Au cœur de cela, le chiffrement VPN est l’essence même d’un VPN. Il détermine directement si votre protection en ligne est vraiment robuste et fiable.

L’activation du chiffrement VPN offre des avantages significatifs dans ces domaines clés :

- Sécurité : Les hackers ne peuvent plus espionner ou intercepter vos données réseau. Cela permet non seulement de prévenir efficacement les fuites de données, mais aussi de vous protéger contre des menaces courantes telles que les escroqueries, le phishing et les attaques DDoS.

- Protection de la vie privée : Avec le chiffrement VPN, les tiers perdent la capacité de suivre vos activités de navigation. Que ce soit votre FAI, les annonceurs en ligne ou les plateformes d’analyse de données, ils ne peuvent pas accéder à vos informations personnelles.

- Assurance d’anonymat : Le cryptage VPN cache votre véritable adresse IP et votre empreinte en ligne, vous permettant de naviguer dans le monde numérique de manière invisible. Pensez-y comme à votre manteau d’invisibilité numérique, rendant une navigation vraiment sécurisée possible.

- Lever les restrictions géographiques : Les données cryptées vous aident à contourner les blocages géographiques, vous permettant d’accéder sans interruption à du contenu provenant de différentes régions. Par exemple, vous pouvez diffuser des bibliothèques Netflix à l’étranger ou obtenir des vols moins chers, profitant à la fois de la sécurité et de la liberté.

Composants clés du chiffrement VPN

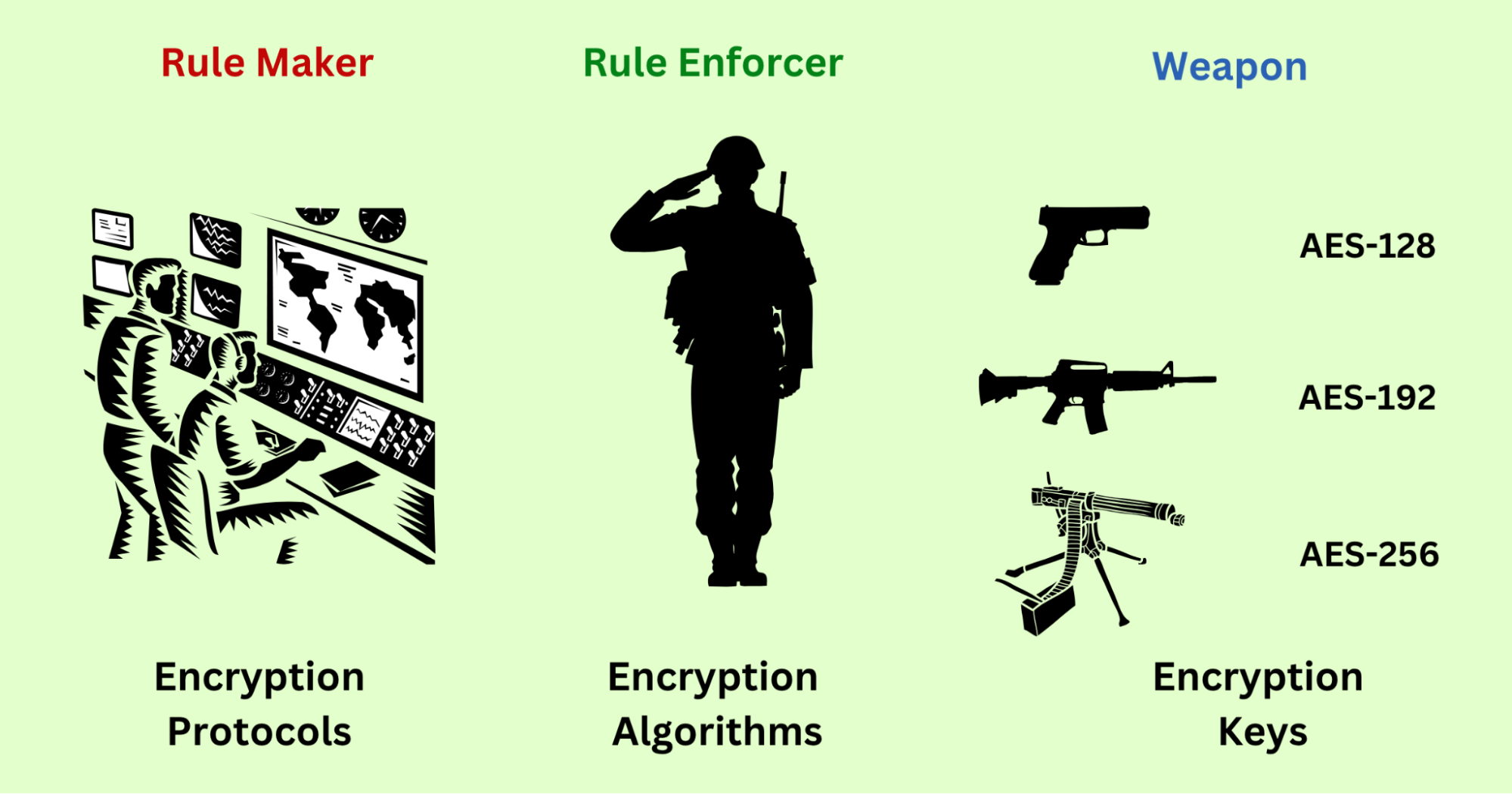

Dans l’ensemble du système de cryptage VPN, trois composants clés méritent une attention particulière :

- Protocoles de chiffrement – Le Créateur de Règles : Définir les règles et les méthodes de transmission des données.

- Algorithmes de chiffrement – L’Exécuteur de Règles: Effectuer le chiffrement/déchiffrement réel selon la règle.

- Clés de chiffrement – Les armes des exécuteurs : Fournissez les valeurs pour que les algorithmes fonctionnent.

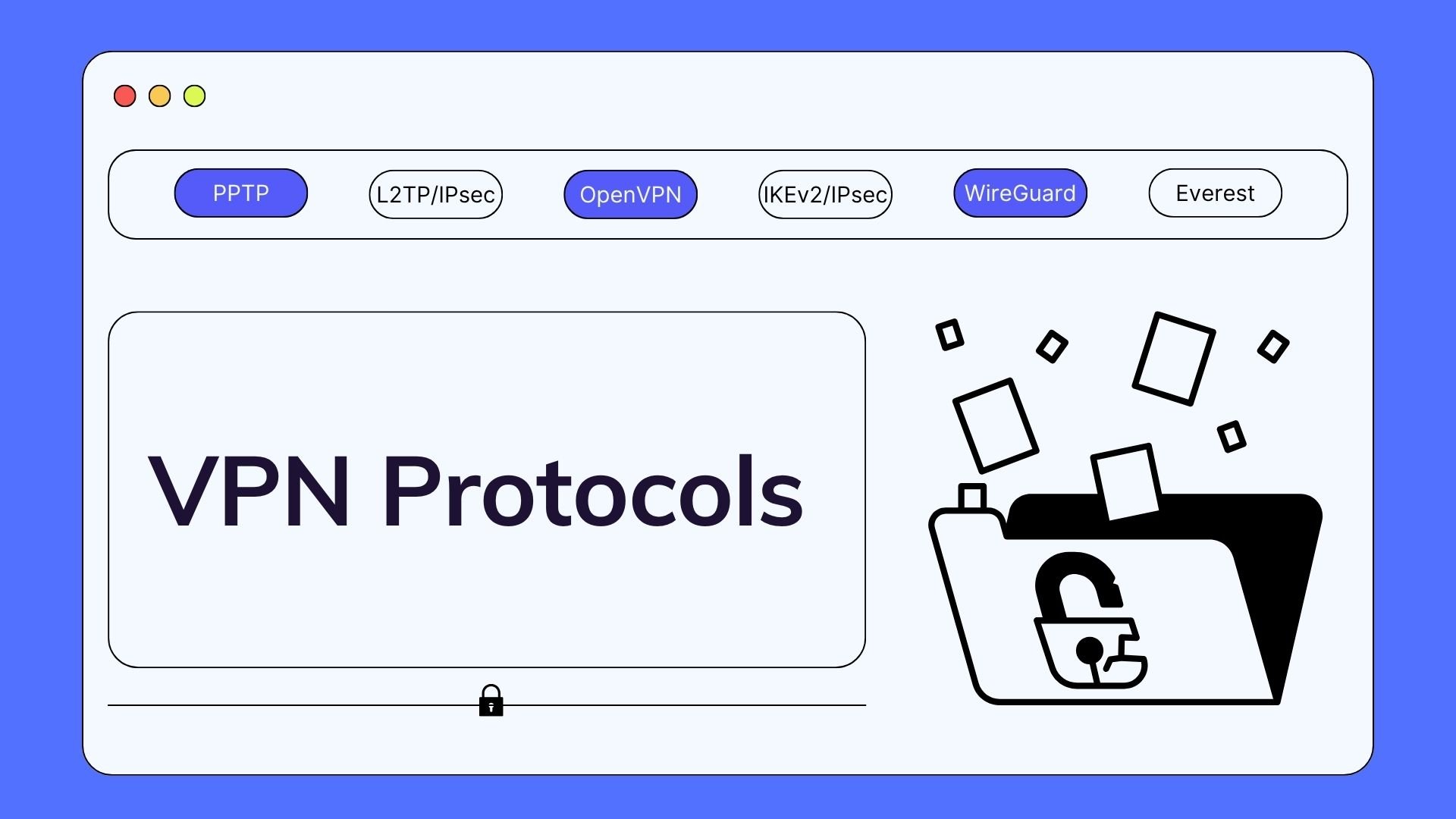

Protocoles de chiffrement

Dans un système de cryptage VPN, les protocoles fonctionnent comme le maître orchestrant l’ensemble du processus de cryptage et de transmission des données. Différents protocoles VPN opèrent selon des règles et des mécanismes distincts, entraînant des niveaux de force de cryptage et des expériences de connexion variés.

Les protocoles VPN courants sont listés ci-dessous :

- OpenVPN: Un protocole open-source classique réputé pour sa haute sécurité et sa stabilité. En tant que « vétéran » du monde des VPN, il reste largement utilisé aujourd’hui.

- WireGuard: Un protocole open-source de nouvelle génération qui a fait des progrès grâce à son design minimaliste, ses vitesses fulgurantes et sa sécurité robuste.

- L2TP/IPsec: Combine L2TP avec IPsec, offrant flexibilité et configurabilité adaptées à divers scénarios.

- IKEv2/IPsec: Offre une vitesse de reconnexion exceptionnelle, particulièrement idéale pour les utilisateurs mobiles, maintenant la stabilité lors des changements de réseau.

💡Astuce supplémentaire : Au-delà de ces protocoles courants, de nombreux fournisseurs de VPN développent des protocoles de cryptage propriétaires pour améliorer les performances, tels que le protocole Everest de X-VPN.

- Everest : Un protocole privé intégrant une grande vitesse, une sécurité robuste et des capacités de déblocage exceptionnelles, conçu pour offrir une expérience en ligne plus fluide et moins restreinte.

Protocole | Capacité de cryptage | Vitesse | Débloquer la capacité |

|---|---|---|---|

OpenVPN | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

WireGuard | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

L2TP/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

IKEv2/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Everest | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Algorithmes de chiffrement

Les algorithmes de chiffrement sont des formules mathématiques utilisées pour convertir du texte en clair en texte illisible et brouillé, et vice versa. Son existence garantit que même si des données sont interceptées, des personnes non autorisées ne peuvent pas comprendre son contenu.

Parmi les nombreux algorithmes, le Standard de Chiffrement Avancé, également appelé AES, se distingue comme le représentant le plus largement adopté et de confiance, considéré comme la référence en matière de sécurité pour le chiffrement VPN moderne. Avec sa sécurité exceptionnelle et ses performances de chiffrement efficaces, il est devenu la technologie centrale de divers systèmes de communication sécurisés à travers le monde.

Parmi ses variantes, AES-256, la version la plus sécurisée, représente le summum de la sécurité. Elle chiffre les données en blocs de 256 bits, rendant pratiquement impossible pour les hackers de déchiffrer par des attaques par force brute en raison de la puissance de calcul requise. Par conséquent, des fournisseurs de VPN de premier plan comme X-VPN adoptent la technologie AES-256, offrant une protection de chiffrement de niveau militaire aux utilisateurs.

💡Aperçu des autres algorithmes de chiffrement courants :

- ChaCha20 : Renommé pour sa grande vitesse et sa sécurité robuste, il se distingue comme une étoile parmi les algorithmes de chiffrement de nouvelle génération et est largement adopté dans des protocoles modernes comme WireGuard.

- Blowfish : L’un des premiers algorithmes de chiffrement courants, mais il a progressivement été abandonné en raison de plusieurs vulnérabilités de sécurité.

- 3DES : Évolué à partir de l’ancien algorithme DES, il offre une sécurité améliorée mais reste moins efficace et fiable que l’AES.

Différents protocoles VPN utilisent différents algorithmes de cryptage, ce qui signifie que la combinaison de protocoles et d’algorithmes détermine le niveau de sécurité et l’efficacité du cryptage VPN.

💡Algorithmes clés pris en charge par les protocoles VPN grand public :

- OpenVPN : AES (128 bits, 192 bits, 256 bits), Blowfish

- IPsec : AES (128 bits, 192 bits, 256 bits), 3DES, Blowfish

- L2TP/IPsec : AES (128 bits, 192 bits, 256 bits), 3DES

- IKEv2/IPsec : AES (128 bits, 192 bits, 256 bits), 3DES

- WireGuard : ChaCha20

Clés de chiffrement

Dans un système de cryptage VPN, une clé est une chaîne de données aléatoire qui fonctionne en tandem avec un algorithme pour crypter et décrypter les données en ligne.

Typiquement, le même algorithme de chiffrement peut prendre en charge différentes tailles de clé. Plus la clé de chiffrement est longue, plus il est difficile de la casser, et plus le chiffrement VPN devient fort. C’est pourquoi même les ordinateurs les plus rapides de la Terre mettraient des milliards d’années à casser AES-256.

💡Tel que :

- AES : Prend en charge des tailles de clé de 128, 192 et 256 bits.

- Blowfish : Prend en charge des longueurs de clé variables de 32 à 448 bits.

Lors du processus de cryptage VPN, deux types de clés sont généralement impliqués :

- Clés symétriques

- Clés asymétriques

Chacun joue un rôle important dans l’assurance de la sécurité et de l’intégrité de la transmission de données VPN.

Types de chiffrement VPN

En fonction des différents types de clés, le chiffrement VPN utilisant le protocole TLS est également couramment classé en chiffrement asymétrique et chiffrement symétrique.

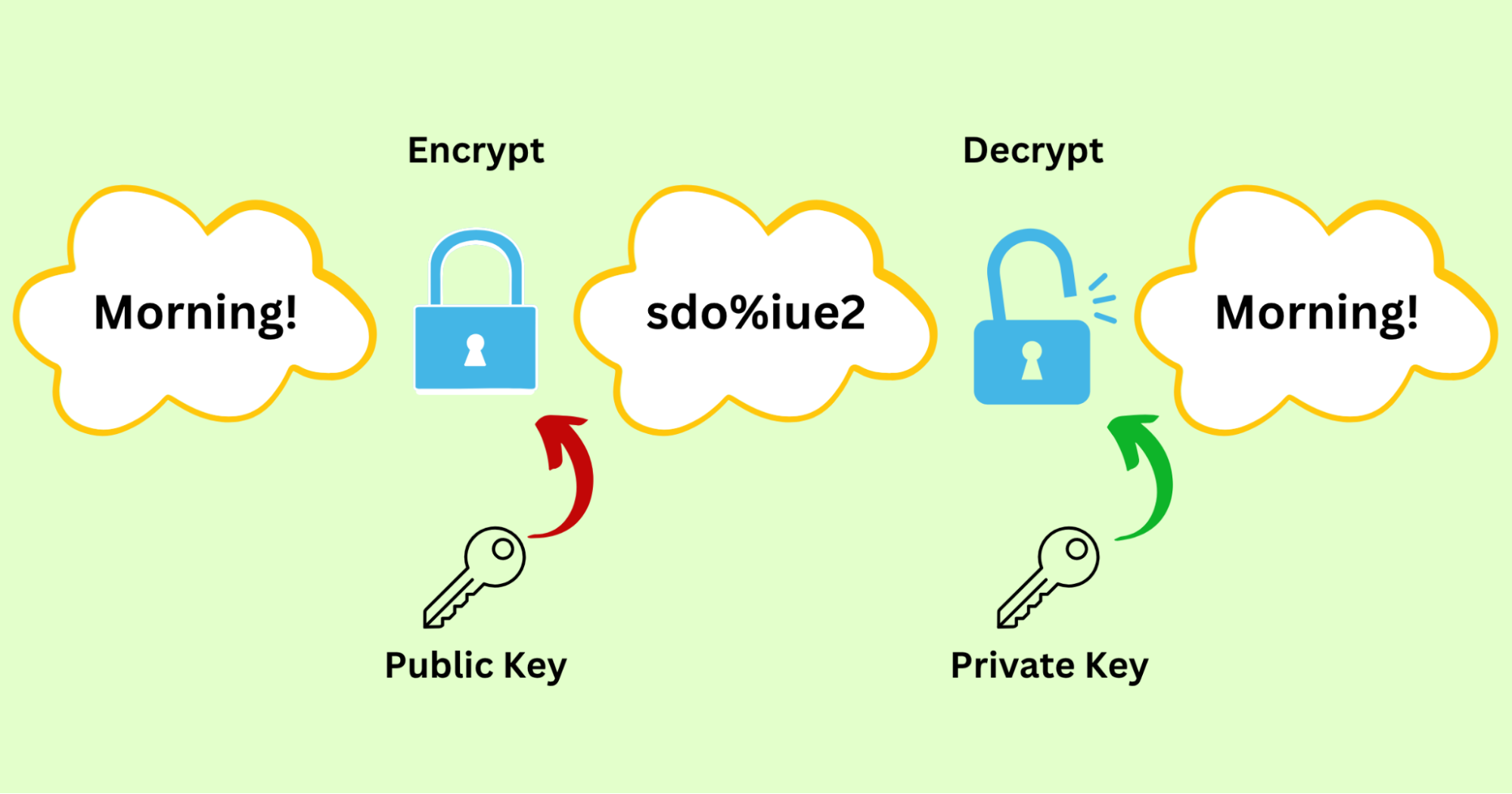

Chiffrement asymétrique

Le chiffrement asymétrique est couramment utilisé lors de la phase initiale d’établissement d’une connexion VPN, souvent appelée la « phase de poignée de main« .

Lors du processus de handshake, le chiffrement asymétrique génère . L’expéditeur chiffrera les données en utilisant la clé publique, tandis que le destinataire déchiffrera le texte chiffré en utilisant la clé correspondante.

💡Vérifiez un exemple pour que vous compreniez clairement ce terme.

Scénario : Anna veut envoyer un message privé à Juli.

Génération de clés :

- Juli crée une paire de clés.

- Clé publique : ju123

- Clé privée : cuteJuLi

Distribution des clés :

- Juli envoie la clé publique à Anna et garde la clé privée pour elle.

Chiffrement:

- Bonjour!

- Anna crypte le texte avec la clé publique que Juli lui attribue.

- Bonjour! ➤ sdo%iue2

Transfert de données :

- Anna utilise Internet pour envoyer le texte chiffré à Juli.

Déchiffrement:

- Juli utilise sa clé privée pour convertir le texte chiffré en texte original.

- sdo%iue2 ➤ Bonjour!

Le chiffrement asymétrique utilise deux clés distinctes : même si la clé publique est largement distribuée, seule la partie détenant la clé privée correspondante peut déchiffrer les données. C’est précisément pourquoi cette méthode de chiffrement offre une sécurité et une fiabilité exceptionnelles. En d’autres termes, même si des hackers obtiennent la clé publique, ils restent impuissants à accéder au contenu chiffré.

Cependant, une sécurité robuste a un coût : le chiffrement asymétrique nécessite plus de temps pour effectuer des calculs mathématiques complexes, ce qui le rend quelque peu encombrant lors du traitement de grands volumes de transmission de données VPN.

Ainsi, le chiffrement symétrique plus efficace est devenu le point central.

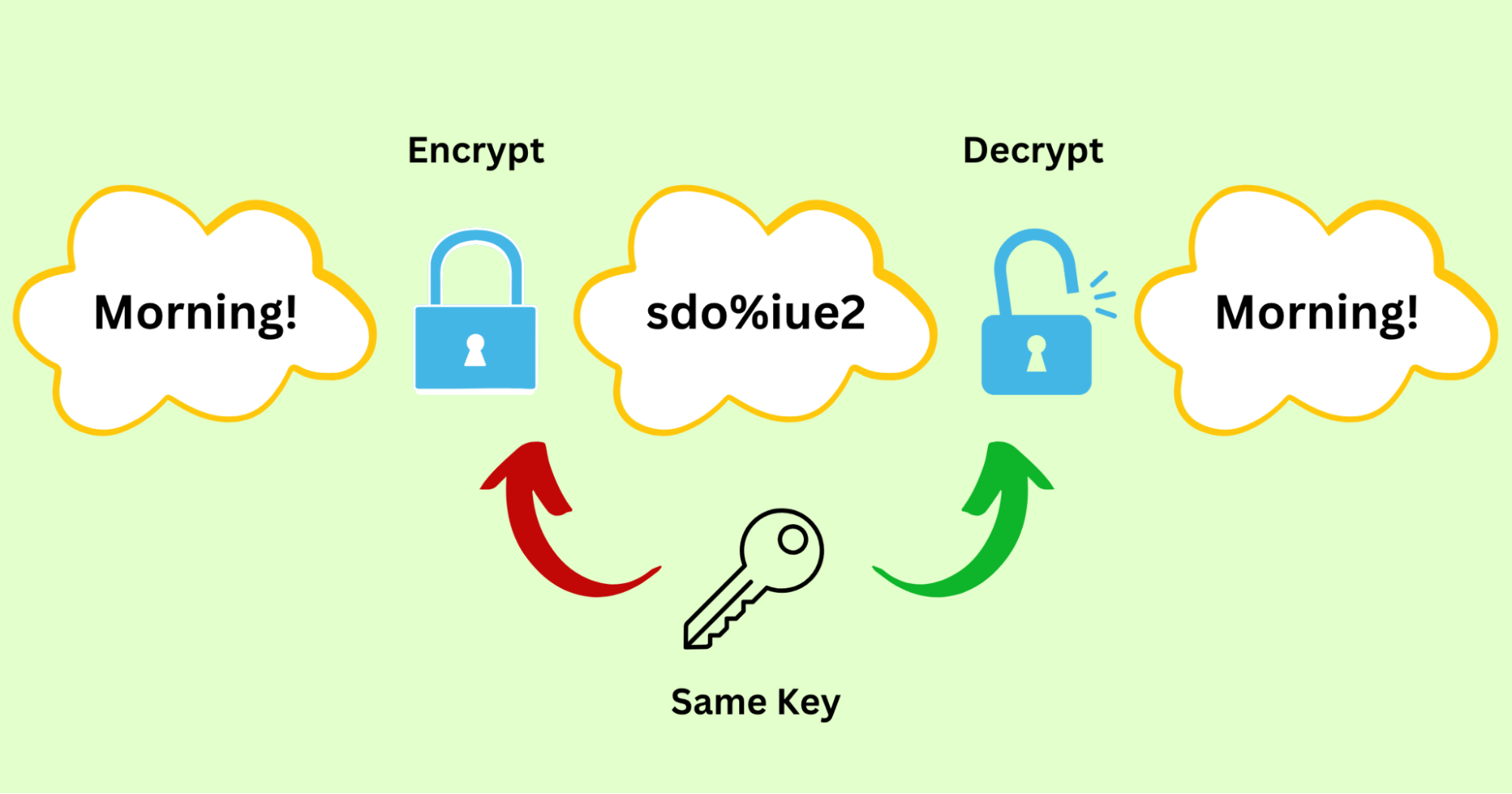

Chiffrement symétrique

Le chiffrement symétrique repose sur la même clé pour chiffrer et déchiffrer les données. Cela signifie que l’expéditeur et le destinataire doivent partager une clé pour garantir une communication sécurisée et fluide.

Pour illustrer, c’est comme les télégrammes secrets échangés entre agents dans les vieux films d’espionnage. Seules les personnes qui comprennent le code Morse (la clé symétrique) peuvent déchiffrer correctement les messages des autres.

💡Voici un exemple vivant.

Scénario : Anna envoie les informations qu’elle a obtenues en espionnant à Juli.

Génération de clés :

- Ils ont convenu à l’avance d’utiliser un codebook nommé AJ.

Chiffrement:

- Bonjour !

- Anna crypte le texte avec le code AJ.

- Bonjour!➤ sdo%iue2

Transfert de données :

- Anna envoie le texte chiffré à Juli.

Déchiffrement:

- Juli convertit le texte chiffré en renseignement avec le codebook AJ.

- sdo%iue2 ➤ Bonjour!

Comparé à l’encryption asymétrique, l’encryption symétrique implique une complexité computationnelle inférieure, des vitesses de traitement plus rapides et une efficacité supérieure, ce qui la rend particulièrement adaptée à l’encryptage de grandes quantités de données.

Par conséquent, dans le cadre de l’encryption d’un VPN, le chiffrement asymétrique établit des connexions sécurisées, tandis que le chiffrement symétrique gère le transfert réel des données VPN. Chacun joue son rôle distinct tout en travaillant en étroite coordination : l’un pose les bases de la sécurité, l’autre assure un fonctionnement efficace, permettant aux VPN de fournir une protection de sécurité inébranlable tout en maintenant une expérience de connexion fluide et stable.

Astuce Pro : Comment tester le chiffrement VPN ?

Le chiffrement est le noyau absolu de la fonctionnalité VPN, mais en tant qu’utilisateur normal, vous pourriez vous demander : Mon VPN chiffre-t-il vraiment le trafic ? Et comment puis-je déterminer si le chiffrement d’un VPN est suffisamment robuste ?

Pas de soucis. Nous allons vous montrer comment tester le chiffrement VPN ci-dessous en utilisant X-VPN, un VPN fiable qui propose à la fois un plan premium et un plan gratuit. Il vous suffit d’appuyer sur le bouton ci-dessous pour obtenir un téléchargement de VPN, et vous pouvez tester le chiffrement VPN même sans compte ni coût!

・Capacité de chiffrement exceptionnelle・Version gratuite・Prise en charge de nombreux protocoles

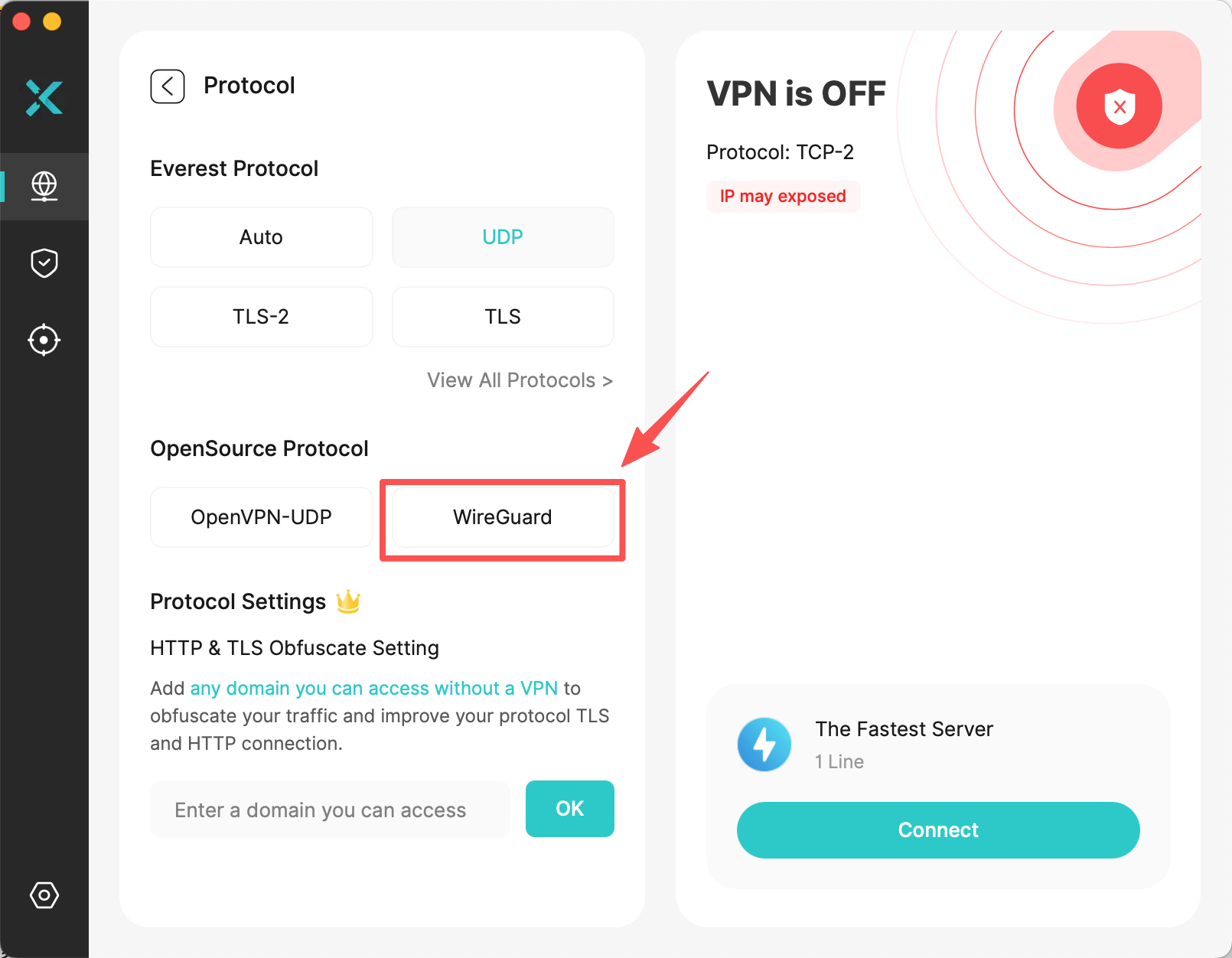

Vérifiez le protocole de cryptage

Tout d’abord, vous devez confirmer le type de protocole de cryptage actuellement utilisé par votre VPN.

Si votre objectif est d’atteindre le plus haut niveau de protection de la sécurité, il est recommandé de choisir des protocoles de haute sécurité éprouvés tels qu’Everest, OpenVPN ou WireGuard.

Tests de fuite

Le but fondamental du chiffrement VPN est d’empêcher les données d’être divulguées ou interceptées pendant la transmission, garantissant que votre vie privée reste intacte.

Par conséquent, la manière la plus directe de vérifier l’efficacité du chiffrement est de vérifier les risques tels que les fuites DNS, IP ou WebRTC pendant que le VPN est actif. Si les résultats des tests ne montrent aucune fuite, félicitations, le chiffrement de votre VPN remplit effectivement ses responsabilités en matière de sécurité.

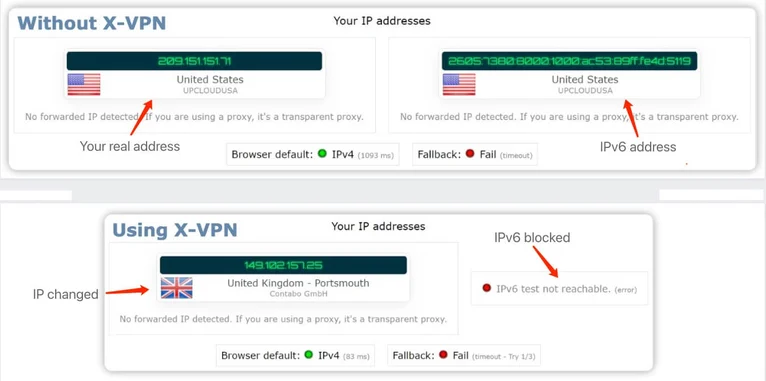

Vérifier la fuite d’IP

- Objectif : Vérifiez si votre véritable adresse IP est cachée.

- Outil : Test de fuite IPv6 ou ipleak.net.

Résultats du test de fuite IPv6 en utilisant X-VPN

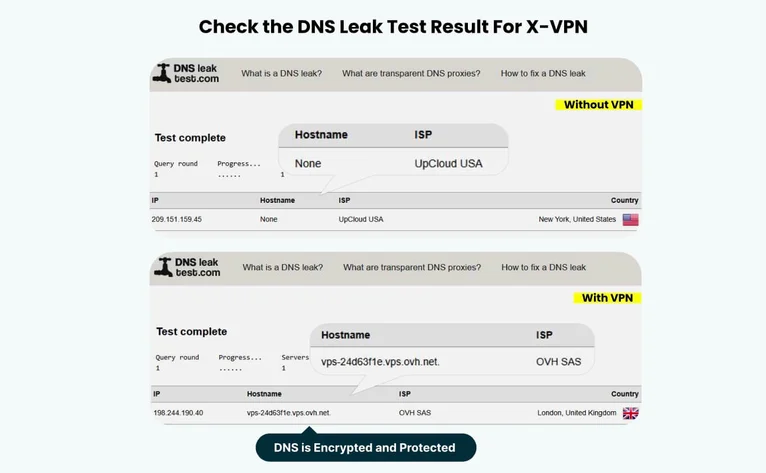

Vérifier la fuite DNS

- Objectif : Vérifiez les fuites DNS. Si vos requêtes DNS fuient, vos traces en ligne seront exposées, révélant les sites Web et les services que vous visitez.

- Outil : DNS Leak Test ou dnsleaktest.com.

Résultats du test de fuite DNS en utilisant X-VPN

Vérifier la fuite WebRTC

- Objectif : Assurez-vous que le navigateur de votre appareil ne révèle pas votre véritable adresse IP par le biais de fuites WebRTC.

- Outil : Test de fuite WebRTC ou browserleaks.com.

Résultats du test de fuite WebRTC en utilisant X-VPN

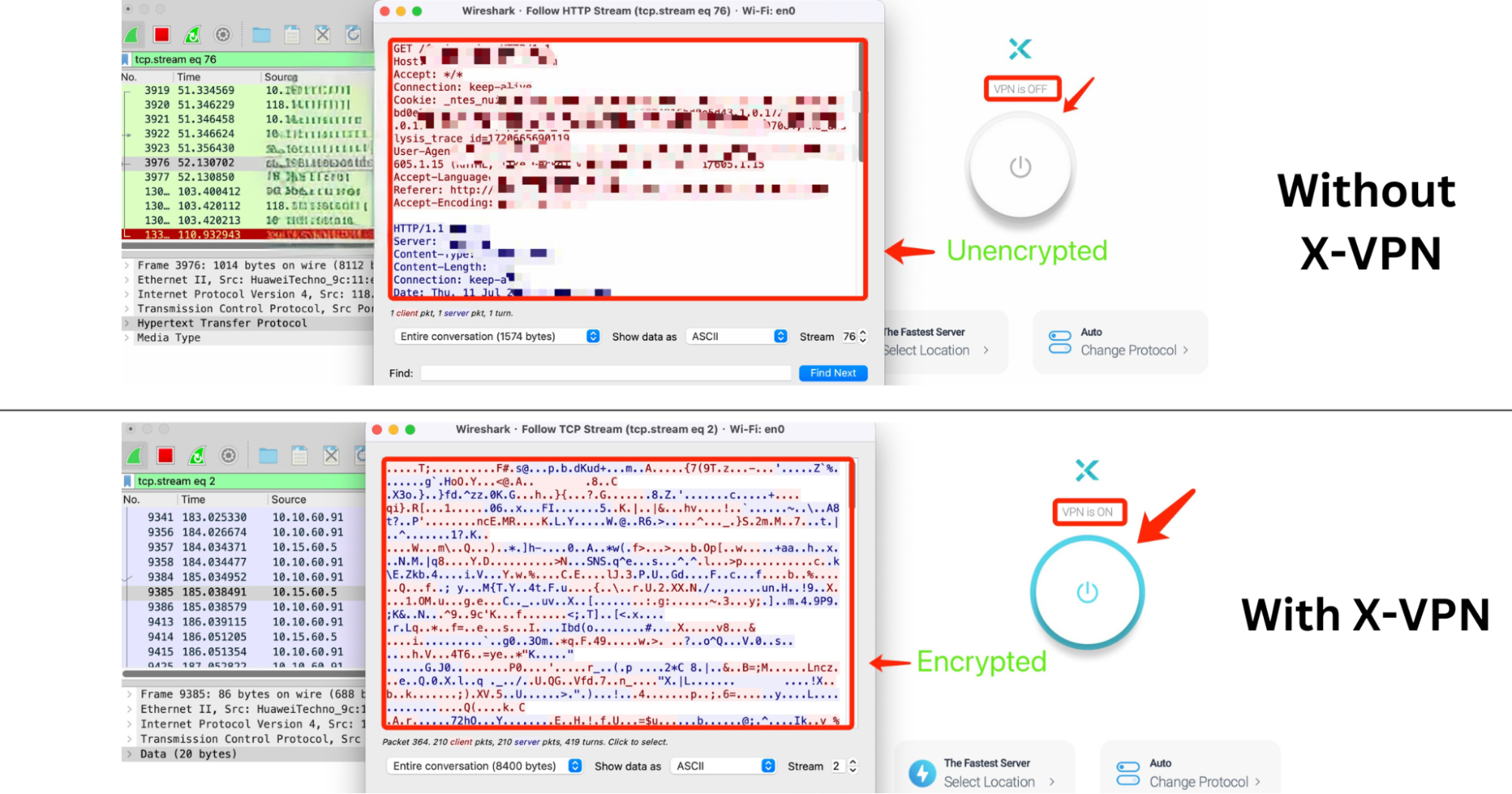

Analyse de paquets

Un analyseur de paquets peut capturer le trafic réseau en temps réel et afficher des informations détaillées sur chaque paquet de données. Si les données ne sont pas chiffrées, elles apparaissent sous forme de texte clair et lisible ; une fois le chiffrement VPN en vigueur, le contenu des paquets devient un mélange de caractères aléatoires, complètement méconnaissable.

En utilisant l’outil professionnel Wireshark, vous pouvez facilement vérifier si le chiffrement VPN est réellement actif.

- Objectif : Capturer et analyser les données réseau pour vérifier si elles sont chiffrées.

- Outil : Wireshark.

Résultats de l’analyse des paquets en utilisant X-VPN

En réalisant une série de tests de fuite, vous pouvez maintenant valider si le VPN respecte réellement ses performances de sécurité promises.

Conclusion

Bien que les mécanismes sous-jacents de VPN encryption soient assez complexes, son utilisation ne pourrait pas être plus simple. Après avoir lu cet article pour comprendre les fondamentaux, téléchargez X-VPN et appuyez sur Connecter—une protection de cryptage robuste et une suite complète de capacités de sécurité en ligne sans faille seront instantanément activées.

FAQs

Un VPN crypte-t-il votre IP ?

Strictement parlant, un VPN n’encrypte pas directement votre adresse IP. Cependant, il remplace votre véritable IP par l’adresse IP du serveur VPN auquel vous vous connectez, dissimulant ainsi efficacement votre identité et empêchant les autres de retracer l’origine de votre réseau, un résultat qui est presque équivalent à l’encryptage de votre IP.

Quelle est la plus forte encryption pour VPN ?

Étant donné que la longueur de la clé est directement proportionnelle à la force de sécurité, le chiffrement AES-256 est largement reconnu comme le chiffrement le plus fort pour les VPN. Renommé pour sa sécurité exceptionnelle et sa nature incassable, il est largement adopté par les gouvernements, les organisations militaires et diverses agences de sécurité pour protéger les communications confidentielles.

Les VPN empêchent-ils réellement les hackers ?

Oui, les VPN empêchent les hackers. Ils construisent une défense en ligne robuste grâce à un puissant cryptage, plaçant un « masque numérique » sur votre identité afin que les hackers ne puissent pas vous identifier ni suivre vos activités en ligne.

Les VPN et le chiffrement sont-ils la même chose ?

Un VPN est un outil de protection conçu pour sauvegarder la sécurité et la vie privée en ligne. Pensez-y comme au sac d’équipement d’un policier—complet avec un gilet pare-balles, un casque, un pistolet, des menottes et un pistolet à impulsion. Dans le monde des VPN, ces outils correspondent à différentes fonctions : cryptage, tunneling de trafic, double VPN, interrupteur d’arrêt, et plus encore. Le cryptage n’est qu’un élément crucial—comme le pistolet—important, mais ce n’est pas toute l’histoire.