Criptografia VPN é o núcleo do VPN, protegendo seus dados de rede contra roubo, espionagem ou interceptação por hackers.

Para obter uma compreensão clara da criptografia VPN, incluindo seus benefícios e como funciona, continue lendo. Ofereceremos um guia abrangente que divide as complexidades em uma linguagem fácil de entender.

Table of Contents

O que é a criptografia VPN?

A criptografia VPN normalmente utiliza o protocolo TLS e algoritmos criptográficos específicos para “traduzir” pacotes de dados em uma sequência aparentemente aleatória de texto cifrado. Para os de fora, parece um emaranhado de palavras, completamente sem sentido. Somente aqueles que possuem a chave de descriptografia correta podem restaurar o conteúdo original, tornando qualquer espionagem não autorizada inútil—assim garantindo que seus dados privados permaneçam protegidos de forma segura.

Aqui está um cenário para você entender o termo Criptografia claramente.

- Cenário: Anna envia uma mensagem para Juli com um VPN.

- O texto original: Oi, Juli!

- O Texto Criptografado: gijo390jdksjfkn

- Mensagem Lida por Outro: gijo390jdksjfkn

- Mensagem lida por Juli (que tem a chave): Oi, Juli!

💡Em casos práticos específicos:

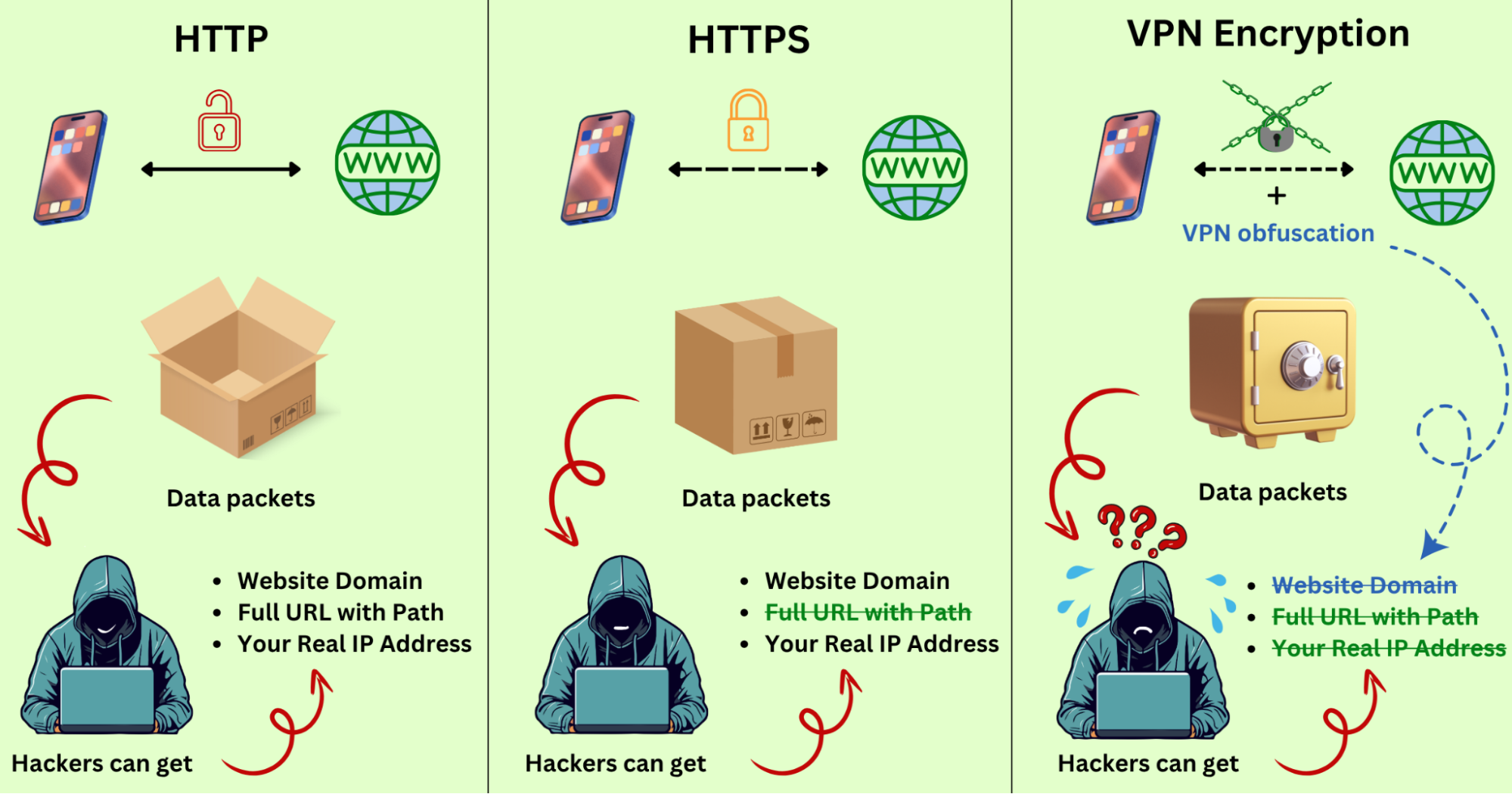

・Ao Acessar Serviços Não Criptografados: Quando você visita aplicativos ou sites que não suportam criptografia de dados (como páginas que ainda usam o HTTP), a criptografia VPN atua como sua “capa de invisibilidade.” Ela oculta seu nome de domínio, páginas visitadas e seu verdadeiro endereço IP, impedindo que terceiros espionem ou interceptem seus dados, tornando suas atividades online mais privadas.

・Ao Acessar Serviços Criptografados: Para sites que já utilizam protocolos seguros como HTTPS, a criptografia VPN adiciona uma camada extra de proteção. Além da criptografia em nível de aplicativo, ela envolve pacotes de dados em proteção TLS adicional, alcançando a “dupla criptografia.” Isso não apenas torna os dados mais difíceis de descriptografar, mas também oculta ainda mais sua identidade, tornando seu rastro digital mais difícil de rastrear.

・Dica Profissional: Alguns serviços de VPN de alto nível (como X-VPN) incorporam tecnologia de ofuscação juntamente com criptografia. Essa “capacidade de furtividade” faz com que os dados criptografados pareçam tráfego comum, evitando a detecção e contornando efetivamente a censura na internet para uma experiência de navegação mais segura e livre.

Em essência, a criptografia VPN é a própria alma de uma VPN. Ela serve não apenas como a primeira linha de defesa para sua privacidade, mas também como a chave para manter o anonimato no reino digital. Simplificando, uma VPN sem criptografia é como um cofre sem fechadura—uma casca vazia.

Como funciona a criptografia VPN?

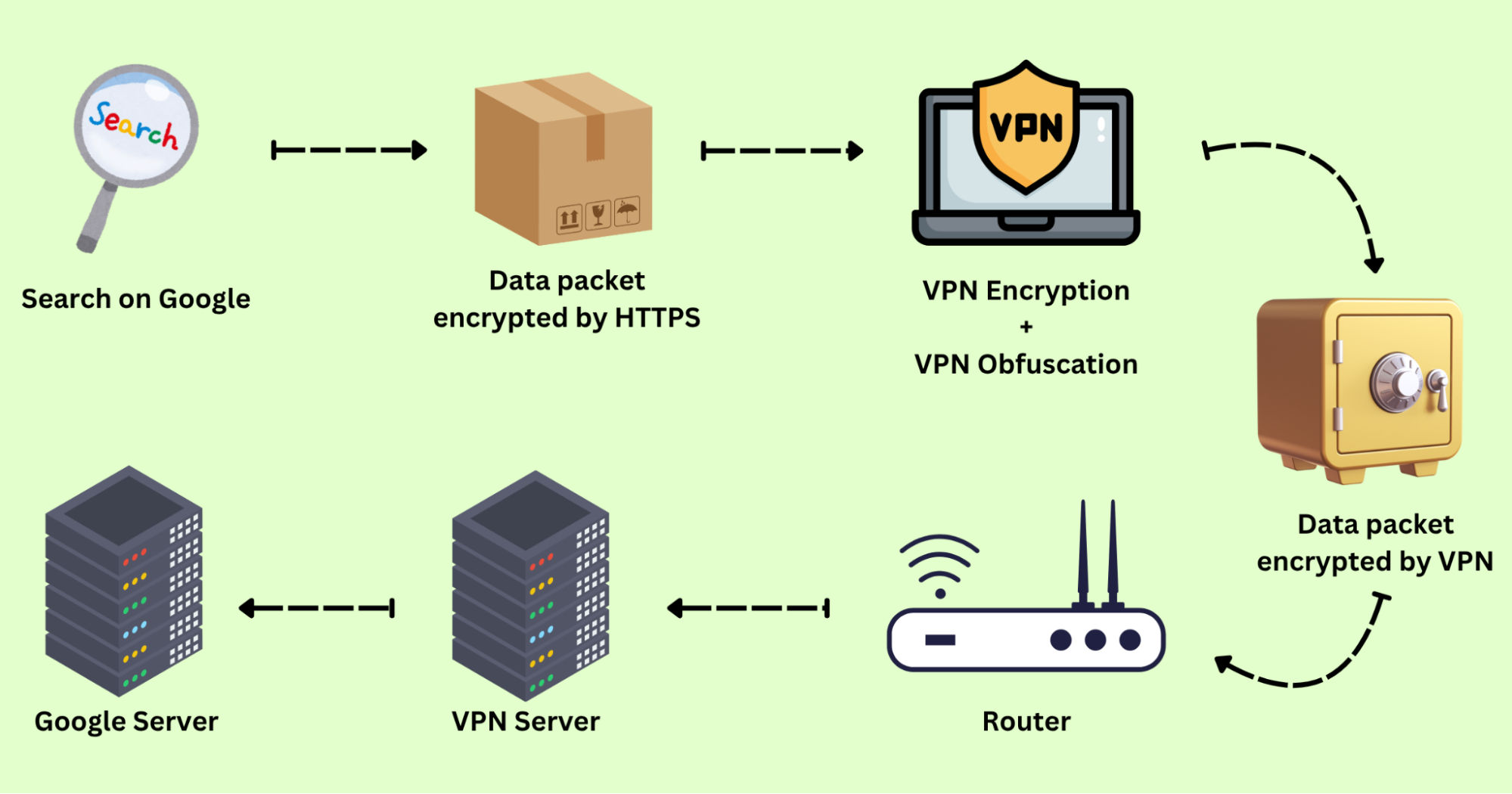

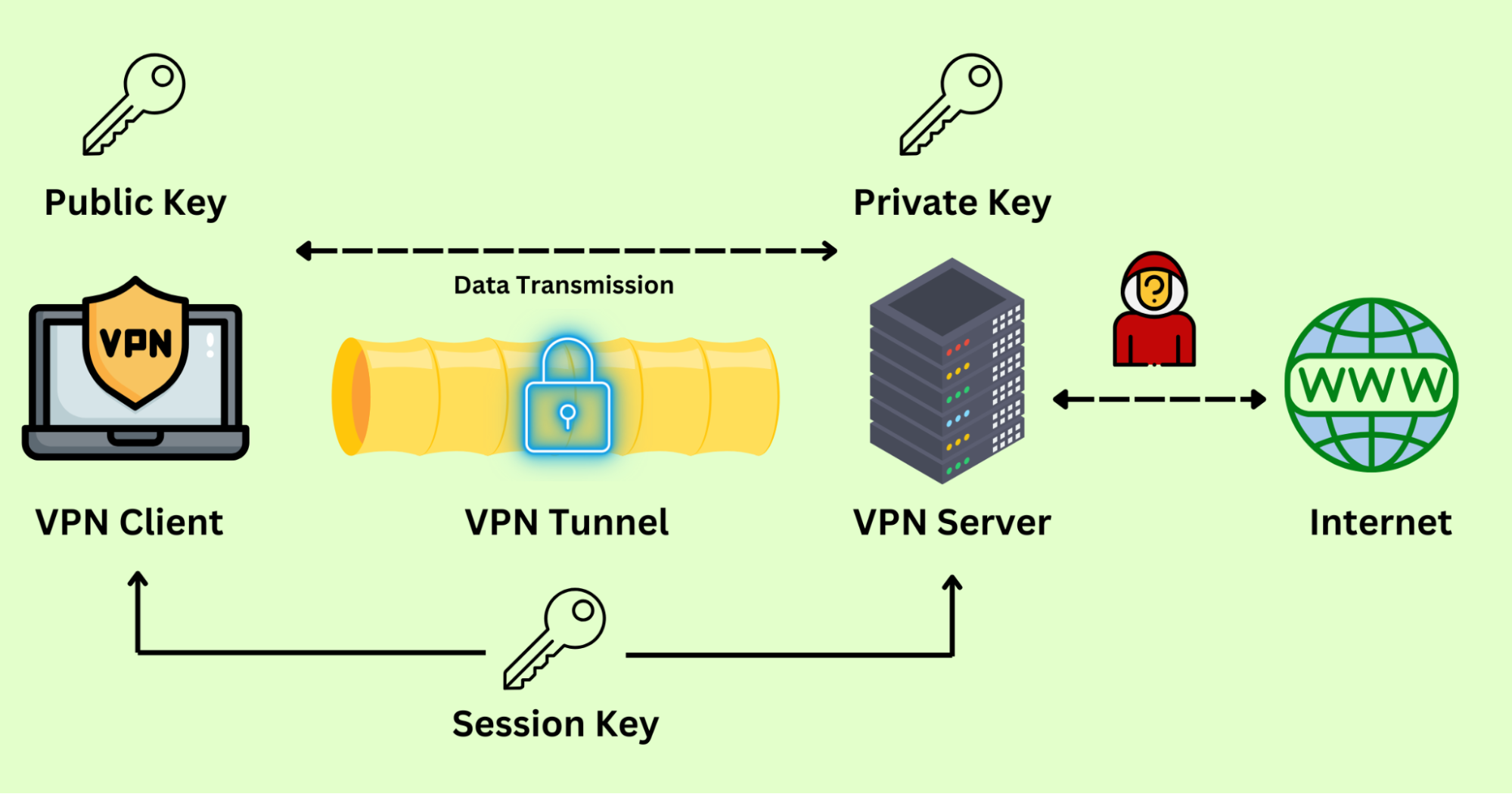

Quando você já tem um serviço de VPN e está pronto para se conectar a um servidor para acessar um site, o mecanismo de criptografia da VPN será ativado silenciosamente e procederá da seguinte forma:

Passo 1. Enviar Solicitação

Quando você se conecta a um servidor VPN e começa a acessar sites ou aplicativos, sua solicitação não é enviada diretamente para a internet. Em vez disso, ela é primeiro roteada para o cliente VPN.

Passo 2. Construir um túnel

Ao receber sua solicitação, o cliente VPN imediatamente estabelece um “canal dedicado” para você—ou seja, um túnel VPN seguro. Este túnel conecta o caminho da rede entre você e o servidor VPN, efetivamente prevenindo espionagem externa ou adulteração de dados.

Passo 3. Criptografar Dados

Seus dados online são transmitidos para o servidor VPN através do túnel VPN e criptografados. Confira uma visão geral do processo:

1. Troca de Chaves Assimétrica:

- Primeiro, o cliente VPN e o servidor VPN devem fazer um handshake. O cliente envia uma mensagem de Olá, informando o servidor sobre os algoritmos de criptografia que suporta.

- O servidor VPN responde ao hello, especifica o algoritmo de criptografia a ser utilizado e envia uma mensagem ao cliente contendo seu certificado TLS emitido por uma autoridade certificadora confiável.

- O certificado enviado ao cliente contém uma chave pública para o intercâmbio de chaves assimétricas.

- Ao receber o certificado, o cliente verifica sua autenticidade com a autoridade certificadora para garantir que o servidor é legítimo e não um hacker mal-intencionado se passando por um intermediário.

- Após a verificação bem-sucedida, o cliente VPN usa a chave pública para criptografar os dados (uma chave simétrica), que são então enviados ao servidor VPN.

- Então o servidor VPN pode descriptografar a chave simétrica com uma chave privada correspondente à chave pública.

2. Criptografia Simétrica:

- A segunda fase usará criptografia simétrica para gerar uma nova, chave simétrica única conhecida como chave de sessão.

- Uma vez que a chave da sessão é estabelecida, o cliente VPN e o servidor VPN funcionam como duas partes confiáveis compartilhando o mesmo “código secreto”. Durante toda a sessão VPN, toda a criptografia e descriptografia de dados dependem dessa chave única.

3. Transmissão de Dados

- Em seguida, a chave criptografada será enviada ao servidor VPN com o algoritmo de criptografia.

4. Verificação de Integridade

- Finalmente, o servidor usará o algoritmo de integridade para verificar se os dados criptografados não foram adulterados e descriptografar a chave simétrica com a chave privada.

- Agora, seus dados podem ser criptografados/descriptografados pelo cliente e servidor VPN com a chave simétrica.

Passo 4. Descriptografar Dados

O servidor descriptografa os dados para seu texto original e os envia para o site pretendido.

Passo 5. Caminho de Retorno

Depois que o site de destino retorna os dados, o servidor VPN os recriptografa e os transmite de volta para o dispositivo do usuário através do túnel VPN. Ao receber os dados, o cliente os descriptografa usando a chave correspondente e, em seguida, exibe o conteúdo da página da web ou do aplicativo para você.

Os Benefícios da Criptografia VPN

No cerne, a criptografia VPN é a própria essência de uma VPN. Ela determina diretamente se sua proteção online é realmente robusta e confiável.

Habilitar a criptografia VPN oferece vantagens significativas em várias áreas-chave:

- Segurança: Os hackers não podem mais espionar ou interceptar seus dados de rede. Isso não apenas previne efetivamente vazamentos de dados, mas também o protege de ameaças comuns, como fraudes, phishing e ataques DDoS.

- Proteção de Privacidade: Com a criptografia VPN, terceiros perdem a capacidade de rastrear suas atividades de navegação. Seja seu ISP, anunciantes online ou plataformas de análise de dados, eles não podem acessar suas informações pessoais.

- Garantia de Anonimato: A criptografia VPN oculta seu verdadeiro endereço IP e pegada online, permitindo que você navegue pelo mundo digital de forma invisível. Pense nisso como sua capa digital de invisibilidade, tornando a navegação segura realmente possível.

- Remover Restrições Geográficas: Dados criptografados ajudam você a contornar bloqueios geográficos, permitindo acesso contínuo a conteúdo de diferentes regiões. Por exemplo, você pode transmitir bibliotecas da Netflix no exterior ou obter passagens aéreas mais baratas, desfrutando de segurança e liberdade.

Componentes Chave da Criptografia VPN

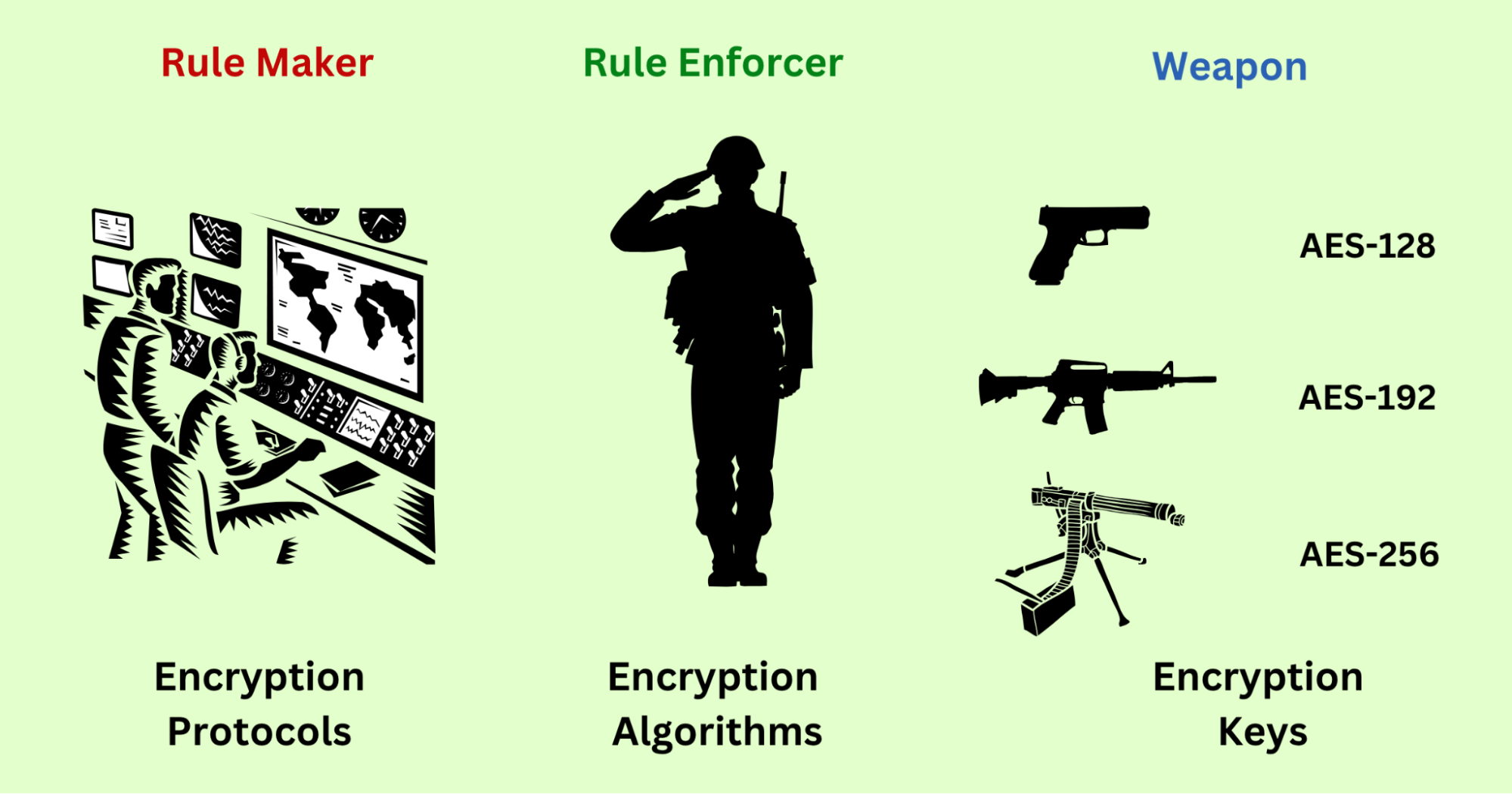

Dentro de todo o sistema de criptografia VPN, três componentes-chave merecem atenção especial:

- Protocolos de Criptografia – O Criador de Regras: Defina as regras e métodos para a transmissão de dados.

- Algoritmos de Criptografia – O Aplicador da Regra: Realizar a criptografia/descriptografia real de acordo com a regra.

- Chaves de Criptografia – As Armas dos Executores: Forneça os valores para os algoritmos operarem.

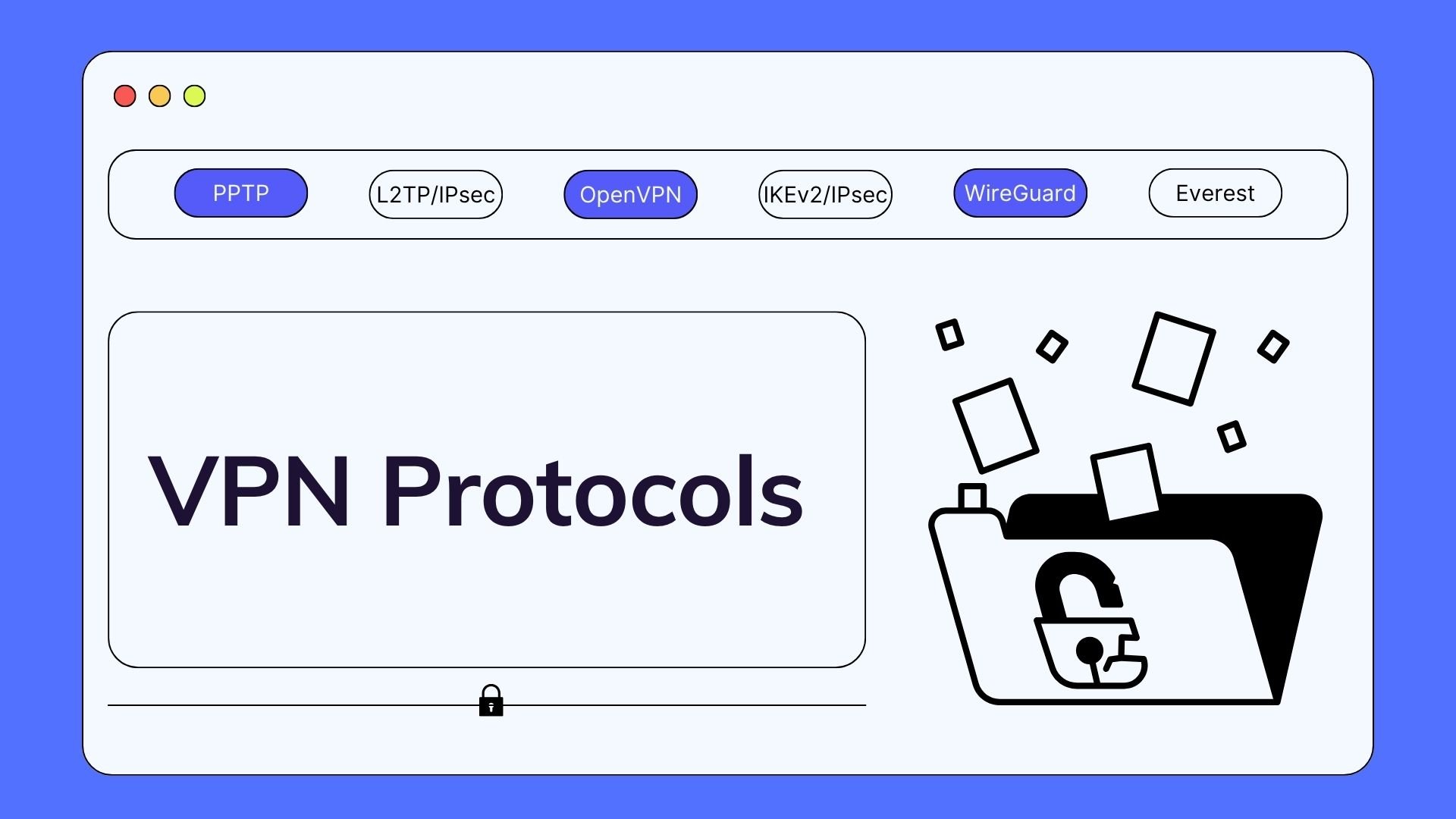

Protocolos de Criptografia

Dentro de um sistema de criptografia VPN, os protocolos funcionam como o maestro que orquestra todo o processo de criptografia e transmissão de dados. Diferentes protocolos VPN operam sob regras e mecanismos distintos, resultando em diferentes níveis de força de criptografia e experiências de conexão.

Os protocolos VPN comuns estão listados abaixo:

- OpenVPN: Um protocolo clássico de código aberto conhecido por sua alta segurança e estabilidade. Como o “veterano” do mundo VPN, continua amplamente utilizado hoje.

- WireGuard: Um protocolo de código aberto de nova geração que avançou com seu design minimalista, velocidades impressionantes e segurança robusta.

- L2TP/IPsec: Combina L2TP com IPsec, oferecendo flexibilidade e configurabilidade adequadas para diversos cenários.

- IKEv2/IPsec: Apresenta uma velocidade de reconexão excepcional, especialmente ideal para usuários móveis, mantendo a estabilidade durante as trocas de rede.

💡Dica Extra: Além desses protocolos comuns, muitos provedores de VPN desenvolvem protocolos de criptografia proprietários para melhorar o desempenho, como o protocolo Everest da X-VPN.

- Everest: Um protocolo privado que integra alta velocidade, segurança robusta e capacidades excepcionais de desbloqueio, projetado para oferecer uma experiência online mais suave e menos restrita.

Protocolo | Capacidade de Criptografia | Velocidade | Desbloquear Habilidade |

|---|---|---|---|

OpenVPN | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

WireGuard | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

L2TP/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

IKEv2/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Everest | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Algoritmos de Criptografia

Algoritmos de criptografia são fórmulas matemáticas usadas para converter texto simples em texto ilegível e confuso e vice-versa. Sua existência garante que, mesmo que os dados sejam interceptados, indivíduos não autorizados não consigam compreender seu conteúdo.

Entre os numerosos algoritmos, o Padrão Avançado de Criptografia, também chamado de AES, destaca-se como o representante mais amplamente adotado e confiável, considerado o padrão ouro da indústria para a criptografia moderna de VPN. Com sua segurança excepcional e desempenho de criptografia eficiente, tornou-se a tecnologia central para vários sistemas de comunicação segura em todo o mundo.

Entre suas variantes, AES-256, a versão mais segura, representa o auge da segurança. Ele criptografa dados em blocos de 256 bits, tornando virtualmente impossível para hackers descriptografá-los por meio de ataques de força bruta devido ao poder computacional necessário. Consequentemente, provedores de VPN de alto nível como X-VPN adotam a tecnologia AES-256, oferecendo proteção de criptografia de nível militar aos usuários.

💡Visão Geral de Outros Algoritmos de Criptografia Comuns:

- ChaCha20: Reconhecido por sua alta velocidade e segurança robusta, destaca-se como uma estrela entre os algoritmos de criptografia de próxima geração e é amplamente adotado em protocolos modernos como o WireGuard.

- Blowfish: Um dos primeiros algoritmos de criptografia comuns, mas foi gradualmente descontinuado devido a várias vulnerabilidades de segurança.

- 3DES: Evoluiu do antigo algoritmo DES, oferece segurança aprimorada, mas continua sendo menos eficiente e confiável do que o AES.

Diferentes protocolos de VPN utilizam diferentes algoritmos de criptografia, o que significa que a combinação de protocolos e algoritmos determina o nível de segurança e a eficácia da criptografia de VPN.

💡Principais algoritmos suportados por protocolos de VPN convencionais:

- OpenVPN: AES (128 bits, 192 bits, 256 bits), Blowfish

- IPsec: AES (128 bits, 192 bits, 256 bits), 3DES, Blowfish

- L2TP/IPsec: AES (128 bits, 192 bits, 256 bits), 3DES

- IKEv2/IPsec: AES (128 bits, 192 bits, 256 bits), 3DES

- WireGuard: ChaCha20

Chaves de Criptografia

Em um sistema de criptografia VPN, uma chave é uma string aleatória de dados que funciona em conjunto com um algoritmo para criptografar e descriptografar dados online.

Normalmente, o mesmo algoritmo de criptografia pode suportar diferentes tamanhos de chave. Quanto mais longa a chave de criptografia, mais difícil é quebrá-la, e mais forte se torna a criptografia do VPN. É por isso que até os computadores mais rápidos da Terra levariam bilhões de anos para quebrar o AES-256.

💡Como:

- AES: Suporta tamanhos de chave de 128, 192 e 256 bits.

- Blowfish: Suporta comprimentos de chave variáveis de 32 a 448 bits.

Durante o processo de criptografia VPN, dois tipos de chaves estão tipicamente envolvidos:

- Chaves simétricas

- Chaves assimétricas

Cada um desempenha um grande papel em garantir a segurança e integridade da transmissão de dados VPN.

Tipos de Criptografia VPN

Com base em diferentes tipos de chave, a criptografia VPN usando o protocolo TLS também é comumente categorizada em Criptografia Assimétrica e Criptografia Simétrica.

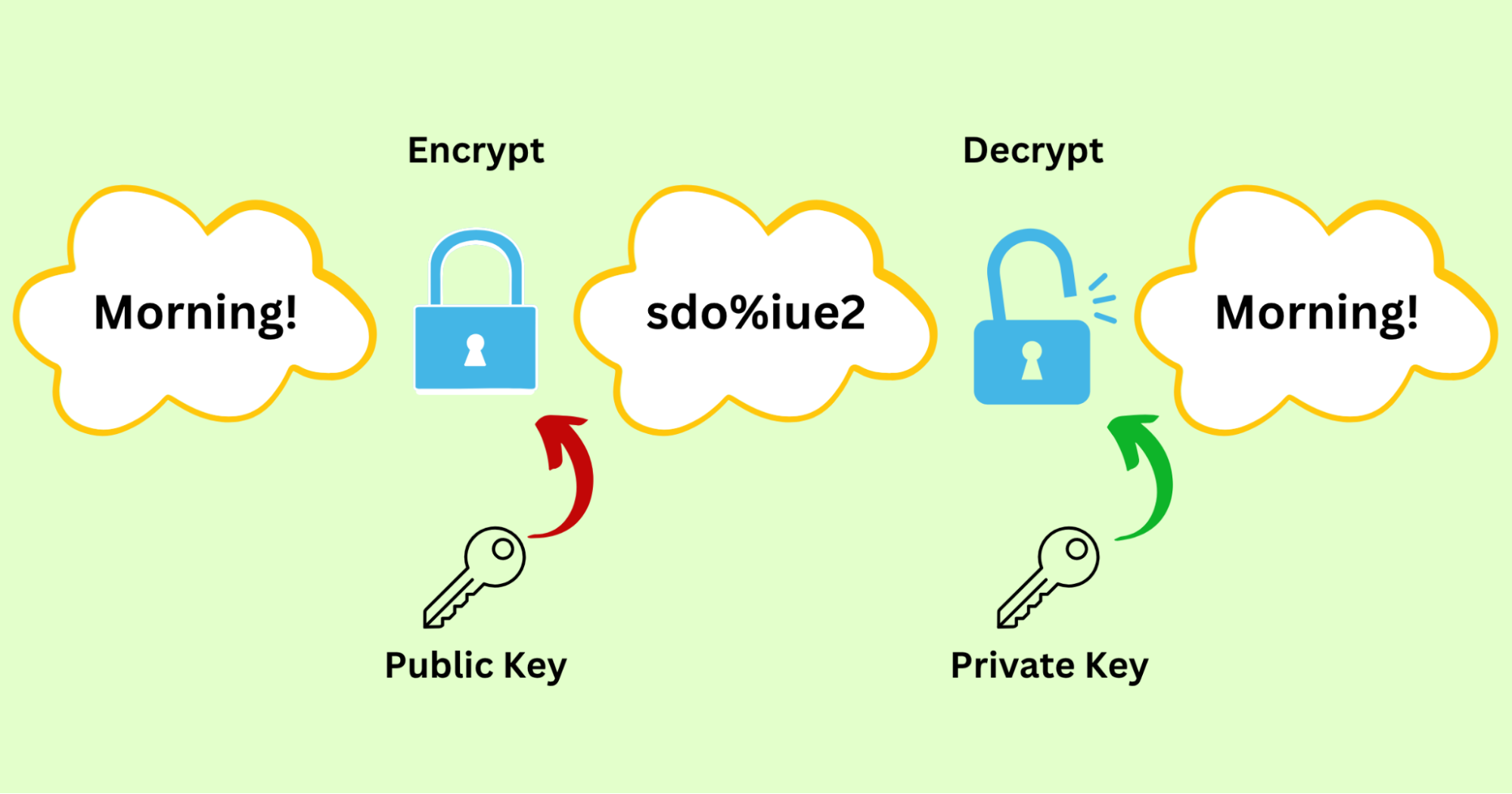

Criptografia Assimétrica

Criptografia Assimétrica é comumente empregada durante a fase inicial de estabelecimento de uma conexão VPN, frequentemente chamada de “fase de handshake.”

Durante o processo de handshake, a Criptografia Assimétrica gera um par de chaves pública e privada. O remetente irá criptografar os dados usando a chave pública, enquanto o receptor irá descriptografar o texto cifrado usando a correspondente.

💡Verifique um exemplo para você entender este termo claramente.

Cenário: Anna quer enviar uma mensagem privada para Juli.

Geração de Chaves:

- Juli cria um par de chaves.

- Chave pública: ju123

- Chave privada: cuteJuLi

Distribuição de Chaves:

- Juli envia a chave pública para Anna e mantém a chave privada para si mesma.

Criptografia:

- Bom dia!

- Anna criptografa o texto com a chave pública que Juli atribui a ela.

- Bom dia! ➤ sdo%iue2

Transferência de dados:

- Anna usa a Internet para enviar o texto cifrado para Juli.

Decriptação:

- Juli usa sua chave privada para converter o texto cifrado de volta ao texto original.

- sdo%iue2 ➤ Bom dia!

A Criptografia Assimétrica utiliza duas chaves distintas—mesmo que a chave pública seja amplamente distribuída, apenas a parte que possui a chave privada correspondente pode descriptografar os dados. É precisamente por isso que este método de criptografia oferece segurança e confiabilidade excepcionais. Em outras palavras, mesmo que hackers obtenham a chave pública, eles permanecem impotentes para acessar o conteúdo criptografado.

No entanto, a segurança robusta tem um custo—A Criptografia Assimétrica requer mais tempo para realizar cálculos matemáticos complexos, tornando-se um pouco incômoda ao lidar com grandes volumes de transmissão de dados de VPN.

Assim, a Criptografia Simétrica mais eficiente ganhou destaque.

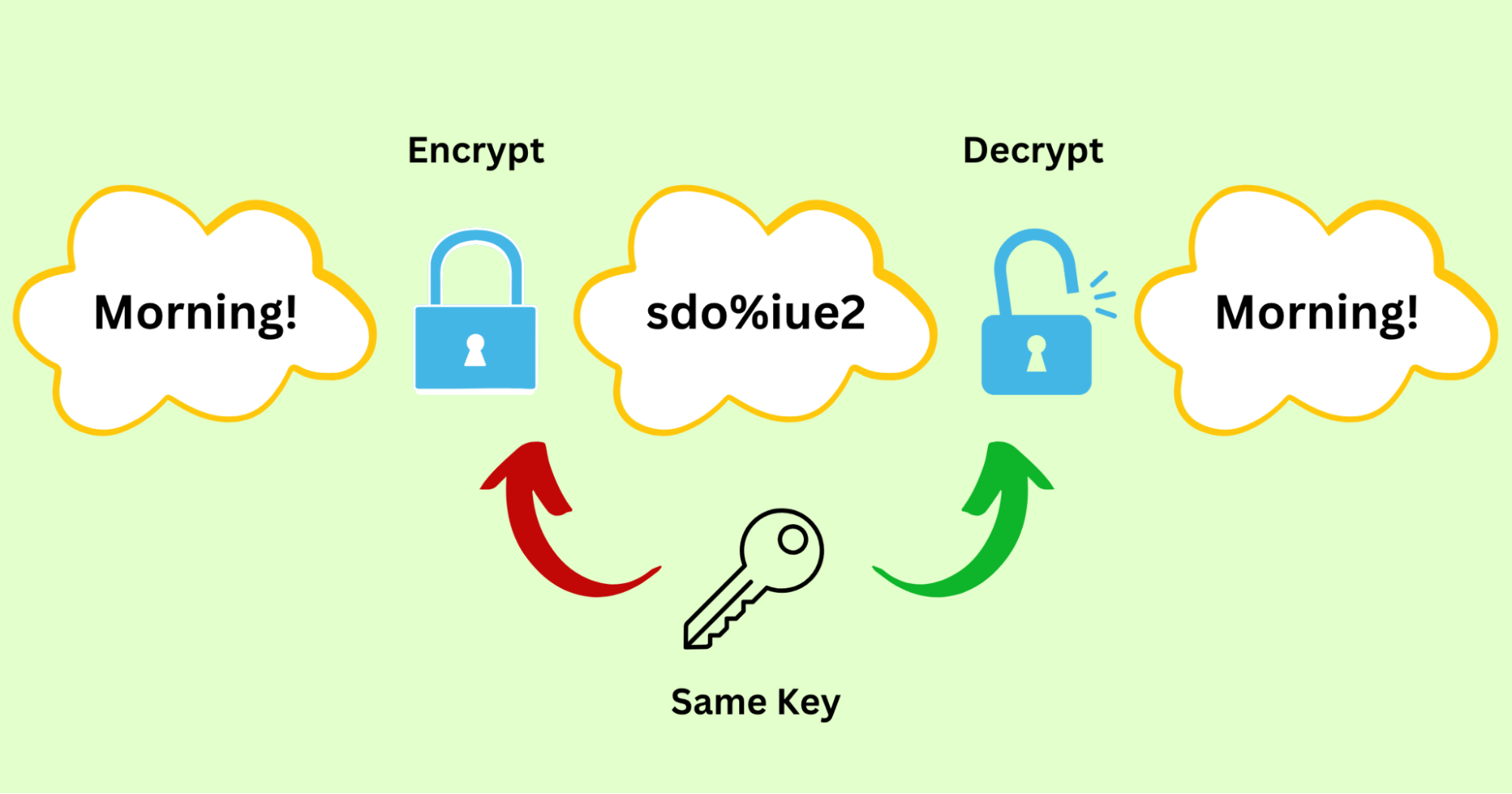

Criptografia Simétrica

Criptografia Simétrica depende da mesma chave para criptografar e descriptografar dados. Isso significa que o remetente e o destinatário devem compartilhar uma chave para garantir uma comunicação segura e sem interrupções.

Para ilustrar, é como os telegramas secretos trocados entre agentes em filmes de espionagem à moda antiga. Somente aqueles que entendem o código Morse (a chave simétrica) podem decifrar corretamente as mensagens uns dos outros.

💡Aqui está um exemplo vívido.

Cenário: Anna envia a inteligência que obteve espionando para Juli.

Geração de Chaves:

- Eles concordaram antecipadamente em usar um codebook chamado AJ.

Criptografia:

- Anna cria uma mensagem para ser enviada: Bom dia!

- Anna criptografa o texto com o código AJ.

- Bom dia!➤ sdo%iue2

Transferência de dados:

- Anna envia o texto cifrado para Juli.

Decriptação:

- Juli converte o texto cifrado em inteligência com o livro de códigos AJ.

- sdo%iue2 ➤ Bom dia!

Comparado à Criptografia Assimétrica, a Criptografia Simétrica envolve uma complexidade computacional menor, velocidades de processamento mais rápidas e maior eficiência, tornando-a altamente adequada para criptografar grandes quantidades de dados.

Portanto, dentro da estrutura de criptografia de uma VPN, A Criptografia Assimétrica estabelece conexões seguras, enquanto a Criptografia Simétrica lida com a transferência real de dados da VPN. Cada uma desempenha seu papel distinto enquanto trabalha em estreita coordenação—uma estabelece a base de segurança, a outra garante uma operação eficiente, permitindo que as VPNs ofereçam proteção de segurança inquebrável enquanto mantêm uma experiência de conexão suave e estável.

Dica Profissional: Como Testar a Criptografia de VPN?

A criptografia é o núcleo absoluto da funcionalidade do VPN, mas como um usuário normal, você pode se perguntar: Meu VPN realmente está criptografando o tráfego? E como posso determinar se a criptografia de um VPN é robusta o suficiente?

Sem preocupações. Vamos mostrar como testar a criptografia VPN abaixo usando X-VPN, uma VPN confiável que oferece tanto um plano premium quanto um plano gratuito. Basta tocar no botão abaixo para obter um download de VPN, e você pode testar a Criptografia VPN mesmo sem uma conta ou custo!

・Capacidade de Criptografia Destacada・Versão Gratuita・Suporte a Protocolos Ricos

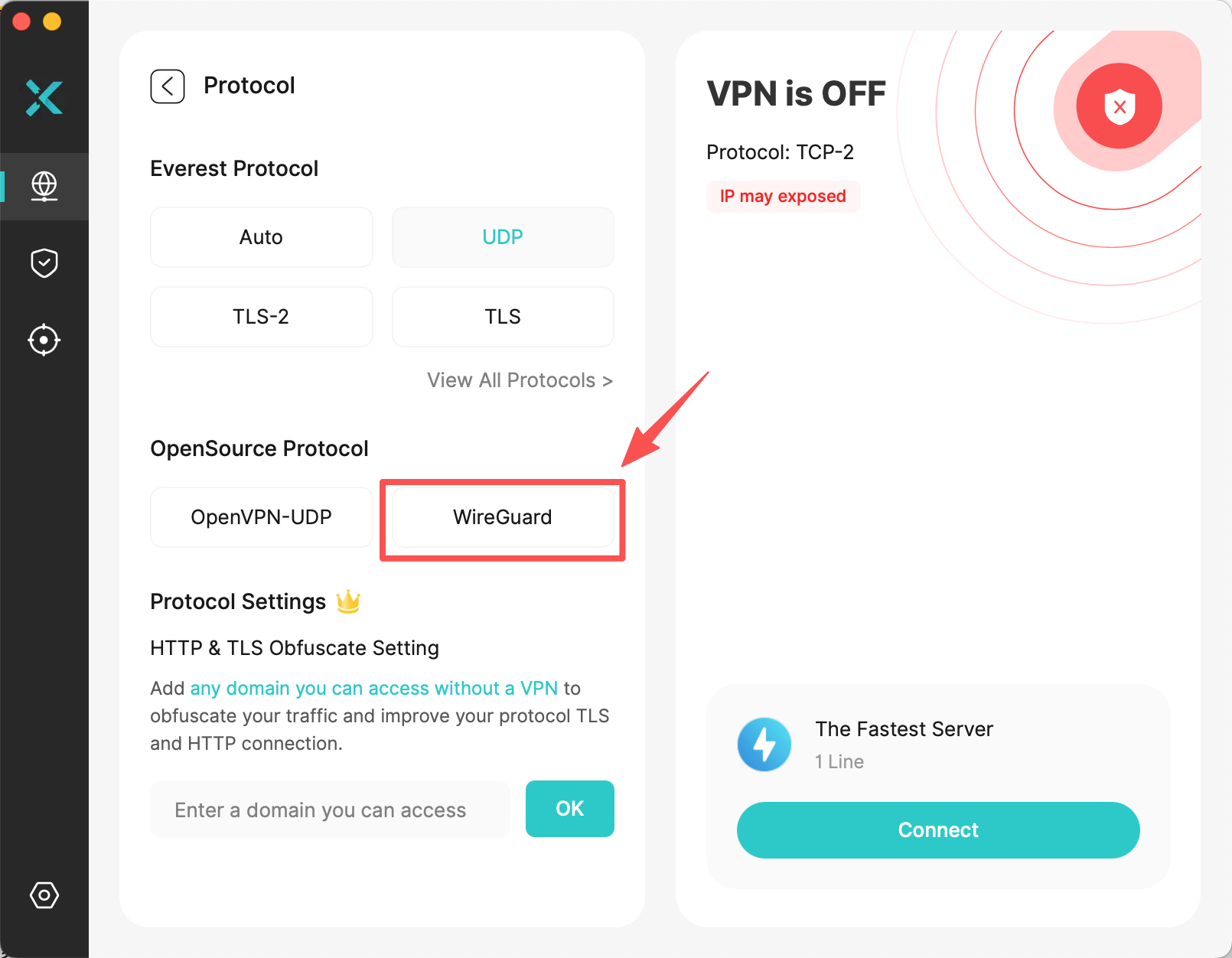

Verifique o Protocolo de Criptografia

Primeiro, você precisa confirmar o tipo de protocolo de criptografia atualmente usado pelo seu VPN.

Se o seu objetivo é alcançar o mais alto nível de proteção de segurança, é recomendável escolher protocolos de alta segurança comprovados, como Everest, OpenVPN ou WireGuard.

Testes de Vazamento

O propósito fundamental da criptografia VPN é evitar que os dados sejam vazados ou interceptados durante a transmissão, garantindo que sua privacidade permaneça intacta.

Portanto, a maneira mais direta de verificar a eficácia da criptografia é verificar riscos como vazamentos de DNS, IP ou WebRTC enquanto o VPN está ativo. Se os resultados do teste não mostrarem vazamentos, parabéns, sua criptografia VPN está de fato cumprindo suas responsabilidades de segurança.

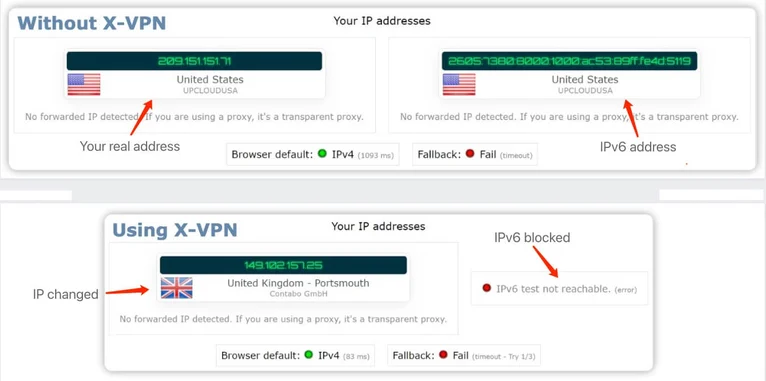

Verificar vazamento de IP

- Objetivo: Verifique se o seu endereço IP real está oculto.

- Ferramenta: Teste de Vazamento de IPv6 ou ipleak.net.

Resultados do Teste de Vazamento de IPv6 ao Usar X-VPN

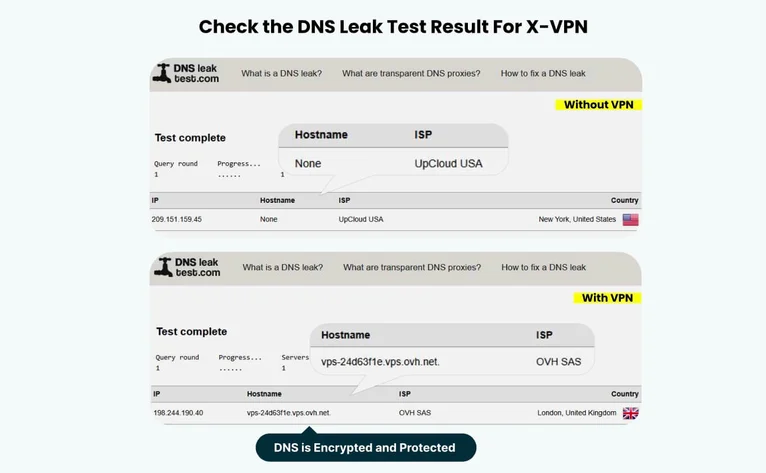

Verificar vazamento de DNS

- Objetivo: Verificar vazamentos de DNS. Se suas solicitações de DNS vazarem, suas pegadas online serão expostas, revelando os sites e serviços que você visita.

- Ferramenta: Teste de Vazamento de DNS ou dnsleaktest.com.

Resultados do Teste de Vazamento de DNS ao Usar X-VPN

Verificar vazamento WebRTC

- Objetivo: Garanta que o navegador do seu dispositivo não revele seu verdadeiro endereço IP através de vazamentos de WebRTC.

- Ferramenta: Teste de Vazamento WebRTC ou browserleaks.com.

Resultados do Teste de Vazamento WebRTC ao Usar X-VPN

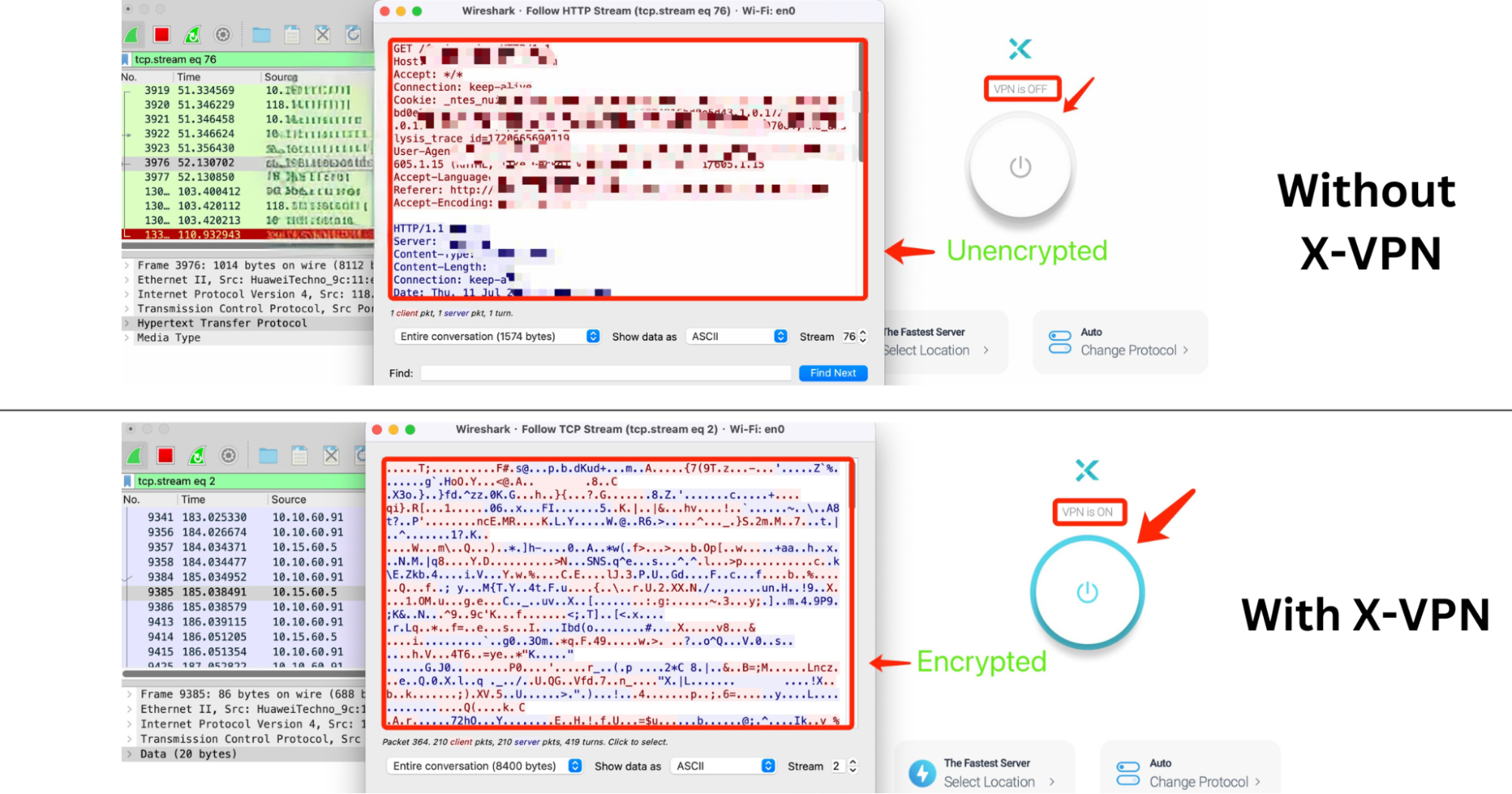

Captura de Pacotes

Um sniffer de pacotes pode capturar o tráfego de rede em tempo real e exibir informações detalhadas sobre cada pacote de dados. Se os dados não estiverem criptografados, eles aparecem como texto claro e legível; uma vez que a criptografia VPN entra em vigor, o conteúdo do pacote se torna uma mistura de caracteres aleatórios, completamente irreconhecível.

Usando a ferramenta profissional Wireshark, você pode facilmente verificar se a criptografia VPN está realmente ativa.

- Objetivo: Capturar e analisar dados de rede para verificar se estão criptografados.

- Ferramenta: Wireshark.

Resultados da Captura de Pacotes ao Usar X-VPN

Ao realizar uma série de testes de vazamento, agora você pode validar se o VPN realmente cumpre o desempenho de segurança prometido.

Conclusão

Embora os mecanismos subjacentes da criptografia VPN sejam bastante complexos, usá-la não poderia ser mais simples. Depois de ler este artigo para entender os fundamentos, baixe X-VPN e toque em Conectar—uma proteção de criptografia robusta e um conjunto completo de capacidades de segurança online sem interrupções serão ativados instantaneamente.

Perguntas Frequentes

Um VPN criptografa seu IP?

Falando estritamente, uma VPN não criptografa diretamente seu endereço IP. No entanto, ela substitui seu IP real pelo endereço IP do servidor VPN ao qual você se conecta, ocultando efetivamente sua identidade e impedindo que outros rastreiem a origem da sua rede—um resultado que é quase equivalente a criptografar seu IP.

Qual é a criptografia mais forte para VPN?

Dado que o comprimento da chave é diretamente proporcional à força de segurança, a criptografia AES-256 é amplamente reconhecida como a mais forte para VPN. Reconhecida por sua segurança excepcional e natureza inquebrável, é amplamente adotada por governos, organizações militares e várias agências de segurança para proteger comunicações confidenciais.

Os VPNs realmente impedem hackers?

Sim, as VPNs realmente impedem hackers. Eles constroem uma defesa online robusta por meio de criptografia poderosa, colocando uma “máscara digital” sobre sua identidade para que os hackers não possam identificá-lo ou rastrear suas atividades online.

VPN e criptografia são a mesma coisa?

Uma VPN é uma ferramenta de proteção projetada para salvaguardar a segurança e a privacidade online. Pense nela como a bolsa de equipamentos de um policial—com um colete à prova de balas, capacete, pistola, algemas e uma arma de choque. No mundo das VPNs, essas ferramentas correspondem a diferentes funções: criptografia, tunelamento de tráfego, dupla VPN, interruptor de desligamento e mais. A criptografia é apenas um componente crucial—como a pistola—importante, mas não é toda a história.