La encriptación VPN es el núcleo del VPN, protegiendo tus datos de red contra el robo, la vigilancia o la interceptación por parte de hackers.

Para obtener una comprensión clara de la encriptación VPN, incluidos sus beneficios y cómo funciona, sigue leyendo. Ofreceremos una guía completa que desglosa las complejidades en un lenguaje fácil de entender.

Table of Contents

¿Qué es la encriptación VPN?

La encriptación de VPN generalmente emplea el protocolo TLS y algoritmos criptográficos específicos para “traducir” los paquetes de datos en una cadena de texto cifrado aparentemente aleatoria. Para los externos, parece un galimatías, completamente sin sentido. Solo aquellos que poseen la clave de descifrado correcta pueden restaurar el contenido original, lo que hace que cualquier espionaje no autorizado sea inútil, asegurando así que tus datos privados permanezcan protegidos de manera segura.

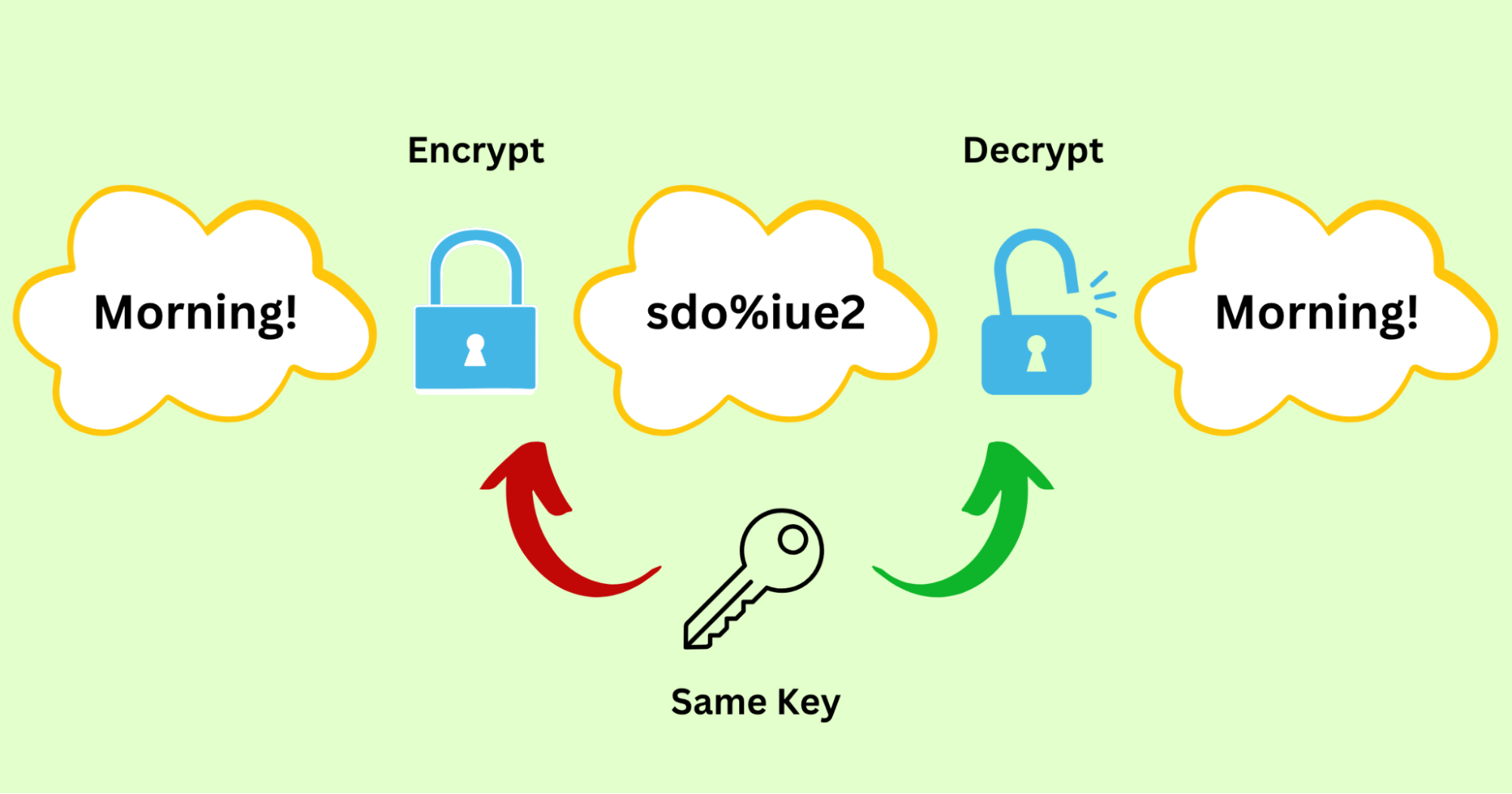

Aquí hay un escenario para que entiendas el término Cifrado claramente.

- Escenario: Anna envía un mensaje a Juli con un VPN.

- Lo siento, no hay texto proporcionado para traducir. ¡Hola, Juli!

- El texto encriptado: gijo390jdksjfkn

- Mensaje leído por otro: gijo390jdksjfkn

- Mensaje leído por Juli (quien tiene la llave): ¡Hola, Juli!

💡En casos prácticos específicos:

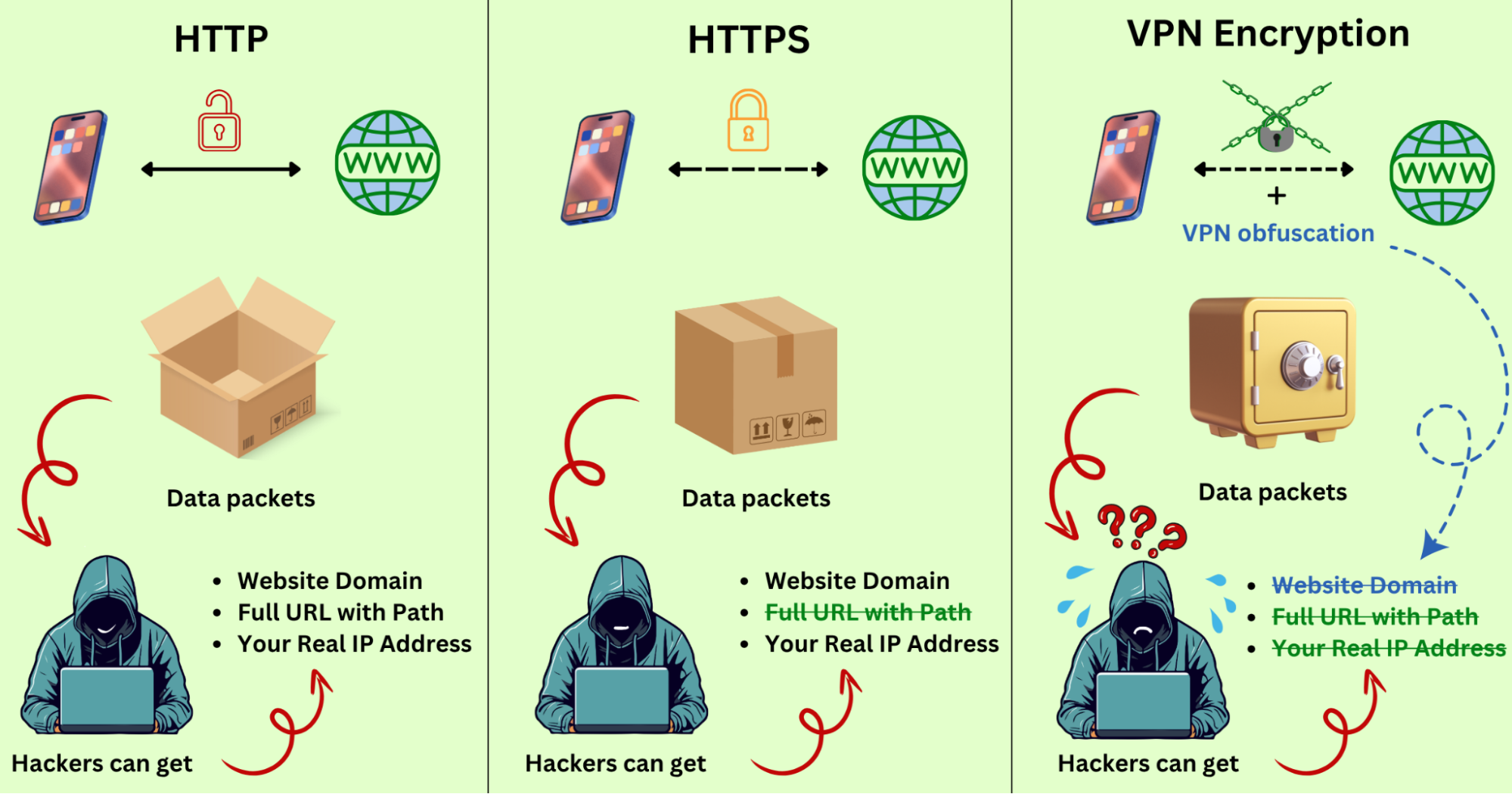

・Al acceder a servicios no cifrados: Cuando visitas aplicaciones o sitios web que no soportan el cifrado de datos (como las páginas que aún utilizan el protocolo HTTP), el cifrado de VPN actúa como tu «capa de invisibilidad». Oculta tu nombre de dominio, las páginas visitadas y tu dirección IP real, evitando que terceros espíen o intercepten tus datos, haciendo que tus actividades en línea sean más privadas.

・Al acceder a servicios encriptados: Para los sitios web que ya utilizan protocolos seguros como HTTPS, la encriptación de VPN añade una capa adicional de protección. Más allá de la encriptación a nivel de aplicación, envuelve los paquetes de datos en una protección adicional de TLS, logrando una «doble encriptación». Esto no solo hace que los datos sean más difíciles de desencriptar, sino que también oculta aún más tu identidad, haciendo que tu huella digital sea más difícil de rastrear.

・Consejo Profesional: Algunos servicios de VPN de primer nivel (como X-VPN) incorporan tecnología de ofuscación junto con cifrado. Esta «capacidad de sigilo» hace que los datos cifrados parezcan tráfico ordinario, evitando la detección y eludiendo efectivamente la censura en internet para una experiencia de navegación más segura y libre.

En esencia, la encriptación de VPN es el alma misma de una VPN. No solo sirve como la primera línea de defensa para tu privacidad, sino también como la clave para mantener el anonimato en el ámbito digital. En términos simples, una VPN sin encriptación es como una caja fuerte sin cerradura: una cáscara vacía.

¿Cómo funciona la encriptación de VPN?

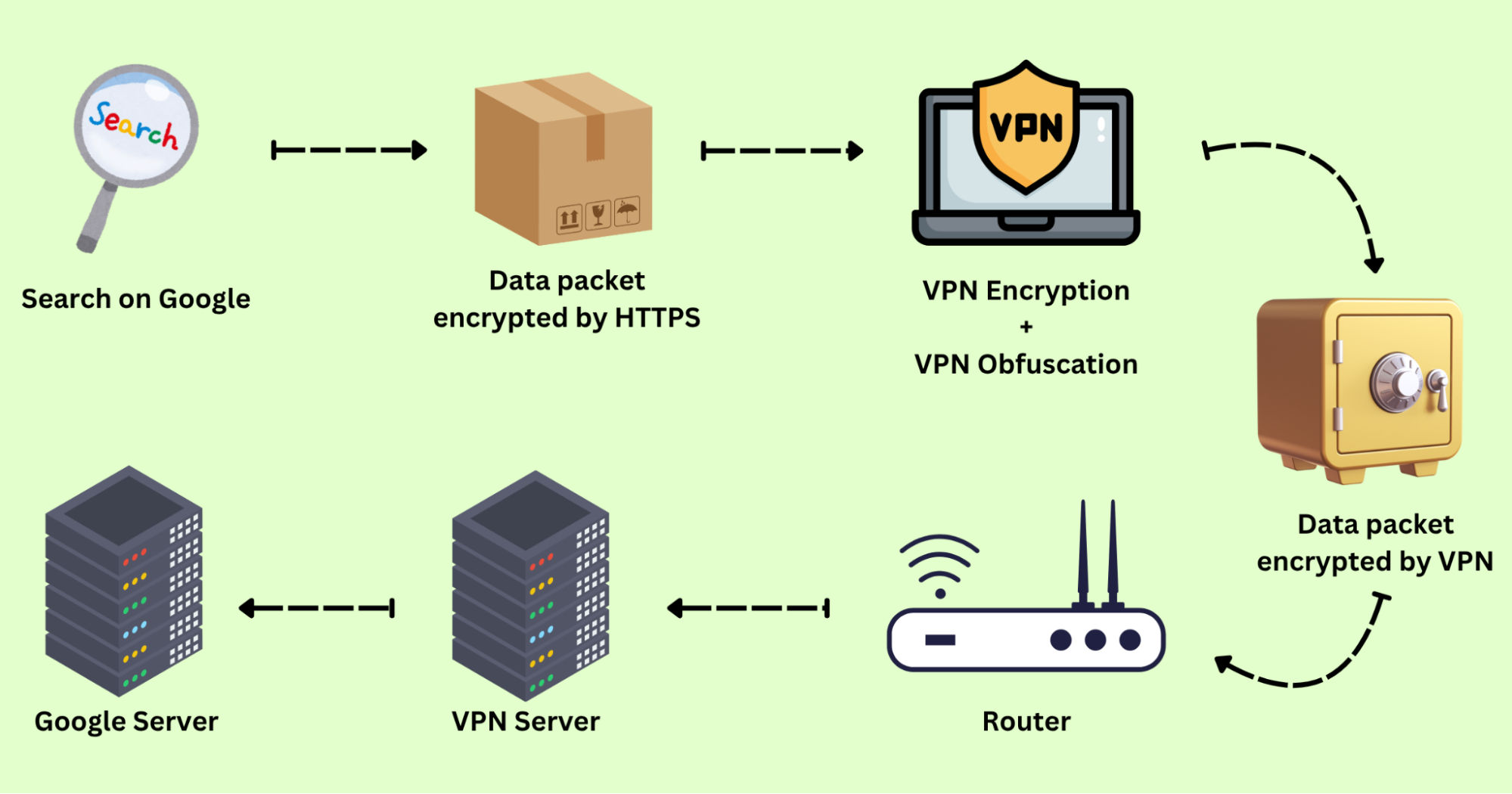

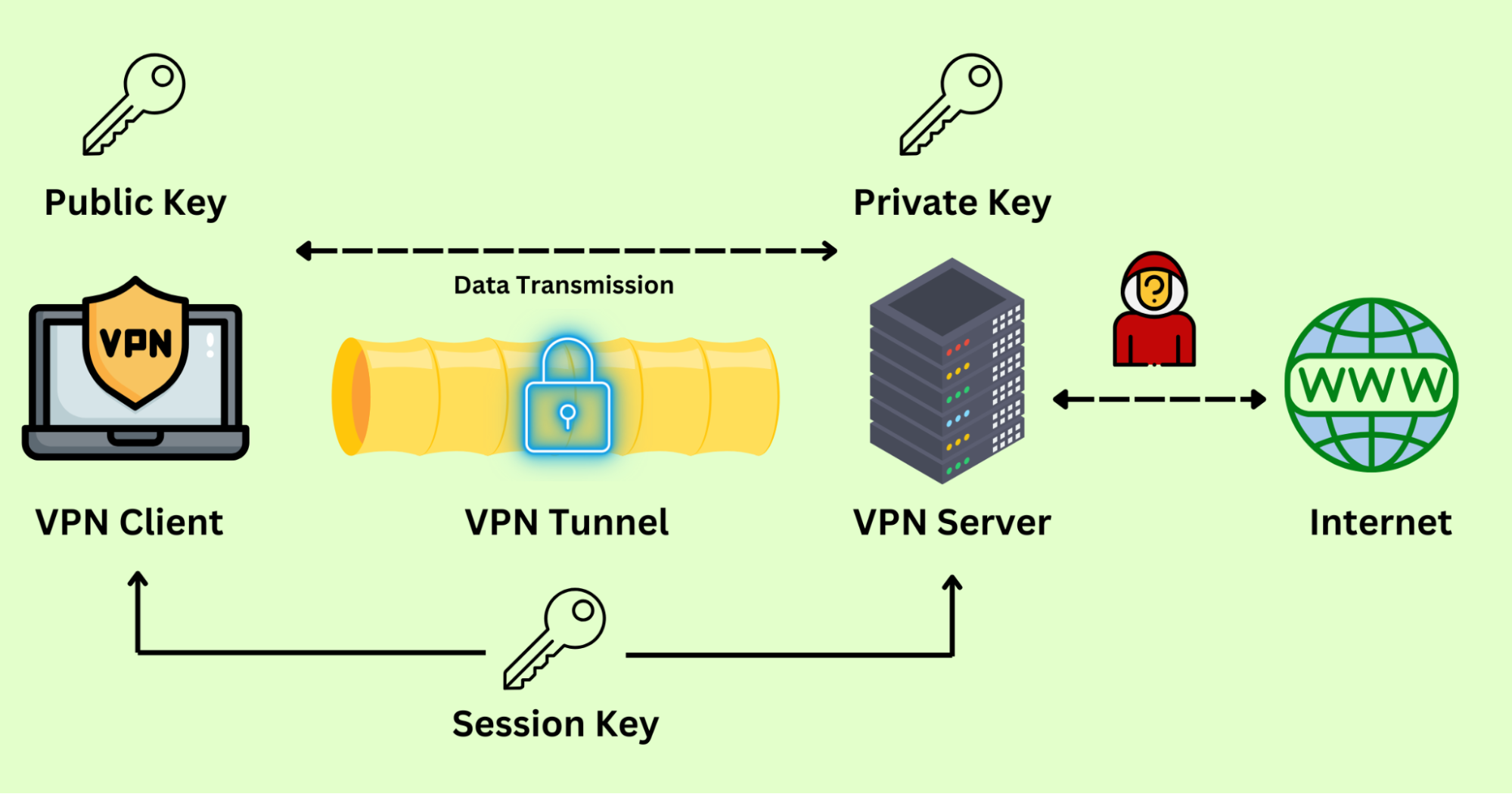

Cuando ya tienes un servicio de VPN y estás listo para conectarte a un servidor para acceder a un sitio web, el mecanismo de cifrado de la VPN se activará silenciosamente y procederá de la siguiente manera:

Paso 1. Enviar solicitud

Cuando te conectas a un servidor VPN y comienzas a acceder a sitios web o aplicaciones, tu solicitud no se envía directamente a Internet. En su lugar, primero se enrutan al cliente VPN.

Paso 2. Construir un túnel

Al recibir su solicitud, el cliente VPN establece inmediatamente un «canal dedicado» para usted, es decir, un túnel VPN seguro. Este túnel conecta la ruta de red entre usted y el servidor VPN, evitando efectivamente la vigilancia externa o la manipulación de datos.

Paso 3. Cifrar datos

Tus datos en línea se transmiten al servidor VPN a través del túnel VPN y se cifran. Consulta el breve resumen del proceso:

1. Intercambio de Claves Asimétricas:

- Primero, el cliente VPN y el servidor VPN deben hacer un handshake. El cliente envía un mensaje de Hola, informando al servidor sobre los algoritmos de cifrado que admite.

- El servidor VPN responde al saludo, especifica el algoritmo de cifrado que se utilizará y envía un mensaje al cliente que contiene su certificado TLS emitido por una autoridad de certificación de confianza.

- El certificado enviado al cliente contiene una clave pública para el Intercambio de Claves Asimétrico.

- Al recibir el certificado, el cliente verifica su autenticidad con la autoridad de certificación para asegurarse de que el servidor es legítimo y no un hacker malicioso que se hace pasar por un intermediario.

- Después de la verificación exitosa, el cliente VPN utiliza la clave pública para cifrar los datos (una clave simétrica), que luego se envían al servidor VPN.

- Entonces el servidor VPN puede descifrar la clave simétrica con una clave privada correspondiente a la clave pública.

2. Cifrado simétrico:

- La segunda fase utilizará cifrado simétrico para generar una nueva, clave simétrica única conocida como la clave de sesión.

- Una vez que se establece la clave de sesión, el cliente VPN y el servidor VPN funcionan como dos partes de confianza que comparten el mismo «código secreto». A lo largo de toda la sesión VPN, toda la encriptación y desencriptación de datos dependen de esta clave única.

3. Transmisión de datos

- A continuación, la clave encriptada se enviará al servidor VPN con el algoritmo de encriptación.

4. Verificación de integridad

- Finalmente, el servidor utilizará el algoritmo de integridad para verificar que los datos cifrados no han sido manipulados y descifrar la clave simétrica con la clave privada.

- Ahora, tus datos pueden ser cifrados/desencriptados por el cliente y el servidor VPN con la clave simétrica.

Paso 4. Desencriptar datos

El servidor descifra los datos a su texto original y los envía al sitio web destinado.

Paso 5. Ruta de retorno

Después de que el sitio web de destino devuelve los datos, el servidor VPN los vuelve a cifrar y los transmite de vuelta al dispositivo del usuario a través del túnel VPN. Al recibir los datos, el cliente los descifra utilizando la clave correspondiente y luego muestra el contenido de la página web o la aplicación.

Los beneficios de la encriptación VPN

En su esencia, la encriptación VPN es la verdadera esencia de una VPN. Determina directamente si su protección en línea es realmente robusta y confiable.

Habilitar la encriptación VPN ofrece ventajas significativas en estas áreas clave:

- Seguridad: Los hackers ya no pueden espiar ni interceptar tus datos de red. Esto no solo previene eficazmente las filtraciones de datos, sino que también te protege de amenazas comunes como estafas, phishing y ataques DDoS.

- Protección de la privacidad: Con la encriptación de VPN, los terceros pierden la capacidad de rastrear tus actividades de navegación. Ya sea tu ISP, anunciantes en línea o plataformas de análisis de datos, no pueden acceder a tu información personal.

- Aseguramiento de Anonimato: La encriptación VPN oculta tu dirección IP real y tu huella en línea, permitiéndote navegar por el mundo digital de manera invisible. Piénsalo como tu capa digital de invisibilidad, haciendo posible una navegación realmente segura.

- Levantar restricciones geográficas: Los datos encriptados te ayudan a eludir los bloqueos geográficos, otorgando acceso sin interrupciones a contenido de diferentes regiones. Por ejemplo, puedes transmitir bibliotecas de Netflix en el extranjero o conseguir vuelos más baratos, disfrutando tanto de seguridad como de libertad.

Componentes clave de la encriptación VPN

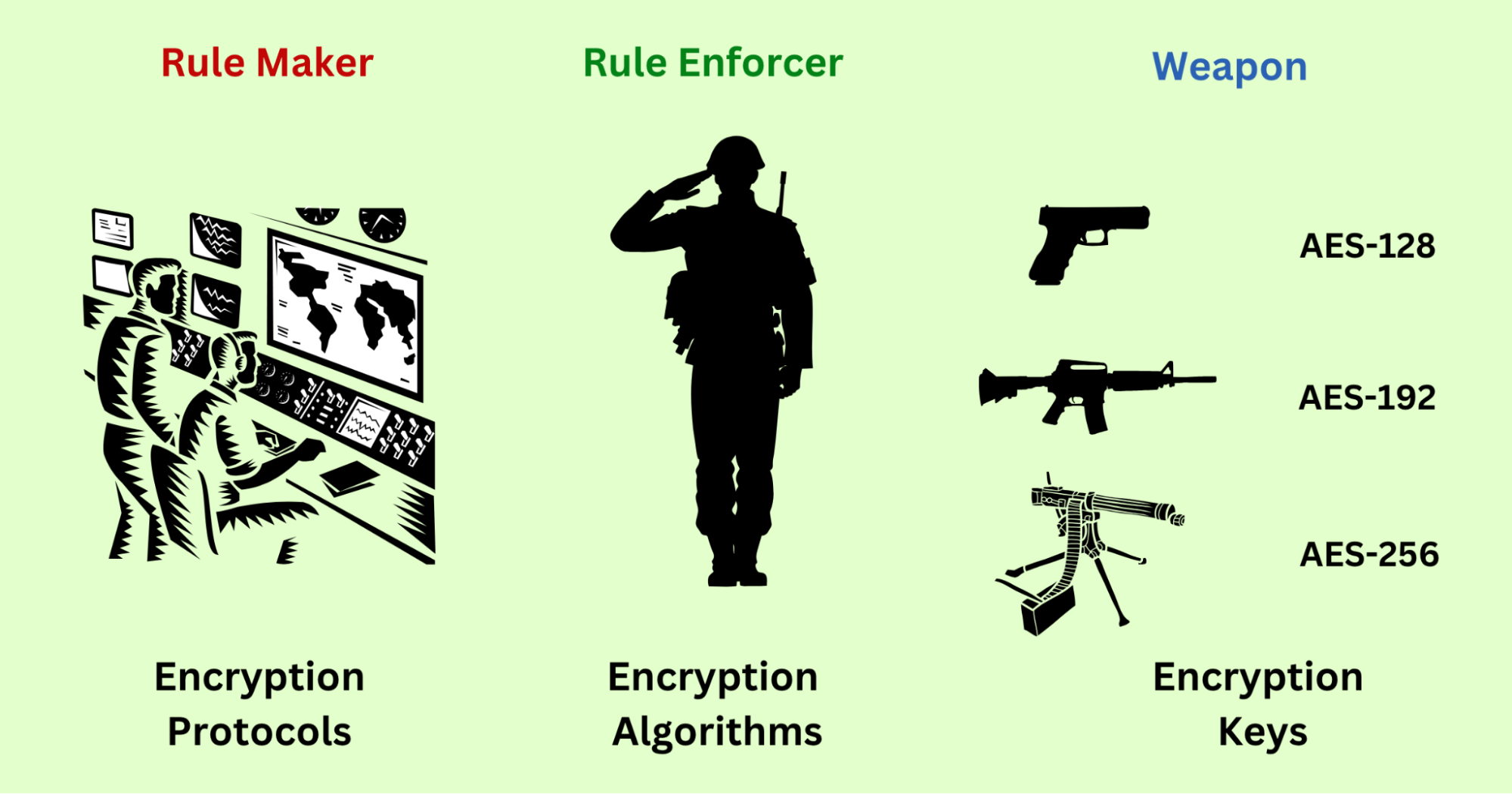

Dentro de todo el sistema de cifrado VPN, tres componentes clave merecen una atención especial:

- Protocolos de Cifrado – El Creador de Reglas: Defina las reglas y métodos para la transmisión de datos.

- Algoritmos de Cifrado – El Aplicador de Reglas: Realiza la cifrado/descifrado real de acuerdo con la regla.

- Claves de Cifrado – Las Armas de los Ejecutores: Proporcione los valores para que los algoritmos funcionen.

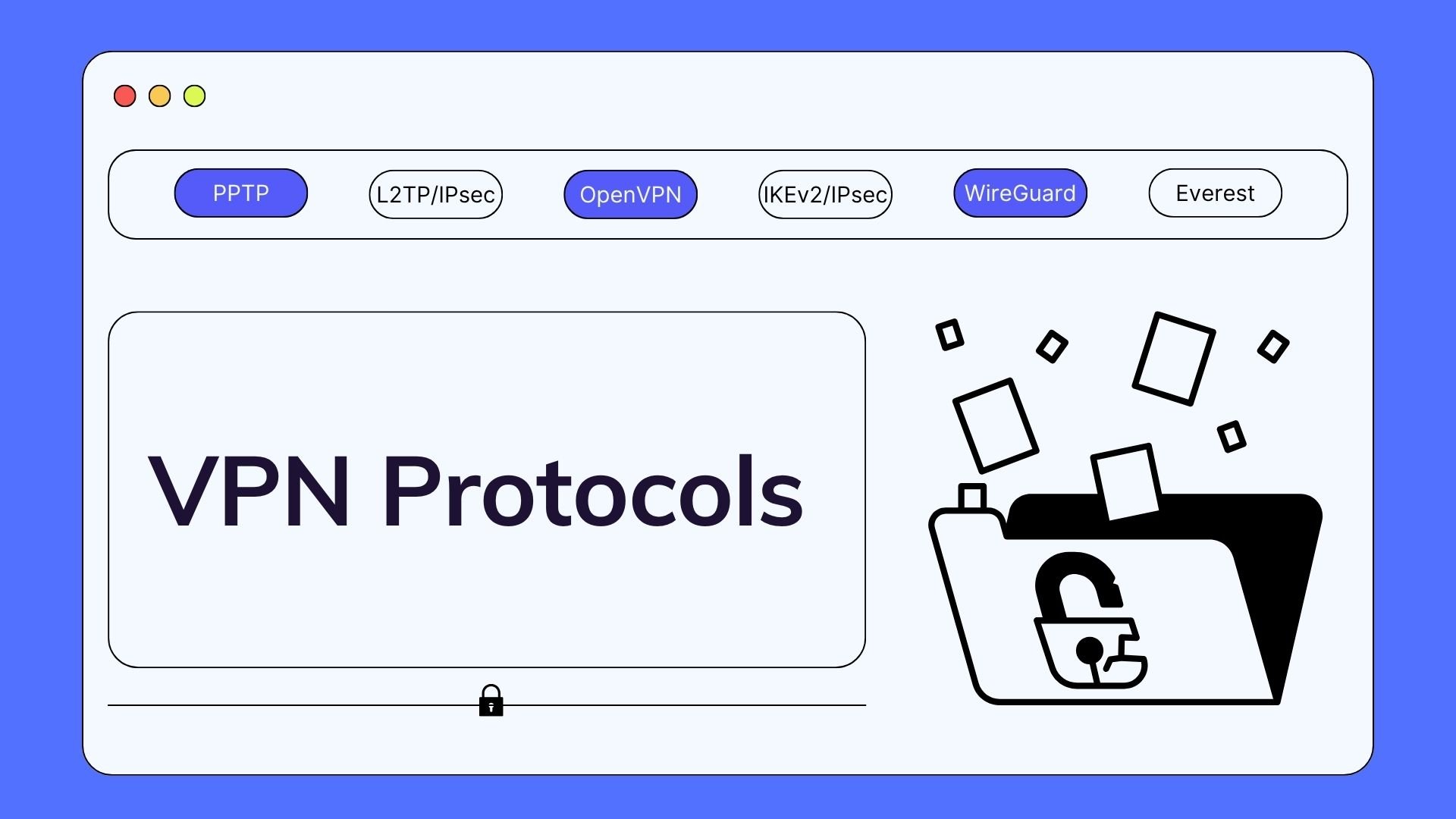

Protocolos de Cifrado

Dentro de un sistema de cifrado VPN, los protocolos funcionan como el maestro que orquesta todo el proceso de cifrado y transmisión de datos. Diferentes protocolos VPN operan bajo reglas y mecanismos distintos, lo que resulta en diferentes niveles de fuerza de cifrado y experiencias de conexión.

Los protocolos VPN comunes se enumeran a continuación:

- OpenVPN: Un protocolo clásico de código abierto conocido por su alta seguridad y estabilidad. Como el «veterano» del mundo VPN, sigue siendo ampliamente utilizado hoy en día.

- WireGuard: Un protocolo de código abierto de nueva generación que ha avanzado con su diseño minimalista, velocidades impresionantes y robusta seguridad.

- L2TP/IPsec: Combina L2TP con IPsec, ofreciendo flexibilidad y configurabilidad adecuadas para diversos escenarios.

- IKEv2/IPsec: Ofrece una velocidad de reconexión excepcional, especialmente ideal para usuarios móviles, manteniendo la estabilidad durante los cambios de red.

💡Consejo Extra: Más allá de estos protocolos comunes, muchos proveedores de VPN desarrollan protocolos de cifrado propietarios para mejorar el rendimiento, como el protocolo Everest de X-VPN.

- Everest: Un protocolo privado que integra alta velocidad, robusta seguridad y excepcionales capacidades de desbloqueo, diseñado para ofrecer una experiencia en línea más fluida y sin restricciones.

Protocolo | Capacidad de cifrado | Velocidad | Desbloquear habilidad |

|---|---|---|---|

OpenVPN | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

WireGuard | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

L2TP/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

IKEv2/IPsec | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Everest | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ | ♥︎♥︎♥︎ |

Algoritmos de cifrado

Los algoritmos de cifrado son fórmulas matemáticas utilizadas para convertir texto plano en texto ilegible y confuso y viceversa. Su existencia garantiza que incluso si los datos son interceptados, las personas no autorizadas no puedan comprender su contenido.

Entre numerosos algoritmos, el Estándar de Cifrado Avanzado, también llamado AES, se destaca como el representante más ampliamente adoptado y confiable, considerado como el estándar de oro de la industria para el cifrado moderno de VPN. Con su excepcional seguridad y rendimiento de cifrado eficiente, se ha convertido en la tecnología central para varios sistemas de comunicación segura en todo el mundo.

Entre sus variantes, AES-256, la versión más segura, representa la cúspide de la seguridad. Cifra los datos en bloques de 256 bits, lo que hace prácticamente imposible que los hackers los descifren mediante ataques de fuerza bruta debido al poder computacional requerido. En consecuencia, proveedores de VPN de primer nivel como X-VPN adoptan la tecnología AES-256, ofreciendo protección de cifrado de grado militar a los usuarios.

💡Descripción general de otros algoritmos de cifrado comunes:

- ChaCha20: Reconocido por su alta velocidad y robusta seguridad, se destaca como una estrella entre los algoritmos de cifrado de próxima generación y es ampliamente adoptado en protocolos modernos como WireGuard.

- Blowfish: Uno de los primeros algoritmos de cifrado comunes, pero ha sido gradualmente reemplazado debido a múltiples vulnerabilidades de seguridad.

- 3DES: Evolucionado del antiguo algoritmo DES, ofrece una seguridad mejorada pero sigue siendo menos eficiente y confiable que AES.

Diferentes protocolos de VPN utilizan diferentes algoritmos de cifrado, lo que significa que la combinación de protocolos y algoritmos determina el nivel de seguridad y la efectividad del cifrado de VPN.

💡Algoritmos clave soportados por los protocolos VPN principales:

- OpenVPN: AES (128 bits, 192 bits, 256 bits), Blowfish

- IPsec: AES (128 bits, 192 bits, 256 bits), 3DES, Blowfish

- L2TP/IPsec: AES (128 bits, 192 bits, 256 bits), 3DES

- IKEv2/IPsec: AES (128 bits, 192 bits, 256 bits), 3DES

- WireGuard: ChaCha20

Claves de cifrado

En un sistema de cifrado VPN, una clave es una cadena de datos aleatoria que funciona en conjunto con un algoritmo para cifrar y descifrar datos en línea.

Típicamente, el mismo algoritmo de cifrado puede soportar diferentes tamaños de clave. Cuanto más larga sea la clave de cifrado, más difícil será de romper, y más fuerte se vuelve el cifrado de VPN. Por eso, incluso las computadoras más rápidas de la Tierra tardarían miles de millones de años en romper AES-256.

💡Como:

- AES: Soporta tamaños de clave de 128, 192 y 256 bits.

- Blowfish: Soporta longitudes de clave variables de 32 a 448 bits.

Durante el proceso de cifrado de VPN, típicamente se involucran dos tipos de claves:

- Claves simétricas

- Claves asimétricas

Cada uno juega un gran papel en garantizar la seguridad y la integridad de la transmisión de datos de VPN.

Tipos de cifrado de VPN

Según diferentes tipos de claves, la encriptación VPN utilizando el protocolo TLS también se categoriza comúnmente en Encriptación Asimétrica y Encriptación Simétrica.

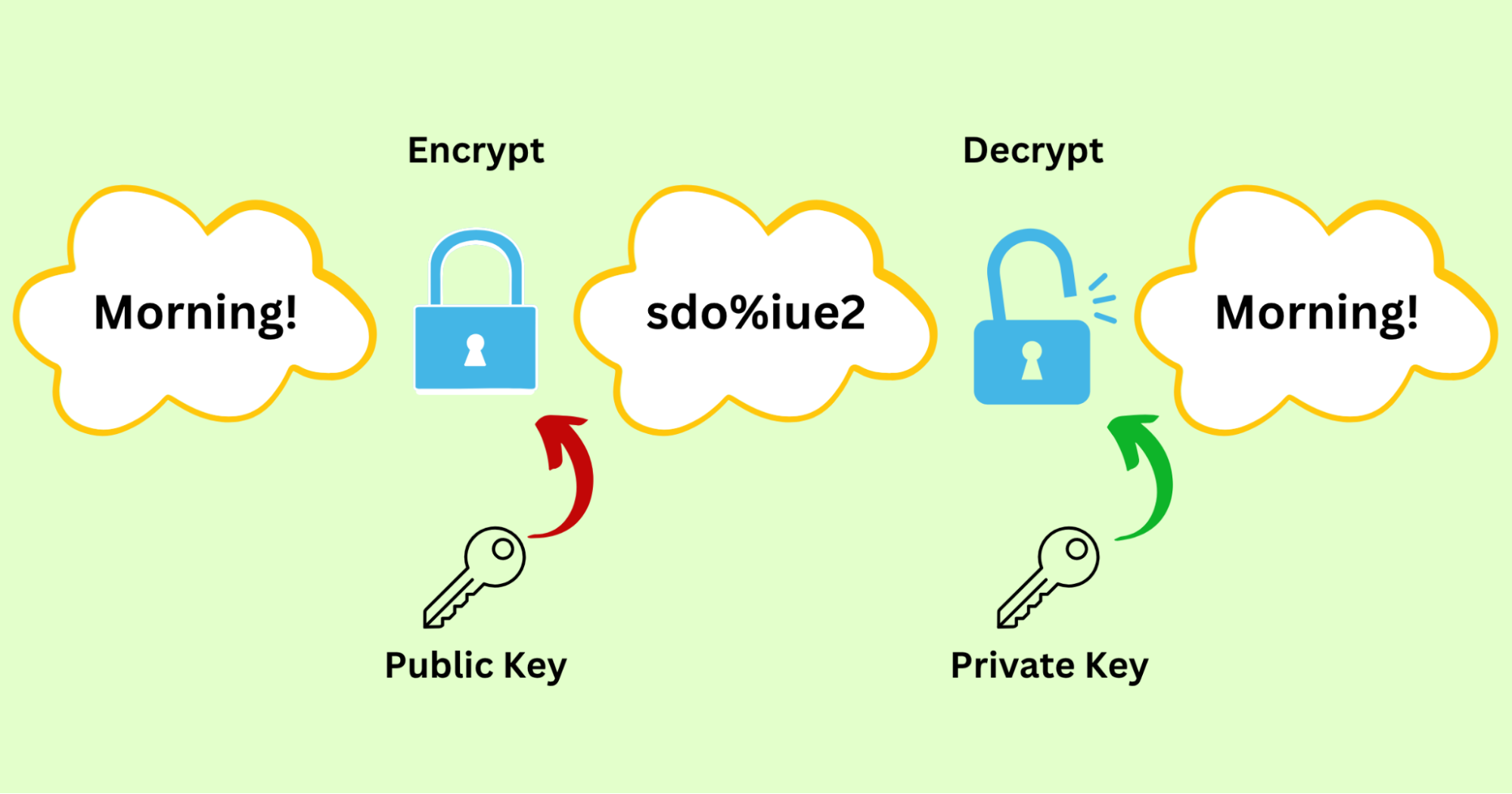

Cifrado asimétrico

La encriptación asimétrica se emplea comúnmente durante la fase inicial de establecimiento de una conexión VPN, a menudo denominada “fase de apretón de manos.”

Durante el proceso de apretón de manos, la Encriptación Asimétrica genera un par de claves pública y privada. El remitente cifrará los datos utilizando la clave pública, mientras que el receptor descifrará el texto cifrado utilizando la correspondiente.

💡Consulta un ejemplo para que entiendas este término claramente.

Escenario: Anna quiere enviar un mensaje privado a Juli.

Generación de claves:

- Juli crea un par de llaves.

- Clave pública: ju123

- Clave privada: cuteJuLi

Distribución de claves:

- Juli envía la clave pública a Anna y mantiene la clave privada para sí misma.

Cifrado:

- ¡Buenos días!

- Anna encripta el texto con la clave pública que Juli le asigna.

- ¡Buenos días! ➤ sdo%iue2

Transferencia de datos:

- Anna utiliza Internet para enviar el texto cifrado a Juli.

Desencriptación:

- Juli utiliza su clave privada para convertir el texto cifrado en el texto original.

- sdo%iue2 ➤ ¡Buenos días!

La encriptación asimétrica utiliza dos claves distintas; incluso si la clave pública se distribuye ampliamente, solo la parte que posee la clave privada correspondiente puede descifrar los datos. Esta es precisamente la razón por la cual este método de encriptación ofrece una seguridad y fiabilidad excepcionales. En otras palabras, incluso si los hackers obtienen la clave pública, siguen siendo impotentes para acceder al contenido encriptado.

Sin embargo, la seguridad robusta tiene un costo: la encriptación asimétrica requiere más tiempo para realizar cálculos matemáticos complejos, lo que la hace algo engorrosa al manejar grandes volúmenes de transmisión de datos de VPN.

Así, la encriptación simétrica más eficiente tomó el centro del escenario.

Cifrado simétrico

La encriptación simétrica se basa en la misma clave para cifrar y descifrar datos. Esto significa que el remitente y el receptor deben compartir una clave para garantizar una comunicación segura y fluida.

Para ilustrar, es como los telegramas secretos intercambiados entre agentes en las películas de espías de la vieja escuela. Solo aquellos que entienden el código Morse (la clave simétrica) pueden descifrar correctamente los mensajes del otro.

💡Aquí hay un ejemplo vívido.

Escenario: Anna envía la información que obtuvo de espiar a Juli.

Generación de claves:

- Acordaron de antemano utilizar un libro de códigos llamado AJ.

Cifrado:

- ¡Buenos días!

- Anna encripta el texto con el código AJ.

- ¡Buenos días!➤ sdo%iue2

Transferencia de datos:

- Anna envía el texto cifrado a Juli.

Desencriptación:

- Juli convierte el texto cifrado en la inteligencia con el libro de códigos AJ.

- sdo%iue2 ➤ ¡Buenos días!

En comparación con la encriptación asimétrica, la encriptación simétrica implica una menor complejidad computacional, velocidades de procesamiento más rápidas y una mayor eficiencia, lo que la hace altamente adecuada para encriptar grandes cantidades de datos.

Por lo tanto, dentro del marco de cifrado de un VPN, el cifrado asimétrico establece conexiones seguras, mientras que el cifrado simétrico maneja la transferencia real de datos del VPN. Cada uno desempeña su papel distinto mientras trabaja en estrecha coordinación: uno establece la base de seguridad, el otro asegura un funcionamiento eficiente, permitiendo que los VPN ofrezcan una protección de seguridad inquebrantable mientras mantienen una experiencia de conexión suave y estable.

Consejo profesional: ¿Cómo probar la encriptación de VPN?

La encriptación es el núcleo absoluto de la funcionalidad de VPN, pero como usuario normal, podrías preguntarte: ¿Está realmente mi VPN encriptando el tráfico? ¿Y cómo puedo determinar si la encriptación de una VPN es lo suficientemente robusta?

No te preocupes. Te mostraremos cómo probar el cifrado de VPN a continuación utilizando X-VPN, una VPN confiable que ofrece tanto un plan premium como un plan gratuito. Simplemente toca el botón de abajo para obtener una descarga de VPN, ¡y puedes probar el cifrado de VPN incluso sin una cuenta o costo!

・Capacidad de Encriptación Destacada・Versión Gratuita・Soporte de Protocolos Ricos

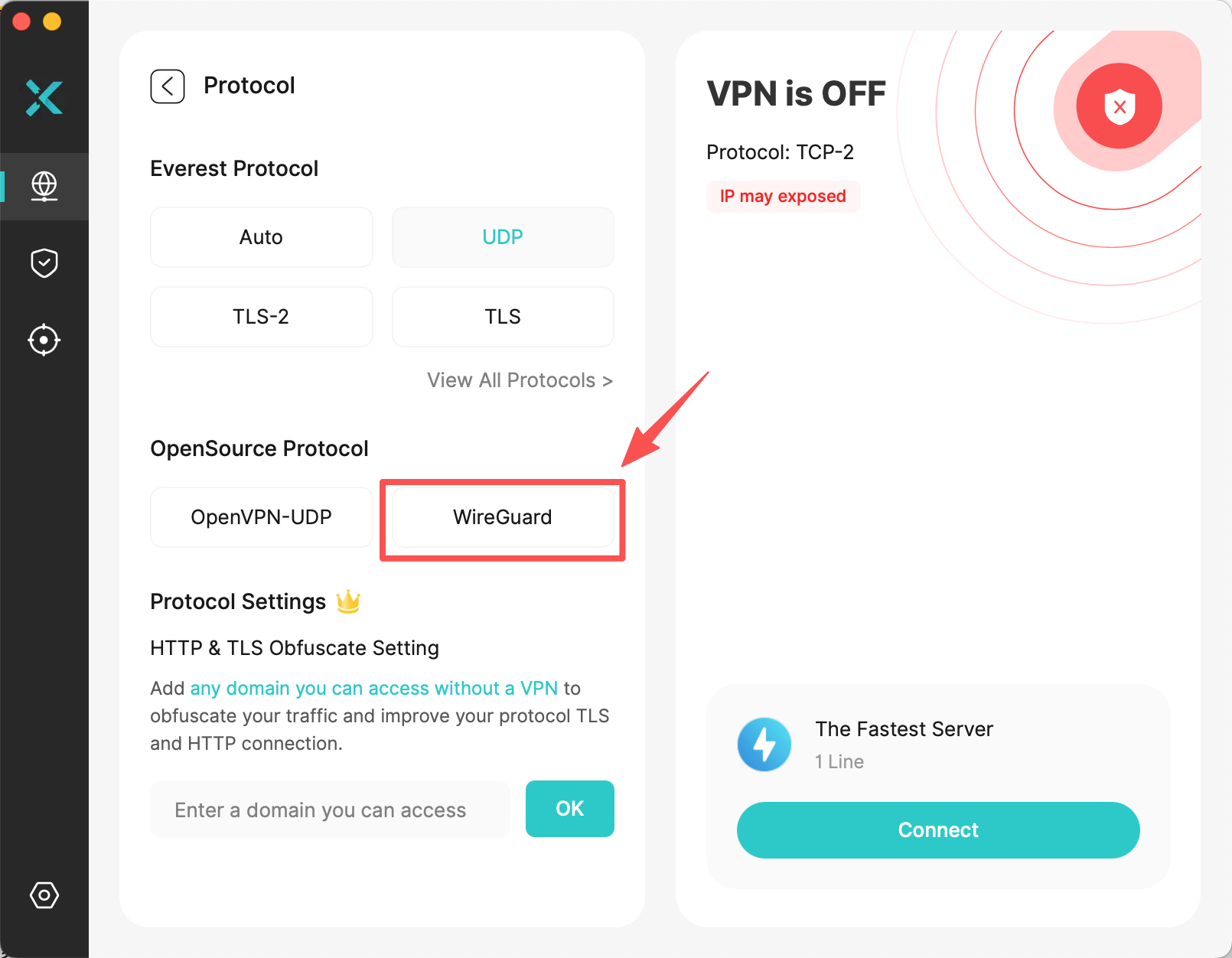

Verifica el Protocolo de Cifrado

Primero, necesitas confirmar el tipo de protocolo de cifrado que está utilizando actualmente tu VPN.

Si su objetivo es lograr el más alto nivel de protección de seguridad, se recomienda elegir protocolos de alta seguridad probados como Everest, OpenVPN o WireGuard.

Pruebas de fuga

El propósito fundamental de la encriptación VPN es prevenir que los datos sean filtrados o interceptados durante la transmisión, asegurando que tu privacidad permanezca intacta.

Por lo tanto, la forma más directa de verificar la efectividad del cifrado es comprobar riesgos como filtraciones de DNS, IP o WebRTC mientras el VPN está activo. Si los resultados de la prueba no muestran filtraciones, ¡felicitaciones, su cifrado VPN está cumpliendo con sus responsabilidades de seguridad!

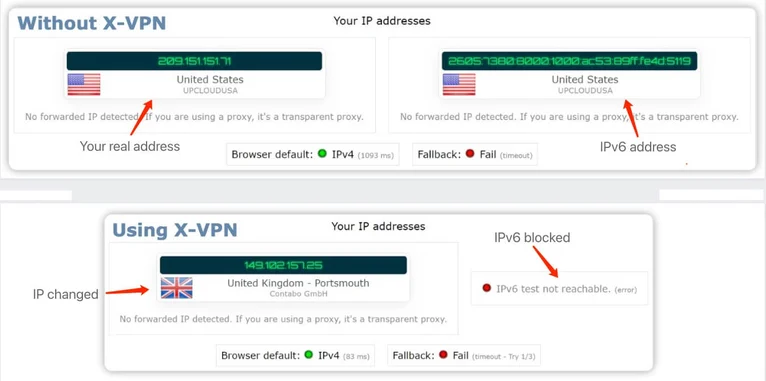

Verificar fuga de IP

- Objetivo: Verifica si tu dirección IP real está oculta.

- Herramienta: Prueba de Fugas de IPv6 o ipleak.net.

Resultados de la prueba de fuga de IPv6 al usar X-VPN

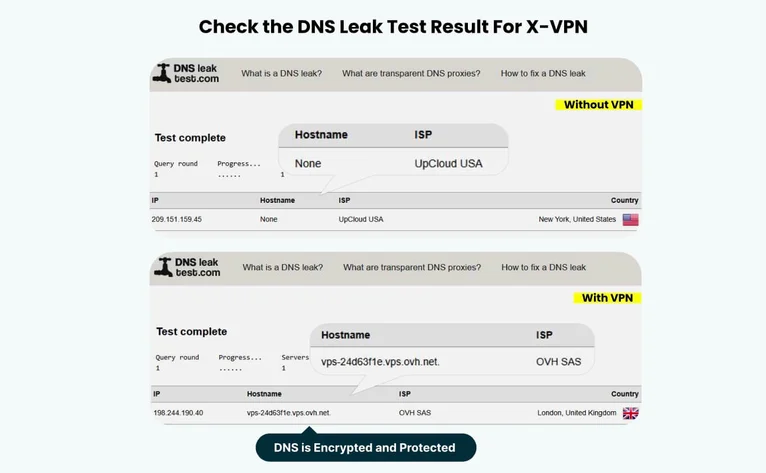

Verificar fuga de DNS

- Objetivo: Verificar si hay fugas de DNS. Si tus solicitudes de DNS se filtran, tus huellas en línea estarán expuestas, revelando los sitios web y servicios que visitas.

- Herramienta: Prueba de Fugas DNS o dnsleaktest.com.

Resultados de la prueba de fuga de DNS al usar X-VPN

Verificar fuga de WebRTC

- Objetivo: Asegúrate de que el navegador de tu dispositivo no revele tu dirección IP real a través de filtraciones de WebRTC.

- Herramienta: Prueba de fuga de WebRTC o browserleaks.com.

Resultados de la prueba de fuga de WebRTC al usar X-VPN

Captura de paquetes

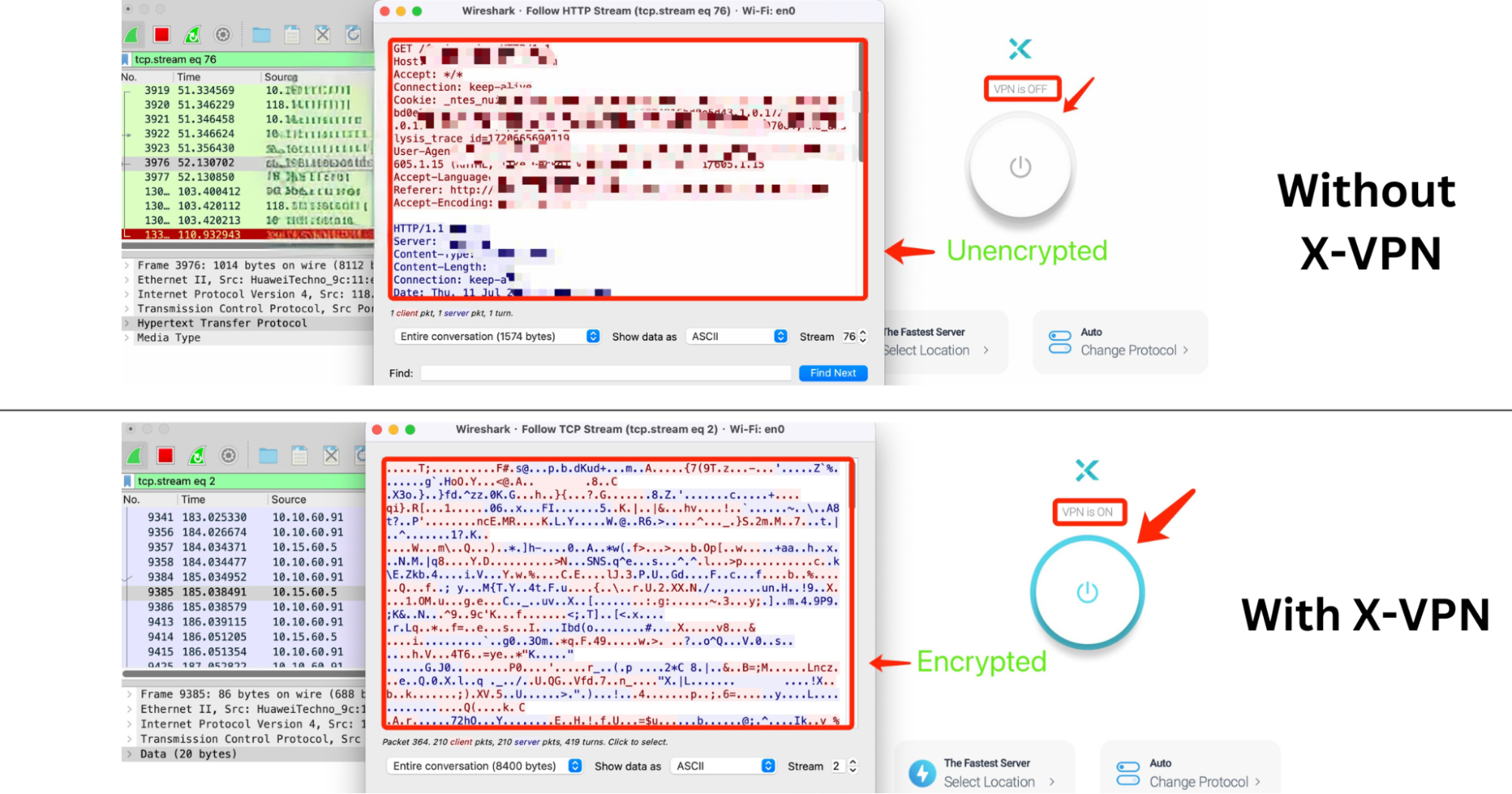

Un sniffer de paquetes puede capturar el tráfico de red en tiempo real y mostrar información detallada sobre cada paquete de datos. Si los datos no están encriptados, aparecen como texto claro y legible; una vez que la encriptación de VPN entra en efecto, el contenido del paquete se convierte en un desorden de caracteres aleatorios, completamente irreconocible.

Usando la herramienta profesional Wireshark, puedes verificar fácilmente si la encriptación VPN está realmente activa.

- Objetivo: Capturar y analizar datos de la red para verificar si están cifrados.

- Herramienta: Wireshark.

Resultados de la captura de paquetes al usar X-VPN

Al realizar una serie de pruebas de fugas, ahora puedes validar si el VPN realmente cumple con su prometido rendimiento de seguridad.

Conclusión

Aunque los mecanismos subyacentes de la encriptación VPN son bastante complejos, usarla no podría ser más simple. Después de leer este artículo para comprender los fundamentos, descarga X-VPN y toca Conectar: la protección de encriptación robusta y un conjunto completo de capacidades de seguridad en línea sin interrupciones se activarán instantáneamente.

Preguntas frecuentes

¿Un VPN encripta tu IP?

Hablando estrictamente, un VPN no encripta directamente tu dirección IP. Sin embargo, reemplaza tu IP real con la dirección IP del servidor VPN al que te conectas, ocultando efectivamente tu identidad y evitando que otros rastreen el origen de tu red, un resultado que es casi equivalente a encriptar tu IP.

¿Cuál es la encriptación más fuerte para VPN?

Dado que la longitud de la clave es directamente proporcional a la fuerza de seguridad, se reconoce ampliamente que el cifrado AES-256 es el más fuerte para VPN. Reconocido por su excepcional seguridad y naturaleza irrompible, es ampliamente adoptado por gobiernos, organizaciones militares y diversas agencias de seguridad para salvaguardar las comunicaciones confidenciales.

¿Las VPN realmente detienen a los hackers?

Sí, las VPN detienen a los hackers. Construyen una defensa en línea robusta a través de una potente encriptación, colocando una «máscara digital» sobre tu identidad para que los hackers no puedan identificarte ni rastrear tus actividades en línea.

¿Son lo mismo VPN y cifrado?

Una VPN es una herramienta protectora diseñada para salvaguardar la seguridad y la privacidad en línea. Piénsalo como la bolsa de equipo de un oficial de policía, completa con un chaleco antibalas, casco, pistola, esposas y una pistola eléctrica. En el mundo de las VPN, estas herramientas corresponden a diferentes funciones: cifrado, túneles de tráfico, doble VPN, interruptor de apagado y más. El cifrado es solo un componente crucial, como la pistola, importante, pero no es toda la historia.