VPN мощный, но туннель не является крепостью. Он шифрует трафик и заменяет ваш публичный IP-адрес на IP-адрес сервера VPN, скрывая ваше местоположение и защищая данные. Несмотря на эти меры защиты, некоторые приложения и системные службы все еще могут направлять данные по краям, чтобы собирать информацию, которую вы, возможно, не хотите делиться.

Когда я осознал это, возникло несколько вопросов. Каковы риски, что ускользает, и как я могу защитить себя в интернете, продолжая пользоваться необходимыми мне приложениями и веб-сайтами?

Table of Contents

Быстрые ответы и простые решения

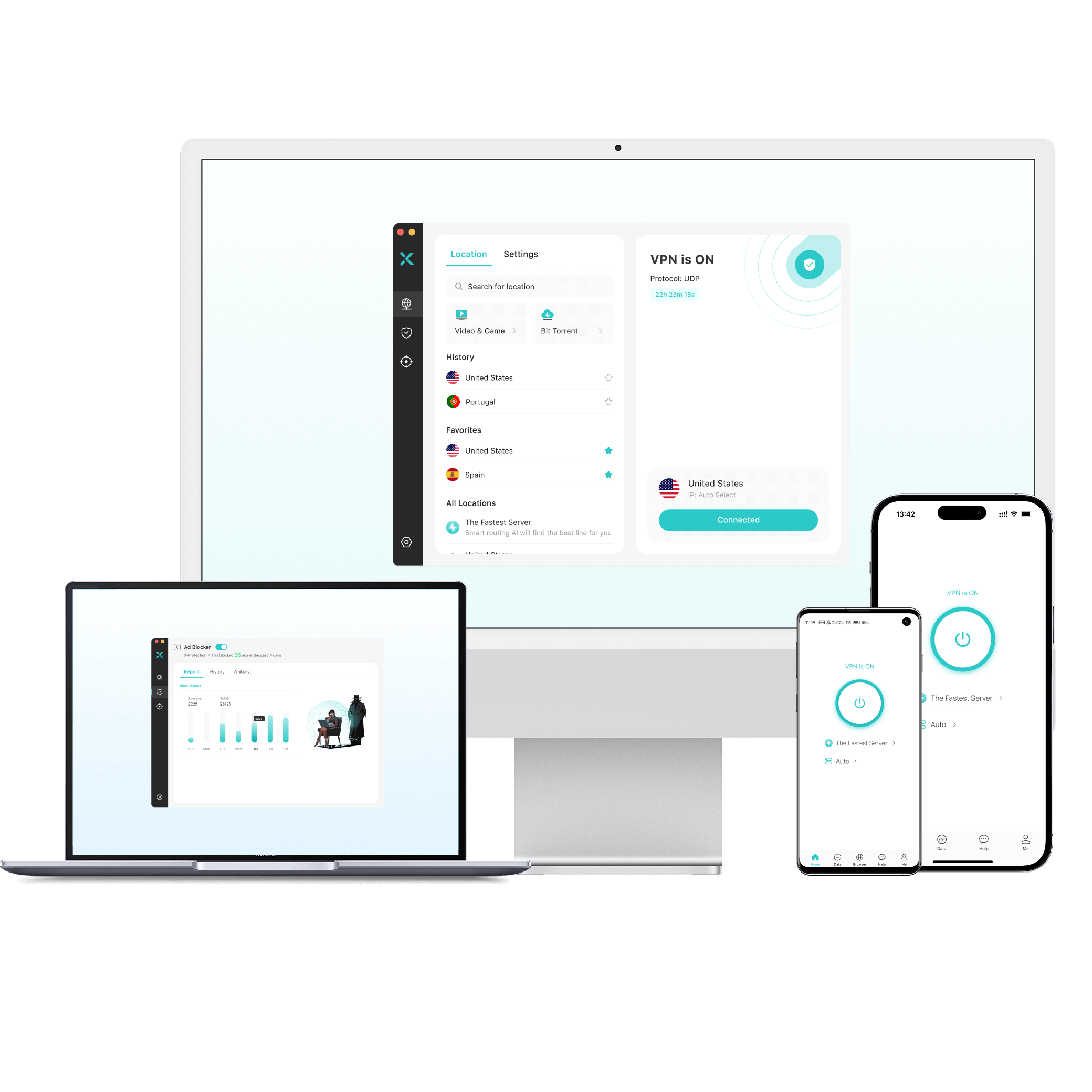

Трекеры используют утечки DNS и WebRTC, частичное покрытие IPv6, слабый сплит-туннелинг и аналитические наборы для идентификации вас. Решения удивительно просты, как только вы знаете, на что обращать внимание. Двухминутная проверка на утечки помогает предотвратить проблемы перед подключением к новой сети. Добавление режима обфускации, такого как протокол Everest от X-VPN, может значительно помочь в защите вашей конфиденциальности с минимальными усилиями. Однако в этой истории есть больше деталей, и они имеют значение.

Что покрывает VPN и что он не может

VPN оборачивает ваш трафик в зашифрованный туннель к серверу, управляемому вашим провайдером. Это предотвращает местное шпионство и не позволяет операторам Wi-Fi читать содержимое или связывать вашу активность с вашим домашним адресом. VPN предлагает конфиденциальность данных и маскировку IP, но не полное восстановление личности.

VPN не скрывает учетные записи, в которые вы входите. Если вы входите в социальную сеть или потоковый сервис, эта компания все равно знает, что это вы. VPN также не может удалить отпечатки устройства или браузера. Небольшие детали, такие как размер экрана, шрифты, кодеки и то, как ваш браузер обрабатывает медиа, могут сформировать стабильный профиль, особенно если ваши настройки отличаются от большинства других. Рассматривайте VPN как основу, а затем укрепляйте уровень браузера и приложений сверху.

Общие обходные пути

Большинство обходов являются результатом выбора конфигурации или проектирования системы, а не сбоя шифрования.

DNS (Система доменных имен) может сделать обход, когда операционная система или конкретное приложение настаивают на своем собственном резолвере, что раскрывает то, что вы ищете, даже если содержимое страницы остается зашифрованным. Браузеры и веб-просмотрщики в приложениях могут раскрывать адреса через WebRTC, протокол реального времени для видеозвонков.

В сетях, которые склоняются к версии протокола Интернета 6 (IPv6), трафик может выходить за пределы туннеля, если ваш провайдер маршрутизирует только IPv4. Разделенное туннелирование (обход VPN для выбранных приложений и сервисов) добавляет удобство для принтеров или локальных панелей управления, но также является готовым выходом для чувствительных данных.

Некоторые мобильные приложения включают в себя аналитические инструменты или отчеты о сбоях, которые отправляют данные на серверы через жестко закодированные конечные точки или альтернативные транспортные средства. Приложения имеют доступ к разрешениям, которые недоступны в большинстве браузеров.

Наконец, захваченные порталы и ранние последовательности загрузки могут инициировать несколько запросов до подключения VPN, особенно в Wi-Fi отелях или кафе.

Трекеры не нуждаются в вашем IP

Трекеры работают выше сетевого уровня, что означает, что одно только скрытие IP-адреса не остановит их. На телефонах и планшетах рекламные идентификаторы позволяют приложениям и рекламным сетям отслеживать активность, даже когда ваш адрес меняется. Лучшее решение — сбросить эти идентификаторы и уменьшить персонализацию рекламы, где это возможно.

Наборы аналитики измеряют установки и сессии, профилируя вашу модель устройства, локализацию, датчики движения и сетевые подсказки, ни одно из которых не зависит от вашего домашнего IP, поэтому даже улучшенная конфиденциальность VPN нуждается в небольшой помощи от настроек приложения и гигиены браузера.

Отпечатки пальцев могут возникать из небольших подсказок, но вы можете минимизировать это, сохраняя расширения легкими, блокируя сторонние куки и используя разные профили для некоторых задач. Утечки местоположения не ограничиваются только сетью. GPS, Bluetooth-маяки, имена ближайших Wi-Fi и метаданные фотографий могут раскрыть, где вы находитесь. Регулярно проверяйте разрешения на доступ к местоположению и исключайте данные о местоположении, когда это возможно, перед тем как делиться изображениями.

Советы по защите iOS и iPadOS

iOS не имеет опции всегда включенного VPN для потребительских устройств, но символ появляется в верхнем правом углу экрана, когда интернет-трафик защищен с помощью VPN. Ищите этот индикатор, чтобы убедиться, что ваши данные зашифрованы, а ваше местоположение скрыто. Чтобы избежать конфликтующих туннелей, отключите iCloud Private Relay и опцию «Ограничить отслеживание IP-адресов» в Wi-Fi сети, которую вы используете, когда полагаетесь на сторонний VPN.

Самый простой способ закрыть большинство утечек — это использовать хороший VPN-сервис. Используйте выключатель, если ваш VPN-провайдер поддерживает его. Это закрывает пробелы во время изменений сети и событий пробуждения устройства, так что фоновым службам менее вероятно обойти туннель.

Apple предлагает мощный блокировщик отслеживания для приложений iPhone и iPad. Если вы отключите разрешение приложениям запрашивать отслеживание в настройках конфиденциальности, приложения не будут запрашивать у вас разрешение на отслеживание и не смогут получить доступ к идентификатору рекламы. Это сокращает кросс-приложенческое профилирование, которое VPN не может остановить.

Разрешения приложений часто предоставляют слишком широкий доступ. Уменьшите разрешения, которые могут раскрыть вашу личную информацию, особенно доступ к местоположению, локальной сети и Bluetooth. Наконец, используйте встроенные браузеры с осторожностью. Если вам нужно войти в учетную запись, используйте Safari или другой надежный веб-браузер, который ограничивает WebRTC маршрутом VPN.

Android-ограждения, которые имеют значение

Используйте VPN, чтобы решить самые критические проблемы конфиденциальности. Используйте Всегда включенный VPN и Блокировать соединения без VPN на Android, чтобы онлайн-коммуникация была заблокирована, если туннель разрывается. Вы найдете оба варианта в Настройки > Сеть и интернет > VPN, затем шестеренка для вашего VPN.

Производители используют разную терминологию, поэтому «Блокировать соединения без VPN» может называться «Блокировка VPN» или «Блокировать соединения без VPN». Если вы все еще не можете это найти, используйте функцию аварийного отключения в приложении VPN и ищите символ ключа рядом с Wi-Fi или сотовым соединением, который указывает на то, что ваши данные зашифрованы.

Позвольте VPN управлять DNS, чтобы предотвратить утечки. Убедитесь, что только доверенные приложения имеют включенный сплит-туннелинг, чтобы избежать неожиданного обхода. Периодически сбрасывайте идентификатор рекламы в Google > Реклама (или Конфиденциальность > Реклама), чтобы уменьшить отслеживание между приложениями.

Осторожно с неподдерживаемыми протоколами при отладке странностей. Некоторые приложения используют QUIC по UDP. Если сервис ведет себя странно, проверьте, поддерживает ли ваш VPN QUIC или предлагает переключатель для предпочтения TCP для стабильности. X-VPN поддерживает QUIC для поддержания стабильных соединений при изменении сетей без утечки данных.

Шаги по обеспечению безопасности Windows и MacOS

Вы можете закрыть большинство утечек с помощью VPN. Позвольте вашему VPN управлять DNS и проверьте, поддерживает ли он IPv6. Если нет, временно отключите IPv6, пока ваш провайдер не добавит полное покрытие.

Если вы не используете VPN с функцией аварийного отключения, добавьте правила брандмауэра, которые блокируют трафик, когда туннель отключен. Большинство хороших VPN включают опцию аварийного отключения. Если в вашем случае этого нет, вам следует поискать лучшее решение.

Управляйте WebRTC в браузерах Windows с помощью бесплатных расширений, таких как uBlock Origin или WebRTC Network Limiter от Google. Apple уже ограничивает утечки IP через WebRTC в macOS Safari.

Когда вы подключаетесь к Wi-Fi хотспоту с помощью вашего ноутбука или MacBook, и требуется принять условия или произвести оплату, это называется «каптивный портал». Даже если вам сначала нужно войти в портал, вы все равно можете защитить себя, подключив VPN после этого, а затем повторно проверив свой публичный IP и DNS, чтобы подтвердить, что ваш VPN работает (инструкции ниже).

Гигиена браузера и приложений, которая приносит пользу

Сведите расширения к минимуму, изолируйте социальные сети и покупки в отдельном профиле или контейнере и блокируйте сторонние файлы cookie, чтобы уменьшить отслеживание между сайтами. Меньше движущихся частей означает меньше утечек.

Когда у вас есть возможность, выбирайте веб-сайты и веб-приложения вместо установленных приложений, когда это возможно. Многие приложения от поставщиков содержат дополнительные аналитические функции, которые сложнее заблокировать. Веб-сайт в безопасном браузере имеет хорошие настройки безопасности по умолчанию и позволяет легко обновлять безопасность.

Когда вы закончите работу на сайте, выйдите из своего аккаунта. Закрытие вкладки или окна браузера не сбрасывает куки и токены, но выход из системы делает это, помогая разорвать любые следы данных и активности.

Как протестировать вашу настройку за две минуты?

Подключитесь к VPN, посетите любую страницу проверки IP и убедитесь, что она показывает местоположение сервера VPN, а не вашу домашнюю или кафе-сеть. Подтвердите IP-адрес перед чем-либо другим, так как ваш публичный IP — это самый простой способ связать вашу онлайн-активность с вами.

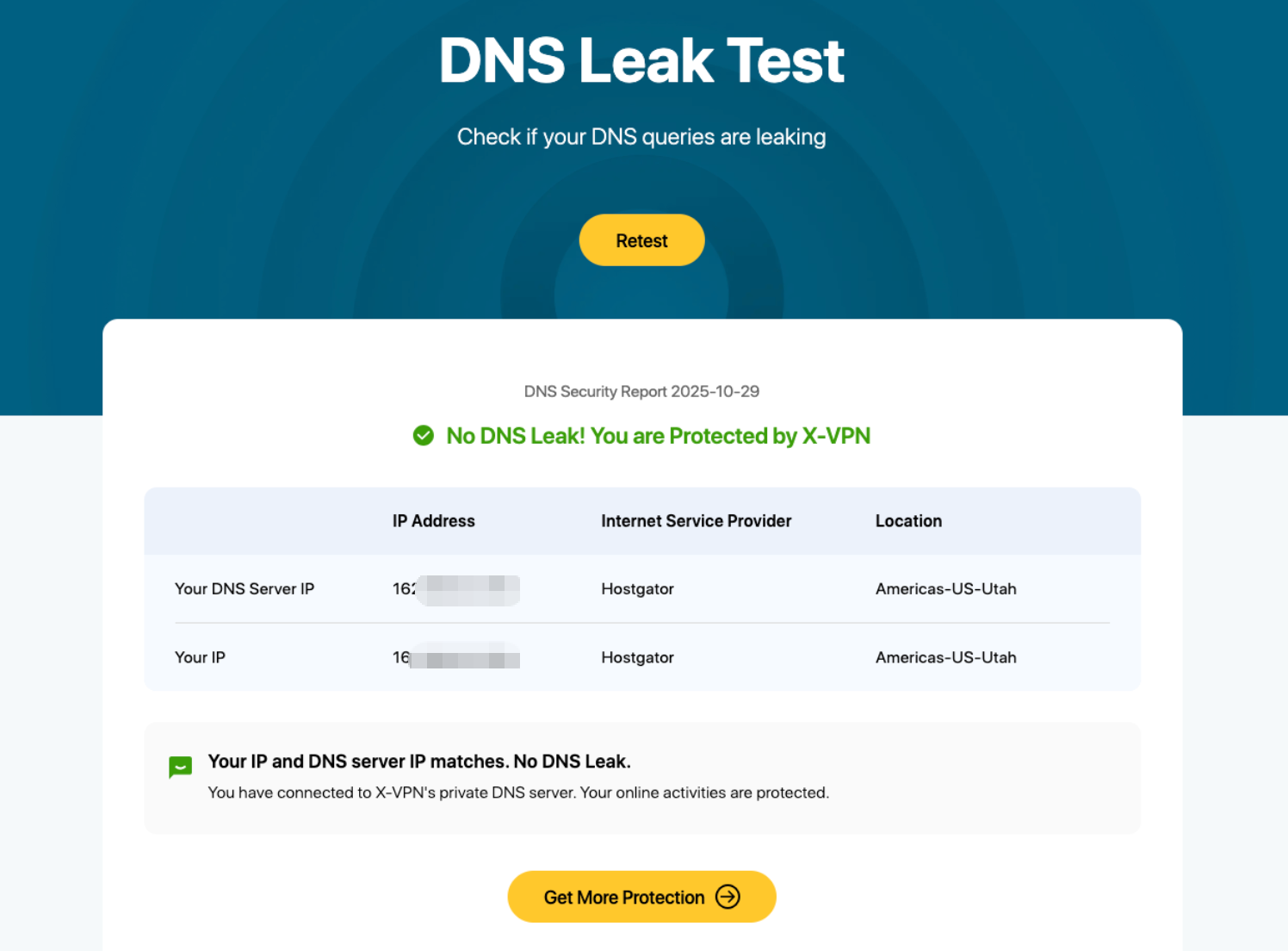

Запустите тест на утечку DNS и сравните результаты. Если вы видите DNS вашего интернет-провайдера, ваша система не отправляет запросы через туннель. Позвольте вашему VPN обрабатывать DNS или настройте частный DNS в соответствии с маршрутом VPN. Бесплатный тест на утечку DNS от X-VPN делает это простым.

Проверьте кандидатов WebRTC. Используйте тест WebRTC и подтвердите, что любые сообщенные IP-адреса соответствуют выходу вашего VPN. Если вы видите локальный или домашний IP, ограничьте WebRTC интерфейсом VPN.

Проверьте поведение IPv6. Если ваша сеть предлагает IPv6, убедитесь, что VPN обрабатывает его корректно. Если нет, отключите его, пока ваш провайдер не начнет его поддерживать.

Мобильное приложение X-VPN включает все эти тесты во вкладке Инструменты безопасности, что делает еще проще проверку на утечки при использовании iOS или Android.

Проверьте снова после обновлений. Основные обновления ОС или браузера могут сбросить настройки конфиденциальности. Двухминутная проверка предотвращает недели незаметной утечки.

Функции VPN, которые снижают риск обхода

VPN является важным инструментом для защиты вашего соединения, но некоторые приложения лучше других, и платная подписка почти всегда безопаснее, чем бесплатное приложение.

Функция аварийного отключения является обязательной, так как она блокирует соединение, если туннель разрывается, и предотвращает утечку фоновых служб и личных данных во время повторного подключения. Обзор аварийного отключения X-VPN объясняет, почему автоматические отключения имеют решающее значение для защиты.

Обфускация помогает в ограниченных или управляемых сетях. Если кафе, отель или кампус вмешивается в трафик VPN, обфусцированный режим может скрыть соединение, чтобы оно сливалось с обычным веб-трафиком.

Правила VPN для приложений мощны, когда используются умеренно. Однако вам следует ограничить разделение туннелей для местных сервисов с низким уровнем риска. Чем меньше исключений у вас есть, тем меньше маршрутов может использовать обход.

Полная поддержка IPv6 и надежная обработка DNS являются значительными преимуществами. Когда ваш провайдер правильно поддерживает оба стека и передает DNS через туннель, большинство случайных утечек исчезает.

Ограничения, которые следует учитывать

VPN не может анонимизировать аккаунты, связанные с вашей реальной личностью. Он скрывает сетевой путь, а не отношения аккаунта. Отпечатки могут по-прежнему связывать сессии во времени. Захваченные порталы и системные службы могут кратковременно общаться вне туннеля, хотя функция постоянного подключения и кнопка отключения сводят это время к минимуму.

Если вы не знакомы с шифрованием и туннелями, вам может быть полезно ознакомиться с нашим руководством о том, как работает VPN, которое задает основу, не перегружая вас жаргоном.

Пошаговый контрольный список

Включите аварийный выключатель и подтвердите, что ваша VPN-служба работает. Это блокирует интернет-активность, если что-то прерывает туннель.

- Проверьте DNS и WebRTC с помощью двухминутной проверки на утечки. Если возникла проблема, установите обновления, сбросьте VPN и протестируйте снова.

- Позвольте вашему VPN управлять DNS, чтобы данные проходили через туннель.

- Просмотрите разделение туннелей. Не обходитесь без VPN, если это не обязательно, и ограничьте личные данные, когда вы это делаете.

- Сбросьте идентификаторы рекламы, чтобы уменьшить профилирование, и сократите разрешения приложения, чтобы ограничить доступ к местоположению, сети и Bluetooth только необходимым.

- Укрепите браузер. Держите расширения минимальными, изолируйте социальные сайты и по умолчанию блокируйте сторонние файлы cookie.

В двух словах

Рассматривайте ваш VPN как основу безопасности и конфиденциальности, затем укрепите двери и окна. Основные обходные пути хорошо известны, и контрмеры просты: заблокируйте DNS, настройте IPv6, держите сплит-туннелирование под контролем и проверьте WebRTC. Сделайте это, и большинству приложений и трекеров будет гораздо сложнее обойти туннель. Расширения браузера или защищенные браузеры добавляют второй уровень блокировки трекеров. В результате получается более тихий, более приватный интернет, который остается практичным для повседневного использования.

Часто задаваемые вопросы

Мне все еще нужно блокировать трекеры, если я уже использую VPN?

Да, потому что они защищают разные уровни. VPN шифрует трафик и скрывает ваш исходный IP, в то время как блокировщики трекеров нарушают работу аналитических SDK, сторонних куки и скриптов отпечатков, которые работают внутри приложения или браузера.

Могу ли я остановить утечки WebRTC, не нарушая видеозвонки?

Обычно, с осторожными настройками. Ограничьте WebRTC интерфейсом VPN или разрешите прокси-кандидатов, блокируя при этом прямые локальные кандидаты, затем протестируйте свои приложения для встреч, чтобы подтвердить качество вызова и подключение.

Должен ли я отключить IPv6, чтобы избежать утечек?

Выберите VPN, который поддерживает IPv6 без проблем. Если ваш провайдер этого не делает, отключение IPv6 может предотвратить утечку, но долгосрочное решение — это выбор сервиса, который обрабатывает как IPv4, так и IPv6 через туннель.