VPN قوية، لكن النفق ليس قلعة. إنه يقوم بتشفير حركة المرور ويستبدل عنوان IP العام الخاص بك بعنوان IP لخادم VPN، مما يخفي موقعك ويؤمن البيانات. على الرغم من تلك الحمايات، يمكن لبعض التطبيقات وخدمات النظام أن تقوم بتوجيه البيانات حول الحواف لجمع المعلومات التي قد لا ترغب في مشاركتها.

عندما أدركت ذلك، تلتها عدة أسئلة. ما هي المخاطر، ما الذي يفلت، وكيف يمكنني حماية نفسي على الإنترنت مع الاستمرار في الاستمتاع بالتطبيقات والمواقع التي أحتاج إلى الوصول إليها؟

Table of Contents

إجابات سريعة وحلول سهلة

تستفيد المتعقبات من تسريبات DNS وWebRTC، والتغطية الجزئية لـ IPv6، والانقسام الضعيف للتنقل، ومجموعات التحليلات لتحديد هويتك. الحلول بسيطة بشكل مدهش بمجرد أن تعرف ما الذي تبحث عنه. يساعد فحص التسريبات الذي يستغرق دقيقتين في منع المشاكل قبل الانضمام إلى شبكة جديدة. إضافة وضع مموه مثل بروتوكول إيفرست من X-VPN، يمكن أن يقطع شوطًا طويلاً نحو حماية خصوصيتك بأقل جهد. لكن هناك المزيد في القصة، والتفاصيل مهمة.

ما الذي يغطيه VPN، وما الذي لا يمكنه تغطيته

تقوم خدمة VPN بتغليف حركة المرور الخاصة بك في نفق مشفر إلى خادم تديره مزود الخدمة الخاص بك. وهذا يمنع التجسس المحلي ويوقف مشغلي الواي فاي من قراءة المحتوى أو ربط نشاطك بعنوان منزلك. تقدم خدمة VPN خصوصية البيانات وإخفاء الهوية، ولكنها لا توفر إعادة تعيين كاملة للهوية.

لا يقوم VPN بإخفاء الحسابات التي تسجل الدخول إليها. إذا قمت بتسجيل الدخول إلى شبكة اجتماعية أو خدمة بث، فإن تلك الشركة لا تزال تعرف أنك أنت. لا يمكن لـ VPN أيضًا حذف بصمات الأجهزة أو المتصفحات. يمكن أن تشكل التفاصيل الدقيقة مثل حجم الشاشة، والخطوط، والترميز، وكيفية تعامل متصفحك مع الوسائط ملفًا ثابتًا، خاصة إذا كانت إعداداتك تختلف عن معظم الآخرين. اعتبر VPN كأساس، ثم قم بتقوية طبقة المتصفح والتطبيقات فوقه.

مسارات التجاوز الشائعة

تعتبر معظم التجاوزات نتيجة لخيارات التكوين أو تصميم النظام، وليس فشل التشفير.

يمكن أن يأخذ DNS (نظام أسماء النطاقات) طريقًا ملتويًا عندما يصر نظام التشغيل أو تطبيق معين على استخدام محلل خاص به، مما يكشف عما تبحث عنه، حتى لو ظل محتوى الصفحة مشفرًا. قد تكشف المتصفحات وعروض الويب داخل التطبيقات عن العناوين عبر WebRTC، وهو بروتوكول محتوى في الوقت الحقيقي لمكالمات الفيديو.

على الشبكات التي تميل نحو بروتوكول الإنترنت الإصدار 6 (IPv6)، يمكن أن ينزلق المرور خارج النفق إذا كان مزود الخدمة الخاص بك يقوم بتوجيه IPv4 فقط. يضيف التوجيه المنفصل (تجاوز VPN لتطبيقات وخدمات محددة) الراحة للطابعات أو لوحات المعلومات المحلية، ومع ذلك، فإنه يمثل أيضًا طريق هروب جاهز للبيانات الحساسة.

تتضمن بعض تطبيقات الهاتف المحمول تحليلات أو تقارير عن الأعطال تتصل بالمنزل من خلال نقاط نهاية مشفرة أو وسائل نقل بديلة. تمتلك التطبيقات إمكانية الوصول إلى الأذونات التي لا تتوفر في معظم المتصفحات.

أخيرًا، يمكن أن تؤدي البوابات المحتجزة وتسلسلات التمهيد المبكرة إلى تشغيل بعض الطلبات قبل أن يتصل VPN، خاصةً على شبكة Wi-Fi في الفنادق أو المقاهي.

لا تحتاج المتعقبين إلى عنوان IP الخاص بك

تعمل المتعقبات فوق طبقة الشبكة، مما يعني أن إخفاء عنوان IP وحده لن يوقفها. على الهواتف والأجهزة اللوحية، تتيح معرفات الإعلانات للتطبيقات وشبكات الإعلانات تتبع النشاط حتى عندما يتغير عنوانك. أفضل حل هو إعادة تعيين تلك المعرفات وتقليل تخصيص الإعلانات حيثما أمكن.

تقيس مجموعات التحليلات التثبيتات والجلسات، مع تحديد طراز جهازك، والموقع، وأجهزة استشعار الحركة، وتلميحات الشبكة، ولا يعتمد أي منها على عنوان IP الخاص بك، لذا حتى الخصوصية المعززة بواسطة VPN تحتاج إلى بعض المساعدة من إعدادات التطبيق ونظافة المتصفح.

يمكن أن تظهر بصمات الأصابع من أدلة صغيرة، ولكن يمكنك تقليل ذلك من خلال الحفاظ على الإضافات خفيفة، وحظر ملفات تعريف الارتباط الخاصة بالجهات الخارجية، واستخدام ملفات تعريف مختلفة لبعض المهام. تسريبات الموقع ليست محدودة بالشبكة أيضًا. يمكن أن تكشف بيانات GPS، وأجهزة Bluetooth، وأسماء Wi-Fi القريبة، وبيانات التعريف الخاصة بالصور عن مكانك. راجع أذونات الموقع بانتظام واستبعد بيانات الموقع عند الإمكان قبل مشاركة الصور.

نصائح حماية iOS و iPadOS

لا تحتوي iOS على خيار VPN دائم التشغيل للأجهزة الاستهلاكية، ولكن يظهر رمز في أعلى يمين الشاشة عندما تكون حركة الإنترنت محمية عبر VPN. ابحث عن هذا المؤشر للتأكد من تشفير بياناتك وإخفاء موقعك. لتجنب الأنفاق المتنافسة، قم بإيقاف تشغيل iCloud Private Relay وخيار “تحديد تتبع عنوان IP” على شبكة Wi-Fi التي تستخدمها عندما تعتمد على VPN تابع لجهة خارجية.

أسهل طريقة لتغطية معظم التسريبات هي من خلال خدمة VPN جيدة. استخدم مفتاح القتل إذا كان مزود VPN الخاص بك يدعمه. هذا يغلق الثغرات أثناء تغييرات الشبكة وأحداث استيقاظ الجهاز، مما يجعل الخدمات الخلفية أقل عرضة لتجاوز النفق.

تقدم Apple أداة قوية لحظر التتبع لتطبيقات iPhone و iPad. إذا قمت بإيقاف تشغيل السماح للتطبيقات بطلب التتبع في إعدادات الخصوصية، فلن تطلب منك التطبيقات إذن التتبع، ولا يمكنها الوصول إلى معرف الإعلانات. هذا يقلل من التوصيف عبر التطبيقات الذي لا يمكن أن يوقفه VPN.

تسمح أذونات التطبيقات غالبًا بالوصول المفرط. قم بتقليص الأذونات التي قد تكشف معلوماتك الشخصية، خاصةً الموقع والشبكة المحلية وBluetooth. أخيرًا، استخدم متصفحات التطبيقات بحذر. إذا كنت بحاجة إلى تسجيل الدخول إلى حساب، استخدم Safari أو متصفح ويب موثوق آخر يقيد WebRTC إلى مسار VPN.

حواجز أندرويد التي تهم

استخدم VPN للتعامل مع أهم قضايا الخصوصية. استخدم VPN دائم التشغيل بالإضافة إلى حظر الاتصالات بدون VPN على نظام Android، بحيث يتم حظر الاتصال عبر الإنترنت إذا انقطع النفق. ستجد كلا الخيارين تحت الإعدادات > الشبكة والإنترنت > VPN، ثم رمز الترس الخاص بـ VPN الخاص بك.

تستخدم الشركات المصنعة مصطلحات مختلفة، لذا يمكن أن يُطلق على “حظر الاتصالات بدون VPN” اسم “إغلاق VPN” أو “حظر الاتصالات غير المتعلقة بـ VPN”. إذا لم تتمكن من العثور عليه بعد، استخدم مفتاح القتل في تطبيق VPN وابحث عن رمز مفتاح بجوار اتصال Wi-Fi أو الخلوية، مما يشير إلى أن بياناتك مشفرة.

دع VPN يدير DNS لمنع التسريبات. تأكد من أن التطبيقات الموثوقة فقط لديها ميزة النفق المنفصل مفعلة لتجنب التجاوز غير المتوقع. أعد تعيين معرف الإعلانات في Google > الإعلانات (أو الخصوصية > الإعلانات) بشكل دوري لتقليل تتبع التطبيقات المتعددة.

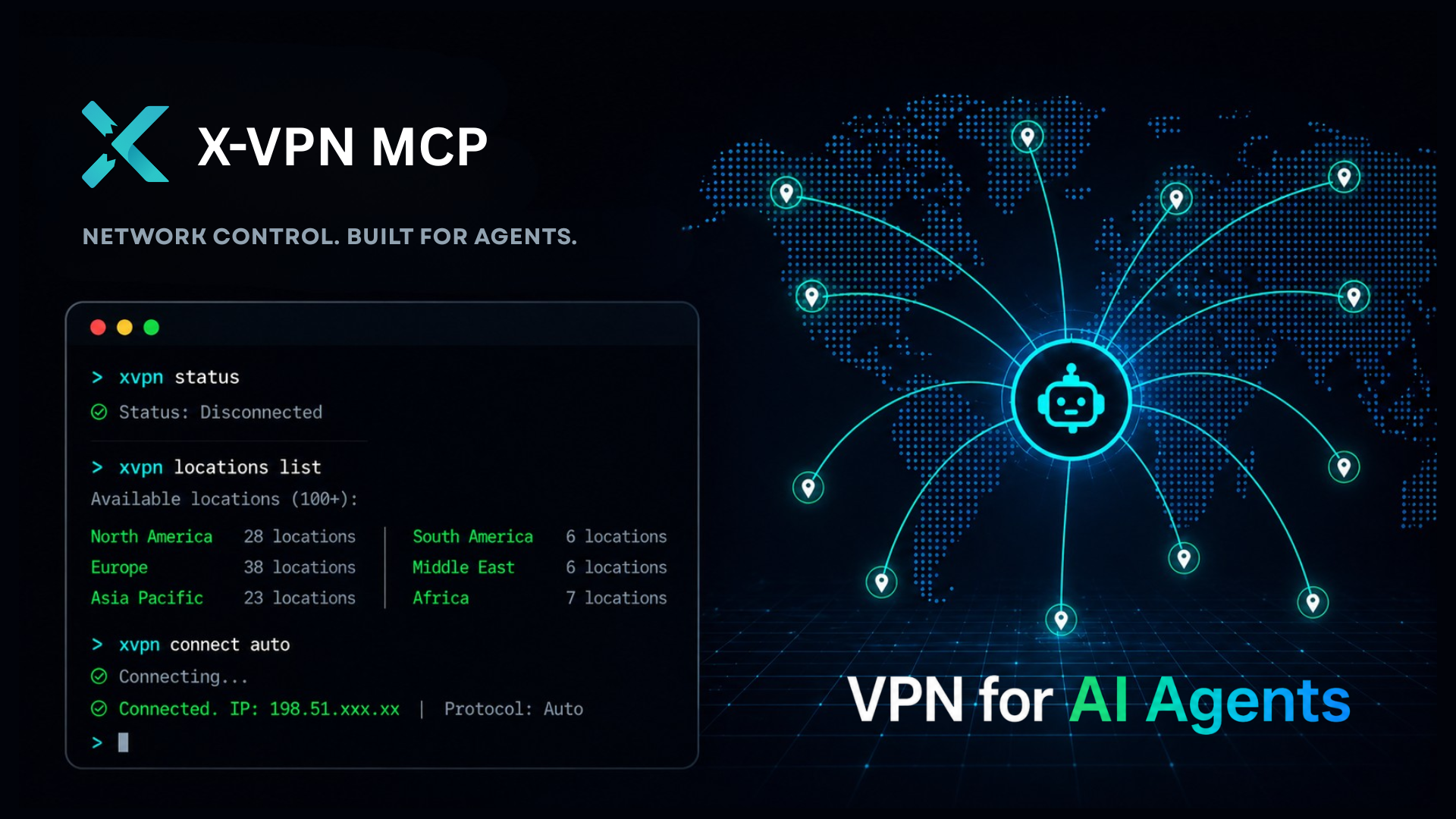

احترس من البروتوكولات غير المدعومة عند تصحيح الأخطاء الغريبة. تستخدم بعض التطبيقات QUIC عبر UDP. إذا تصرف خدمة بشكل غريب، تحقق مما إذا كان VPN الخاص بك يدعم QUIC أو يقدم خيارًا لتفضيل TCP من أجل الاستقرار. X-VPN يدعم QUIC للحفاظ على اتصالات مستقرة عندما تتغير الشبكات دون تسريب البيانات.

خطوات أمان Windows و MacOS

يمكنك سد معظم الثغرات باستخدام VPN. دع VPN الخاص بك يدير DNS وتحقق من أنه يدعم IPv6. إذا لم يكن كذلك، قم بتعطيل IPv6 مؤقتًا حتى يضيف مزودك التغطية الكاملة.

إذا كنت لا تستخدم VPN مع مفتاح قتل، أضف قواعد جدار الحماية التي تمنع حركة المرور عندما يكون النفق مغلقًا. معظم خدمات VPN الجيدة تتضمن خيار مفتاح القتل. إذا لم يكن لديك، يجب عليك البحث عن حل أفضل.

تحكم في WebRTC في متصفحات Windows باستخدام ملحقات مجانية مثل uBlock Origin أو WebRTC Network Limiter من Google. تقوم Apple بالفعل بتقييد تسريبات IP عبر WebRTC في Safari على macOS.

عند اتصالك بنقطة اتصال Wi-Fi باستخدام جهاز الكمبيوتر المحمول أو MacBook الخاص بك، وإذا كان يتطلب قبول الشروط أو إجراء دفعة، يُطلق على ذلك اسم بوابة أسيرة. حتى إذا كان عليك تسجيل الدخول إلى بوابة أولاً، يمكنك حماية نفسك عن طريق الاتصال بشبكة VPN بعد ذلك، ثم إعادة التحقق من عنوان IP العام وDNS الخاص بك للتأكد من أن VPN تعمل (التعليمات أدناه).

نظافة المتصفح والتطبيقات التي تعود بالنفع

احتفظ بالإضافات إلى الحد الأدنى، وعزل الشبكات الاجتماعية والتسوق في ملف تعريف أو حاوية منفصلة، وحظر ملفات تعريف الارتباط الخاصة بالأطراف الثالثة لتقليل تتبع المواقع المتعددة. أجزاء متحركة أقل تعني تسريبات أقل.

عندما يكون لديك الخيار، اختر المواقع والتطبيقات على الويب بدلاً من التطبيقات المثبتة كلما كان ذلك ممكنًا. العديد من تطبيقات البائعين تتضمن تحليلات إضافية يصعب حظرها. يأتي موقع الويب في متصفح آمن مع إعدادات أمان جيدة ويسمح بترقيات أمان سهلة.

عند الانتهاء من موقع ويب، قم بتسجيل الخروج من حسابك. إغلاق علامة تبويب أو نافذة المتصفح لا يعيد تعيين الكوكيز والرموز، لكن تسجيل الخروج يفعل ذلك، مما يساعد على كسر أي أثر للبيانات والنشاط.

كيف تختبر إعدادك في دقيقتين؟

اتصل بشبكة VPN، قم بزيارة أي صفحة للتحقق من عنوان IP، وتأكد من أنها تظهر موقع خادم VPN بدلاً من شبكة منزلك أو المقهى. أكد عنوان IP قبل أي شيء آخر، حيث أن عنوان IP العام الخاص بك هو أسهل طريقة لربط النشاط عبر الإنترنت بك.

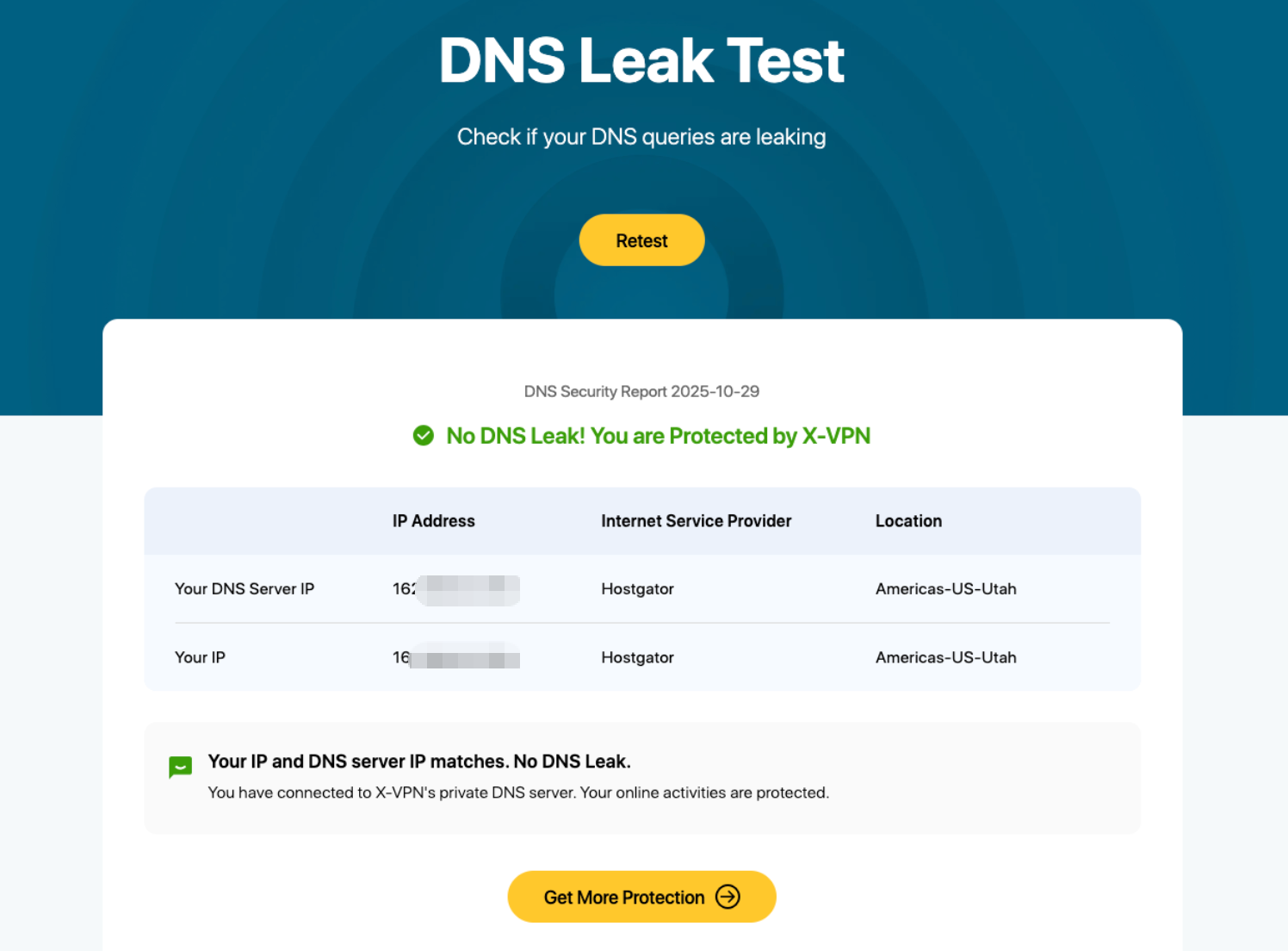

قم بتشغيل اختبار تسرب DNS وقارن النتائج. إذا رأيت DNS لمزود الإنترنت الخاص بك، فإن نظامك لا يرسل الاستعلامات عبر النفق. دع VPN الخاص بك يتعامل مع DNS أو قم بتوافق DNS الخاص مع مسار VPN. اختبار تسرب DNS المجاني من X-VPN يجعل هذا الأمر بسيطًا.

تحقق من مرشحي WebRTC. استخدم اختبار WebRTC وتأكد من أن أي عناوين IP تم الإبلاغ عنها تتطابق مع مخرج VPN الخاص بك. إذا رأيت عنوان IP محلي أو منزلي، قم بتقييد WebRTC إلى واجهة VPN.

تحقق من سلوك IPv6. إذا كانت شبكتك تقدم IPv6، تحقق من أن VPN يتعامل معه بشكل نظيف. إذا لم يكن كذلك، قم بتعطيله حتى يدعمه مزود الخدمة الخاص بك.

تتضمن تطبيق X-VPN المحمول جميع هذه الاختبارات في علامة أدوات الأمان، مما يجعل من السهل أكثر التحقق من التسريبات عند استخدامك لنظام iOS أو Android.

إعادة الاختبار بعد التحديثات. يمكن أن تؤدي التحديثات الرئيسية لنظام التشغيل أو المتصفح إلى إعادة تعيين تفضيلات الخصوصية. تحقق لمدة دقيقتين يمنع أسابيع من التسرب الصامت.

ميزات VPN التي تقلل من مخاطر التجاوز

VPN هو أداة أساسية لتأمين اتصالك، لكن بعض التطبيقات أفضل من غيرها، واشتراك مدفوع يكون دائمًا أكثر أمانًا من تطبيق مجاني.

ميزة مفتاح القتل هي ميزة أساسية تمنع الاتصال إذا انخفض النفق، وتوقف الخدمات الخلفية والبيانات الشخصية من التسرب أثناء إعادة الاتصال. يشرح نظرة عامة على مفتاح القتل في X-VPN لماذا تعتبر الانقطاعات التلقائية ضرورية للحماية.

تساعد تقنية التعتيم في الشبكات المقيدة أو المدارة. إذا كانت مقهى أو فندق أو حرم جامعي تتدخل في حركة مرور VPN، يمكن لوضع التعتيم أن يخفي الاتصال بحيث يندمج مع حركة مرور الويب العادية.

تعد قواعد VPN لكل تطبيق قوية عند استخدامها بشكل معتدل. ومع ذلك، يجب عليك تقييد تقسيم النفق إلى خدمات محلية منخفضة المخاطر. كلما كانت الاستثناءات أقل، كانت الطرق التي يمكن أن يتخذها التجاوز أقل.

تعتبر معالجة IPv6 الكاملة وDNS القوي من المكاسب الكبيرة. عندما يدعم مزود الخدمة لديك كلا البروتوكولين بشكل صحيح وينقل DNS داخل النفق، تختفي معظم التسريبات العرضية.

القيود التي يجب مراعاتها

لا يمكن لشبكة VPN إخفاء الهوية عن الحسابات المرتبطة بهويتك الحقيقية. إنها تعمي مسار الشبكة، وليس علاقة الحساب. لا يزال يمكن لتقنية التعرف على بصمات الأصابع ربط الجلسات عبر الزمن. قد تتحدث البوابات المحتجزة وخدمات النظام لفترة وجيزة خارج النفق، على الرغم من أن التشغيل الدائم بالإضافة إلى مفتاح القتل يحافظ على قصر تلك النافذة.

إذا كنت غير مألوف بالتشفير والأنفاق، فقد ترغب في الاطلاع على دليلنا إلى كيف يعمل VPN، الذي يهيئ المشهد دون إرباكك بالمصطلحات الفنية.

قائمة التحقق خطوة بخطوة

قم بتشغيل مفتاح القتل وتأكيد أن خدمة VPN الخاصة بك تعمل. هذا يمنع نشاط الإنترنت إذا حدث أي انقطاع في النفق.

- تحقق من DNS و WebRTC مع فحص تسرب لمدة دقيقتين. إذا كانت هناك مشكلة، قم بتثبيت التحديثات، إعادة تعيين VPN واختبر مرة أخرى.

- دع VPN الخاص بك يدير DNS حتى تتدفق البيانات عبر النفق.

- راجع تقسيم النفق. لا تتجاوز VPN إلا إذا كان ذلك ضروريًا وقلل من البيانات الشخصية عند القيام بذلك.

- إعادة تعيين معرفات الإعلانات لتقليل التتبع، وتقليص أذونات التطبيق للحد من الوصول إلى الموقع والشبكة وBluetooth إلى الضروريات.

- قم بتأمين المتصفح. اجعل الإضافات خفيفة، وعزل مواقع التواصل الاجتماعي، وحظر ملفات تعريف الارتباط الخاصة بالأطراف الثالثة بشكل افتراضي.

في جملة واحدة

اعتبر VPN الخاص بك كأساس للأمان والخصوصية، ثم قم بتعزيز الأبواب والنوافذ. الطرق الرئيسية للتجاوز معروفة جيدًا، والتدابير المضادة بسيطة: قم بتأمين DNS، وضبط IPv6، والحفاظ على تقسيم الأنفاق بشكل محكم، والتحقق من WebRTC. افعل ذلك، وستجد أن معظم التطبيقات والمتعقبين يواجهون صعوبة أكبر في تجاوز النفق. تضيف إضافات المتصفح أو المتصفحات المحصنة طبقة ثانية من حظر المتعقبين. النتيجة هي إنترنت أكثر هدوءًا وخصوصية يبقى عمليًا للاستخدام اليومي.

الأسئلة الشائعة

هل لا أزال بحاجة إلى حظر المتعقبين إذا كنت أستخدم VPN بالفعل؟

نعم، لأنهم يدافعون عن طبقات مختلفة. يقوم VPN بتشفير حركة المرور وإخفاء عنوان IP الخاص بك، بينما تعطل أدوات حظر المتعقبين SDKs التحليلية وملفات تعريف الارتباط من الطرف الثالث ونصوص بصمات الأصابع التي تعمل داخل التطبيق أو المتصفح.

هل يمكنني إيقاف تسريبات WebRTC دون كسر مكالمات الفيديو؟

عادةً، مع إعدادات دقيقة. قيد WebRTC على واجهة VPN أو السماح بمرشحات الوكيل مع حظر المرشحات المحلية المباشرة، ثم اختبر تطبيقات الاجتماع الخاصة بك لتأكيد جودة المكالمات والاتصال.

هل يجب أن أوقف IPv6 لتجنب التسريبات؟

اختر VPN يدعم IPv6 بشكل نظيف. إذا لم يكن مزودك يدعم ذلك، فإن تعطيل IPv6 يمكن أن يمنع التعرض، ولكن الحل طويل الأمد هو اختيار خدمة تتعامل مع كل من IPv4 و IPv6 من خلال النفق.