Los ataques de Denegación de Servicio Distribuida (DDoS) están entre las amenazas más disruptivas en internet. Pueden derribar sitios web, inundar servidores y cortar el acceso a servicios en línea en cuestión de minutos. Lo que es más perturbador es que son fáciles de lanzar y difíciles de detener. Un ataque DDoS puede dirigirse a cualquiera: empresas, jugadores e individuos, abrumando redes hasta que todo se detiene.

Entender cómo funcionan estos ataques y cómo prevenirlos es el primer paso para mantenerse seguro en línea. Veamos qué son los ataques DDoS, cómo se propagan y qué puedes hacer para proteger tus dispositivos y datos de ellos.

Table of Contents

La anatomía de un ataque DDoS

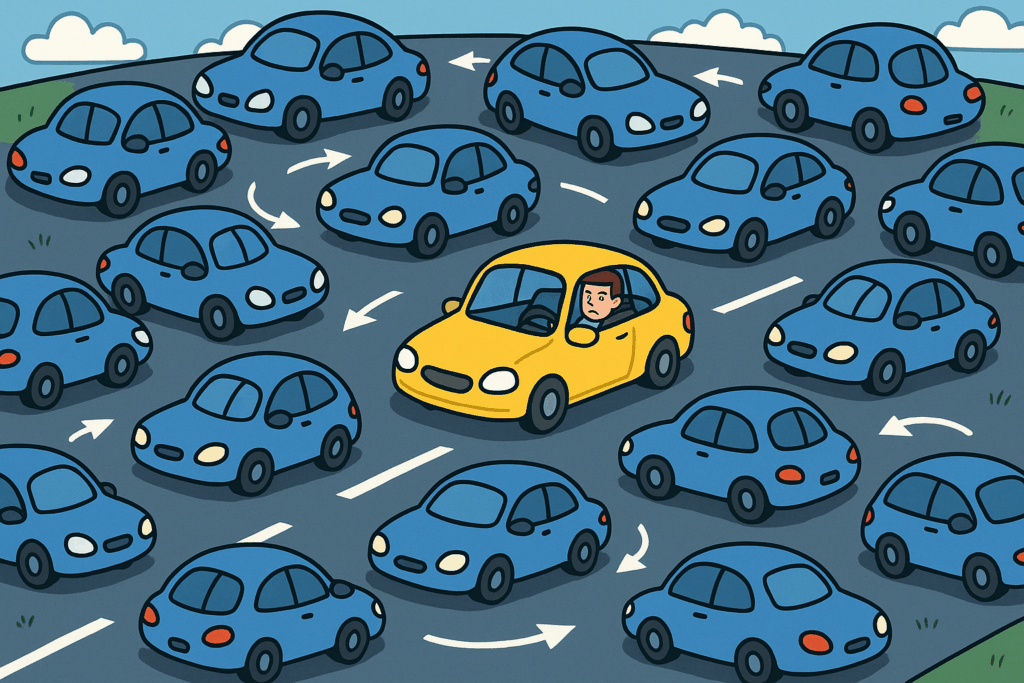

Un ataque DDoS (Denegación de Servicio Distribuida) inunda un objetivo con tráfico de internet falso hasta que el sistema ya no puede manejar solicitudes legítimas. La parte «distribuida» se refiere al hecho de que el ataque proviene de miles de dispositivos repartidos por todo el mundo, todos controlados de forma remota por un atacante.

Imagina intentar conducir a casa, pero cada carretera está atascada con coches idénticos dando vueltas en círculos, todos programados para bloquear tu camino. Eso es lo que un DDoS hace a una red, obstruyendo cada carril disponible hasta que nada más puede pasar.

El objetivo no es robar datos, sino detener el funcionamiento normal. Eso puede significar hacer que un sitio web se bloquee, deshabilitar una aplicación o ralentizar los servicios en línea de tal manera que los usuarios se rindan al intentar conectarse.

Los atacantes suelen utilizar botnets, grandes colecciones de computadoras, enrutadores e incluso dispositivos de Internet de las Cosas (IoT) como cámaras de seguridad o timbres inteligentes. Una vez infectados con malware, estos dispositivos esperan una orden para enviar solicitudes interminables a un objetivo elegido. Debido a que el tráfico parece provenir de muchas fuentes diferentes, bloquearlo es mucho más difícil que cortar a un solo actor malicioso.

Si deseas un repaso rápido sobre cómo viajan las solicitudes a través de Internet y cómo un VPN puede enmascarar el origen a lo largo de ese camino, el explicador del túnel VPN de X-VPN lo desglosa claramente.

Los principales tipos de ataques DDoS

Los ataques DDoS vienen en varias formas, dependiendo de qué parte de la red están dirigidos. Comprender las diferencias te ayuda a reconocer las señales de advertencia temprano.

Los ataques volumétricos son los más comunes y fáciles de imaginar. Inundan un servidor con más datos de los que su ancho de banda puede manejar. Ejemplos incluyen inundar protocolos sin conexión como UDP e ICMP para abrumar la capacidad de la red, haciéndola inalcanzable.

Algunos ataques explotan debilidades en los protocolos de red, como el objetivo del mecanismo de apretón de manos en TCP. En lugar de utilizar ancho de banda bruto, consumen recursos del servidor, como tablas de conexión o cortafuegos. A veces, una sola máquina puede paralizar un sistema mal configurado al enviar repetidamente solicitudes de conexión a medio abrir.

Los ataques a nivel de aplicación son más sofisticados. En lugar de inundar la red, imitan el tráfico web normal, como enviar miles de solicitudes de «búsqueda» falsas o envíos de formularios, para abrumar una aplicación o sitio web específico. Debido a que las solicitudes pueden parecer legítimas, estos ataques son más difíciles de filtrar rápidamente.

Cada categoría se dirige a una capa diferente del stack del Protocolo de Control de Transmisión/Protocolo de Internet (TCP/IP), que sustenta toda la comunicación por internet. Puedes leer más sobre esas capas en esta visión general de TCP/IP.

¿Por qué están aumentando los ataques DDoS?

Los ataques DDoS han crecido rápidamente en los últimos años por algunas razones simples: son baratos, automatizados y a menudo motivados políticamente o financieramente. Los kits DDoS listos para usar se venden en la dark web por menos del precio de una comida rápida, lo que los hace accesibles para cualquiera con habilidades técnicas mínimas.

Las botnets también se han vuelto más fáciles de construir. Cualquier dispositivo IoT no seguro conectado a Internet puede convertirse en parte de una red de ataque. Los investigadores han descubierto que las bombillas inteligentes, los monitores para bebés y los DVR están participando sin saberlo en botnets globales, con millones de dispositivos.

Algunos atacantes utilizan DDoS como una distracción. Mientras los equipos técnicos se apresuran a restaurar el servicio, los hackers se infiltran por otra ruta para robar datos o instalar ransomware. Otros lo hacen simplemente para probar sus capacidades o para extorsionar a las empresas amenazando con otra ronda a menos que se les pague.

Incluso los individuos no son inmunes. Los jugadores en línea son objetivos frecuentes de ataques DDoS a pequeña escala destinados a forzarlos a desconectarse durante competiciones o transmisiones.

Para una visión más amplia sobre amenazas y defensas, consulte la guía de X-VPN sobre cómo un VPN lo protege de los hackers.

¿Cómo reconocer un ataque DDoS?

Las desaceleraciones repentinas, desconexiones repetidas o errores de «servicio no disponible» pueden indicar un DDoS, pero no cada interrupción significa un ataque.

Para confirmar, verifica si hay picos inusuales en el tráfico de regiones desconocidas, alertas de tu proveedor de internet sobre un alto uso de ancho de banda, o velocidades lentas simultáneamente en todos los dispositivos.

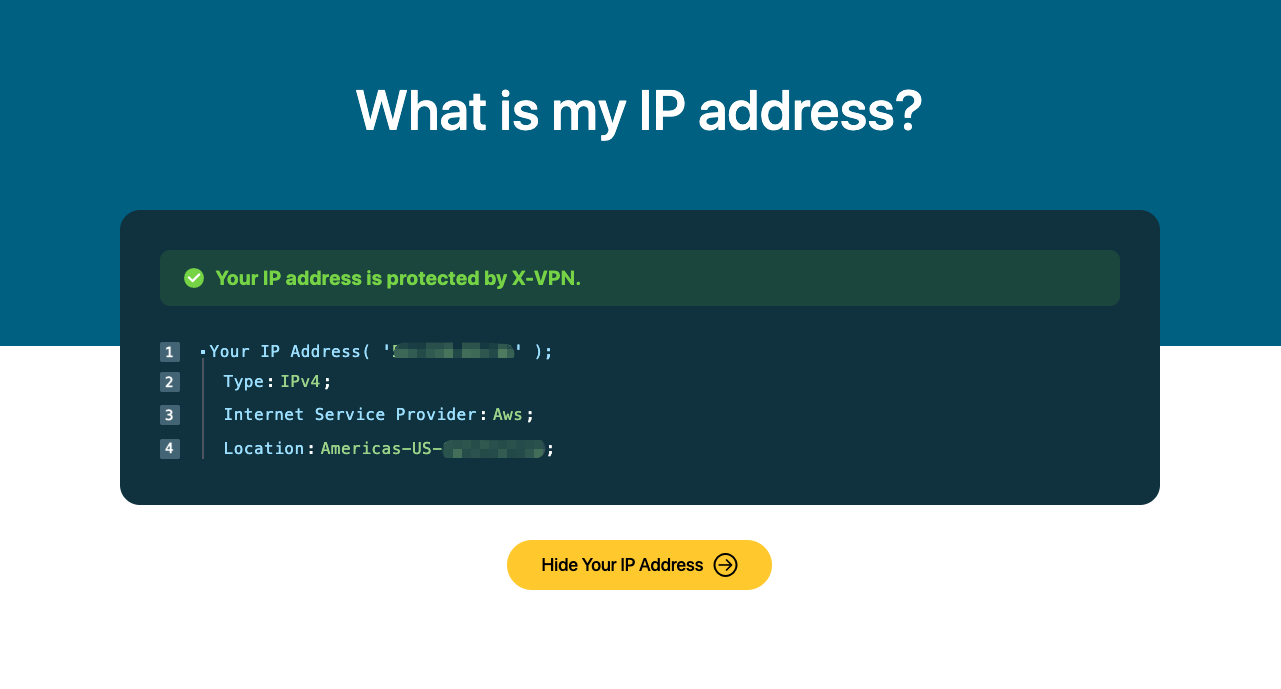

Si tu conexión se cae repetidamente y otros cercanos experimentan lo mismo, contacta a tu ISP. Ellos pueden verificar si tu red está bajo estrés o si forma parte de un incidente más amplio. Cuando sospechas de un ataque, puedes verificar rápidamente tu punto final público con el verificador de direcciones IP de X-VPN.

Defensa DDoS a nivel personal

Para la mayoría de las personas, la prevención total no es posible, y nadie puede controlar el internet global, pero puedes convertirte en un objetivo mucho más difícil.

Asegura tu red doméstica. Muchos ataques a pequeña escala comienzan cuando los atacantes secuestran dispositivos para construir botnets. Verifica el firmware de tu enrutador, desactiva la gestión remota y utiliza una contraseña larga y única tanto para Wi-Fi como para el acceso de administrador. Si está disponible, habilita la encriptación WPA3 para tu red inalámbrica.

Mantén el software actualizado. Los sistemas desactualizados son objetivos principales para el malware que convierte los dispositivos en bots DDoS. Activa las actualizaciones automáticas para tu enrutador, sistema operativo y dispositivos conectados.

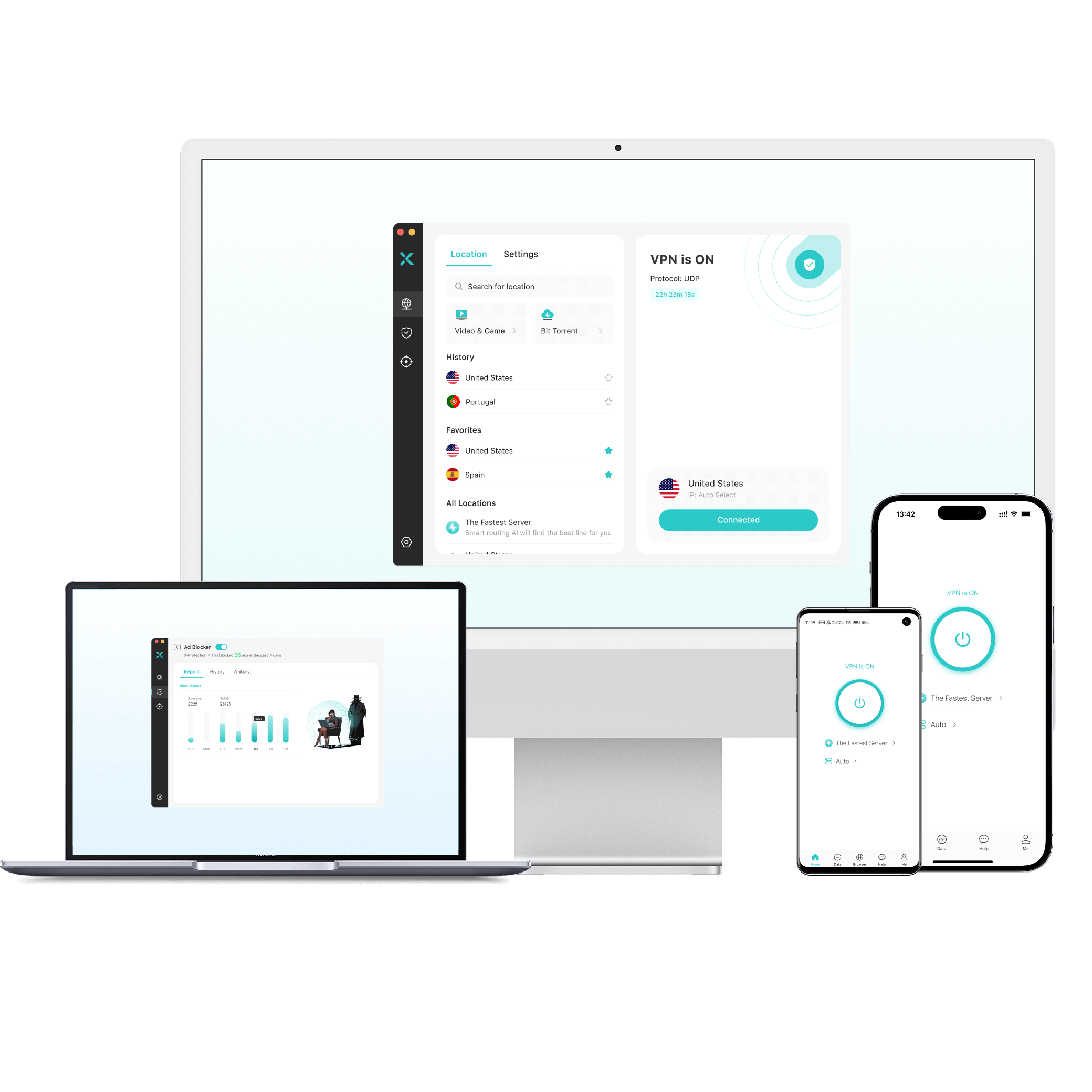

Utiliza un VPN confiable. Un VPN oculta tu dirección IP real detrás de una dirección de servidor compartido. Eso significa que los atacantes no pueden localizar fácilmente tu verdadero punto de conexión para lanzar una inundación directa. La encriptación VPN protege tus datos y hace que sea mucho más difícil para un atacante DDoS encontrar tu IP de origen.

Si estás jugando o alojando un pequeño sitio web desde casa, una VPN puede agregar una capa adicional de privacidad al mantener tus detalles de red reales ocultos de los lobbies públicos o servidores de chat. Evita exponer tu IP en foros, superposiciones de transmisión o aplicaciones de igual a igual que transmiten información de red. Algunos servicios ofrecen ofuscación para disfrazar el tráfico de la VPN, reduciendo la posibilidad de que los atacantes puedan detectar que estás utilizando protección.

Protección DDoS para sitios web y pequeñas empresas

Si tienes un sitio web o una tienda en línea, incluso un breve tiempo de inactividad puede ser costoso.

Aquí tienes cómo endurecer tu configuración:

- Utiliza una red de entrega de contenido (CDN) para distribuir las cargas de tráfico.

- Configura límites de tasa y reglas de firewall.

- Mantén copias de seguridad fuera de línea de datos esenciales.

La clave es la preparación, porque una vez que comienza un ataque, es demasiado tarde para instalar protección. Para las empresas, combinar estas herramientas con un VPN añade acceso encriptado y privado para el personal remoto. Lee más sobre el uso profesional de VPN en ¿Realmente necesito un VPN?.

Cómo las VPN ayudan a mitigar los ataques DDoS

Un VPN no es un escudo completo contra DDoS, pero es una defensa poderosa para individuos y pequeños equipos. Cuando te conectas a través de un VPN, tu tráfico pasa a través de un túnel encriptado y sale desde la IP del servidor compartido del VPN en lugar de tu propia IP. Si alguien intenta retaliar o sobrecargar tu conexión, el servidor VPN absorbe el ataque mientras tu IP real permanece oculta.

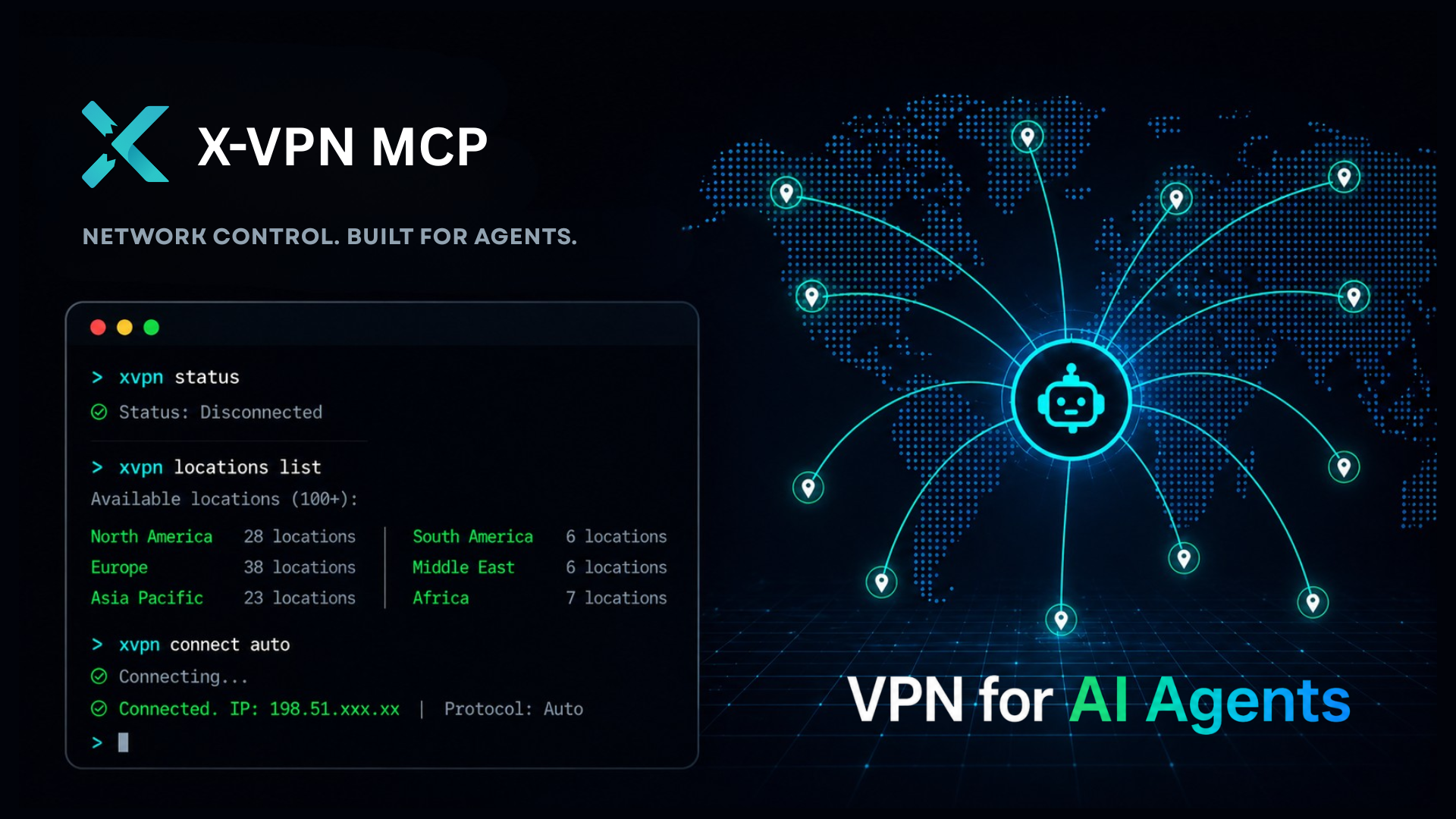

Algunos protocolos VPN avanzados, como el Protocolo Everest de X-VPN, utilizan técnicas de ofuscación para hacer que el tráfico VPN se mezcle con el tráfico web regular. Eso significa que los atacantes, y a veces incluso las redes restrictivas, no pueden detectar o bloquear fácilmente tu conexión.

Otra capa de seguridad proviene de características como el interruptor de corte de VPN. Esto bloquea automáticamente el acceso a internet de tu dispositivo si la conexión VPN se interrumpe, evitando que tu IP real se filtre durante la sesión. Si un servidor se ve afectado, reconectarse a otra ubicación puede restaurar el servicio rápidamente sin exponer tu IP de origen.

No te preocupes por tarifas adicionales: X-VPN ofrece una versión 100% gratuita para todos los usuarios. Haz clic en el botón de descarga a continuación para experimentar Everest y Kill Switch al instante, sin necesidad de iniciar sesión y sin límites de tráfico.

Protégete contra ataques DDoS a través de X-VPN

Se ofrece una versión 100% gratuita.

¿Qué hacer si estás bajo ataque?

Incluso con precauciones, ningún sistema es completamente inmune. Si crees que estás experimentando un ataque DDoS, una acción rápida puede ayudar a limitar el daño.

Desconéctate y vuelve a conectarte. Reinicia tu enrutador y, si estás usando un VPN, cambia a un servidor diferente. Eso cambia tu dirección IP, cortando el objetivo del atacante.

Notifique a su proveedor de servicios de Internet. Los ISP pueden redirigir el tráfico, aplicar filtros temporales o asignar una nueva IP. Algunos proveedores tienen sistemas automáticos de mitigación de DDoS para clientes residenciales.

Limita tu exposición. Si el ataque se dirige a una aplicación o juego específico, cierra sesión y evita reconectarte de inmediato. Los atacantes a menudo se mueven cuando pierden la conexión.

Para sitios web o servidores, habilite defensas de emergencia. Active la protección CDN o límites de tasa del firewall si esas funciones están disponibles. Si utiliza un servicio de alojamiento, comuníquese con su línea de soporte para obtener asistencia.

Documenta lo que sucedió. Anota la hora, la duración y los efectos de la desaceleración. Si los ataques se repiten, esta información ayuda a tu proveedor a rastrear la fuente.

La mayoría de los ataques son de corta duración, por lo que la mayoría de los usuarios domésticos pueden simplemente esperar a que se restablezca la red. Una vez que el atacante pierde interés o tu IP cambia, el servicio normal suele volver en minutos. Si deseas verificar que el DNS está fluyendo a través de un camino protegido después de reconectarte, ejecuta la prueba de fuga de DNS de X-VPN.

Previniendo que tus dispositivos se conviertan en parte de una botnet

El otro lado de la ecuación DDoS es asegurarse de que su propio equipo nunca se una a una botnet. Muchas personas participan en ataques sin saberlo porque el malware se ejecuta silenciosamente en segundo plano.

Cada dispositivo protegido reduce el poder de las botnets globales, mejorando la seguridad para todos.

Si deseas un repaso rápido sobre cómo el túnel encriptado de un VPN mantiene el tráfico del dispositivo fuera del alcance en redes arriesgadas, la concisa guía de VPN de X-VPN cubre lo básico.

Aquí tienes cómo mantenerte fuera del equipo del atacante:

- Actualiza tus dispositivos y cambia las contraseñas predeterminadas inmediatamente después de la compra.

- Deshabilitar las funciones de acceso remoto no utilizadas.

- Instala un software antivirus de buena reputación y realiza análisis regulares.

- Verifica la lista de dispositivos conectados de tu enrutador para ver si hay algo desconocido.

- Utiliza una conexión VPN en redes Wi-Fi no confiables para mantener los datos seguros.

Por qué la prevención es importante

Es tentador pensar que los ataques DDoS solo afectan a grandes corporaciones o agencias gubernamentales, pero los objetivos más pequeños pueden sufrir consecuencias duraderas. Una tienda en línea que se cae incluso por una hora puede perder ventas, mientras que los jugadores o trabajadores remotos pueden perder datos o reputación si son desconectados repetidamente.

La protección DDoS no se trata solo de tiempo de actividad, sino también de control. Cuando alguien puede cortar tu acceso a voluntad, tiene poder sobre tu capacidad para comunicarte y trabajar. Herramientas como VPNs, firewalls y una cuidadosa configuración de red devuelven ese control a tus manos.

Los expertos en ciberseguridad a menudo describen la mitigación de DDoS como una defensa en capas. No puedes confiar en una sola herramienta, pero combinar hardware seguro, software actualizado y conexiones encriptadas crea un sistema mucho más resistente. Para una capa práctica que previene la exposición de IP si el VPN se desconecta, revisa este análisis detallado del interruptor de corte.

El futuro de los ataques DDoS

A medida que las velocidades de Internet aumentan y los dispositivos conectados se multiplican, los ataques DDoS seguirán evolucionando y volviéndose más poderosos. Los atacantes ya están experimentando con inteligencia artificial para coordinar inundaciones más inteligentes y adaptativas que cambian de táctica a mitad del ataque. Al mismo tiempo, nuevos protocolos de seguridad y defensas de aprendizaje automático están mejorando la capacidad de filtrar automáticamente el tráfico malo.

Los futuros enrutadores domésticos pueden incluir resistencia incorporada a DDoS, y los servicios de VPN están expandiéndose para manejar más mitigación en el borde de la red. La infraestructura global de X-VPN ya enruta tráfico cifrado a través de servidores optimizados que pueden absorber picos, ayudando a mantener la velocidad incluso bajo una carga pesada.

Aún así, la mejor defensa sigue siendo la conciencia. Conocer cómo funcionan los ataques DDoS los hace mucho menos aterradores. Una vez que entiendes las señales y mantienes tus herramientas de protección actualizadas, se convierten en solo otro riesgo manejable en el panorama digital.

Preguntas frecuentes

¿Cuál es la diferencia entre DoS y DDoS?

Un ataque DoS (Denial of Service) proviene de una sola fuente, mientras que un DDoS (Distributed Denial of Service) utiliza múltiples dispositivos en todo el mundo. La parte «distribuida» hace que los ataques DDoS sean más difíciles de bloquear porque no hay un origen único que cerrar.

¿Puede un VPN prevenir completamente los ataques DDoS?

Un VPN no puede detener todo tipo de ataque, pero oculta tu dirección IP real y absorbe gran parte del impacto. Los servicios líderes emplean una fuerte encriptación respaldada por un interruptor de apagado a prueba de fallos para ayudar a proteger tu actividad en línea para uso personal y trabajo remoto.

¿Son ilegales los ataques DDoS?

Sí. Lanzar o participar en un ataque DDoS viola las leyes de delitos informáticos en la mayoría de los países, incluso si se hace para «pruebas». Es legal probar tus propios sistemas, pero atacar a otros sin consentimiento es castigable con multas o prisión.