Gli attacchi Distributed Denial of Service (DDoS) sono tra le minacce più dirompenti su internet. Possono mettere fuori servizio siti web, inondare server e interrompere l’accesso ai servizi online in pochi minuti. Ciò che è più preoccupante è che sono facili da lanciare e difficili da fermare. Un attacco DDoS può colpire chiunque: aziende, giocatori e individui, sopraffacendo le reti fino a farle fermare completamente.

Comprendere come funzionano questi attacchi e come prevenirli è il primo passo per rimanere al sicuro online. Vediamo cosa sono gli attacchi DDoS, come si diffondono e cosa puoi fare per proteggere i tuoi dispositivi e i tuoi dati da essi.

Table of Contents

L’anatomia di un attacco DDoS

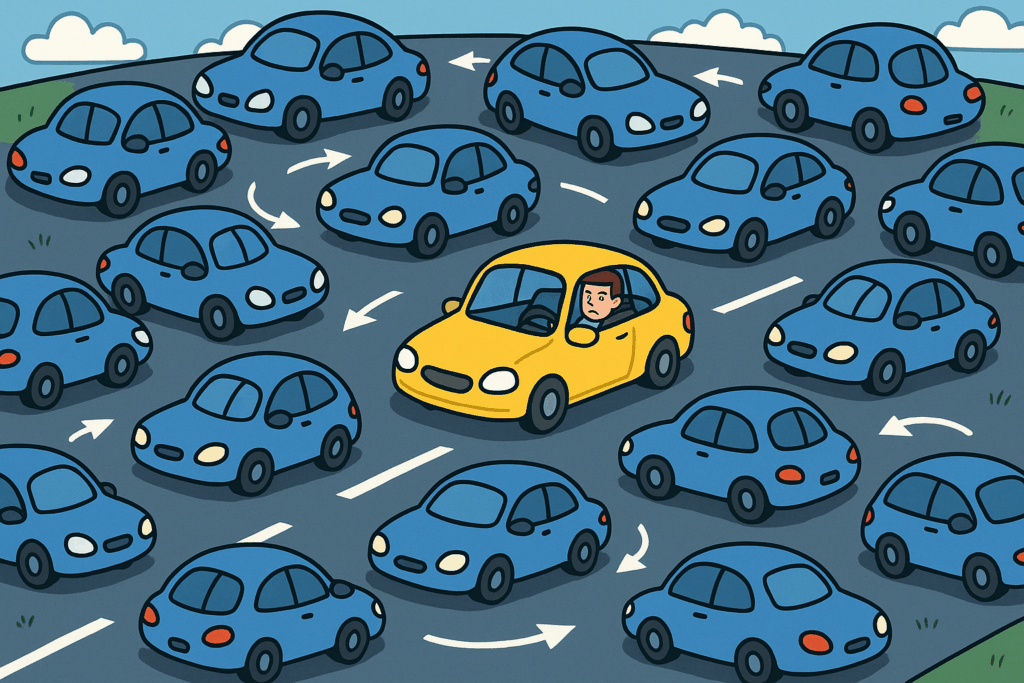

Un attacco DDoS (Distributed Denial of Service) inonda un obiettivo con traffico internet falso fino a quando il sistema non riesce più a gestire le richieste legittime. La parte “distribuita” si riferisce al fatto che l’attacco proviene da migliaia di dispositivi sparsi in tutto il mondo, tutti controllati a distanza da un attaccante.

Immagina di cercare di tornare a casa, ma ogni strada è bloccata da auto identiche che girano in tondo, tutte programmate per ostacolare il tuo cammino. Questo è ciò che un DDoS fa a una rete, intasando ogni corsia disponibile fino a quando nulla può passare.

Lo scopo non è rubare dati, ma fermare il normale funzionamento. Questo può significare far crashare un sito web, disabilitare un’app o rallentare i servizi online così tanto che gli utenti smettono di provare a connettersi.

Gli attaccanti utilizzano tipicamente botnet, grandi collezioni di computer, router e persino dispositivi Internet of Things (IoT) come telecamere di sicurezza o campanelli intelligenti. Una volta infettati da malware, questi dispositivi aspettano un comando per inviare richieste infinite a un obiettivo scelto. Poiché il traffico sembra provenire da molte fonti diverse, bloccarlo è molto più difficile che interrompere un singolo attore malevolo.

Se desideri un rapido ripasso su come le richieste viaggiano attraverso Internet e su come un VPN può mascherare l’origine lungo quel percorso, l’ spiegazione del tunnel VPN di X-VPN lo chiarisce in modo chiaro.

I principali tipi di attacchi DDoS

Gli attacchi DDoS si presentano in diverse forme, a seconda della parte della rete che mirano. Comprendere le differenze ti aiuta a riconoscere i segnali di avvertimento in anticipo.

Gli attacchi volumetrici sono i più comuni e facili da immaginare. Inondano un server con più dati di quanti la sua larghezza di banda possa gestire. Esempi includono l’inondazione di protocolli senza connessione come UDP e ICMP per sopraffare la capacità della rete, rendendola irraggiungibile.

Alcuni attacchi sfruttano le vulnerabilità nei protocolli di rete, come il targeting del meccanismo di handshake in TCP. Invece di utilizzare la larghezza di banda grezza, consumano risorse del server come le tabelle di connessione o i firewall. Una singola macchina può talvolta compromettere un sistema mal configurato inviando ripetutamente richieste di connessione half-open.

Gli attacchi a livello applicativo sono più sofisticati. Invece di inondare la rete, imitano il traffico web normale, come l’invio di migliaia di falsi “richieste di ricerca” o invii di moduli, per sopraffare un’app o un sito web specifico. Poiché le richieste possono sembrare legittime, questi attacchi sono più difficili da filtrare rapidamente.

Ogni categoria mira a un diverso livello dello stack del Protocollo di Controllo della Trasmissione/Protocollo Internet (TCP/IP), che sostiene tutta la comunicazione su Internet. Puoi leggere di più su quei livelli in questo riepilogo del TCP/IP.

Perché gli attacchi DDoS stanno aumentando?

Gli attacchi DDoS sono cresciuti rapidamente negli ultimi anni per alcune semplici ragioni: sono economici, automatizzati e spesso motivati politicamente o finanziariamente. I kit DDoS pronti all’uso vengono venduti nel dark web a meno del prezzo di un pasto fast food, rendendoli accessibili a chiunque abbia abilità tecniche minime.

I botnet sono diventati anche più facili da costruire. Ogni dispositivo IoT non sicuro connesso a Internet può diventare parte di una rete di attacco. I ricercatori hanno scoperto che le lampadine intelligenti, i monitor per bambini e i DVR stanno partecipando senza saperlo a botnet globali, composte da milioni di dispositivi.

Alcuni attaccanti usano il DDoS come distrazione. Mentre i team tecnici si affannano per ripristinare il servizio, gli hacker si infilano attraverso un altro percorso per rubare dati o installare ransomware. Altri lo fanno semplicemente per testare le loro capacità o per estorcere denaro alle aziende minacciando un altro attacco a meno che non vengano pagati.

Anche gli individui non sono immuni. I giocatori online sono spesso obiettivi di attacchi DDoS su piccola scala destinati a costringerli a disconnettersi durante le competizioni o le dirette.

Per una visione più ampia delle minacce e delle difese, consulta la guida di X-VPN su come un VPN ti protegge dagli hacker.

Come riconoscere un attacco DDoS?

Rallentamenti improvvisi, disconnessioni ripetute o errori di “servizio non disponibile” potrebbero suggerire un DDoS, ma non ogni interruzione significa un attacco.

Per confermare, controlla eventuali picchi insoliti nel traffico proveniente da regioni sconosciute, avvisi dal tuo fornitore di servizi internet riguardo un alto utilizzo della larghezza di banda, o velocità lente simultaneamente su tutti i dispositivi.

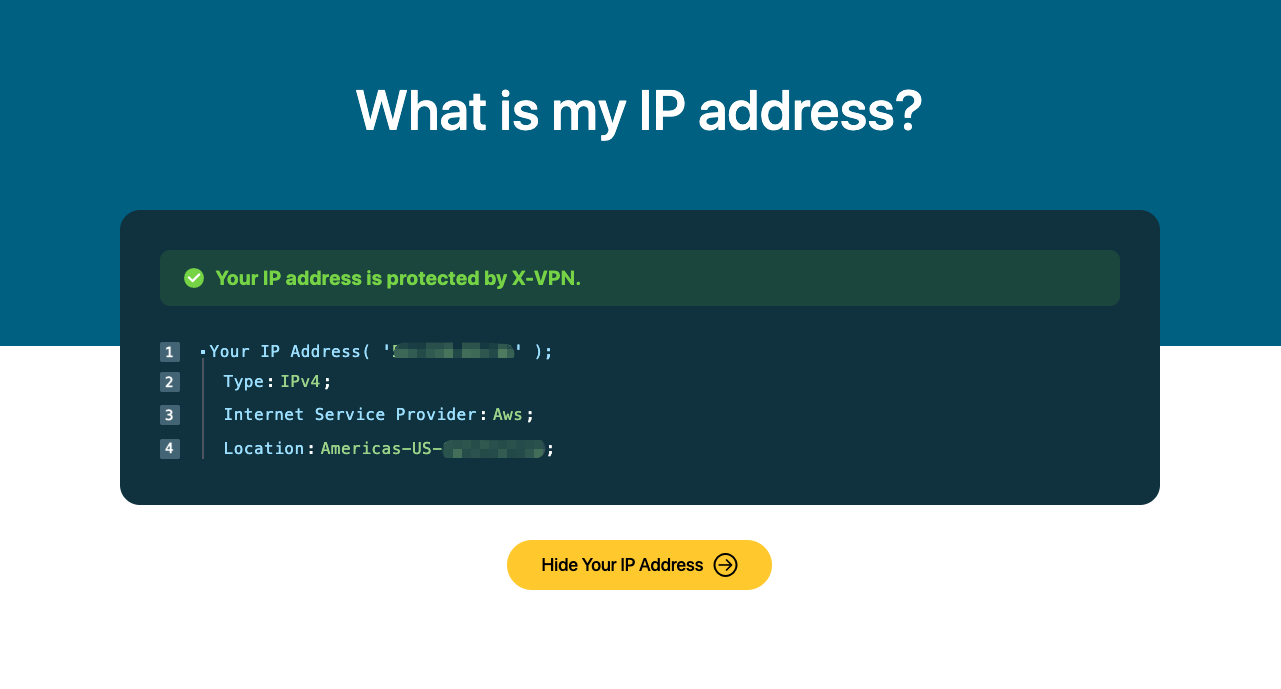

Se la tua connessione cade ripetutamente e anche gli altri nelle vicinanze sperimentano lo stesso, contatta il tuo ISP. Possono controllare se la tua rete è sotto stress o se fa parte di un incidente più ampio. Quando sospetti un targeting, puoi verificare rapidamente il tuo endpoint pubblico con il controllore dell’indirizzo IP di X-VPN.

Difesa DDoS a livello personale

Per la maggior parte delle persone, la prevenzione totale non è possibile e nessuno può controllare internet a livello globale, ma puoi renderti un obiettivo molto più difficile.

Proteggi la tua rete domestica. Molti attacchi su piccola scala iniziano quando gli attaccanti prendono il controllo dei dispositivi per costruire botnet. Controlla il firmware del tuo router, disabilita la gestione remota e utilizza una password lunga e unica sia per il Wi-Fi che per l’accesso amministrativo. Se disponibile, abilita la crittografia WPA3 per la tua rete wireless.

Mantieni il software aggiornato. I sistemi obsoleti sono obiettivi privilegiati per il malware che trasforma i dispositivi in bot DDoS. Attiva gli aggiornamenti automatici per il tuo router, sistema operativo e dispositivi connessi.

Usa un VPN affidabile. Un VPN nasconde il tuo vero indirizzo IP dietro un indirizzo di server condiviso. Ciò significa che gli attaccanti non possono facilmente individuare il tuo vero punto di connessione per lanciare un attacco diretto. La crittografia VPN protegge i tuoi dati e rende molto più difficile per un attaccante DDoS trovare il tuo IP di origine.

Se stai giocando o ospitando un piccolo sito web da casa, un VPN può aggiungere un ulteriore livello di privacy mantenendo i tuoi veri dettagli di rete nascosti da lobby pubbliche o server di chat. Evita di esporre il tuo IP in forum, sovrapposizioni di streaming o app peer-to-peer che trasmettono informazioni di rete. Alcuni servizi offrono offuscamento per mascherare il traffico VPN, riducendo la possibilità che gli attaccanti possano persino rilevare che stai utilizzando una protezione.

Protezione DDoS per siti web e piccole imprese

Se gestisci un sito web o un negozio online, anche un breve inattività può essere costosa.

Ecco come indurire la tua configurazione:

- Utilizza una rete di distribuzione dei contenuti (CDN) per distribuire i carichi di traffico.

- Configura i limiti di velocità e le regole del firewall.

- Mantieni backup offline dei dati essenziali.

La chiave è la preparazione, perché una volta che inizia un attacco, è troppo tardi per installare la protezione. Per le aziende, abbinare questi strumenti a un VPN aggiunge accesso crittografato e privato per il personale remoto. Leggi di più sull’uso professionale del VPN in Ho davvero bisogno di un VPN?.

Come i VPN aiutano a mitigare gli attacchi DDoS

Un VPN non è un completo scudo DDoS, ma è una difesa potente per individui e piccoli team. Quando ti connetti tramite un VPN, il tuo traffico passa attraverso un tunnel crittografato ed esce dall’IP del server condiviso del VPN anziché dal tuo. Se qualcuno cerca di vendicarsi o sovraccaricare la tua connessione, il server VPN assorbe l’attacco mentre il tuo vero IP rimane nascosto.

Alcuni protocolli VPN avanzati, come il Protocollo Everest di X-VPN, utilizzano tecniche di offuscamento per far sì che il traffico VPN si mescoli con il traffico web normale. Ciò significa che gli attaccanti, e a volte anche le reti restrittive, non possono facilmente rilevare o bloccare la tua connessione.

Un altro livello di sicurezza deriva da funzionalità come l’interruttore di emergenza VPN. Questo blocca automaticamente l’accesso a Internet del tuo dispositivo se la connessione VPN si interrompe, impedendo la fuoriuscita del tuo vero IP durante la sessione. Se un server è interessato, riconnettersi a un’altra posizione può ripristinare rapidamente il servizio senza esporre il tuo IP di origine.

Non preoccuparti per le spese extra—X-VPN offre una versione 100% gratuita per tutti gli utenti. Clicca il pulsante di download qui sotto per provare Everest e Kill Switch istantaneamente, senza bisogno di login e senza limiti di traffico.

Proteggiti dagli attacchi DDoS tramite X-VPN

Versione gratuita al 100% offerta.

Cosa fare se sei sotto attacco?

Anche con le precauzioni, nessun sistema è completamente immune. Se credi di essere vittima di un attacco DDoS, un’azione rapida può aiutare a limitare i danni.

Disconnetti e riconnetti. Riavvia il tuo router e, se stai usando un VPN, passa a un server diverso. Questo cambia il tuo indirizzo IP, interrompendo l’obiettivo dell’attaccante.

Notifica il tuo fornitore di servizi Internet. Gli ISP possono reindirizzare il traffico, applicare filtri temporanei o assegnare un nuovo IP. Alcuni fornitori hanno sistemi automatici di mitigazione DDoS per i clienti residenziali.

Limita la tua esposizione. Se l’attacco colpisce un’app o un gioco specifico, disconnettiti ed evita di riconnetterti immediatamente. Gli attaccanti spesso si spostano quando perdono la connessione.

Per i siti web o i server, attiva le difese di emergenza. Attiva la protezione CDN o i limiti di velocità del firewall se queste funzionalità sono disponibili. Se utilizzi un servizio di hosting, contatta la loro linea di supporto per assistenza.

Documenta ciò che è accaduto. Annota l’orario, la durata e gli effetti del rallentamento. Se gli attacchi si ripetono, queste informazioni aiutano il tuo fornitore a rintracciare la fonte.

La maggior parte degli attacchi è di breve durata, quindi la maggior parte degli utenti domestici può semplicemente aspettare un ripristino della rete. Una volta che l’attaccante perde interesse o il tuo IP cambia, il servizio normale di solito ritorna entro pochi minuti. Se vuoi verificare che il DNS stia fluendo attraverso un percorso protetto dopo aver riconnesso, esegui il test di perdita DNS di X-VPN.

Prevenire che i tuoi dispositivi diventino parte di un botnet

L’altro lato dell’equazione DDoS è assicurarsi che la propria attrezzatura non si unisca mai a un botnet. Molte persone partecipano agli attacchi senza saperlo perché il malware funziona silenziosamente in background.

Ogni dispositivo protetto riduce la potenza delle botnet globali, migliorando la sicurezza per tutti.

Se desideri un rapido ripasso su come il tunnel crittografato di un VPN mantiene il traffico del dispositivo fuori portata su reti rischiose, la concisa guida VPN di X-VPN copre le basi.

Ecco come rimanere fuori dalla squadra degli attaccanti:

- Aggiorna i tuoi dispositivi e cambia immediatamente le password predefinite dopo l’acquisto.

- Disabilita le funzionalità di accesso remoto non utilizzate.

- Installa un software antivirus affidabile ed esegui scansioni regolari.

- Controlla l’elenco dei dispositivi connessi del tuo router per eventuali elementi sconosciuti.

- Utilizza una connessione VPN su reti Wi-Fi non affidabili per mantenere i dati al sicuro.

Perché la prevenzione è importante

È allettante pensare che gli attacchi DDoS colpiscano solo grandi aziende o agenzie governative, ma anche obiettivi più piccoli possono subire conseguenze durature. Un negozio online che va offline anche solo per un’ora può perdere vendite, mentre i giocatori o i lavoratori a distanza possono perdere dati o reputazione se vengono ripetutamente disconnessi.

La protezione DDoS non riguarda solo il tempo di attività, ma anche il controllo. Quando qualcuno può interrompere il tuo accesso a piacimento, detiene il potere sulla tua capacità di comunicare e lavorare. Strumenti come VPN, firewall e una configurazione di rete attenta restituiscono quel controllo nelle tue mani.

Gli esperti di cybersecurity descrivono spesso la mitigazione DDoS come una difesa a strati. Non puoi fare affidamento su un solo strumento, ma combinare hardware sicuro, software aggiornato e connessioni crittografate crea un sistema molto più resiliente. Per uno strato pratico che previene l’esposizione dell’IP se il VPN si disconnette, rivedi questo approfondimento sul kill switch.

Il futuro degli attacchi DDoS

Con l’aumento della velocità di internet e il moltiplicarsi dei dispositivi connessi, gli attacchi DDoS continueranno a evolversi e a diventare più potenti. Gli attaccanti stanno già sperimentando l’intelligenza artificiale per coordinare inondazioni più intelligenti e adattive che cambiano tattica durante l’attacco. Allo stesso tempo, nuovi protocolli di sicurezza e difese basate sul machine learning stanno migliorando la capacità di filtrare automaticamente il traffico dannoso.

I router domestici del futuro potrebbero includere resistenza integrata agli attacchi DDoS, e i servizi VPN si stanno espandendo per gestire una maggiore mitigazione ai margini della rete. L’infrastruttura globale di X-VPN instrada già il traffico crittografato attraverso server ottimizzati che possono assorbire picchi, aiutando a mantenere la velocità anche sotto carico pesante.

Tuttavia, la migliore difesa rimane la consapevolezza. Conoscere come funzionano gli attacchi DDoS li rende molto meno spaventosi. Una volta che comprendi i segnali e mantieni aggiornati i tuoi strumenti di protezione, diventano solo un altro rischio gestibile nel panorama digitale.

FAQ

Qual è la differenza tra DoS e DDoS?

Un attacco DoS (Denial of Service) proviene da una sola fonte, mentre un attacco DDoS (Distributed Denial of Service) utilizza più dispositivi in tutto il mondo. La parte “distribuita” rende gli attacchi DDoS più difficili da bloccare perché non c’è un’origine unica da chiudere.

Un VPN può prevenire completamente gli attacchi DDoS?

Un VPN non può fermare ogni tipo di attacco, ma nasconde il tuo vero indirizzo IP e assorbe gran parte dell’impatto. I servizi leader impiegano una forte crittografia supportata da un interruttore di emergenza a prova di errore per aiutare a proteggere la tua attività online per uso personale e lavoro remoto.

Gli attacchi DDoS sono illegali?

Sì. Lanciare o partecipare a un attacco DDoS viola le leggi sui crimini informatici nella maggior parte dei paesi, anche se fatto per “testare”. È legale testare i propri sistemi, ma attaccare altri senza consenso è punibile con multe o reclusione.